[HDCTF2019]MFC

参考:

+++

一个vmp加壳的mfc 直接逆向很难搞

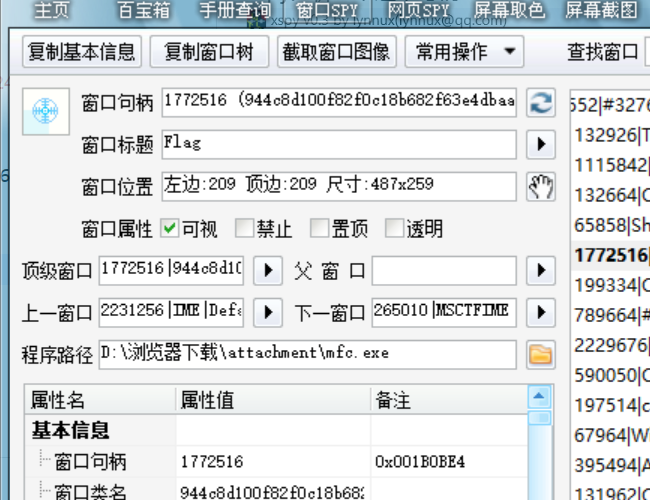

这里用到mfc逆向神器 xspy以及窗口句柄相关工具comet assistant

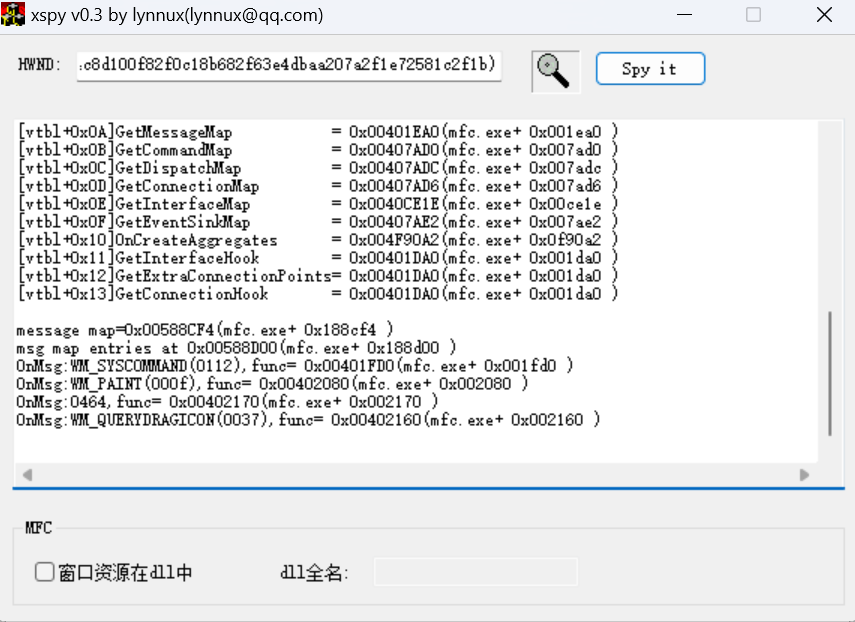

xspy分析一下这个句柄

可以看到有一个onMsg不太一样 倒数第二个 接收到0x464的时候触发

所以我们想办法给mfs SendMessage

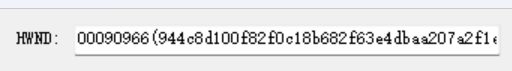

获得句柄

当然也可以FindWindowA 但是要注意一定要将窗口名字修改为英文 不能带中文字符! HWND h = FindWindowA(NULL, "FlagIsHere");

然后

#include<Windows.h>

#include<stdio.h>

int main()

{

HWND h = FindWindowA(NULL, "FlagIsHere");

if (1)

{

SendMessageW(1772516,0x0464, 0, 0);

printf("success");

}

else printf("failure");

}

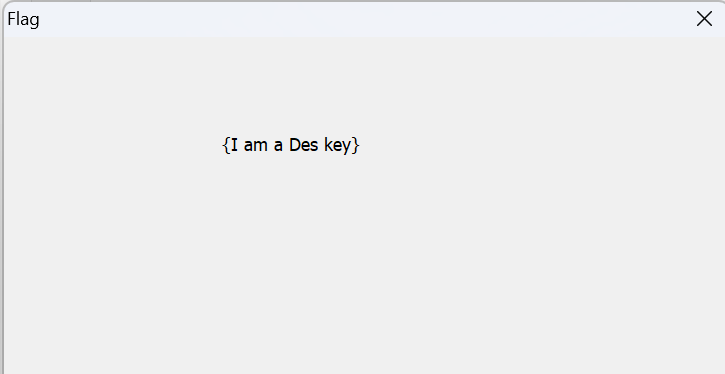

mfc窗口变化:

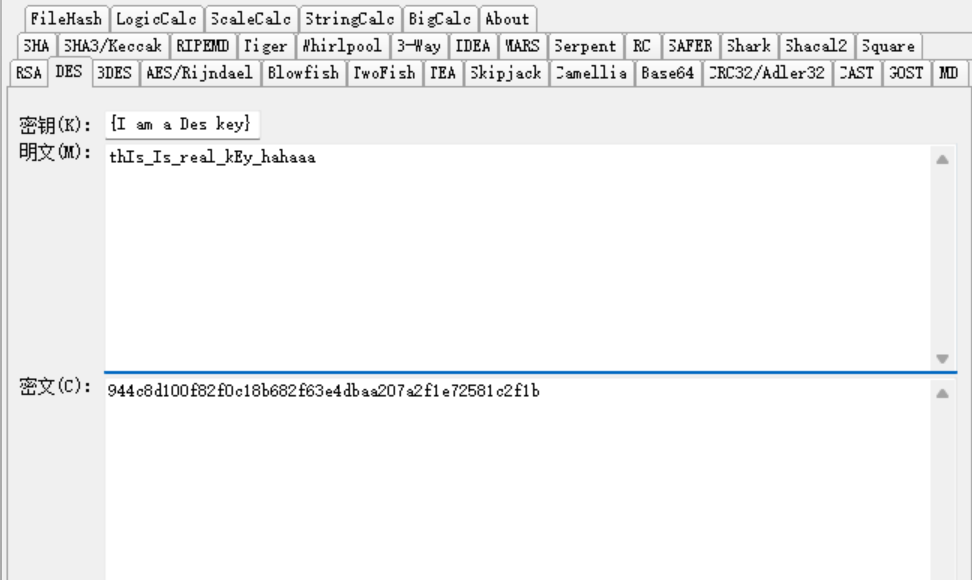

enc值:

944c8d100f82f0c18b682f63e4dbaa207a2f1e72581c2f1b

DES解密即可

flag{thIs_Is_real_kEy_hahaaa}

浙公网安备 33010602011771号

浙公网安备 33010602011771号