Apache HTTPD 多后缀解析漏洞

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

漏洞环境

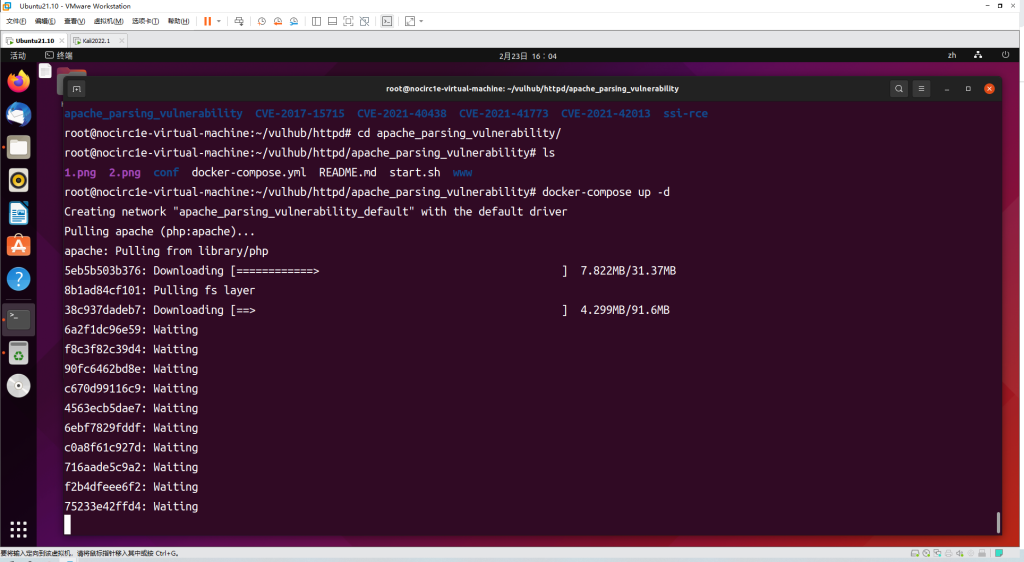

运行如下命令启动一个稳定版Apache,并附带PHP 7.3环境:

docker-compose up -d

漏洞复现

根据上面的配置情况,直接访问IP即可

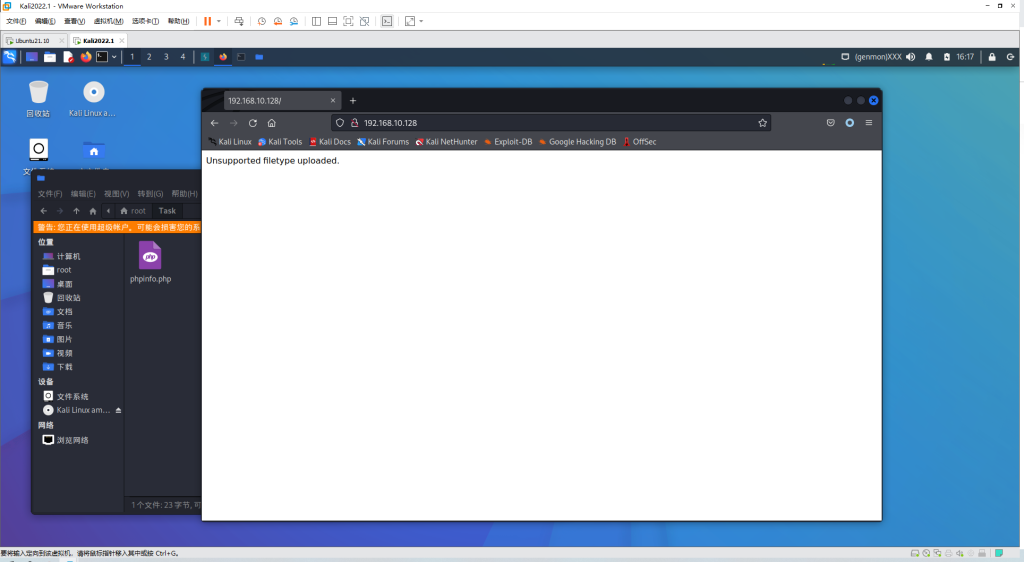

根据页面提示,提交简单的包含php探针信息的文件

<?php

phpinfo()

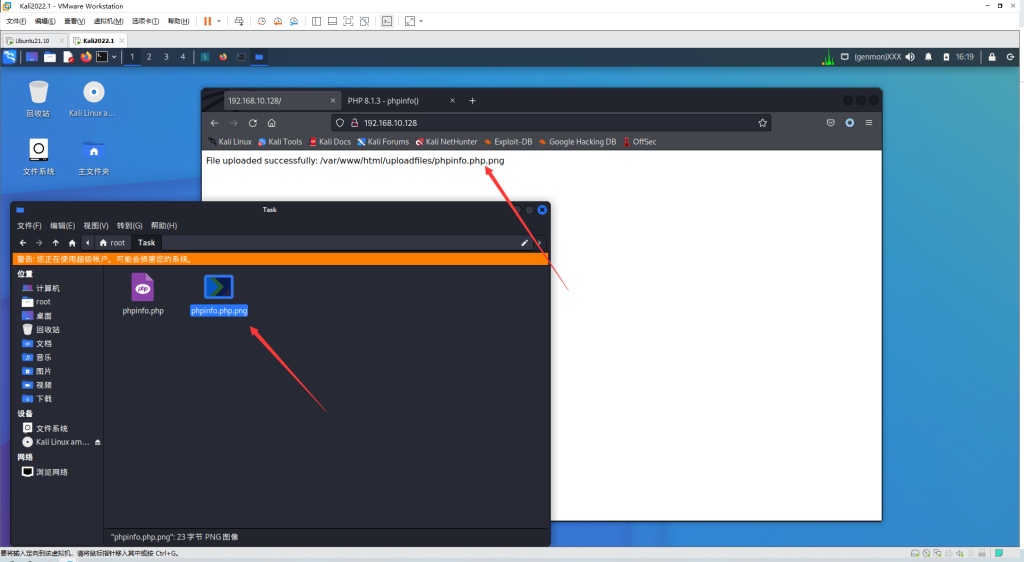

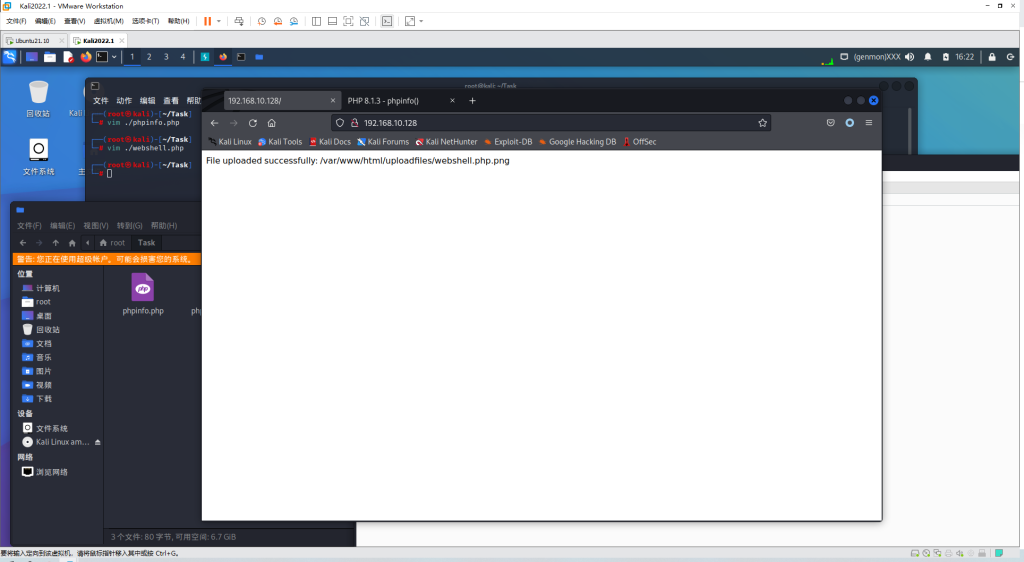

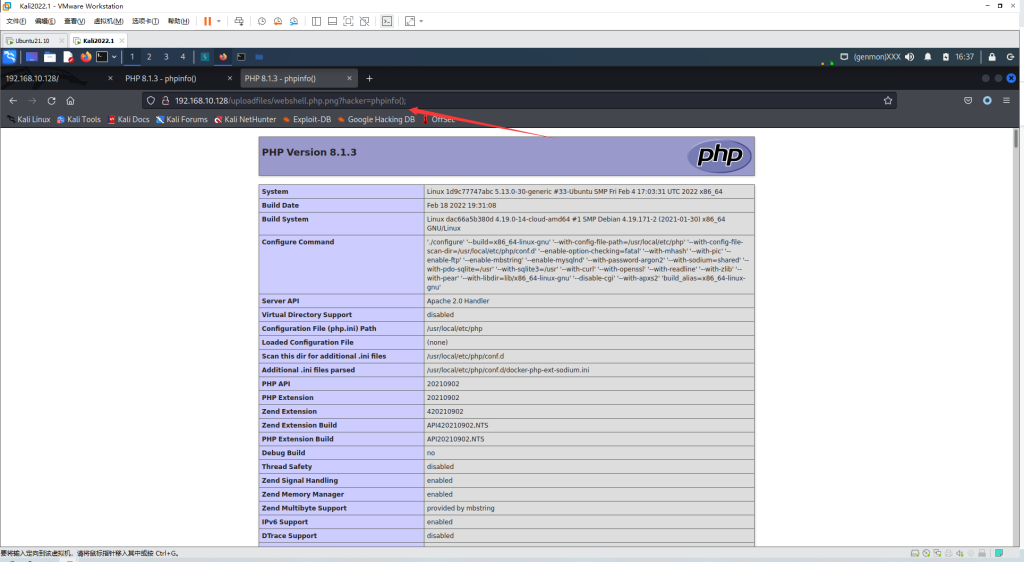

?>提示:“Unsupported filetype uploaded.”说明上传失败,根据要求上传图片格式的文件看看。直接将phpinfo.php改为phpinfo.php.png再次尝试上传,可以看到上传成功了,提示:“File uploaded successfully: /var/www/html/uploadfiles/phpinfo.php.png”,根据提示访问对应的路径

漏洞利用

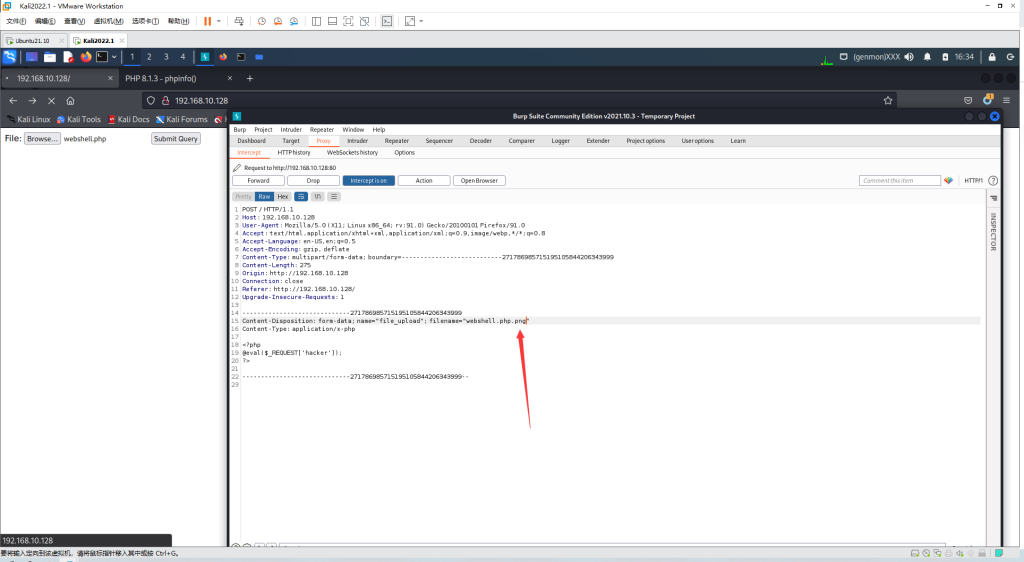

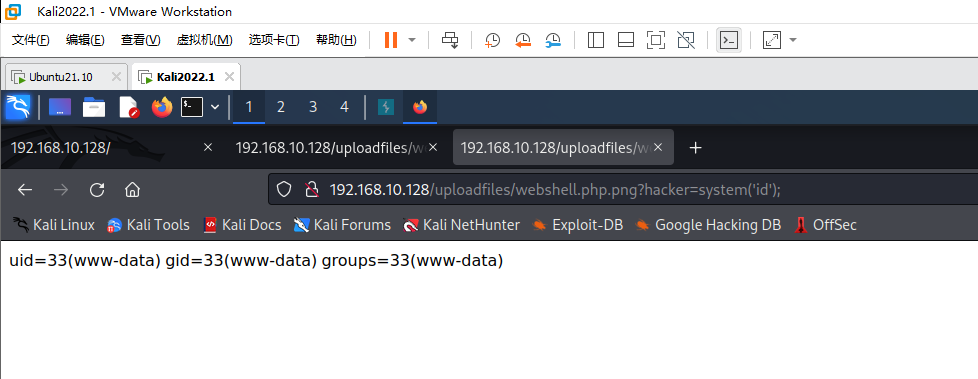

根据上面可以看到我们上传的图片格式的文件仍然被当成php文件解析了,所以可以直接上传含有webshell的图片文件,从而获取权限。

开启Burp Suite,直接上传webshell.php,在代理中修改文件的后缀名,仍然能够上传成功。

本文来自博客园,作者:NoCirc1e,转载请注明原文链接:https://www.cnblogs.com/NoCirc1e/p/16283382.html