ssrf-基于Pikachu的学习

SSRF

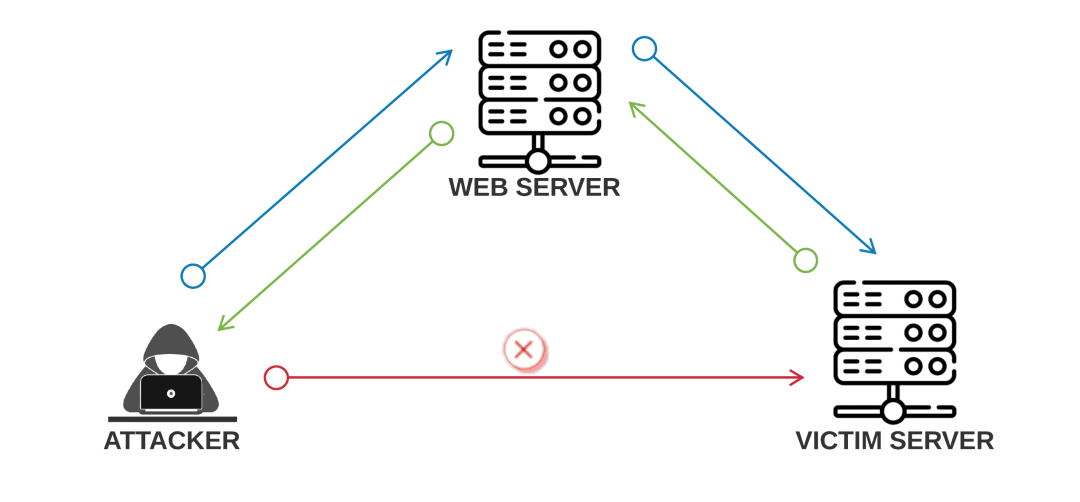

原理

服务端请求伪造(Server Side Request Forgery, SSRF)指的是攻击者在未能取得服务器所有权限时,利用服务器漏洞以服务器的身份发送一条构造好的请求给服务器所在内网。SSRF攻击通常针对外部网络无法直接访问的内部系统。

比如,黑客操作服务端从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等。利用的是服务端的请求伪造。ssrf是利用存在缺陷的web应用作为代理攻击远程和本地的服务器

Pikachu

curl

CURL(CommandLine Uniform Resource Locator),是一个利用 URL 语法,在命令行终端下使用的网络请求工具,支持 HTTP、HTTPS、FTP 等协议。CURL 也有用于程序开发使用的版本 libcurl。

curl 是一个挺强大的命令,支持读取很多协议的内容

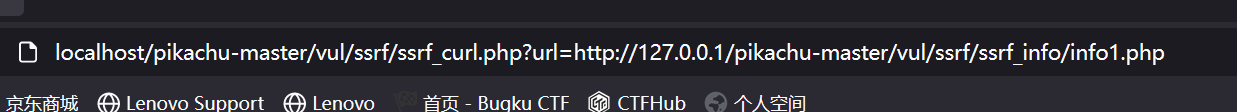

打开题目,发现一个连接

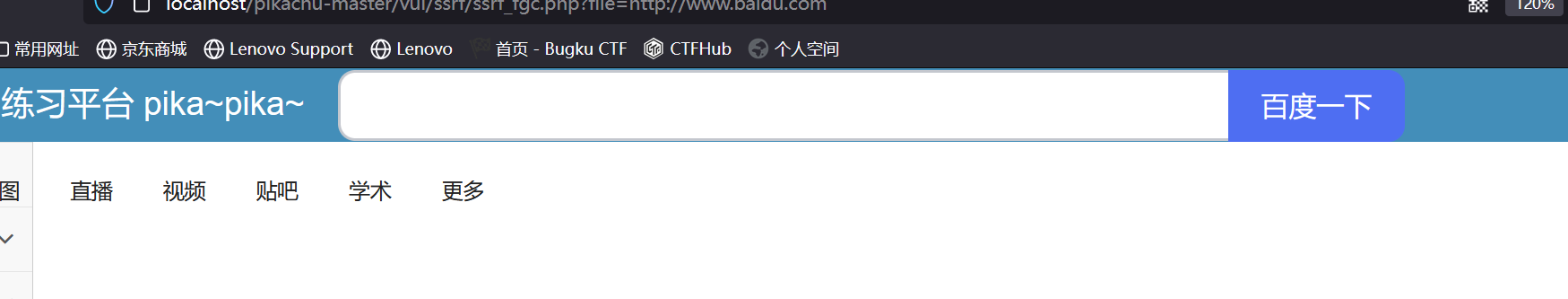

题目也说了是curl命令,那我们就试着请求一下百度,也算成功了吧可能(http://)

url=http://www.baidu.com

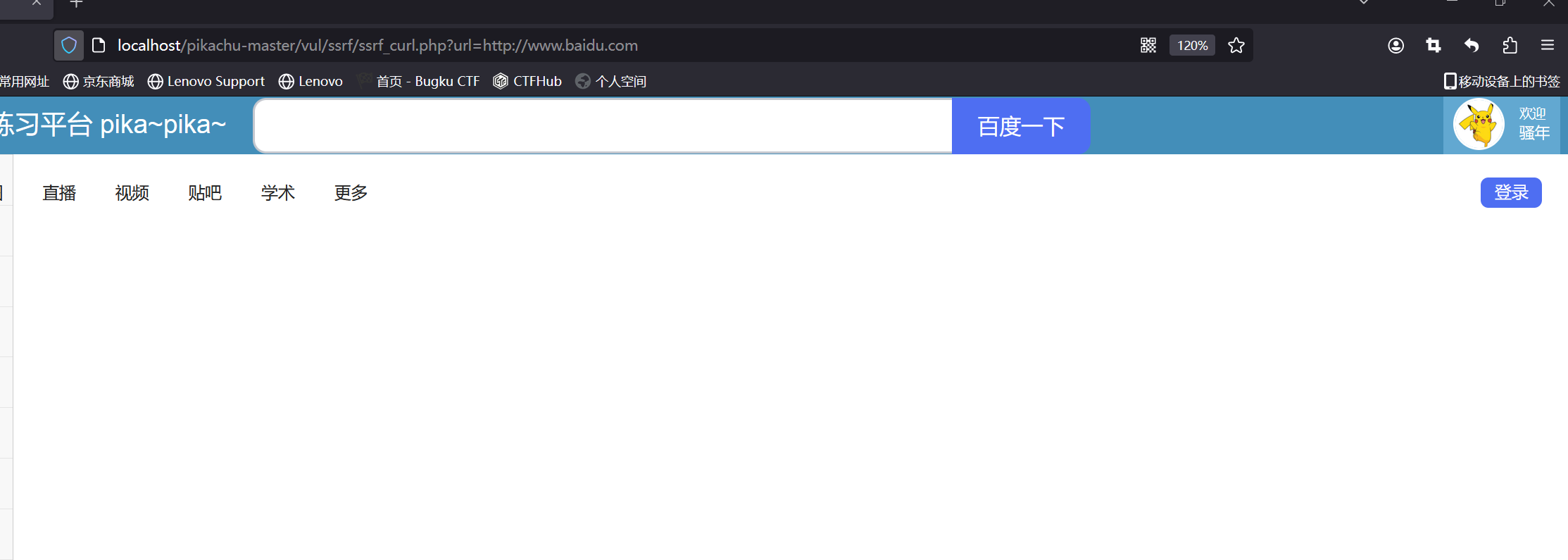

我们还可以去访问本地文件(file://)

url=file:///c:/windows/win.ini

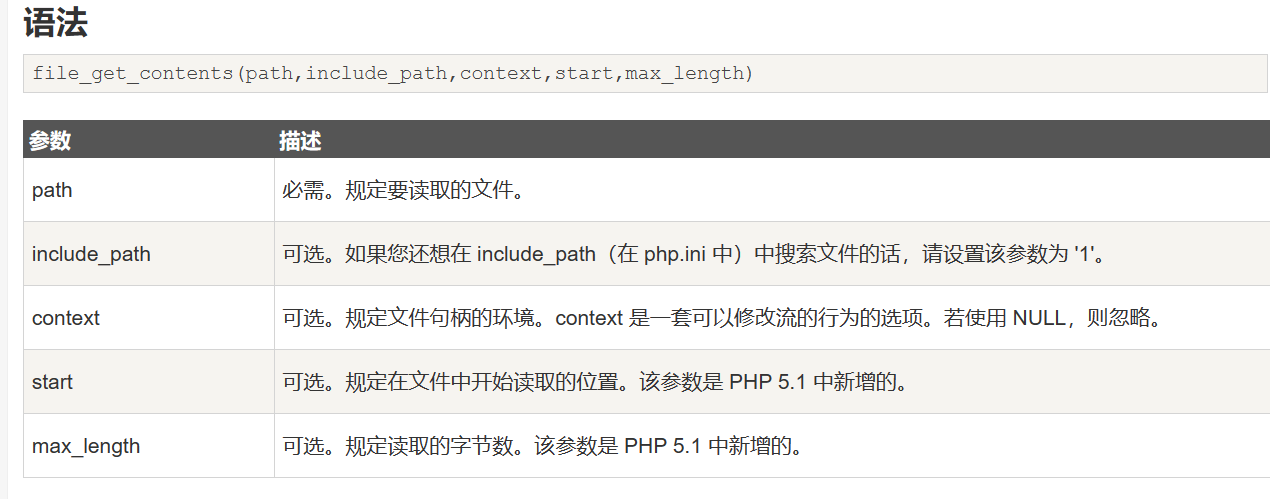

file_get_content

PHP file_get_contents() 函数 | 菜鸟教程 (runoob.com)

file_get_contents() 函数详解与使用-CSDN博客

file_get_contents() 把整个文件读入一个字符串中。

该函数是用于把文件的内容读入到一个字符串中的首选方法。如果服务器操作系统支持,还会使用内存映射技术来增强性能。

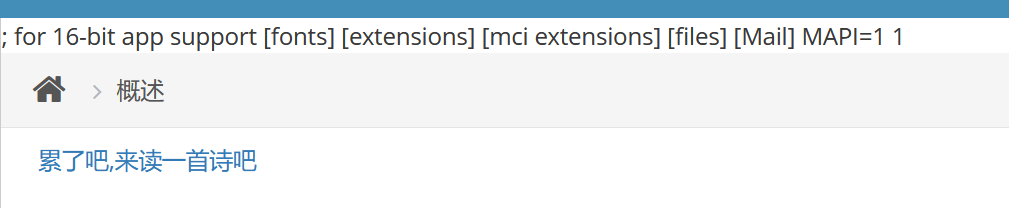

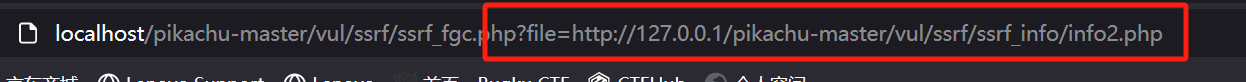

打开题目就是一个超链接,看一下url,发现是file参数控制

那我们还是请求一下百度试试

url=http://www.baidu.com

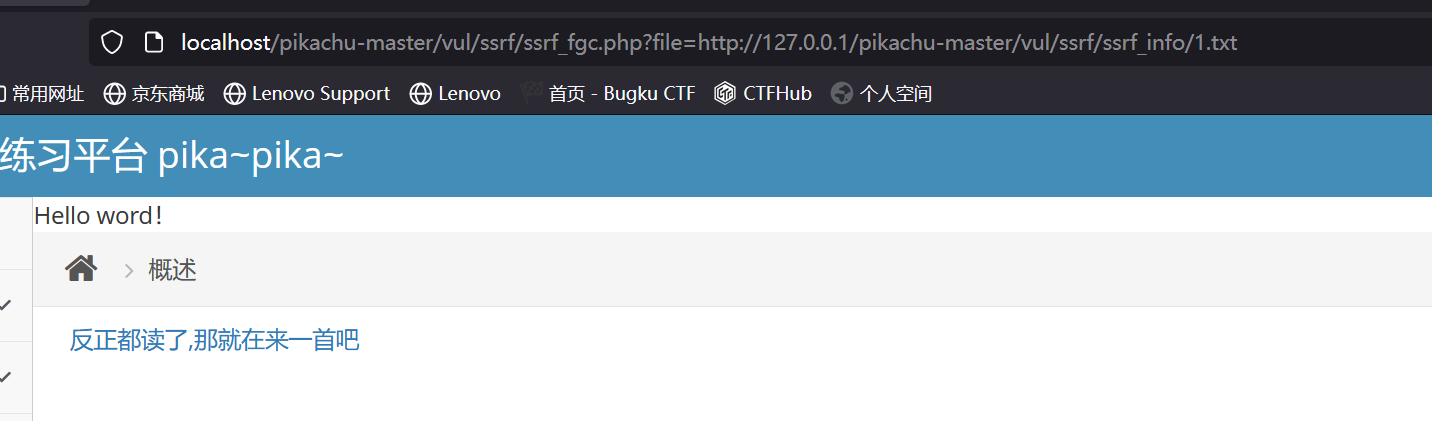

然后我们访问一下内网的一个文件,我已经写好了

http://127.0.0.1/pikachu-master/vul/ssrf/ssrf_info/1.txt

至此PIkachu靶场通关了,完结撒花

浙公网安备 33010602011771号

浙公网安备 33010602011771号