Viptela SDWAN证书相关问题

注意:从 2023 年 3 月 31 日开始,思科不再为思科 SD-WAN 赞助 Symantec/Digicert 控制器 X.509 证书,因此思科将不再签署和发布 Symantec/Digicert 证书。现有的思科 SD-WAN Symantec/Digicert 控制器证书将在这些证书到期之前有效,届时所有思科 SD-WAN 控制连接都将失败。请在证书到期前迁移到 Cisco PKI 证书或企业 CA 证书。如果直接从 Digicert 购买,然后在 vManage 20.3.6、20.6.4、20.7.1 及更高版本上使用企业 CA 证书方法手动安装,则仍然可以使用 Symantec/Digicert 证书。

Cisco PKI 是推荐的控制器证书方法。要协助从 Symantec/Digicert 迁移,请参考如下视频/文档

https://www.youtube.com/watch?v=tCWYo6u_H5Q

https://www.cisco.com/c/dam/en/us/solutions/collateral/enterprise-networks/sd-wan/digi-pki-cert-migra-guide.pdf

Authorized List Model

所有 WAN Edge 设备和控制器使用授权列表模型相互验证,其中设备必须先获得授权才能访问网络。

vManage 分发了两个授权列表,一个用于控制器,一个用于 WAN Edge 设备。

- 授权控制器列表:授权控制器列表是管理员将控制器手动添加到vManage 用户界面的结果。该列表可以从 vManage 分发到所有控制器,然后从 vBond 分发到 vSmart 控制器。

- WAN Edge 设备的授权序列号列表:可以从 https://software.cisco.com/#pnp-devices 的即插即用连接门户检索 WAN Edge 设备的数字签名授权序列号列表。

该列表可以手动检索,也可以由具有有效思科 CCO 帐户的用户从 vManage 自动同步,该帐户可以访问 SD-WAN Overlay的正确智能帐户和虚拟帐户。文件上传或同步到 vManage 后,由 vManage 分发到所有控制器。

技术提示:从 vManage 版本 20.3.1 开始支持使用 .CSV 文件的广域网边缘路由器的未签名授权序列号列表,该版本不需要访问即插即用连接门户。

控制器身份

控制器身份由 Symantec/DigiCert 或 Cisco 签名的证书或企业 CA 证书提供。网络中的每个控制器都必须签署并安装设备证书。此外,在安装控制器证书之前,还必须为每个控制器安装相应 CA 的根证书链。存在其他根证书链是为了信任其他 SD-WAN 控制器和软件设备的设备证书。大多数根证书是预加载或自动安装的,而其他证书(如企业根 CA)必须由管理员安装。

WAN 边缘路由器标识

- vEdge 硬件路由器的身份由 Avnet 签名的设备证书提供,该证书在制造过程中生成并刻录到可信平台模块 (TPM) 芯片中。 TPM 中还存在 Avnet 根证书链。 Symantec/DigiCert 和 Cisco 根证书预加载在软件中以信任控制器的证书。额外的根证书可以手动加载,由 vManage 自动分发,或在自动配置过程中安装。

- IOS XE SD-WAN 硬件路由器的身份(ASR 1002-X 除外)由安全唯一设备标识符 (SUDI) 提供,它是与受硬件保护的密钥对关联的 X.509v3 证书(信任锚模块,或 TAm)。 TAm 中还存在 SUDI 设备证书的根证书链。 Symantec/DigiCert 和 Cisco 根证书预加载在软件中以信任控制器的证书。额外的根证书可以手动加载,由 vManage 自动分发,或在自动配置过程中安装。

- vEdge 云路由器、ISRv 路由器、Catalyst 8000V、CSR1000v 路由器和 Cisco ASR 1002-X 路由器没有预装设备证书。每台设备都使用由 vManage 生成并在设备部署期间配置的一次性密码 (OTP)/令牌,用于临时身份。一旦设备通过临时身份验证,vManage 将提供一个永久身份,它可以作为证书颁发机构 (CA) 为这些设备生成和安装证书。

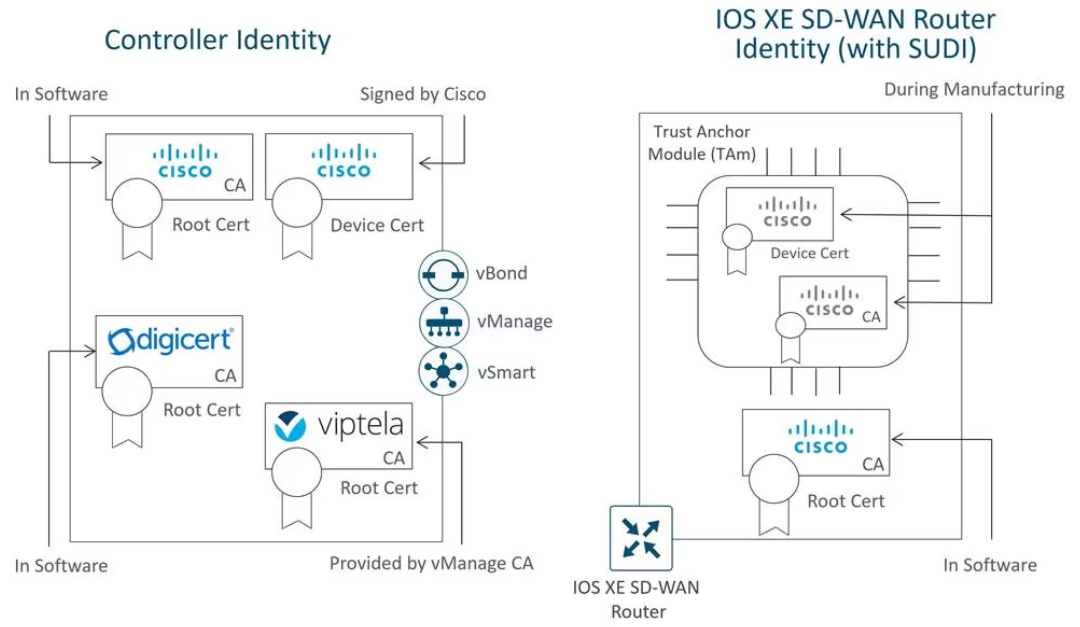

下图说明了为控制器和 IOS XE SD-WAN 路由器安装的设备证书和根证书的子集。在此示例中,Cisco PKI 证书安装在控制器上。

在此示例中,为控制器身份安装了思科设备证书,思科根证书链用于信任其他控制器证书,Viptela 根证书链用于信任云路由器和 IOS XE SD-WAN 路由器(没有 SUDI )证书。对于 IOS XE-WAN 路由器,Cisco 设备证书在制造期间加载到硬件中,并且 Cisco 根证书链存在于软件中以信任控制器证书。

请注意,安装在控制器上的证书和安装在 TAm 中的证书均由 Cisco 颁发,但它们不共享相同的 CA 根链,因此它们的 CA 根链不能用于验证或信任对方。

Certificates

在控制器可以在 SD-WAN 覆盖网络中运行之前,每个控制器必须同时具有根证书和已签名并安装的控制器证书。除非使用企业 CA,否则根证书会预安装在控制器上,在这种情况下,需要先安装根证书,然后才能安装控制器证书。对于控制器证书,当控制器添加到 vManage 时,或由管理员通过 vManage GUI 启动时,将为每个控制器生成证书签名请求 (CSR)。然后提交并签署每个 CSR,然后检索签署的证书并将其安装在相应的控制器上。

有多种方法可以完成控制器证书签名和安装过程:(请注意,自 2023 年 3 月 31 日起,不再支持通过 Symatec/Digicert 选项进行的自动和手动第三方证书签名。)

1. 自动 Cisco PKI 证书签名(推荐):此选项至少需要 vManage 版本 19.1。为每个控制器生成一个 CSR,并自动发送到 Cisco PKI 证书服务器。签名完成后,vManage 会自动检索每个签名证书并将其安装在相应的控制器上。请注意,根证书默认安装在每个控制器上。

2. 手动 Cisco PKI 证书签名:此选项需要 vManage 版本 19.1。为每个控制器生成一个 CSR,并在本地复制或下载。使用上一步中生成的 CSR,通过思科软件中心 > 即插即用连接 > 证书门户手动为每个控制器申请单独的证书,网址为 https://software.cisco.com/#pnp-certificates。签名完成后,管理员可以下载证书,然后将每个证书上传到 vManage。 vManage 在各自的控制器上安装每个证书。请注意,根证书默认安装在每个控制器上。

3. 企业根证书颁发机构 (CA):客户可以使用自己的 CA 服务器来签署控制器证书。此方法类似于手动 Cisco PKI 证书签名方法,因为控制器不支持使用简单证书注册协议 (SCEP) 自动注册到企业 CA。此外,作为第一步,企业 CA 根证书安装在 vManage 上,它可以自动将根证书分发给其他控制器。安装根证书后,将为每个控制器生成一个 CSR,并在本地复制或下载。为每个控制器向企业根 CA 提出单独的证书请求,提交在上一步中生成的 CSR。签名后,管理员可以将生成的证书上传到 vManage。 vManage 将在各自的控制器上安装每个证书。

选择方法

推荐的方法是自动 Cisco PKI 证书签名方法(选项 1),从 vManage 版本 19.1 开始支持这种方法(建议使用 19.2 或更高版本)。此方法简化了流程,因为它只需要一个步骤,即由管理员发起的 CSR 生成。如果 vManage 无法访问 Internet,则可以改用手动 Cisco PKI 方法(选项 2)。

请注意,使用 Cisco PKI 方法时,您需要确保 WAN Edge 设备安装了 Cisco 根证书,以便信任控制器设备证书。如果未加载此证书,身份验证将失败,并且 WAN Edge 设备无法启动到Overlay网络。从 17.2.2 版本开始,Cisco 根证书被捆绑到 IOS XE SD-WAN 路由器的软件中。从 18.4.6、19.2.4、20.1.2 和 20.3.2 及更高版本的版本开始,它也一直捆绑到 vEdge 路由器的软件中。在使用 Cisco PKI 证书加入带有控制器的 SD-WAN Overlay网络之前,请确保您至少在 WAN Edge 路由器上运行这些版本中的一个。或者,如果未预安装思科根证书,则可以手动加载或通过自动配置 (PnP/ZTP) 获取这些证书。您可以使用 Symantec/DigiCert 证书从 SD-WAN 覆盖迁移到 Cisco PKI 证书,并且 Cisco 根证书会自动从 vManage 分发到 WAN Edge 路由器。控制器必须在 19.x 代码和更高版本上,并且广域网边缘路由器必须具有到 vManage 的控制连接才能使其工作。

对于需要CA Root Cert的用户(选项 3)或运行低于 19.1 的 vManage 版本的用户,企业 CA 是一个选项。此选项需要在广域网边缘设备上安装企业根证书,手动或通过自动配置 (PnP/ZTP)。

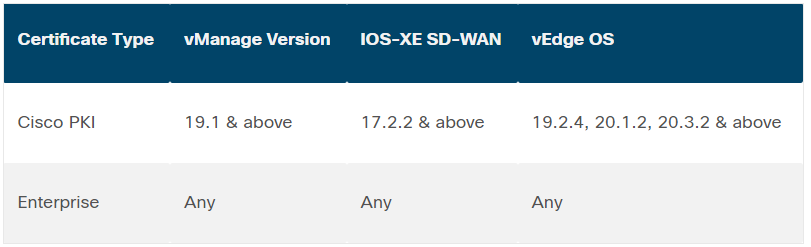

下表总结了每种证书类型的不同 SD-WAN 组件的软件要求。请注意,虽然 16.12.3/16.10.4/17.x IOS-XE 和 19.2.3 ViptelaOS 是支持 Cisco PKI 集成所需的最低软件版本,但有些版本的代码没有将 Cisco PKI 根证书捆绑在软件中,如果控制器正在运行 Cisco PKI 证书并且未提前加载相应的根证书,这将阻止 WAN 边缘路由器加入Overlay网络。该表反映了 PKI 支持以及软件中包含 Cisco PKI 根证书的最低代码版本:

控制平面授权

在允许访问网络之前,所有 WAN Edge 设备和控制器都需要已知并获得授权。这是通过 vManage 分发的两个授权列表实现的——一个用于控制器,一个用于 WAN Edge 设备。

1.授权控制器名单

当控制器相互验证时,检查部分是确保它们尝试验证的控制器的证书序列号列在从 vManage 分发的授权列表中。只有 vBond 控制器未根据授权列表进行检查,但控制器设备配置有 vBond IP 地址或域名,并且它是他们验证的第一个控制器。当控制器设备添加到 vManage GUI 中时,该列表会自动创建并发送给控制器,其中包括每个控制器的证书序列号。当建立连接时,该列表也由 vBond 分发。

2.WAN Edge 授权序列号列表

当控制器向广域网边缘路由器进行身份验证时,检查部分是让控制器确保它们尝试进行身份验证的Edge路由器的证书序列号列在从 vManage 分发的广域网边缘授权序列号列表中.此列表包括每个 WAN Edge 设备的证书序列号,可以从 https://software.cisco.com/#pnp-devices 的即插即用 (PnP) 连接门户检索。 WAN Edge 路由器在订购时与智能账户 (SA) 和虚拟账户 (VA) 相关联,并且设备信息在发货后会自动传输到 PnP 门户。此外,管理员可以为任何尚未列出的设备修改列表。管理员可以让 vManage 同步到门户以检索此信息,或者管理员可以手动下载列表并将其上传到 vManage。