另类又不另类的shiro检测方式

前言

先随便唠叨几句,当碰到某个漏洞的时候,我们用工具直接去打,成功了就成功了,没成功我们也不知道为啥,即使是问出来为啥,可能不理解其中的含义也不知道说的啥。同事说我的文章都是别人写过的文章,然后截个图就完事了。我想说的是整个反序列化系列都是我跟随前人的步伐一步一步踏过来的,脚印很扎实。正所谓知其然不知其所以然,连探索精神都没有,我觉得那只能堕落,沉沦,灭亡。

下面我们说文章。一般我们检测shiro的方法是用URLDNS链条或者cc链条去盲打,这篇文章来记录一下如何有效的检测shiro(检测是否为shiro,检测shiro的key)。

密钥key不正确的时候

当key错误的时候,我们知道 AbstractRememberMeManager#decrypt 是处理解密的过程。

protected byte[] decrypt(byte[] encrypted) {

byte[] serialized = encrypted;

CipherService cipherService = this.getCipherService();

if (cipherService != null) {

ByteSource byteSource = cipherService.decrypt(encrypted, this.getDecryptionCipherKey());

serialized = byteSource.getBytes();

}

return serialized;

}

代码会走到cipherService.decrypt()这里,由于key是错误的,肯定解密不出来,下面来跟进一下代码。

解密错误会抛出异常,会进去最开始核心带代码AbstractRememberMeManager#getRememberedPrincipals(获取账号密码,当前用户)的catch逻辑。

跟进onRememberedPrincipalFailure方法

这个方法比较简单,debug会进入forgetIdentity方法。

forgetIdentity获取subjectContext对象中获取request, response,继续调用当前类的forgetIdentity方法。跟进removeFrom方法。

removeFrom方法调用this.addCookieHeader方法,添加了deleteMe字段。

gadget不正确,key正确时

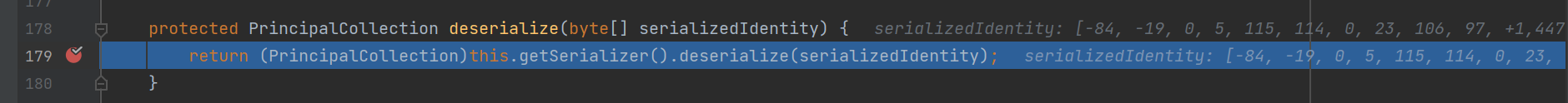

第179行会先在执行deserialize方法去序列化我们的数据。

序列化完之后会强制转换成PrincipalCollection类型,由于我们的gadget数据没有继承或者不是PrincipalCollection类型的数据,所以会报错。

抛出了异常之后就会被 getRememberedPrincipals 的 catch 所捕获导致最终 header头中有 deleteMe

解决

那么怎么解决这个问题呢,需要我们的序列化数据继承PrincipalCollection类型即可,

1.寻找一个继承 PrincipalCollection 的序列化对象。

2.key正确情况下不返回 deleteMe ,key错误情况下返回 deleteMe 。

基于着两个条件,找到SimplePrincipalCollection这个类,既继承了PrincipalCollection类,也可以被序列化,实现代码也简单

SimplePrincipalCollection simplePrincipalCollection = new SimplePrincipalCollection();

ObjectOutputStream obj = new ObjectOutputStream(new FileOutputStream("result.ser"));

obj.writeObject(simplePrincipalCollection);

obj.close();

key正确的时候:

key错误的时候:

参考:

http://www.lmxspace.com/2020/08/24/%E4%B8%80%E7%A7%8D%E5%8F%A6%E7%B1%BB%E7%9A%84shiro%E6%A3%80%E6%B5%8B%E6%96%B9%E5%BC%8F/

http://wjlshare.com/archives/1542

https://blog.csdn.net/qq_41918771/article/details/121138580?spm=1001.2014.3001.5501

浙公网安备 33010602011771号

浙公网安备 33010602011771号