黑客攻防笔记Day01

文件上传漏洞原理

一、实验环境:

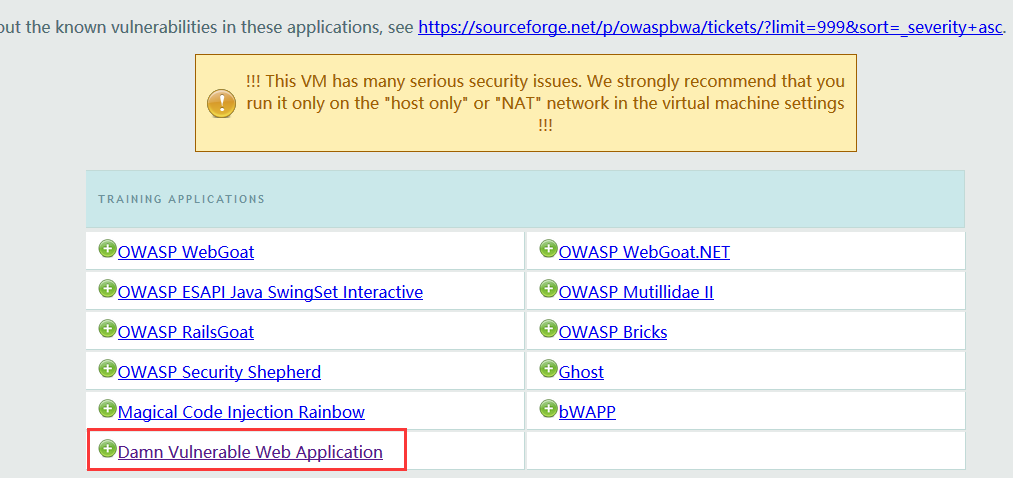

- 目标靶机:OWASP_Broken_Web_App_VM_1.2

- 测试渗透机:Kali-Linux

二、实验原理:

1、文件上传(File Upload)是大部分Web应用都具备的功能,例如:用户上传附件、修改头像、分享图片、视频等。

2、正常的文件一般都是文档、图片、视频等,Web应用收集之后放入后台存储,需要的时候再调出来返回。

3、如果恶意文件如PHP,ASP等执行文件绕过Web应用,并且顺利执行,则相当于黑客直接拿到了W.

4、一答案黑客拿到了Webshell,则可以拿得到Web应用上的数据,删除Web文件,本地提权,进一步讲整个服务器甚至内网。

5、SQL注入攻击的对象是数据库服务,文件上传漏洞主要攻击Web服务,实际渗透两种相结合,达到对目标的深度控制。

三、实战

- 打开靶机

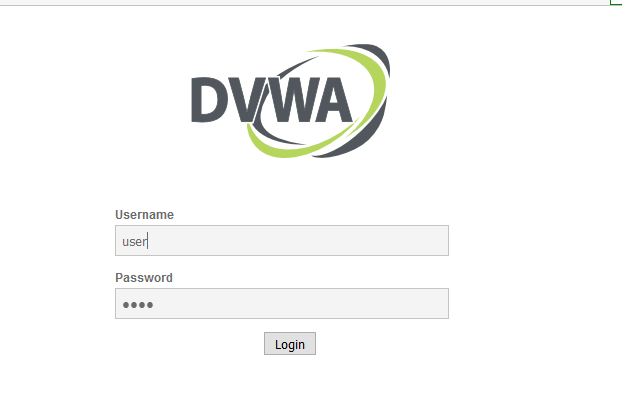

- 登录,默认账号和密码都是user.

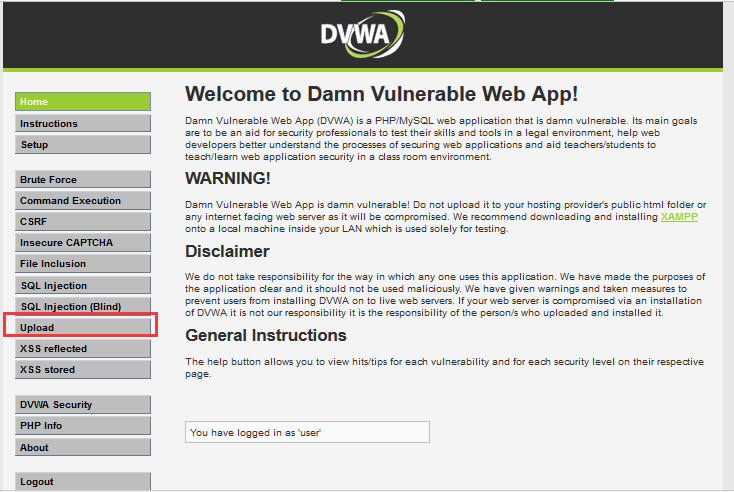

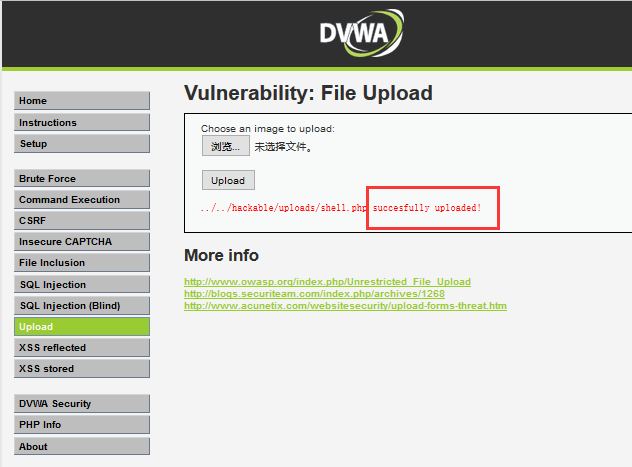

- 点击upload

- 进行文件上传

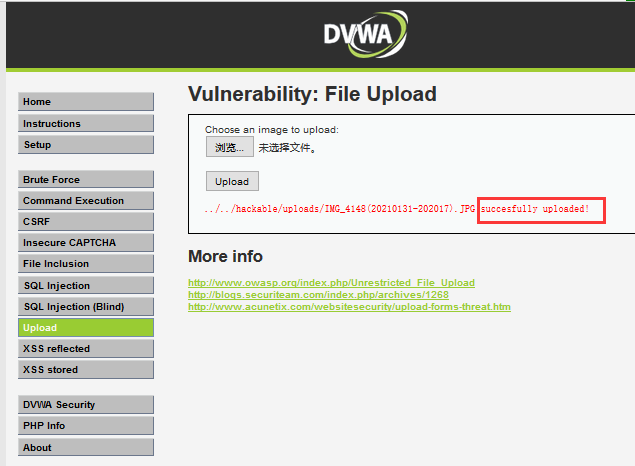

先上传一个图像

显示上传成功

上传一个.php的程序

也显示上传成功

理论上两种都可以上传成功是不合理的,由此可见存在漏洞即文件上传漏洞。

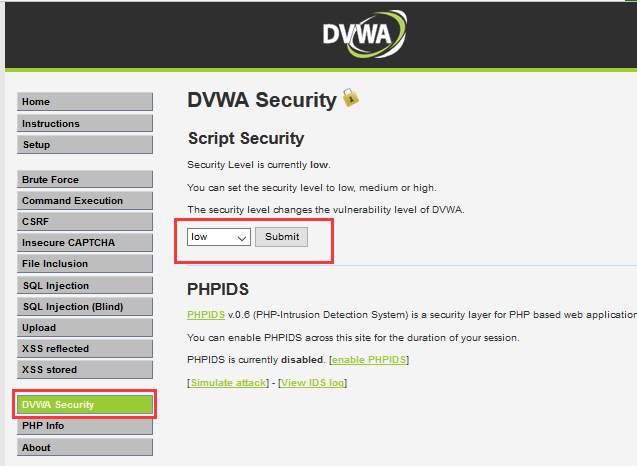

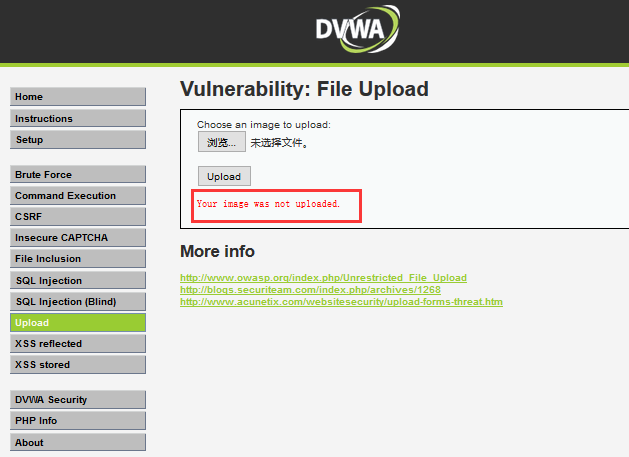

- 该选项可以修改安全等级,若改为高级的话,.php文件就不能上传了

如图:

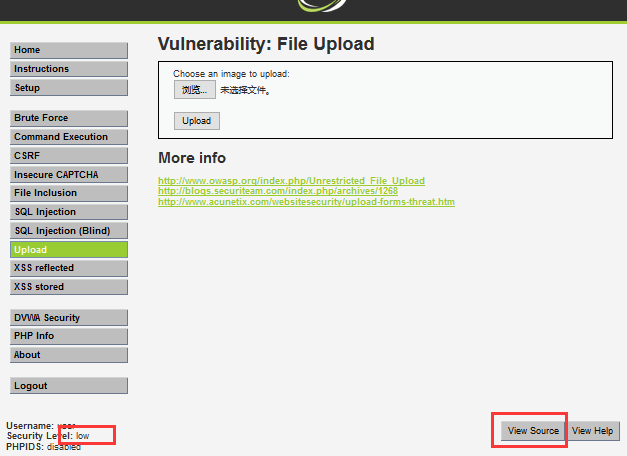

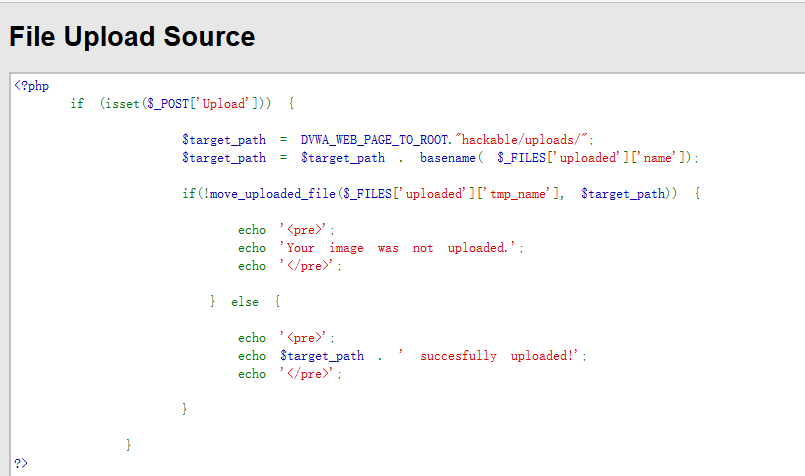

设置低安全等级,查看源代码

该源代码为后端源代码

.

、

浙公网安备 33010602011771号

浙公网安备 33010602011771号