CTF-BugKu 隐写2

挺好的一个题目

首先用Stegsolve查看File Format,发现末尾有flag.rar的字符信息,遂将文件后缀修改为.zip格式,解压后得到提示.jpg和flag.rar

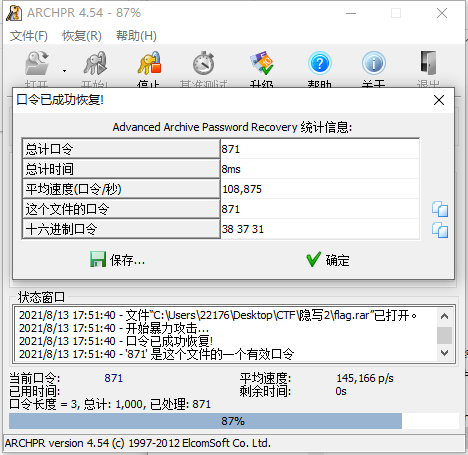

提示告诉我们这是3位的数字,直接用ARCHPR暴力破解

解压得到3.jpg文件,同样用File Format查看末尾信息,发现f1@g{eTB1IEFyZSBhIGhAY2tlciE=}

直接提交是不行的,整了半天才发现需要base64解码

最后附上一个合法的Base64,有着以下特征:

-

字符串的长度为4的整数倍。

-

字符串的符号取值只能在A-Z, a-z, 0-9, +, /, =共计65个字符中,且=如果出现就必须在结尾出现。

Think twice~ Code once!