自反ACL,动态ACL,基于时间的ACL(GNS3)

自反ACL实验配置

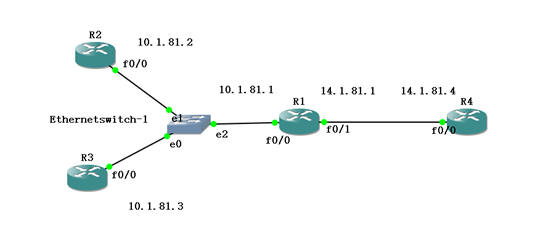

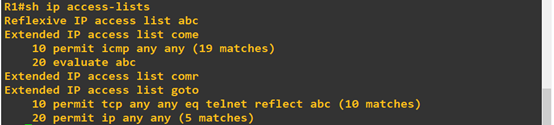

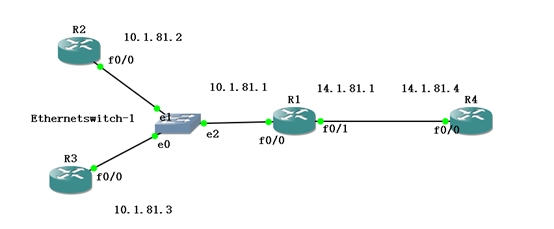

拓扑图

R4为外网,R2和R3为内网。

地址表

|

Device |

Interface |

IP address |

|

R1 |

F 0/0 |

10.1.81.1 |

|

F 0/1 |

14.1.81.1 |

|

|

R2 |

F 0/0 |

10.1.81.2 |

|

R3 |

F 0/0 |

10.1.81.3 |

|

R4 |

F 0/0 |

14.1.81.4 |

先在R2、R3与R4上配置配置静态路由

R2(config)#ip route 14.1.81.0 255.255.255.0 10.1.81.1

R3(config)#ip route 14.1.81.0 255.255.255.0 10.1.81.1

R4(config)#ip route 10.1.81.0 255.255.255.0 14.1.81.1

配置静态路由完成,路由之间互通,即可做自反ACL

1.配置拒绝外网主动访问内网

说明:拒绝外网主动访问内网,但是ICMP可以不受限制

(1)配置允许ICMP可以不用标记就进入内网,其它的必须被标记才返回

R1(config)#ip access-list extended come

R1(config-ext-nacl)#permit icmp any any

R1(config-ext-nacl)#evaluate abc

(2)应用ACL

R1(config)#int f0/1

R1(config-if)#ip access-group come in

2.测试结果

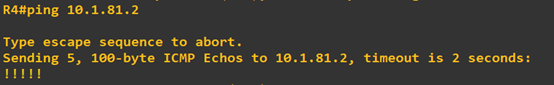

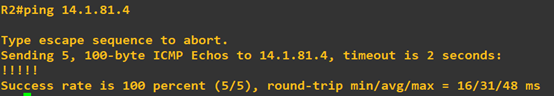

(1)测试外网R4的ICMP访问内网

说明:可以看到,ICMP是可以任意访问的

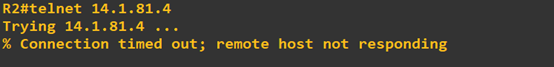

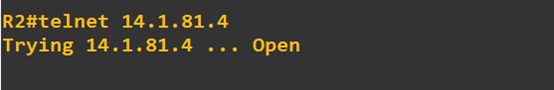

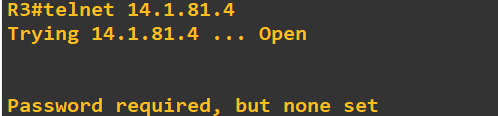

(2)测试外网R4 telnet内网

说明:可以看到,除ICMP之外,其它流量是不能进入内网的。

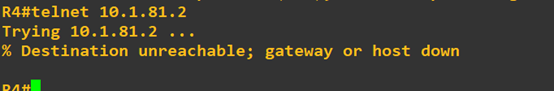

(1) 测试内网R2的ICMP访问外网

说明:可以看到,内网发ICMP到外网,也正常返回了

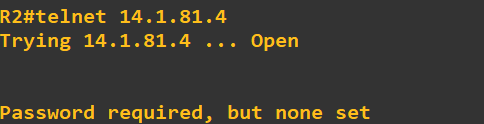

(2) 测试内网R2发起telnet到外网

说明:可以看到,除ICMP之外,其它流量是不能通过的。

3.配置内网向外网发起的telnet被返回

(1)配置内网出去时,telnet被记录为abc,将会被允许返回

R1(config)#ip access-list extended goto

R1(config-ext-nacl)#permit tcp any any eq telnet reflect abc timeout 60

R1(config-ext-nacl)#permit ip any any

(2)应用ACL

R1(config)#int f0/1

R1(config-if)#ip access-group goto out

4.测试结果

(1)查看R2到外网的ICMP

说明:ICMP属正常

(3)查看内网向外网发起telnet

说明:可以看出,此时内网发向外网的telnet因为被标记为abc,所以在回来时,开了缺口,也就可以允许返回了。

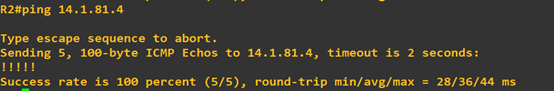

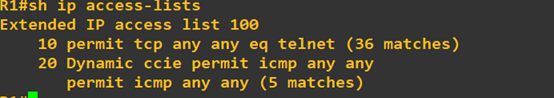

(4)查看ACL

说明:可以看到,有一条为abc的ACL为允许外网到内网的telnet,正是由于内网发到外网的telnet被标记了,所以也自动产生了允许其返回的ACL,并且后面跟有剩余时间。

动态ACL

拓扑图

说明:

R2和R3为内网,R4为外网,配置R1,默认允许所有telnet通过,因为要使用telnet做认证,然后只有当认证通过之后,ICMP才可以通过。

这里静态路由配置与地址表与第一个实验自反ACL完全相同,参照上面配置做通路由即可开始此实验配置。

1.配置Dynamic ACL

(1)配置默认不需要认证就可以通过的数据,如telnet

R1(config)#access-list 100 permit tcp an an eq telnet

(2)配置认证之后才能通过的数据,如ICMP,绝对时间为2分钟。

R1(config)#access-list 100 dynamic ccie timeout 2 permit icmp any any

(3)应用ACL

R1(config)#int f0/0

R1(config-if)#ip access-group 100 in

2.测试访问

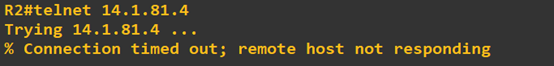

(1)测试内网R2 telnet外网R4

说明:从结果中看出,telnet不受限制。

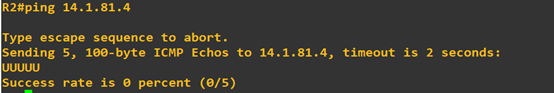

(2)测试测试内网R2 ping外网R4

说明:内网在没有认证之前,ICMP是无法通过的。

3.配置本地用户数据库

R1(config)#username ccie password cisco

4.配置所有人的用户名具有访问功能

R1(config)#line vty 0 181

R1(config-line)#login local

R1(config-line)#autocommand access-enable

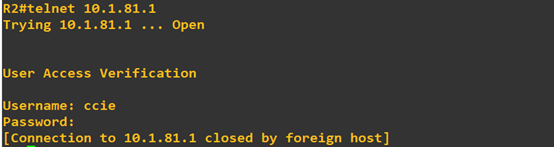

5.内网R2做认证

说明:当telnet路由器认证成功后,是会被关闭会话的。

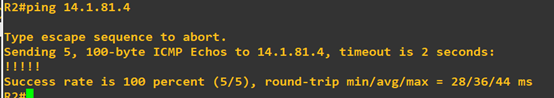

6.测试内网到外网的ICMP通信功能

说明:认证通过之后,ICMP被放行。

7.查看ACL状态

说明:可以看到动态允许的流量已放行。

基于时间的ACL

拓扑图

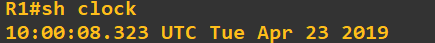

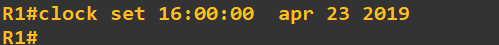

前提:在R1路由器上需要提前配置好正确的时间

R1#clock set 10:00:00 apr 23 2019

这里静态路由配置与地址表与第一个实验自反ACL完全相同,参照上面配置做通路由即可开始此实验配置。

1.配置time-range

r1(config)#time-range TELNET

r1(config-time-range)#periodic weekdays 9:00 to 15:00

说明:定义的时间范围为每周一到周五的9:00 to 15:00

2.配置ACL

说明:配置R1在上面的时间范围内拒绝R2到R4的telnet,其它流量全部通过。

R1(config)#access-list 150 deny tcp host 10.1.81.2 any eq 23 time-range TELNET

R1(config)#access-list 150 permit ip any any

3.应用ACL

R1(config)#int f0/0

R1(config-if)#ip access-group 150 in

4.测试时间范围内的流量情况

(1)查看当前R1的时间

说明:当前时间为周二10:00,即在所配置的时间范围内。

(2)测试R2向R4发起telnet会话

说明:可以看到,在规定的时间范围内,R2向R4发起telnet会话是被拒绝的。

(3)测试除telnet外的其它流量

说明:可以看到,在规定的时间范围内,除了telnet之外,其它流量不受限制。

(4)测试除R2之外的设备telnet情况

说明:可以看到,除R2之外,其它设备telnet并不受限制。

5.测试时间范围外的流量情况

(1)更改当前R1的时间

说明:更改时间为周二16:00,即在所配置的时间范围之外。

(2)测试R2向R4发起telnet会话

说明:在时间范围之外,所限制的流量被放开。