在思科路由器上配置AAA实验(Cisco PT)

1、拓扑图

Addressing Table

地址表

|

Device |

Interface |

IP Address |

Subnet Mask |

|

R1 |

Fa0/0 |

192.168.1.1 |

255.255.255.0 |

|

S0/0/0 |

10.1.1.2 |

255.255.255.252 |

|

|

R2 |

S0/0/0 |

10.1.1.1 |

255.255.255.252 |

|

Fa0/0 |

192.168.2.1 |

255.255.255.0 |

|

|

S0/0/1 |

10.2.2.1 |

255.255.255.252 |

|

|

R3 |

S0/0/1 |

10.2.2.2 |

255.255.255.252 |

|

Fa0/0 |

192.168.3.1 |

255.255.255.0 |

|

|

TACACS+ Server |

NIC |

192.168.2.2 |

255.255.255.0 |

|

RADIUS Server |

NIC |

192.168.3.2 |

255.255.255.0 |

|

PC-A |

NIC |

192.168.1.3 |

255.255.255.0 |

|

PC-B |

NIC |

192.168.2.3 |

255.255.255.0 |

|

PC-C |

NIC |

192.168.3.3 |

255.255.255.0 |

2、不同网段间互相ping通(路由之间用ospf)

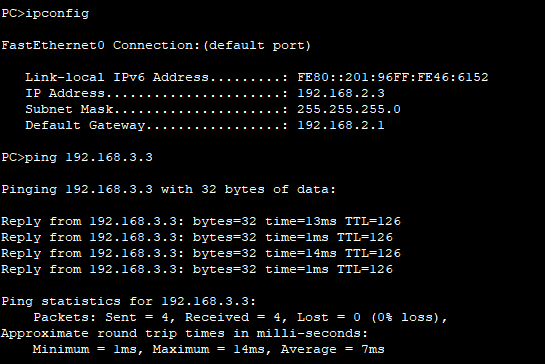

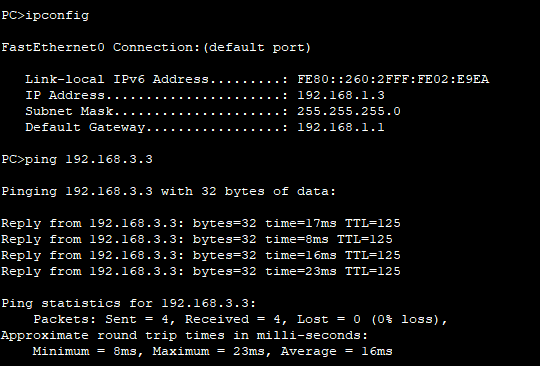

从PC-B ping 到PC-C

从PC-A ping 到PC-B

从PC-A ping 到PC-C

3、aaa配置过程

a、创建一个本地用户账号,并在R1配置AAA用以测试console接入和VTY登入

R1(config)#username admin1 password admin1pp55

R1(config)#aaa new-model

R1(config)#aaa authentication login default local

R1(config)#line console 0

R1(config-line)#login authentication default

R1(config-line)#aaa authentication login telnet-login local

R1(config)#line vty 0 4

R1(config-line)#login authentication telent-login

b、配置R2用以支持运用了TACACS+协议的基于服务器的验证。TACACS+服务器通过以下步骤完成预配置

R2(config)#username admin2 password admin2pp55

R2(config)#tacacs-server host 192.168.2.2

R2(config)#tacacs-server key admin2pp55

R2(config)#aaa new-model

R2(config)#aaa authentication login default group tacacs+ local

R2(config)#line console 0

R2(config-line)#login authentication default

c、配置R3用以支持运用了RADIUS协议的基于服务器的验证。RADIUS服务器通过以下步骤完成预配置

R3(config)#username admin3 password admin3pp55

R3(config)#tacacs-server host 192.168.3.2

R3(config)#tacacs-server key radiuspp55

R3(config)#aaa new-model

R3(config)#aaa authentication login default group radius local

R3(config)#line console 0

R3(config-line)#login authentication default

附录:TACACS+服务器配置

RADIUS服务器配置

4、验证过程

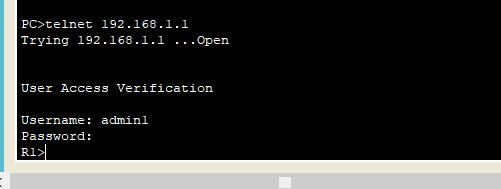

a、验证AAA认证(验证用户exec登入使用本地数据库)

b、验证AAA认证(验证Telnet配置)

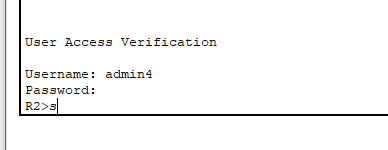

c、用AAA TACACS+服务器验证用户exec的登入

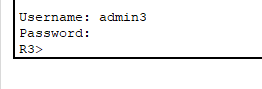

d、用AAA RADIUS服务器验证用户exec的登入

证毕!!!