windows事件日志相关笔记

一,事件查看器打开方式

开始-运行,输入 eventvwr.msc 打开事件查看器,查看日志

二,日志文件位置

C:\Windows\System32\winevt\Logs

三,行为对应事件日志id

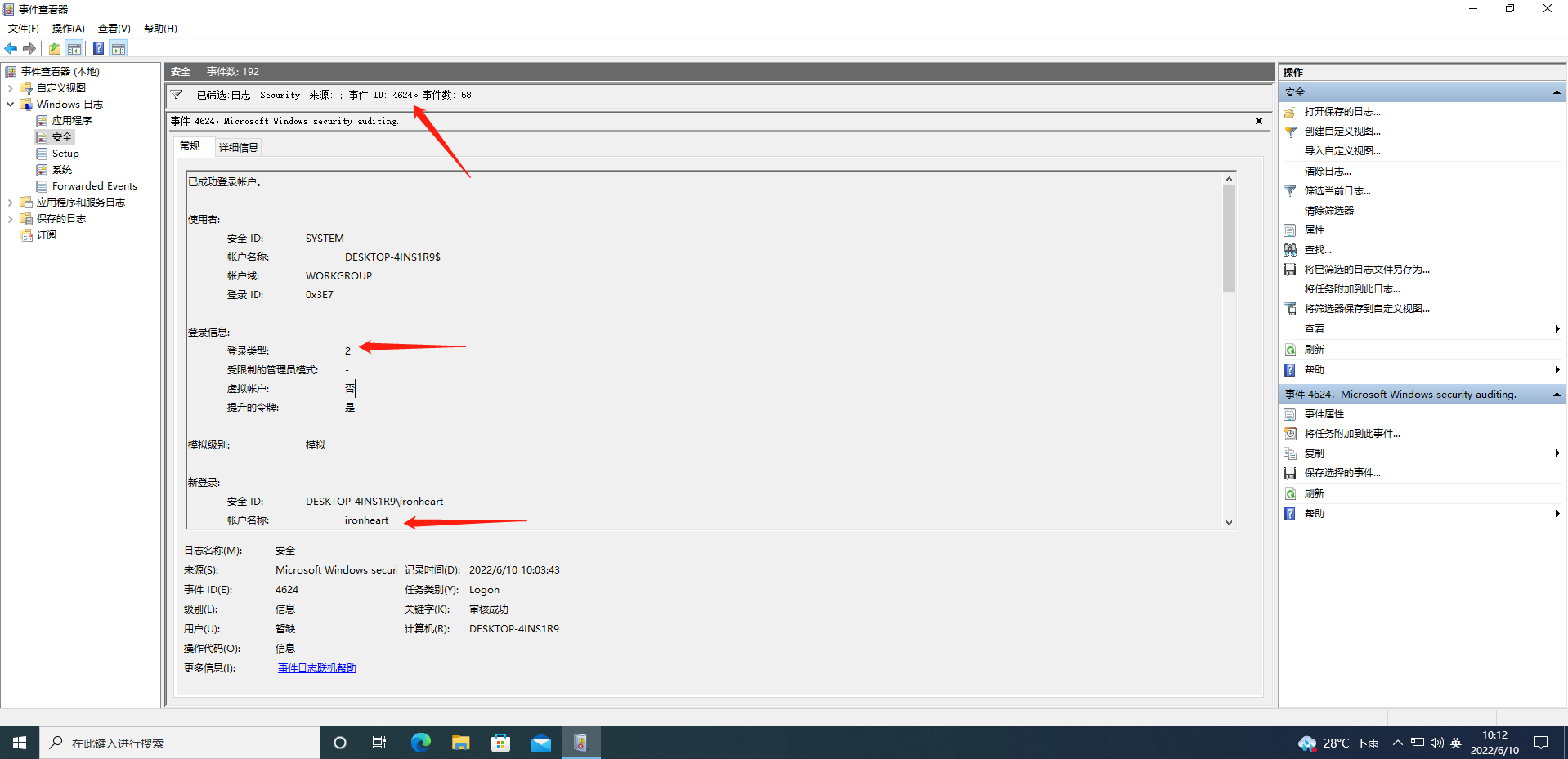

1,本地登录

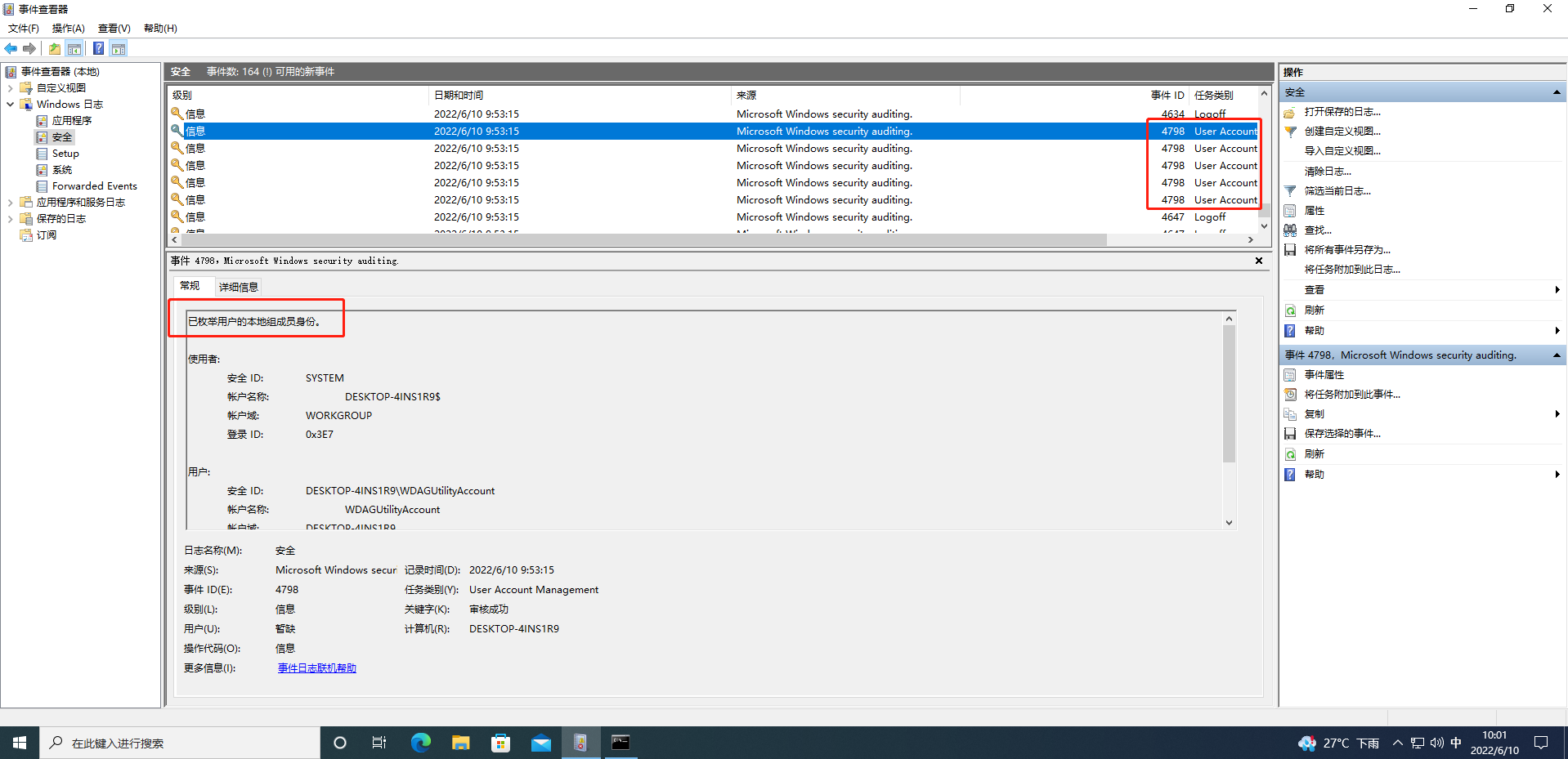

首先是5次4798

这五次是枚举了我这个机器所有的可用账户

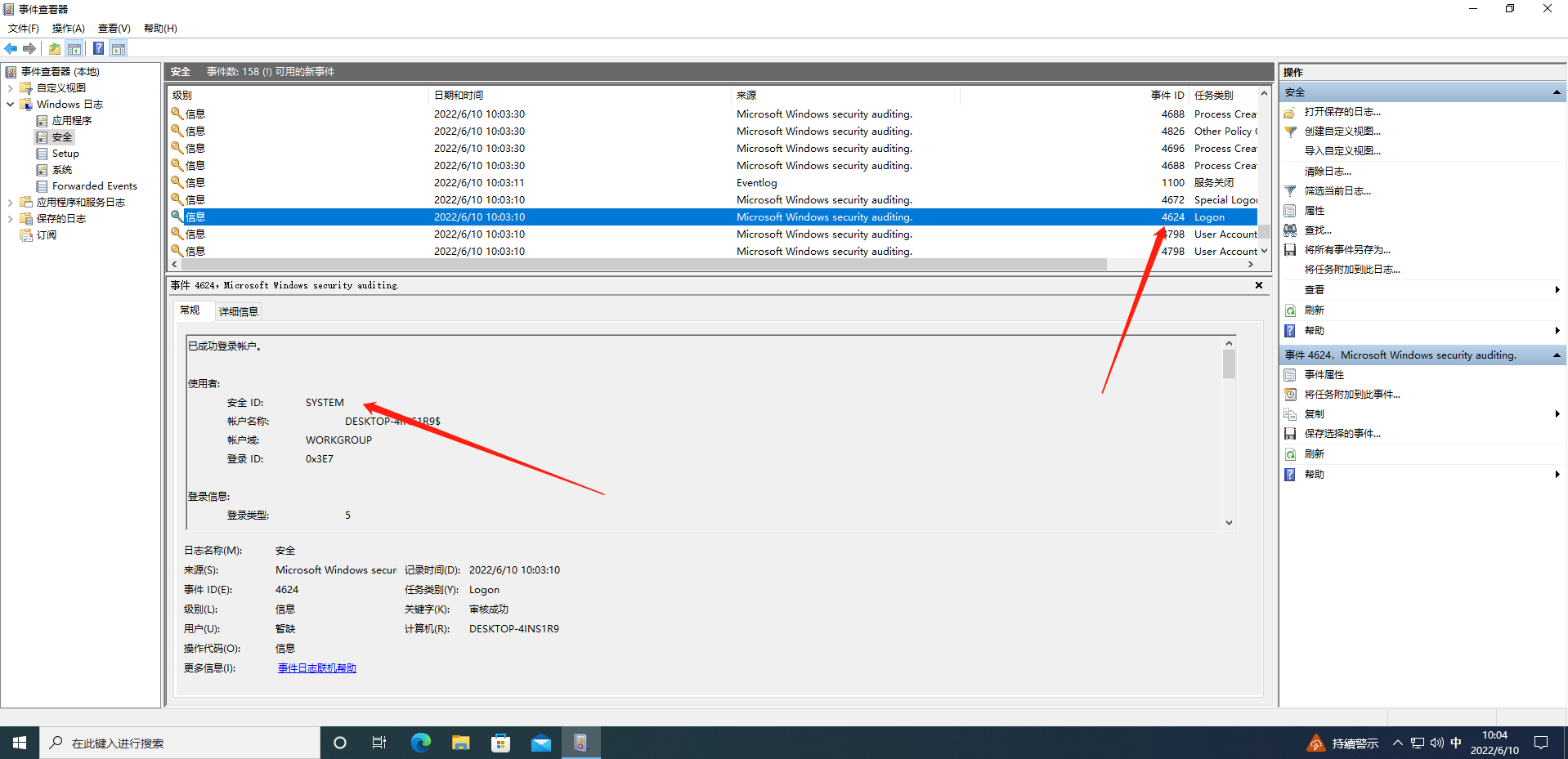

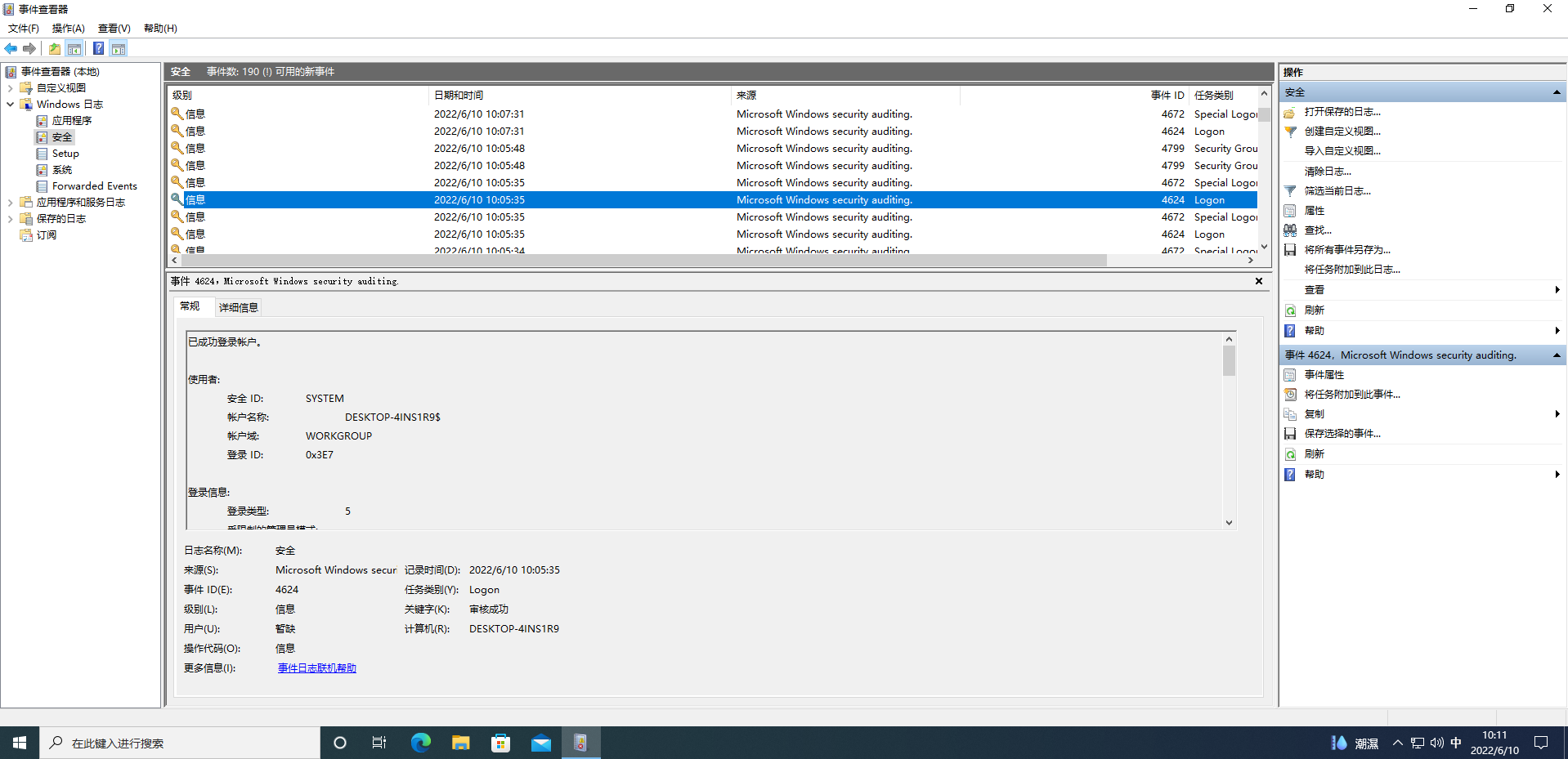

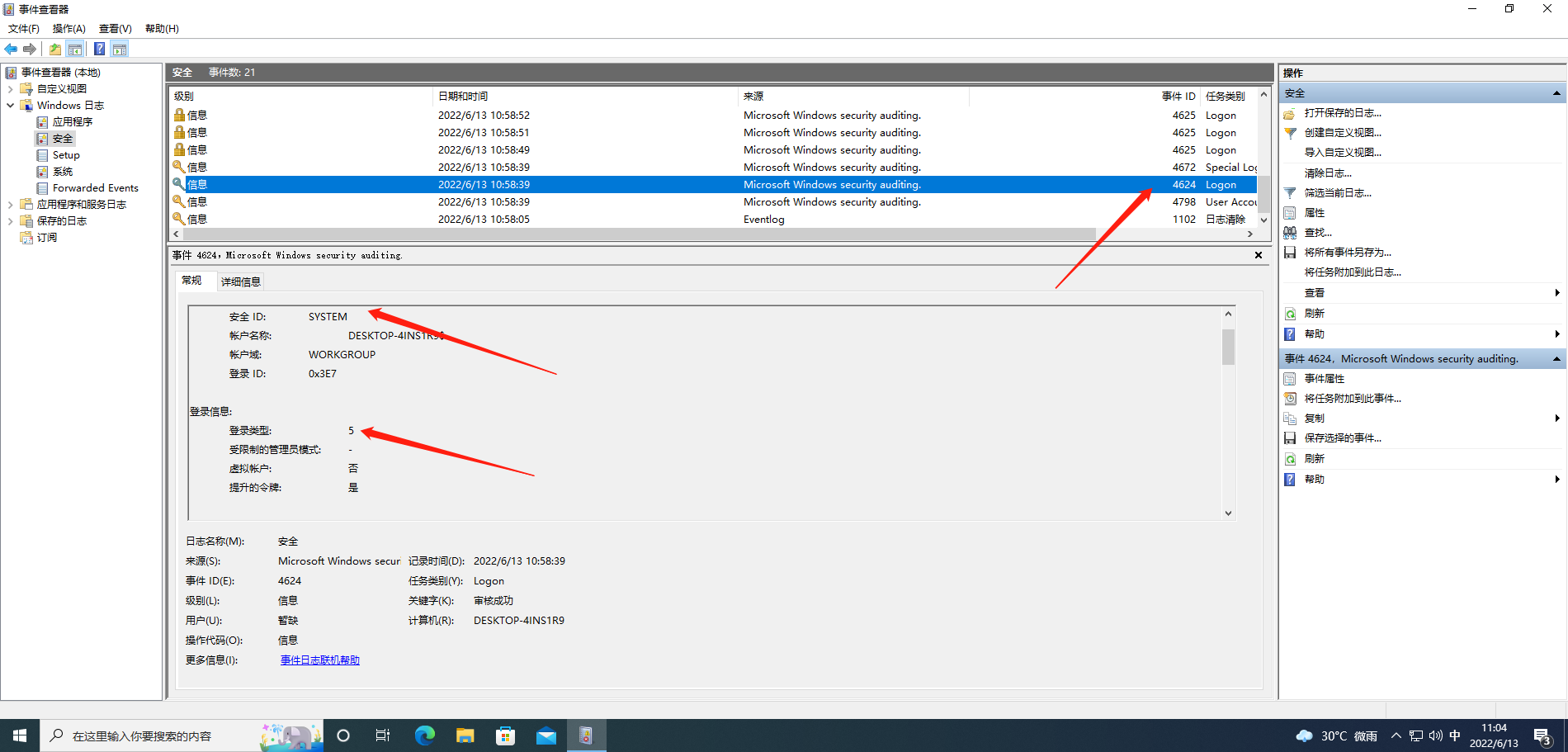

然后是一次4624 为system登录

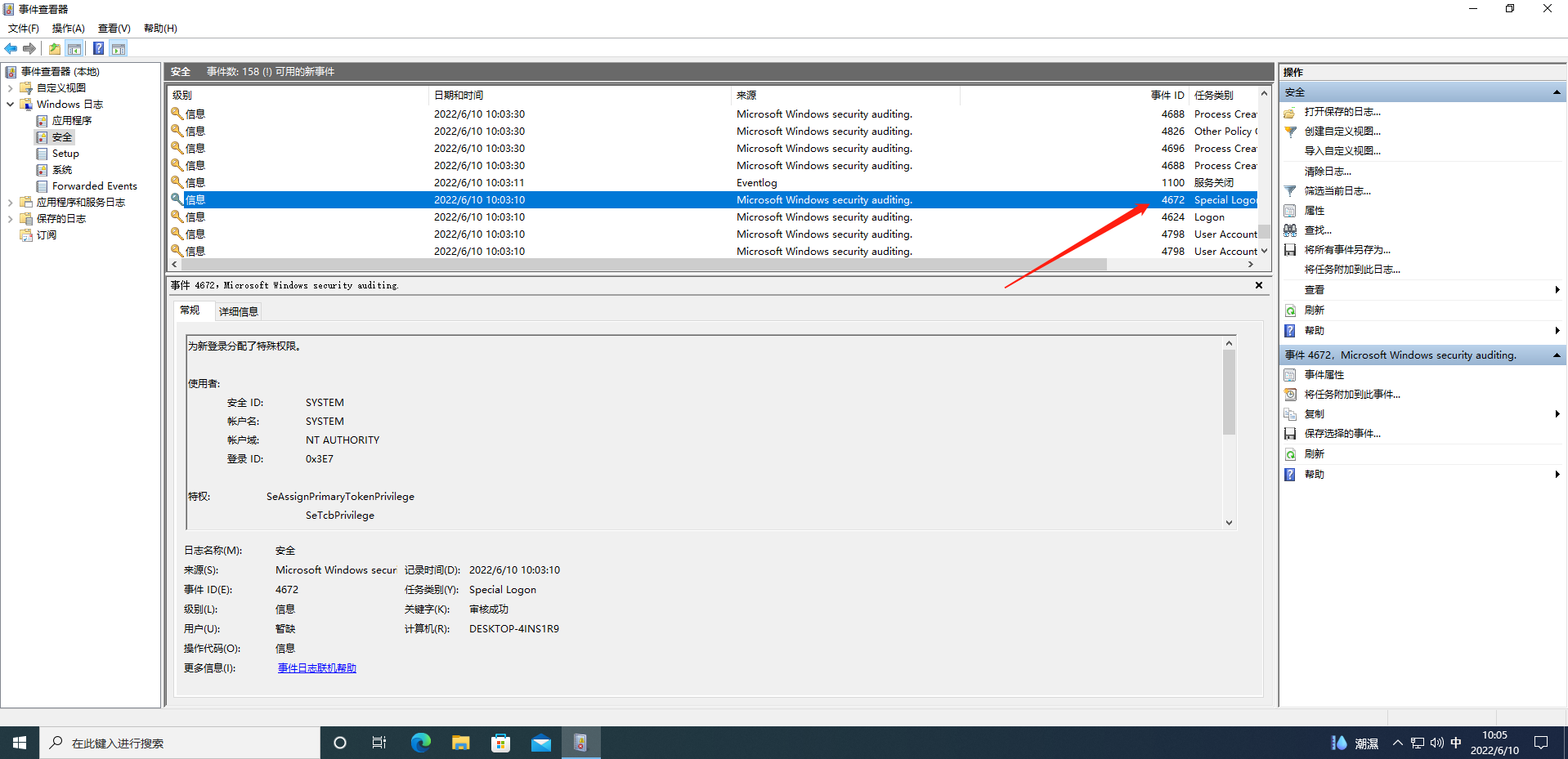

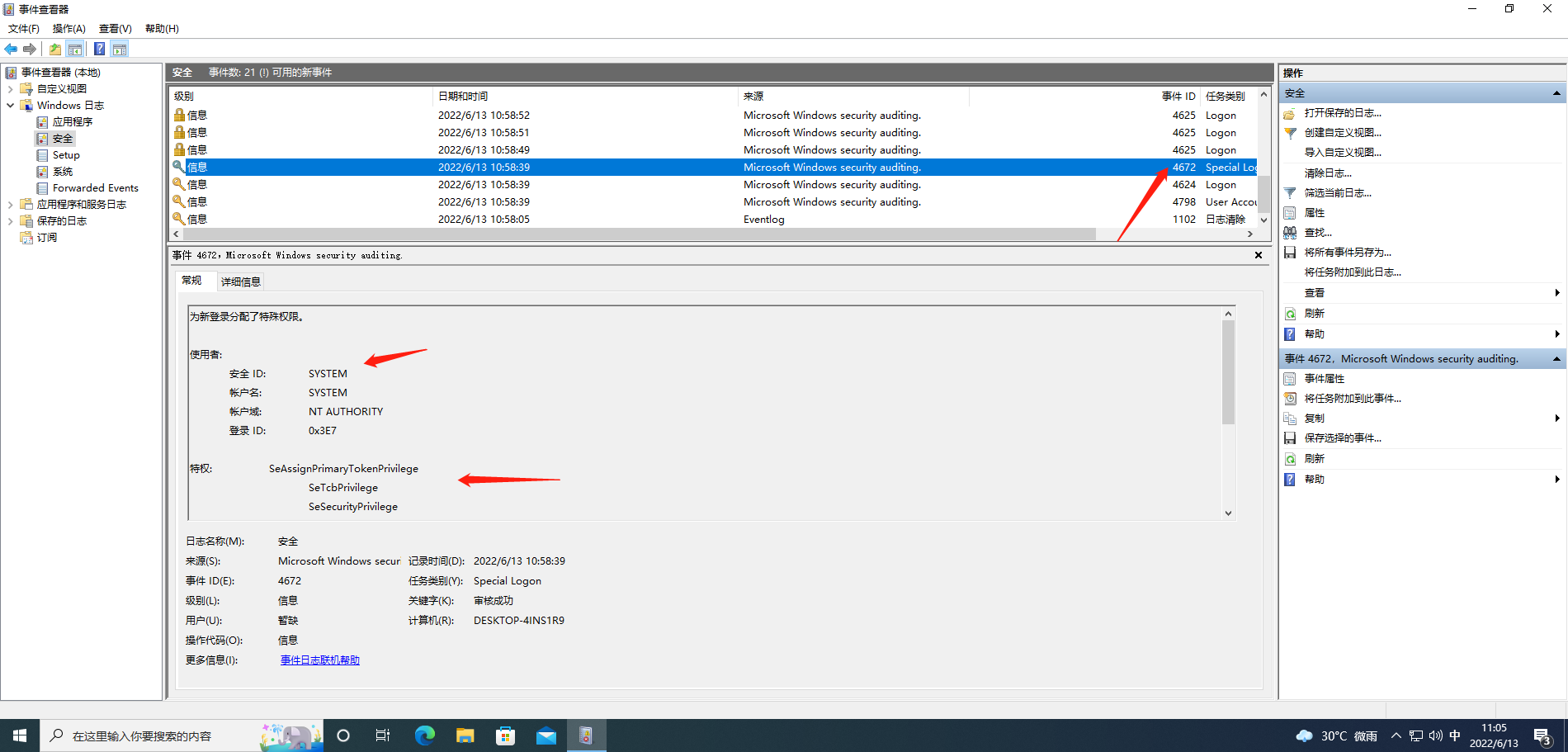

紧接的是一个4672 为system用户分配权限

然后是启动各种进程

其中有大量4624 system登录成功记录

但是 登录类型为5 表示为服务启动

本地登录成功是4624 登录类型为2 表示(在系统的键盘和屏幕上登录)

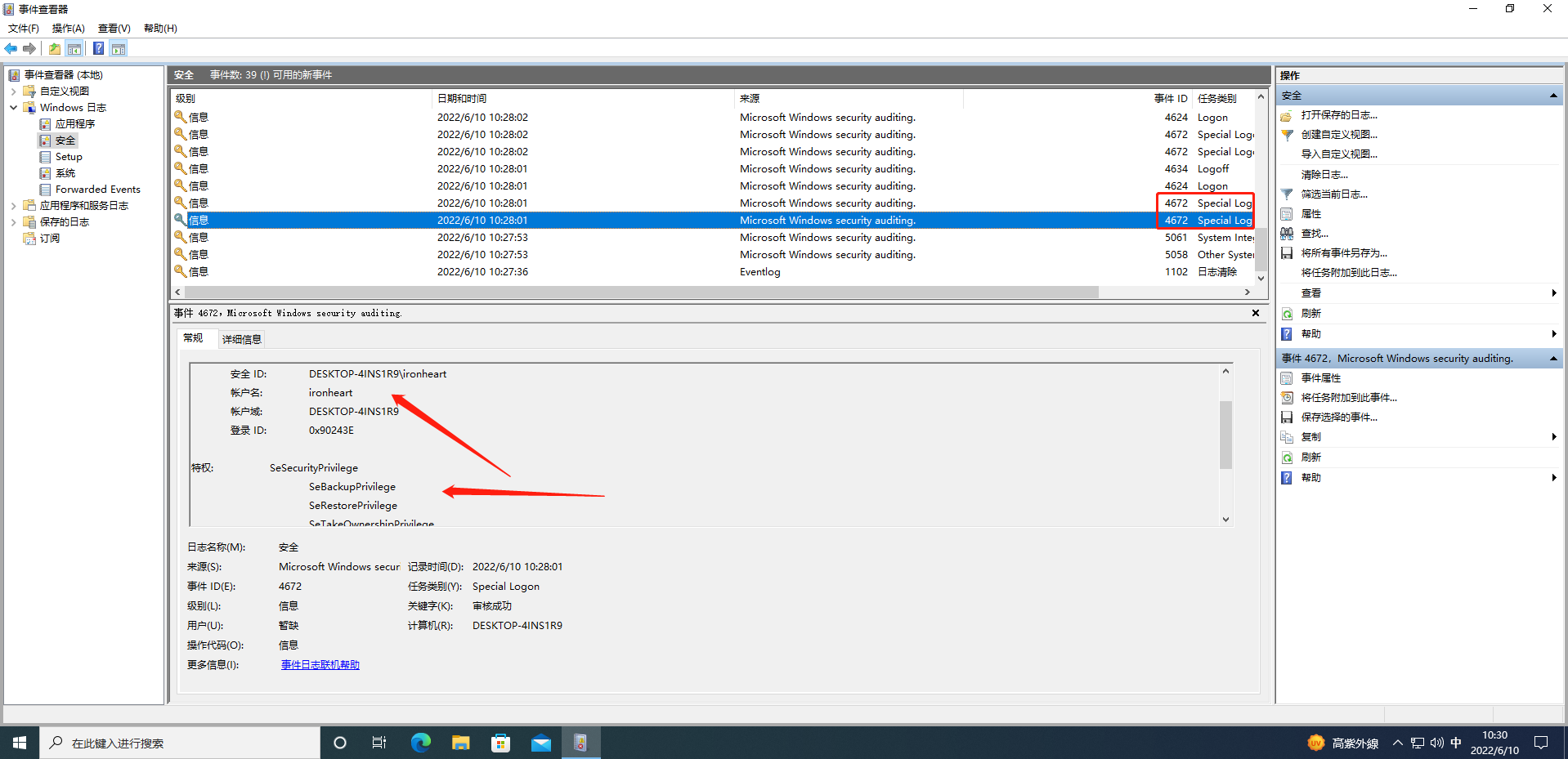

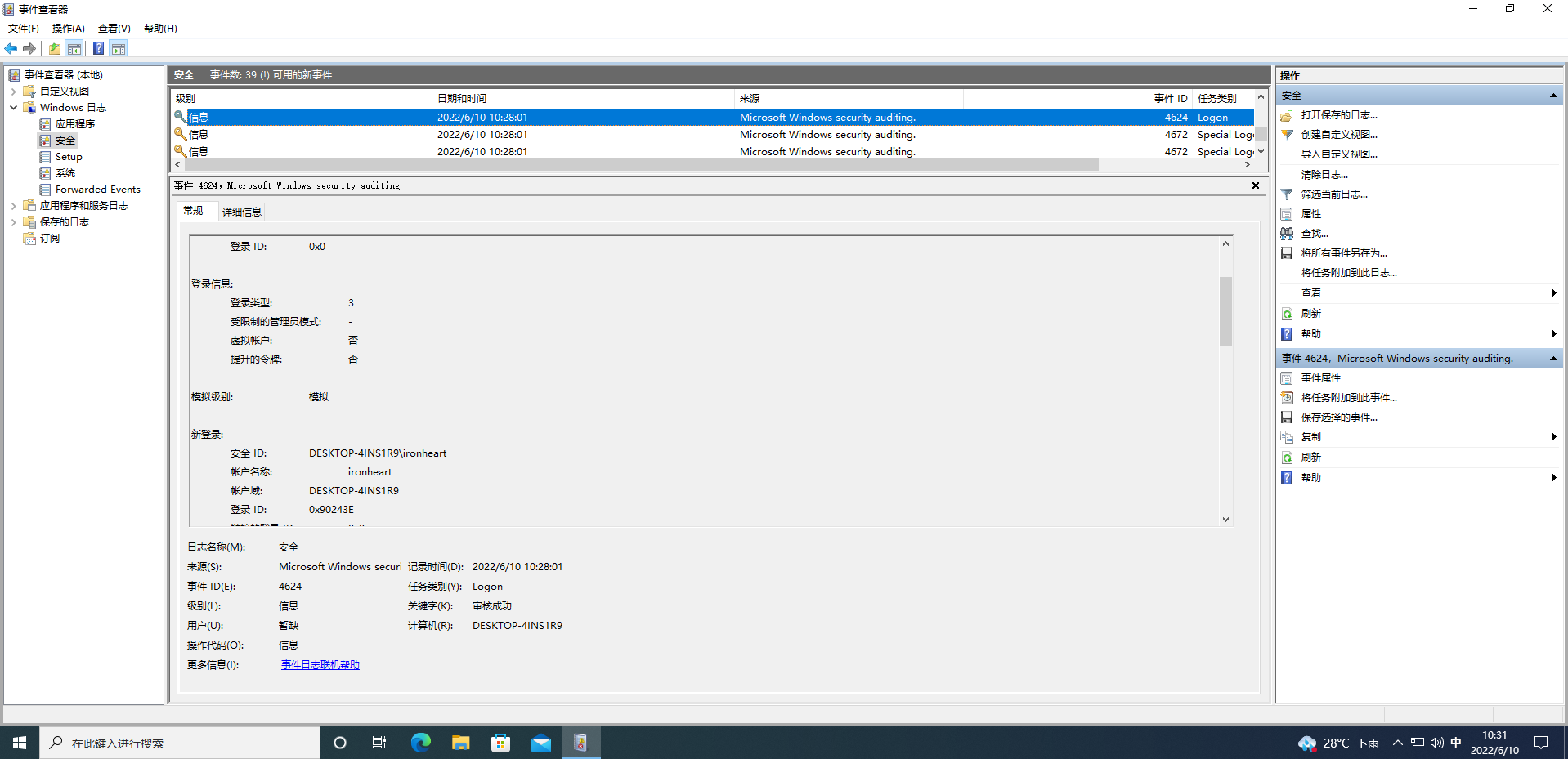

2,远程登录

两次4672给被登录账号分配权限

然后一次4624 登录类型为3 表示 网络(即从网络上的其他地方连接到这台计算机上的共享文件夹)

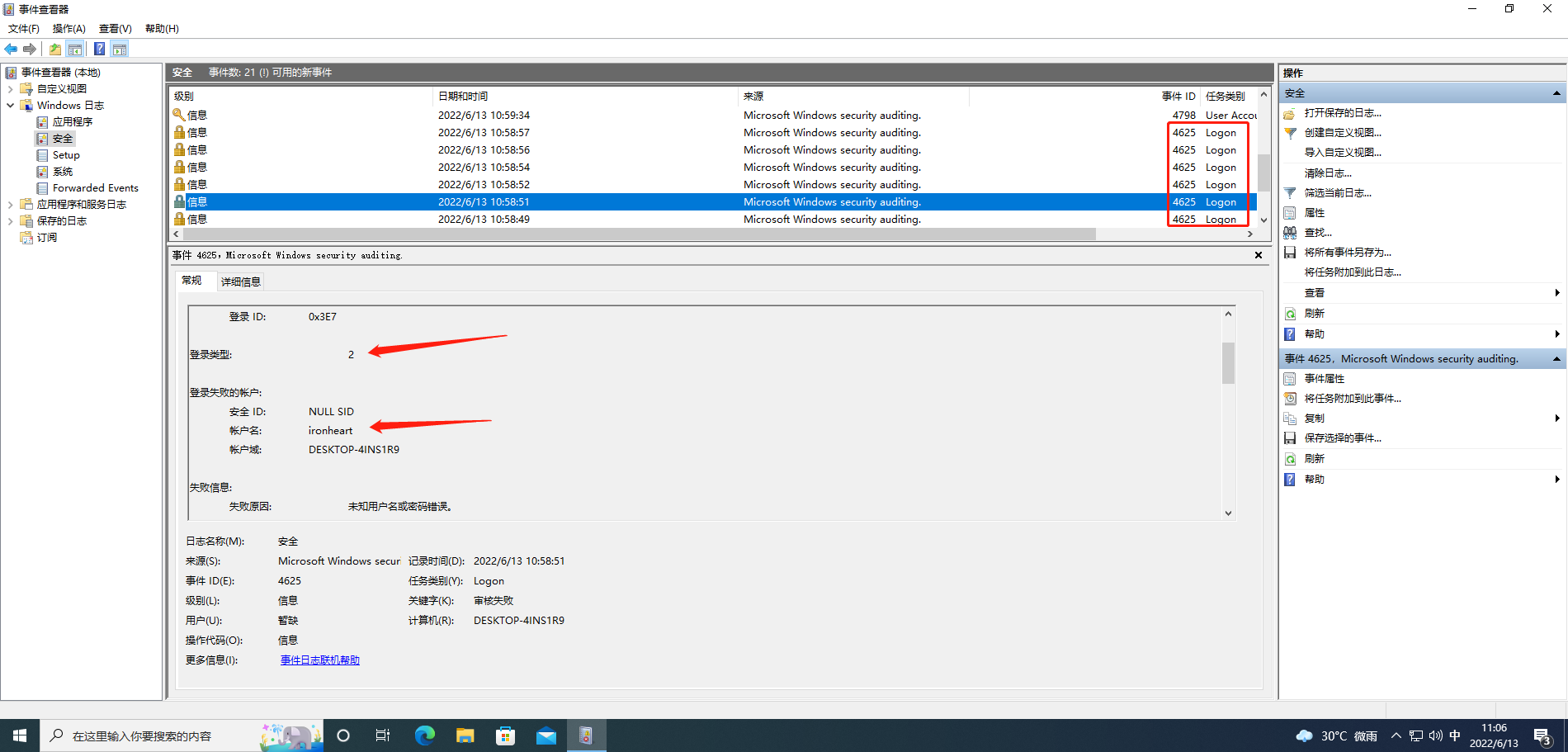

3,账号密码爆破

首先 枚举当前登录用户账户

服务启动system 登录类型为5 服务(服务启动)

并且给system分配特权

然后是4625登录失败 登录类型为2 代表键盘交互登录

4,mimikatz抓取密码

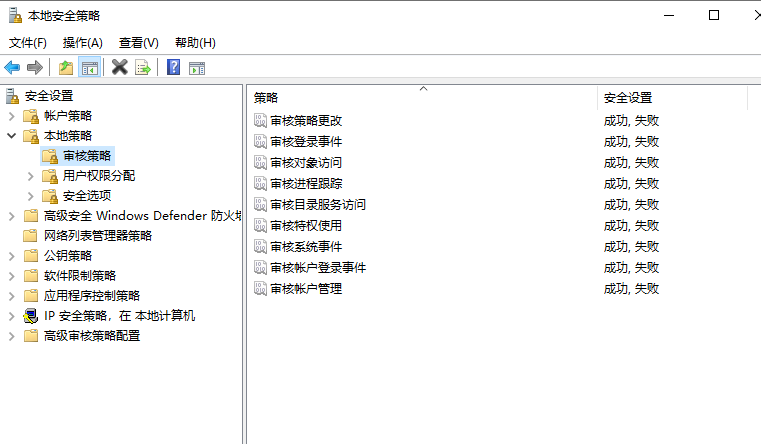

首先要在本地安全策略-本地策略-审核策略 中把所有策略均开启

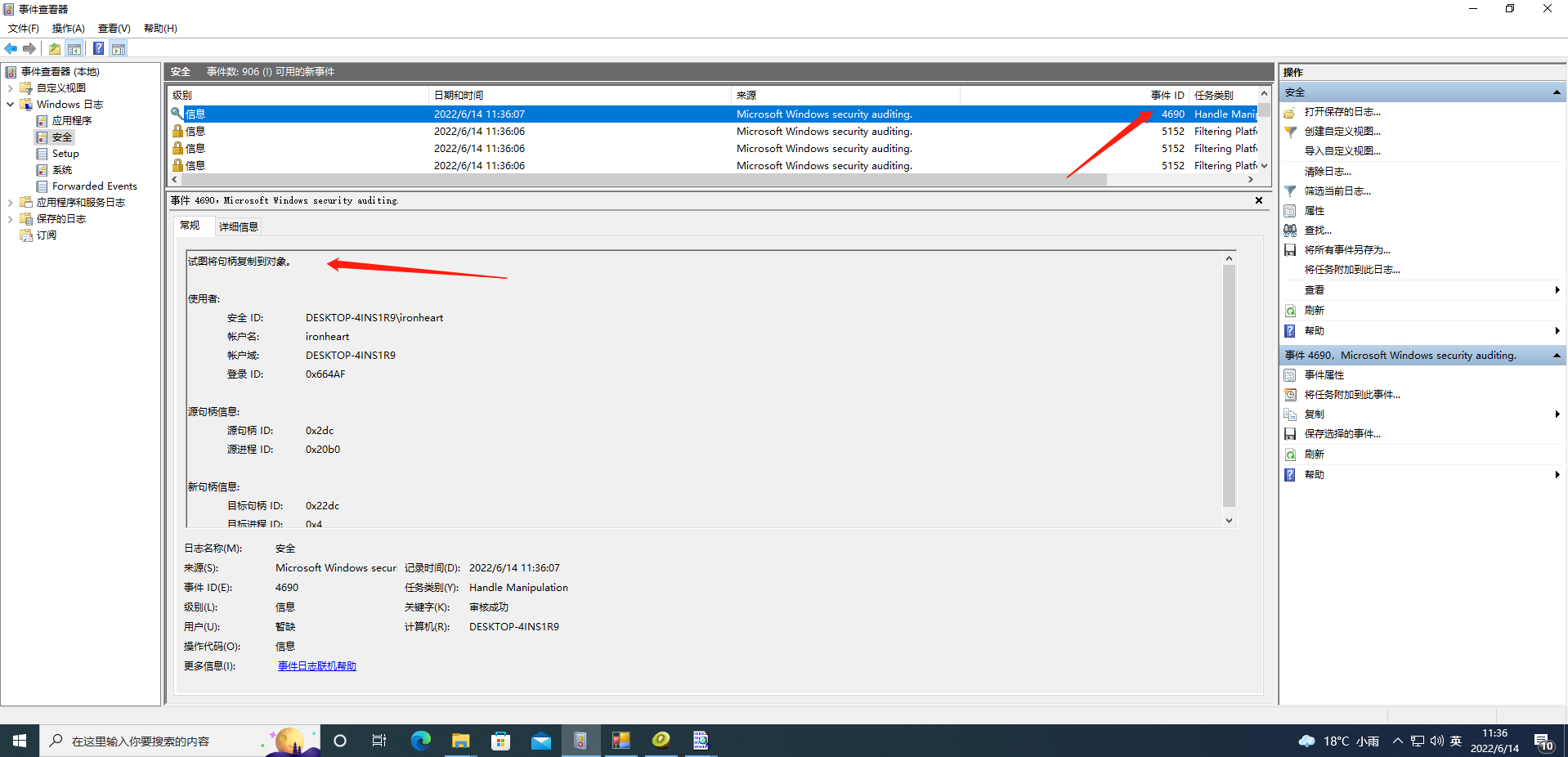

首先 4690 以管理员身份打开mimikatz

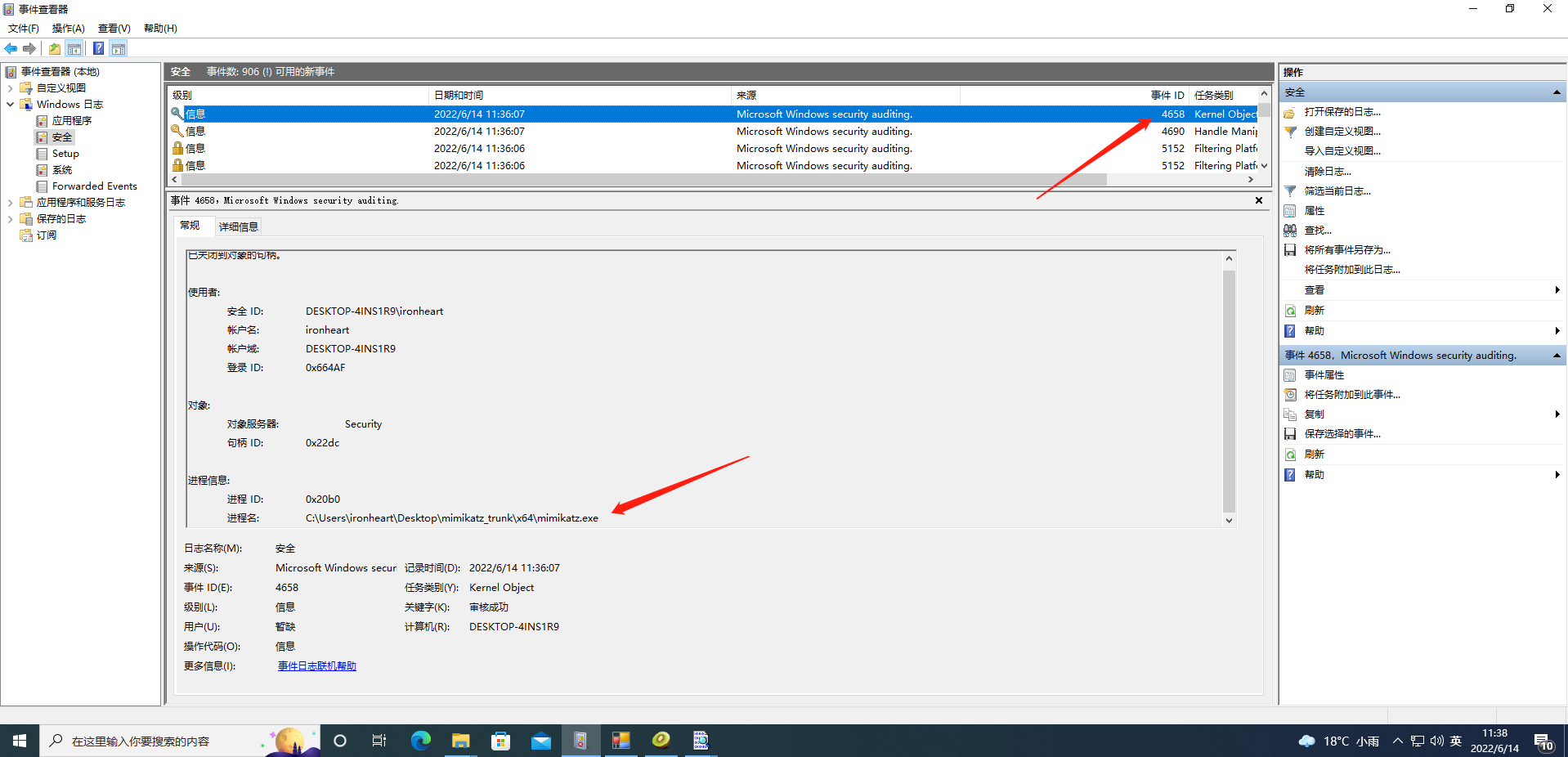

4658 记录程序关闭一次

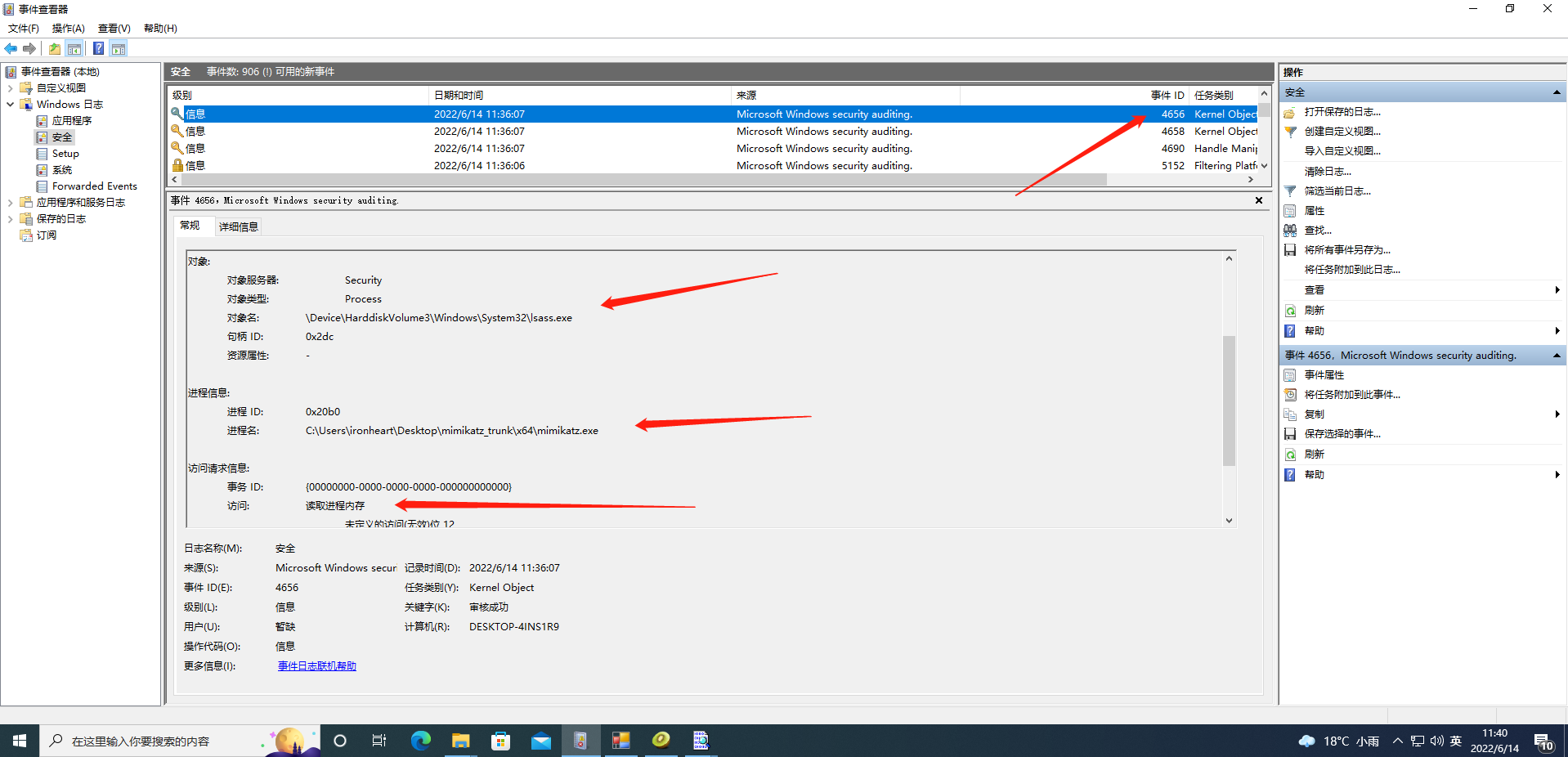

4656 已请求到对象的句柄:mimikatz调用lsass.exe权限

对于4656的解释:根据运行帐户的用户帐户是否具有请求的权限,此事件将是审核成功或审核失败。

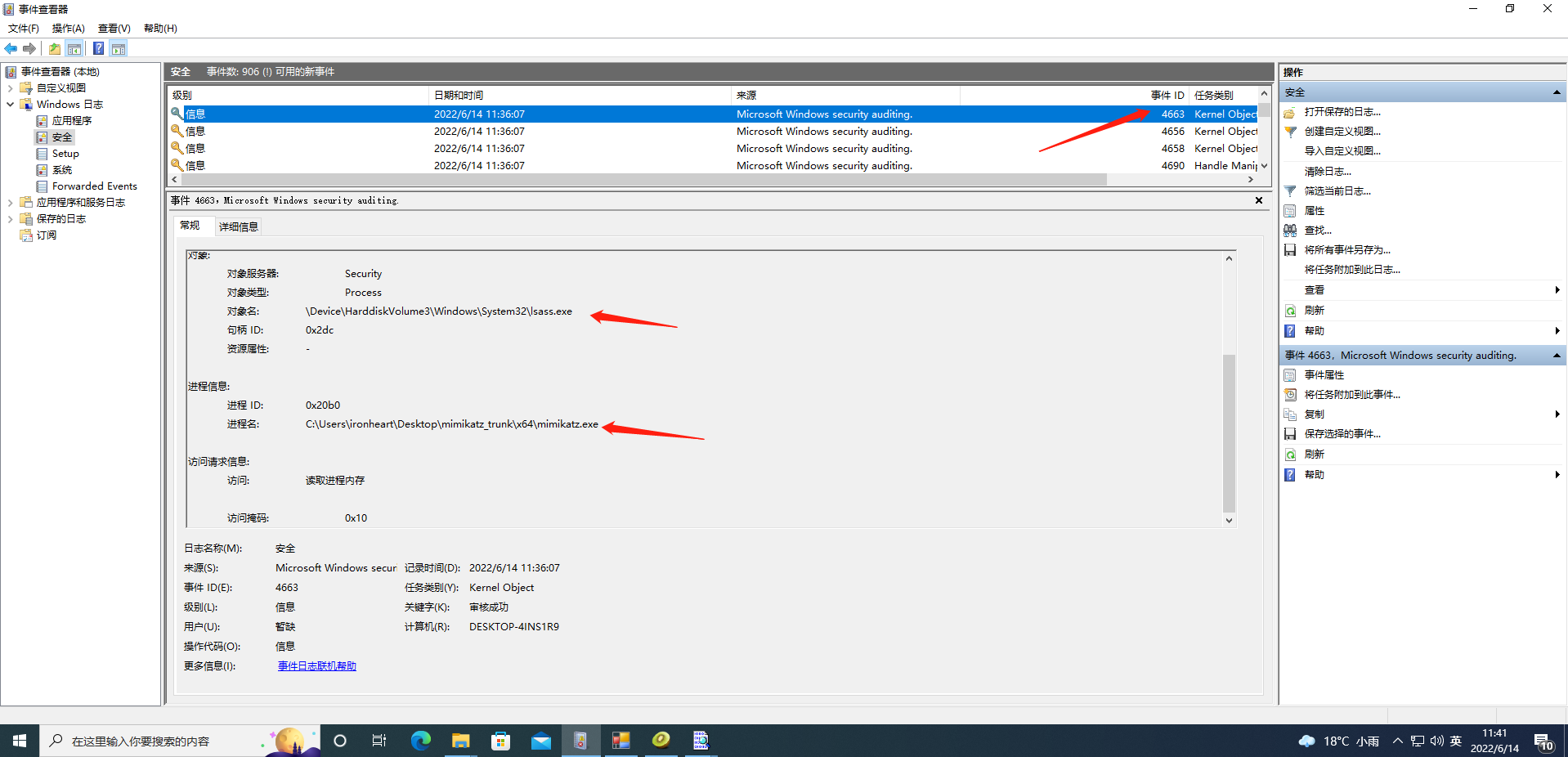

4663 试图访问一个对象:mimikatz调用lsass.exe去读取内存

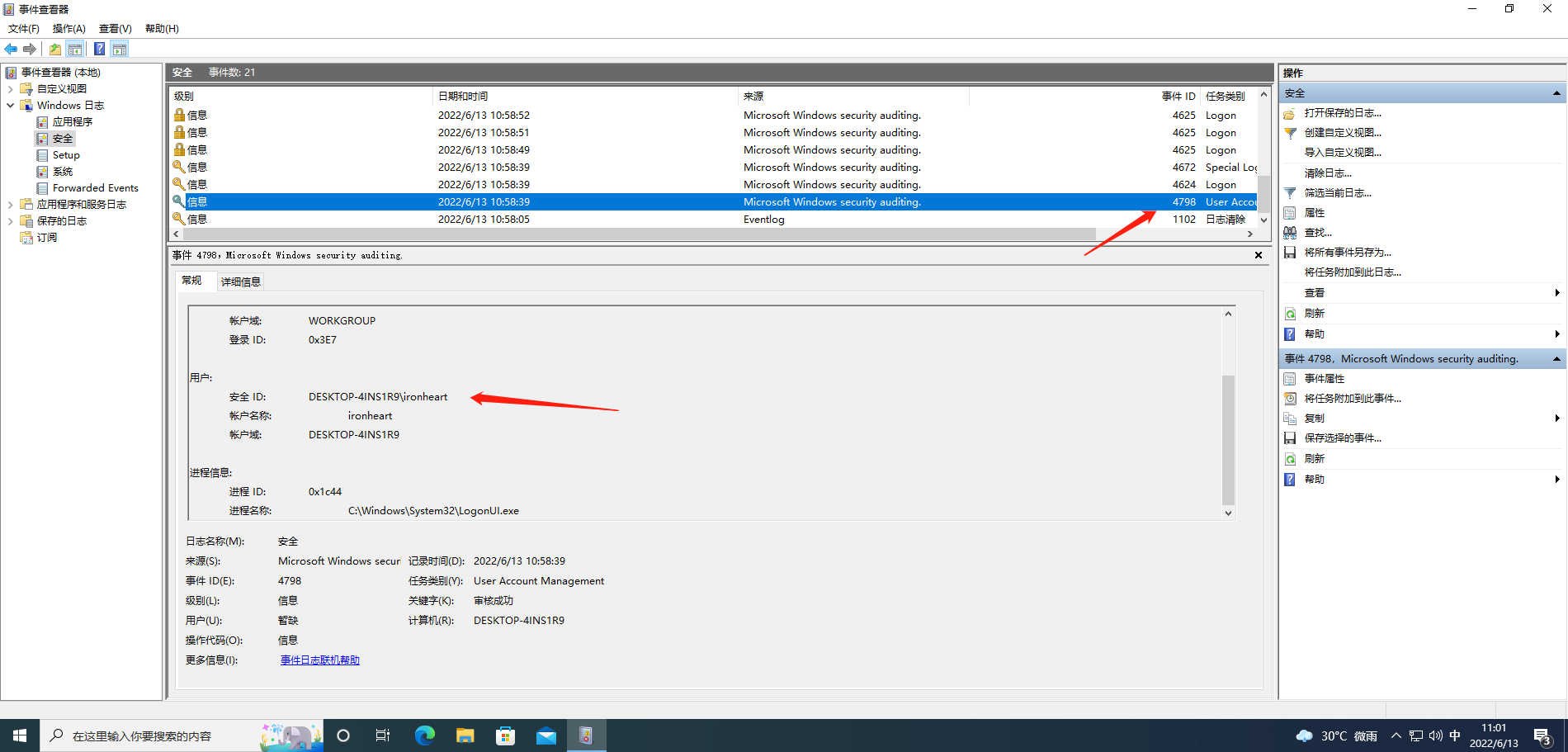

5,用户操作

5.1,新建用户

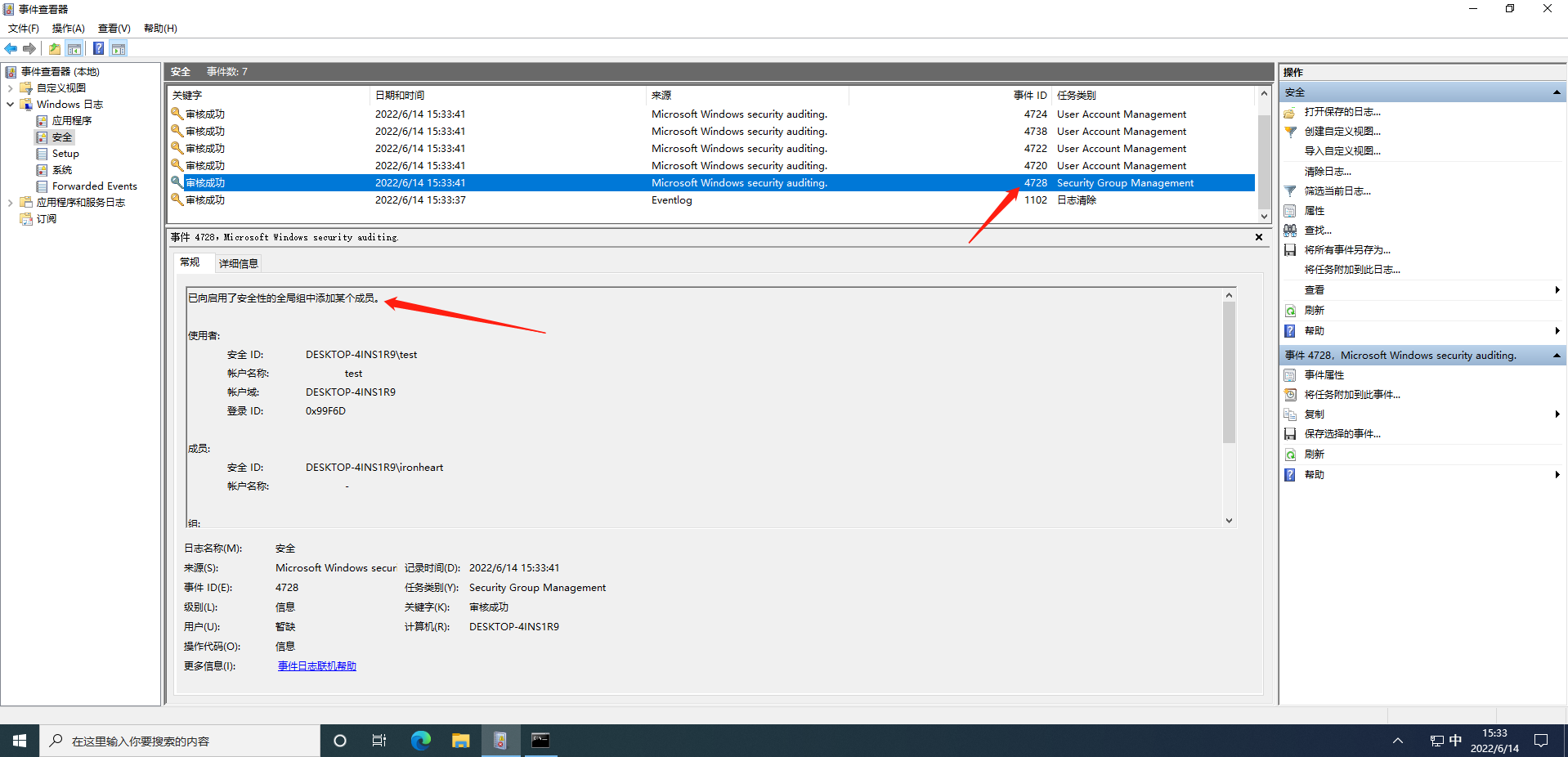

4728 向全局组添加成员

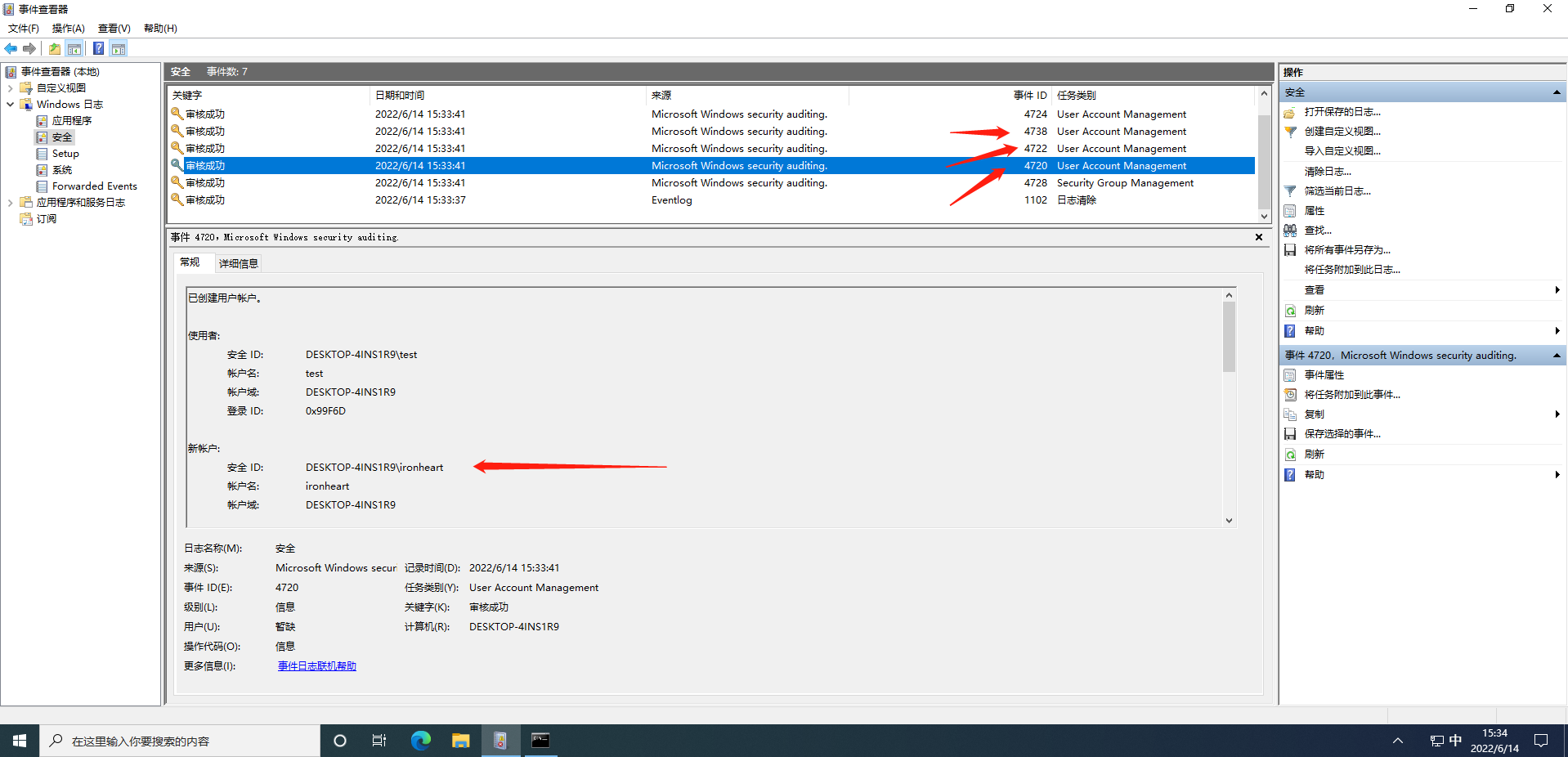

4720 已创建用户账户

4722 已启用用户账户

4738 已更改用户账户

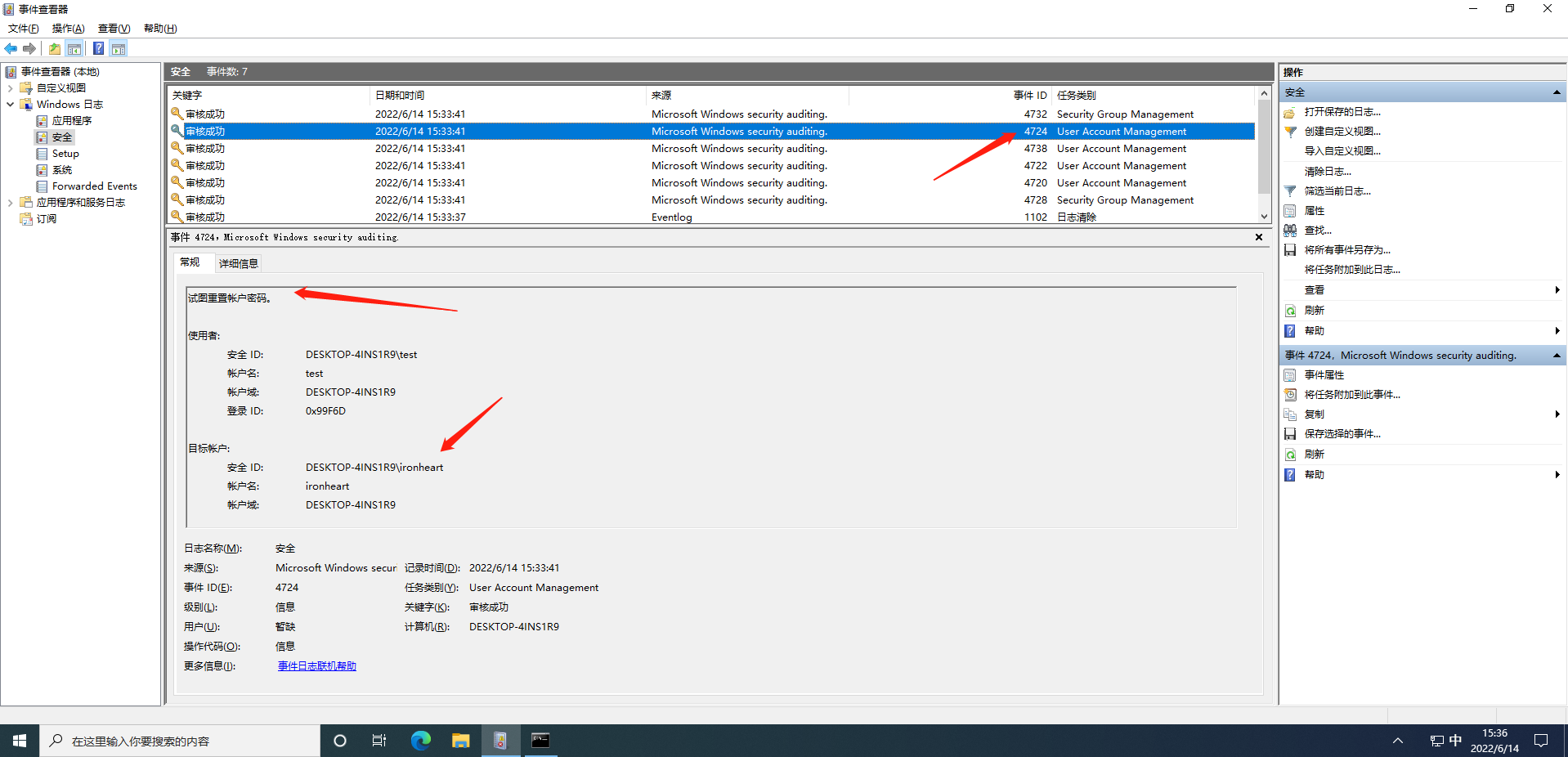

因为添加时设置了密码 所以有 4724:重置账户密码

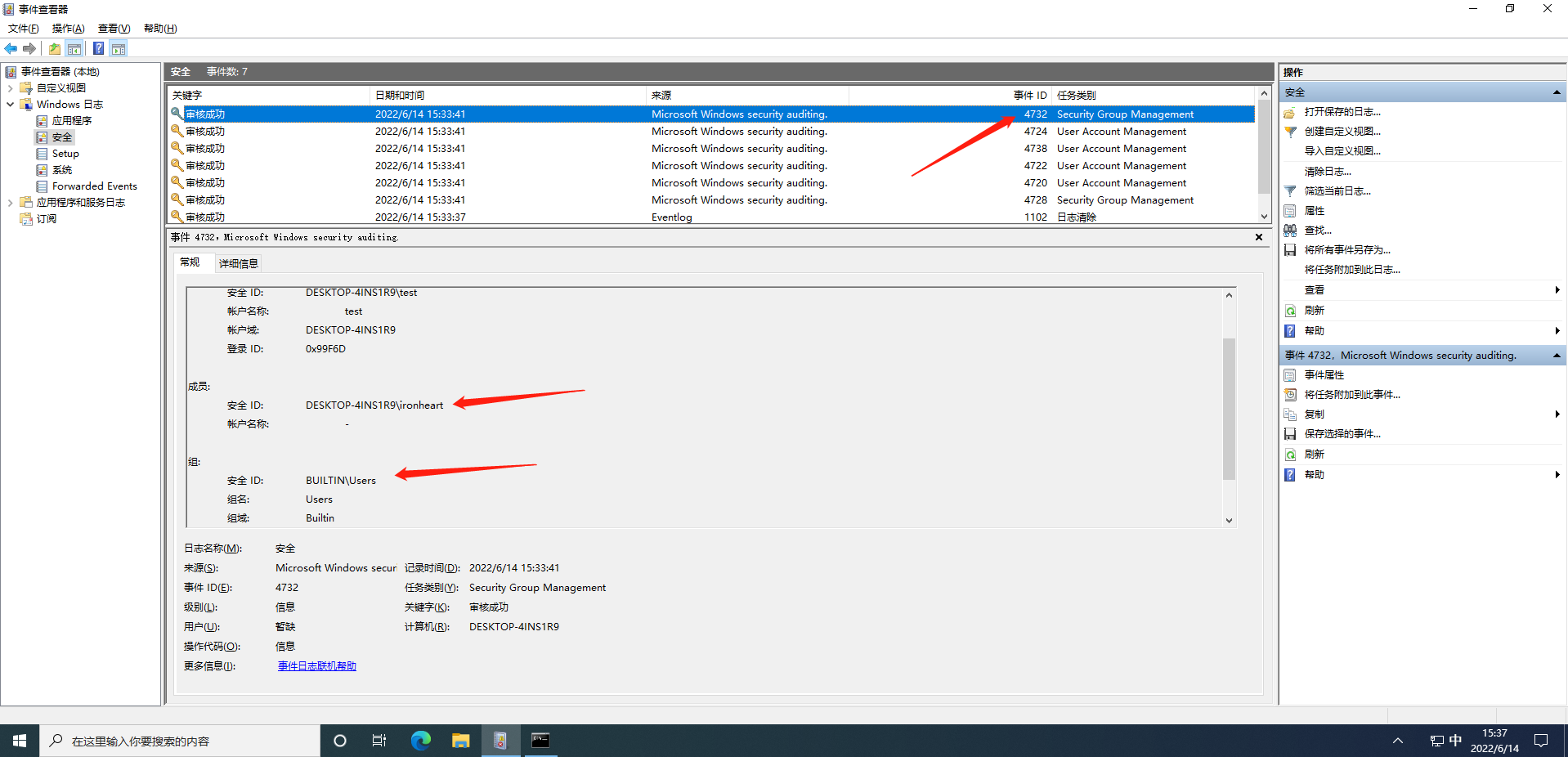

最后4732 把新建用户添加到Users组中

5.2,组操作

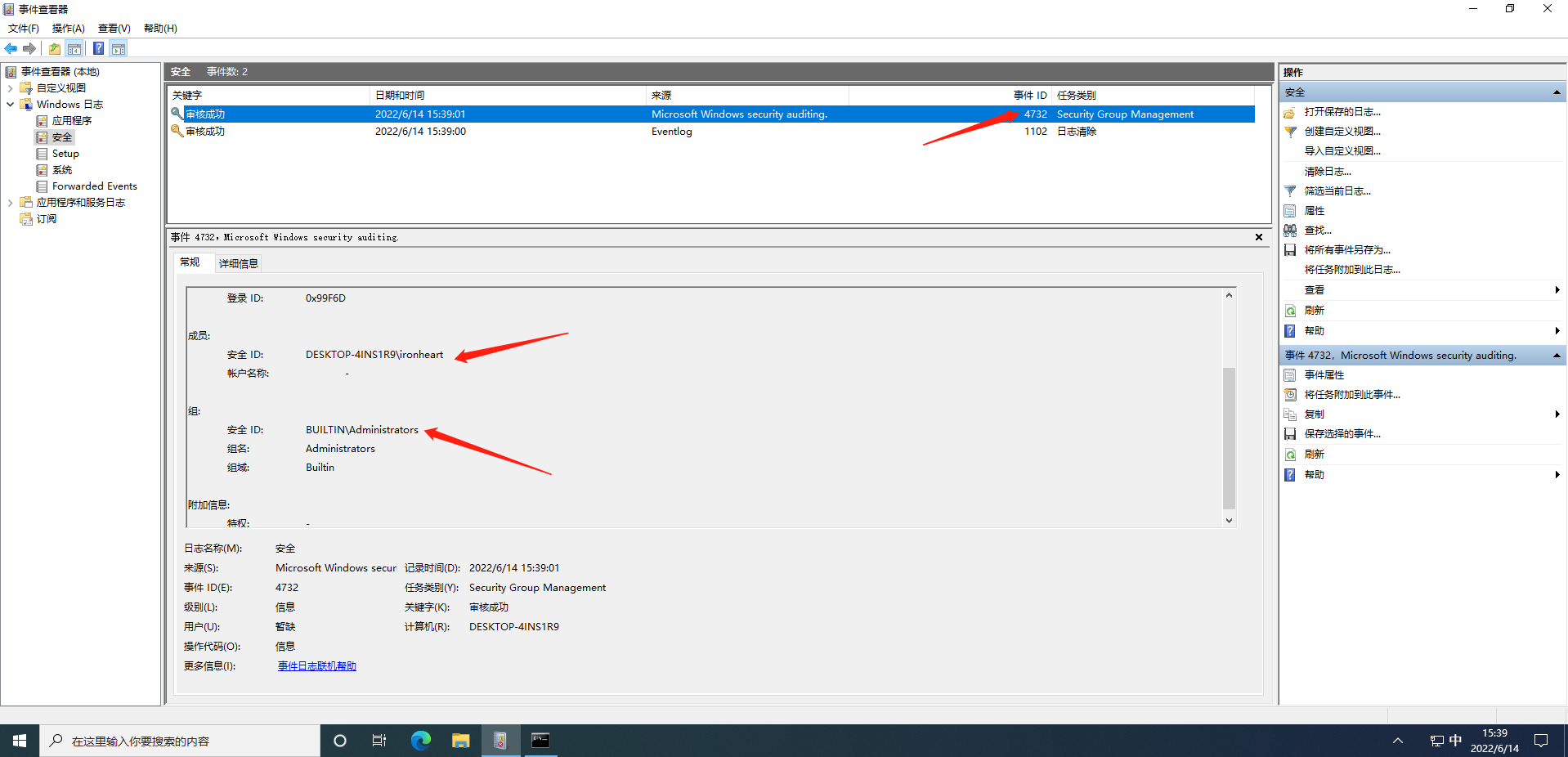

4732 将用户添加到用户组

5.3,删除用户

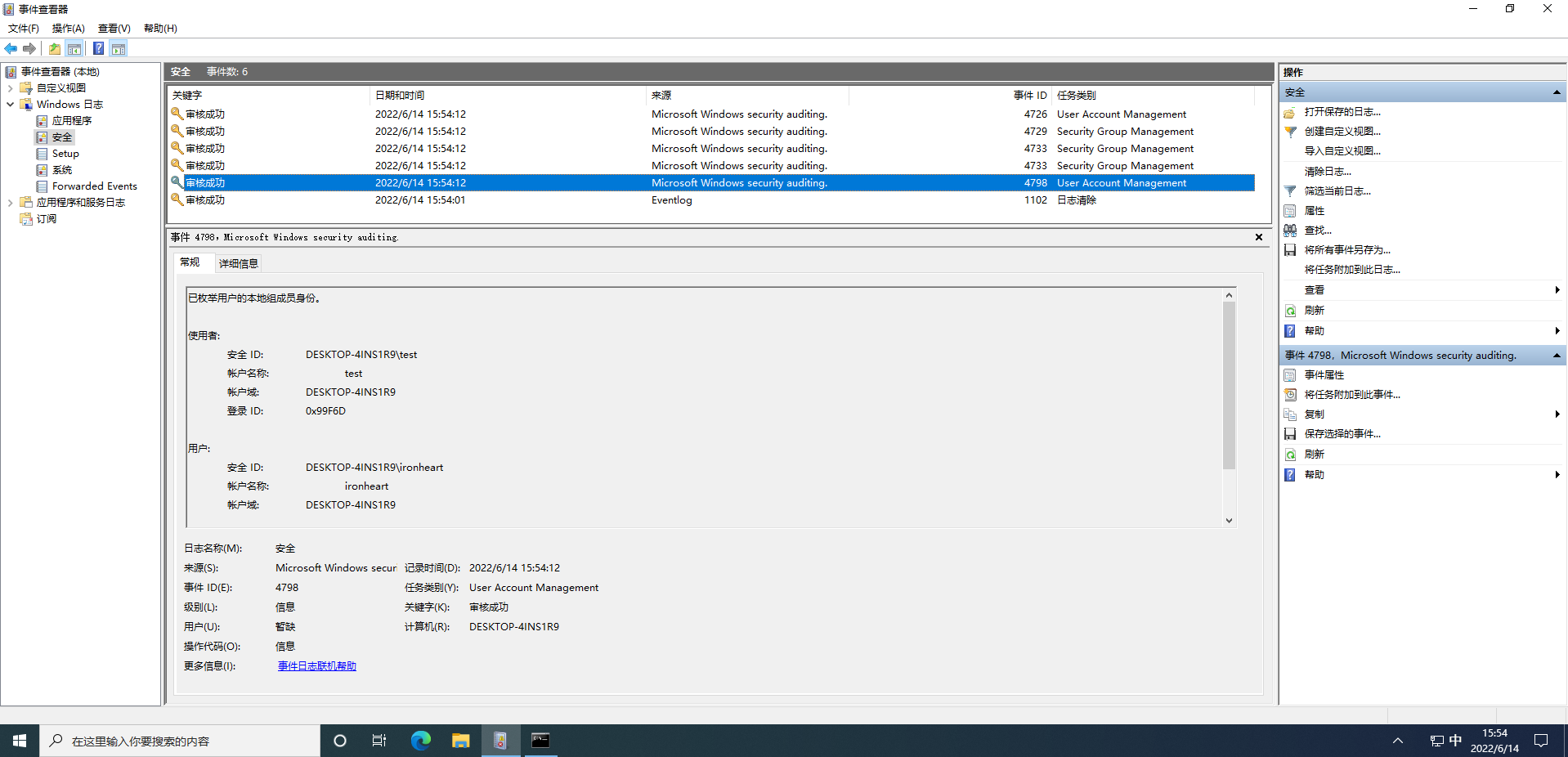

4798 枚举用户的本地组成员身份

枚举判断此用户是否存在

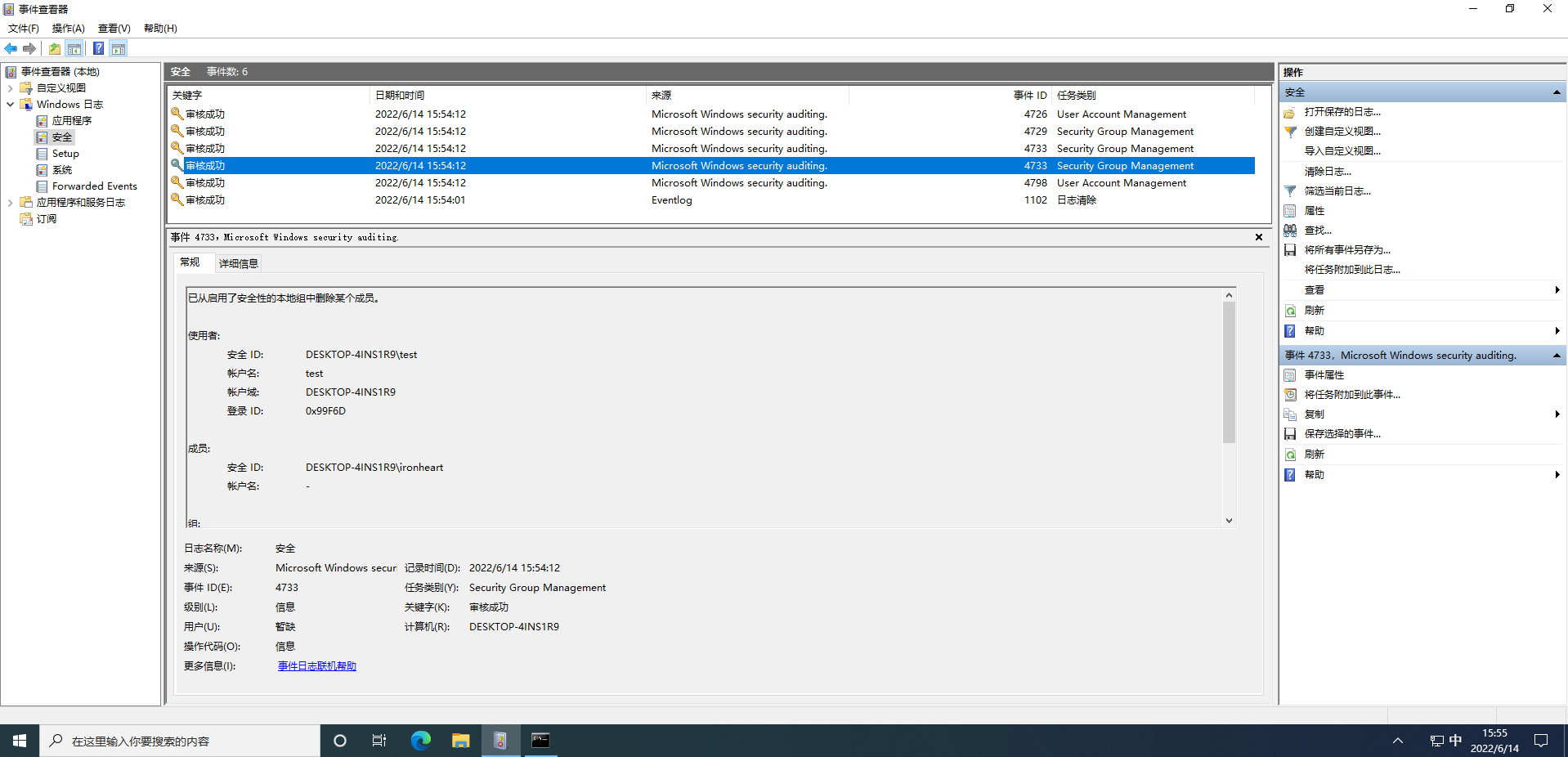

两个4733 已从启用了安全性的本地组中删除某个成员

分别从目标组和users组中进行删除

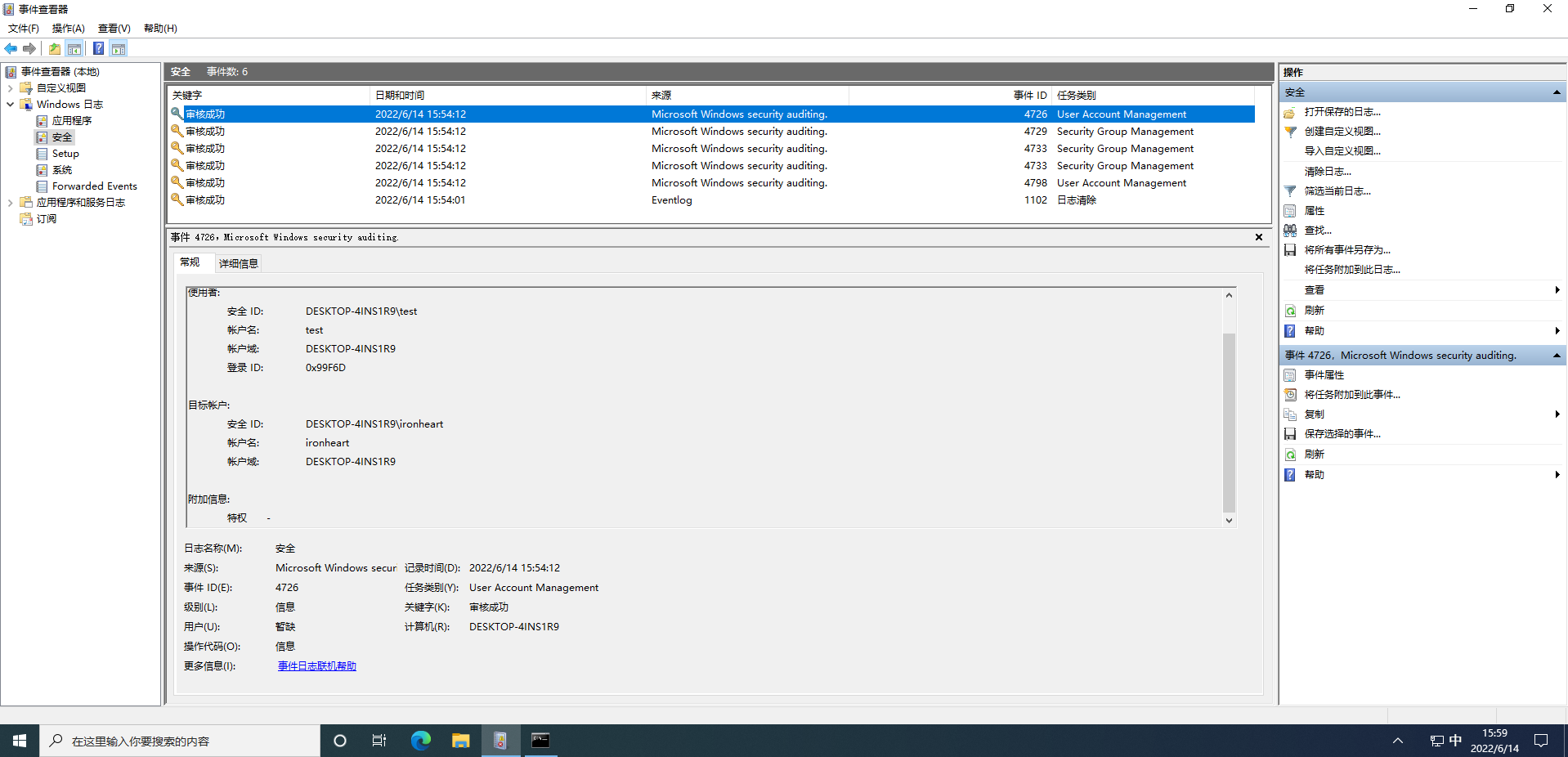

4726 已删除用户账户