CTF-Web 类型总结.......

1.Git泄露

2.代码审计

* 1.php弱类型(==,===的问题) -https://cgctf.nuptsast.com/challenges#Web 02

** ==是比较运算,它不会去检查条件式的表达式的类型

** ===是恒等,它会检查查表达式的值与类型是否相等。

** 当==比较数字和字符串的时候,会将字符串转换为数字在进行比较

1.若字符串以数字开头,则将该字符串认定为最前面的数字,例如"23ad12"认定为23.

2.若以其他字符开头则认定为0

** 如果==两侧的字符串都是以0e开头,并且后面还是数字,就会被解释成科学计数法,也就是0的多少多少次幂,也就是后面的数字无论是多少,最后结果都为0.

* 2.php精确度缺陷

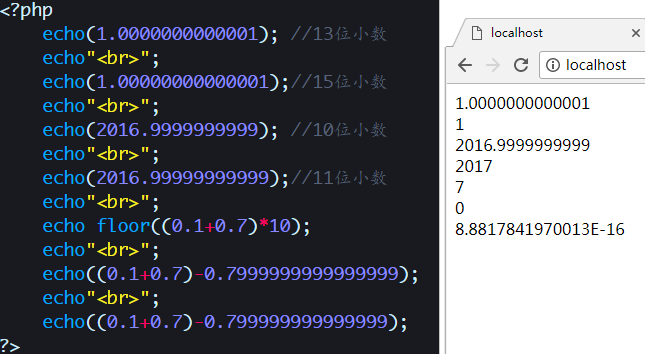

** 在用PHP进行浮点数的运算中,经常会出现一些和预期结果不一样的值,这是由于浮点数的精度有限。尽管取决于系统,PHP 通常使用 IEEE 754 双精度格式,则由于取整而导致的最大相对误差为 1.11e-16。非基本数学运算可能会给出更大误差,并且要考虑到进行复合运算时的误差传递。下面看一个有趣的例子:

** 以十进制能够精确表示的有理数如 0.1 或 0.7,无论有多少尾数都不能被内部所使用的二进制精确表示,因此不能在不丢失一点点精度的情况下转换为二进制的格式。这就会造成混乱的结果:例如,floor((0.1+0.7)*10) 通常会返回 7 而不是预期中的 8,因为该结果内部的表示其实是类似 7.9999999999999991118…。

3.签到题

* 前端过滤(前端堵住正确密码) -https://cgctf.nuptsast.com/challenges#Web 03

** 前端修改

** 通过hackbar burpsuit等工具越过前端直接post

4.图片隐藏信息

浙公网安备 33010602011771号

浙公网安备 33010602011771号