【逆向】使用CE进行AOB注入修改程序call函数

准备:

1.CE

2.测试用软件一个

软件每次点击攻击,血量会减少6

开始

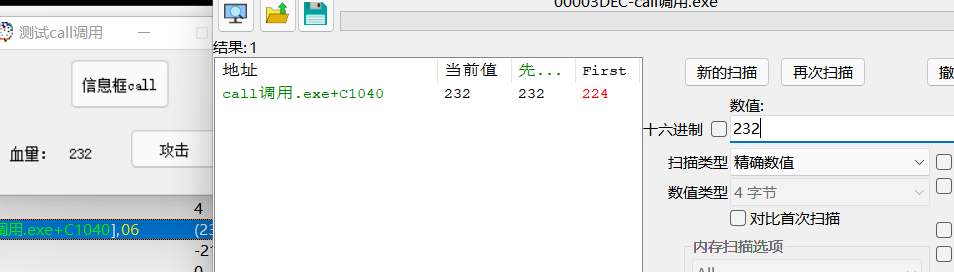

先4字节找到血量的地址

当前血量 238,搜索238,攻击一下,血量减少6,搜索232

血量变为232

剩下一个地址就是我们要的。

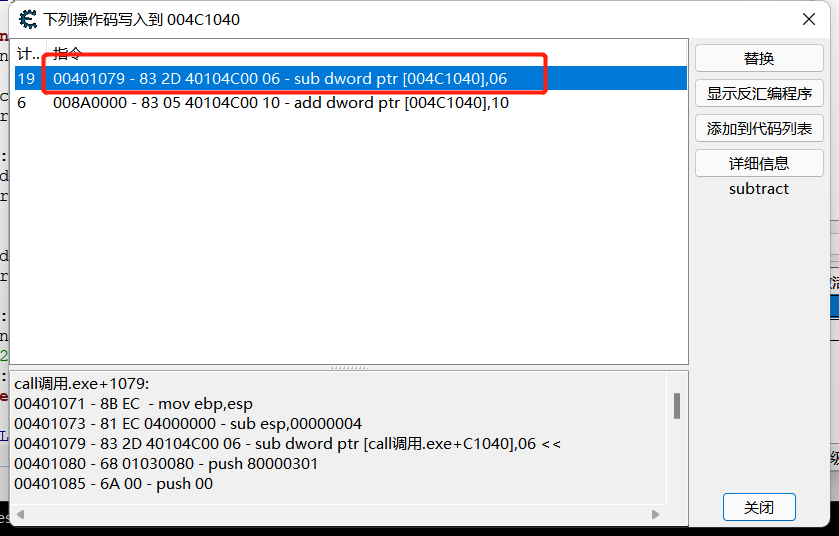

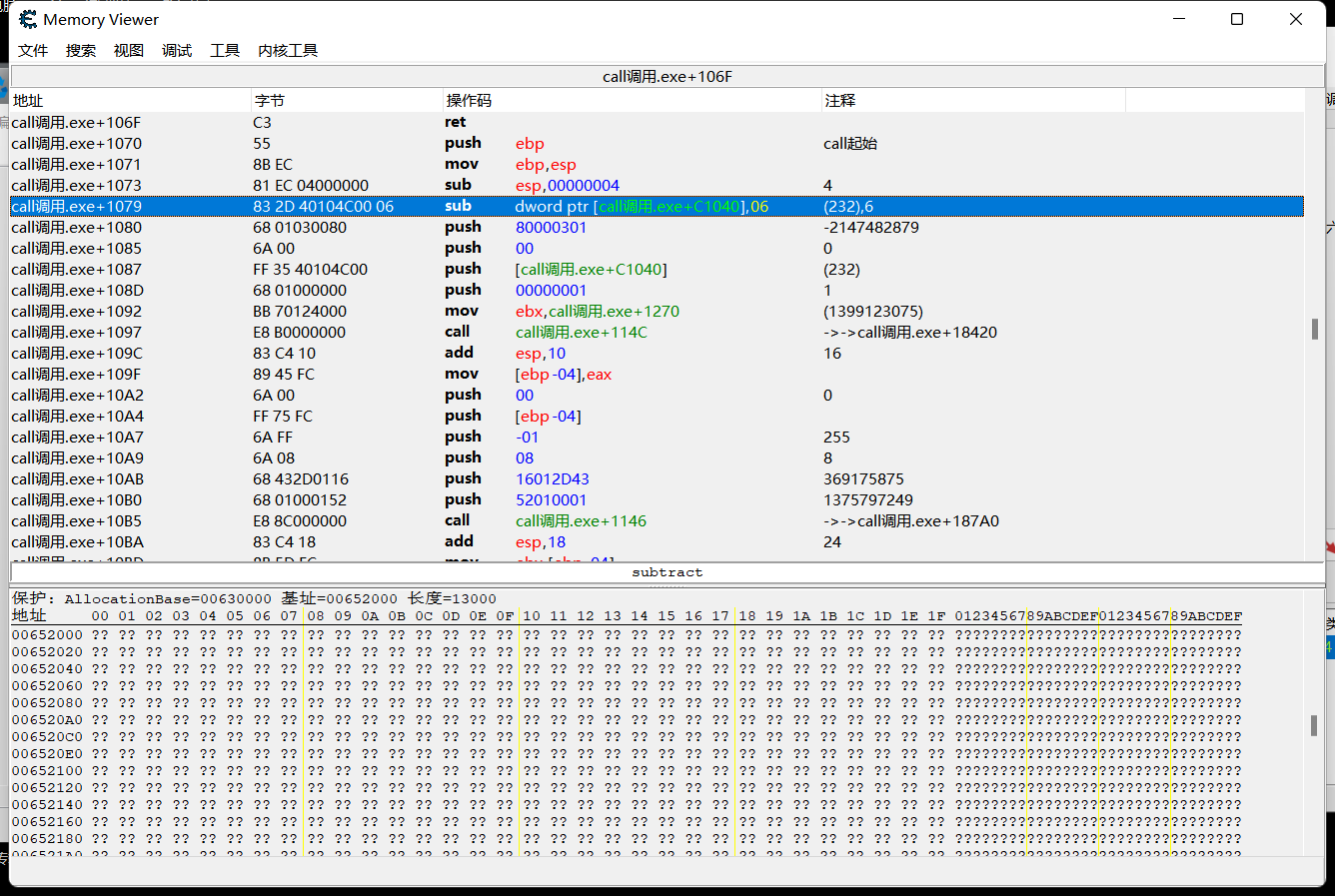

查看是什么修改了该地址,前面的sub是我们要找的 减值操作

点击显示反汇编代码

我们需要注入修改这一条指令

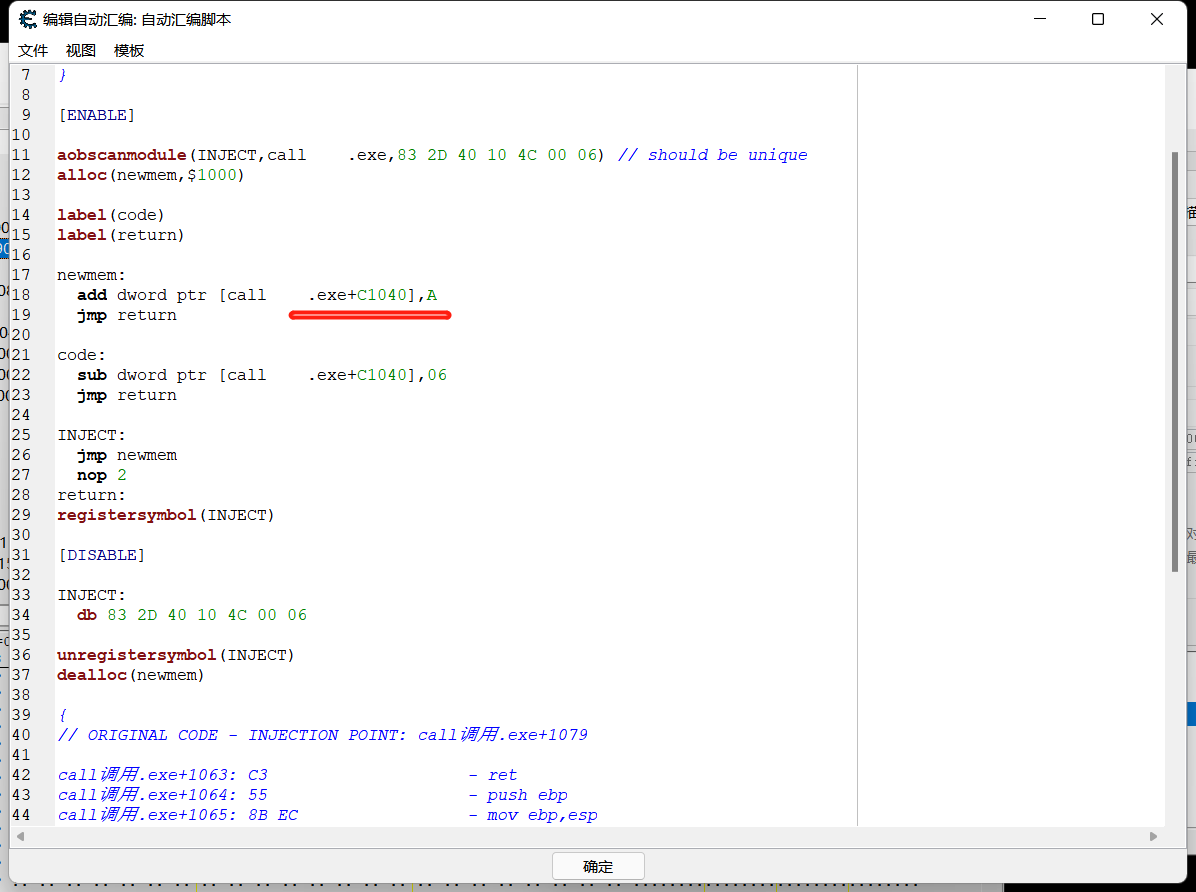

点击上方 工具---自动汇编---模板选择aob注入

汇编代码写法如下,把sub改为add增值操作,然后改成每次加10血量

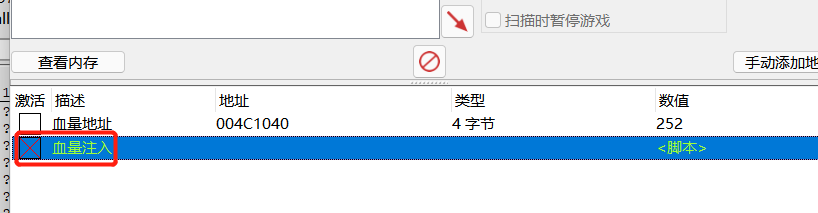

点击确定保存

来到地址栏中,点击激活这条脚本

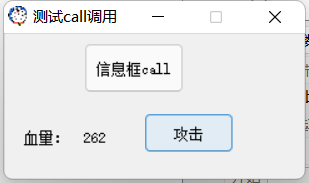

再去程序点击攻击

血量不会减少,并且每次会改成增加10血量,直接反向输出无敌

浙公网安备 33010602011771号

浙公网安备 33010602011771号