linux服务器杀毒及遇到问题记录

杀毒软件安装

转载于:https://blog.csdn.net/qq_29277155/article/details/84943631

遇到的问题

转载于 https://blog.csdn.net/qq_33468857/article/details/95091908

ClamAV 杀毒

0x00前言

linux或者Unix系统经常被用作服务器,并且安全性往往比windows高,但是在linux查杀病毒往往得依靠管理员执行find, grep等命令查看文件以确认文件是否为病毒,但由于本身linux服务器的病毒就较少,精通linux安全的系统管理员更是可遇不可求。

但是,随着linux服务器在市场上的占用率的飙升,linux系统病毒事件逐步出现在公众视野,linux杀毒的需求也逐步被提出来。所以在这里我们选择几款专业的杀毒软件对linux服务器进行杀毒。

0x01 ClamAV 杀毒

1.1 clamAV介绍

ClamAV 杀毒是Linux平台最受欢迎的杀毒软件,ClamAV属于免费开源产品,支持多种平台,如:Linux/Unix、MAC OS X、Windows、OpenVMS。ClamAV是基于病毒扫描的命令行工具,但同时也有支持图形界面的ClamTK工具。ClamAV主要用于邮件服务器扫描邮件。它有多种接口从邮件服务器扫描邮件,支持文件格式有如:ZIP、RAR、TAR、GZIP、BZIP2、HTML、DOC、PDF,、SIS CHM、RTF等等。ClamAV有自动的数据库更新器,还可以从共享库中运行。命令行的界面让ClamAV运行流畅。

1.2 安装使用

帮助文档:http://www.clamav.net/documents/installing-clamav

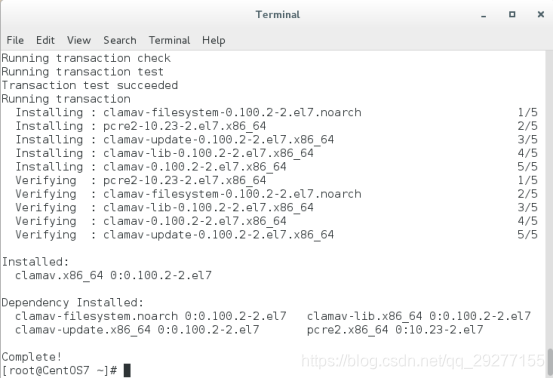

本次实践环境是:centos 7.3, 并执行以下命令:

yum install -y epel-release # 更新epel仓库源,

yum install -y clamav # yum 安装clamav

【特别注意】部分同学担心杀毒软件影响服务器性能、增加故障、误杀文件等情况,所以我们可以只是利用其扫描功能,实时更新病毒库,按需可以进行扫描即可。不开启防病毒服务(clamd),只当作病毒扫描工具来使用。

1.3 使用实践

使用实践:https://github.com/Cisco-Talos/clamav-faq/blob/master/manual/UserManual/Usage.md

帮助文档:https://github.com/Cisco-Talos/clamav-faq

我们可以执行以下命令去扫描服务器或者服务器的某个目录(web目录)

clamscan --help

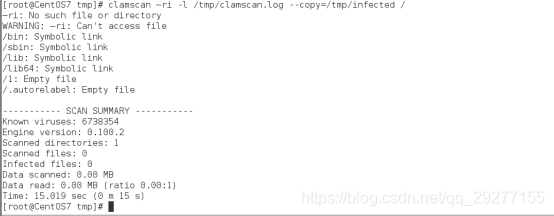

mkdir /tmp/infected

clamscan -r -i -l /tmp/clamscan.log --copy=/tmp/infected /

# 我们扫描整个服务器下面的所有文件和文件夹,并且仅展示受感染的文件,同时把日志记录到某个文件夹和把受感染的文件移动到某个目录下面

本次扫描,状态良好

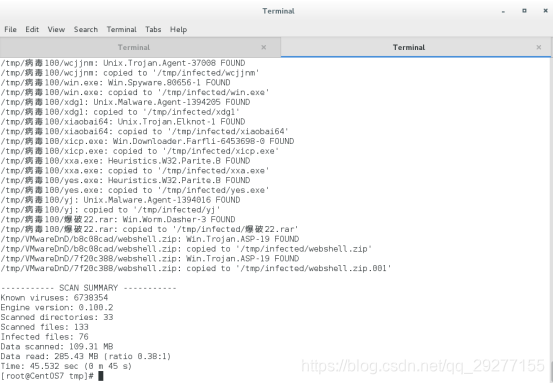

# 我们扫描指定目录下的所有文件和文件夹,并且仅展示受感染的文件,同时把日志记录到某个文件夹和把受感染的文件移动到某个目录下面

clamscan -r -i -l /tmp/clamscan2.log --copy=/tmp/infected /tmp

本次扫描133个文件,累计100个病毒,检测出76个病毒

1.4 更新维护

更新帮助文档:http://www.clamav.net/documents/upgrading-clamav

本次实践环境是:centos 7.3, 并执行以下命令:

yum list clamav # 获取新版本

yum update clamav # 获取新版本

Freshclam # 更新clamav签名库

0x02 McAfee杀毒

2.1 安装介绍

- 分别在CentOS6.8 和7.3上安装McAfee, 安装的过程比较复杂,主要是安装agent,下载代理的方式为:

- 将安装包传到linux服务器上, 进行解压安装

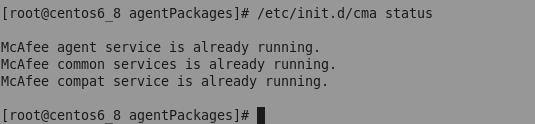

成功安装McAfee的客户端,并且客户端运行正常。

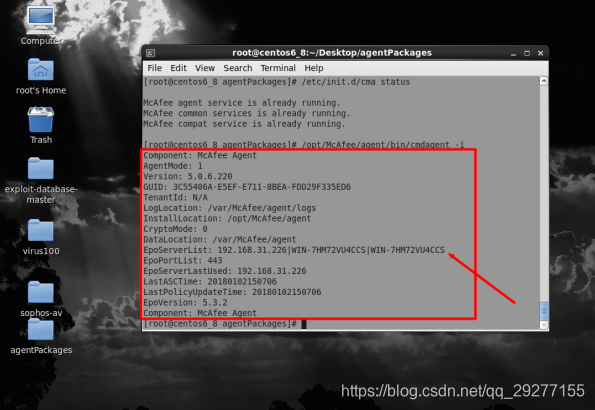

检查客户端的详细信息,主要包括客户端agent的版本、通讯端口、日志路径、安装路径、管理服务器的地址等基本信息。

2.2 使用体验

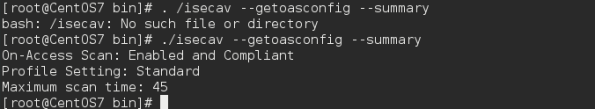

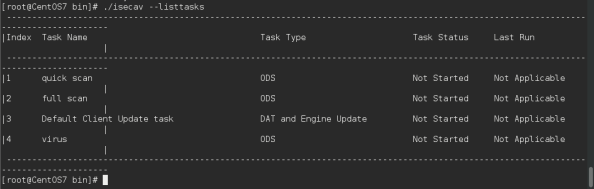

1. 手动检测病毒:

此处只能显示病毒查杀的任务情况,并不会显示具体的杀毒信息,该处操作命令较复杂,需要多个命令才能共同完成一个扫描任务。故不建议手动查杀病毒,选择控制台下发病毒查杀策略较方便。

2. 自动检测病毒

本次扫描133个文件,累计100个病毒,检测出52个病毒,查杀82个感染文件

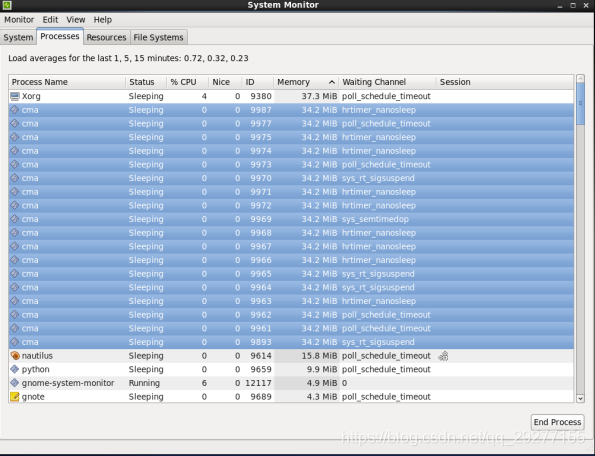

3 性能消耗:

若不执行任务,内存消耗也在100M左右,CPU消耗在2%左右

若执行扫描任务,内存消耗高达1G, CPU消耗在2%左右

2.3 卸载软件

1. 卸载客户端agent:

直接顺序执行命令:

rpm –e MFEcma

rpm –e MFErt

2. 卸载组件:

cd /opt/isec/ens/threatprevention/bin

运行./uninstall-isectp.sh

0x03 sophos 杀毒

3.1 安装介绍

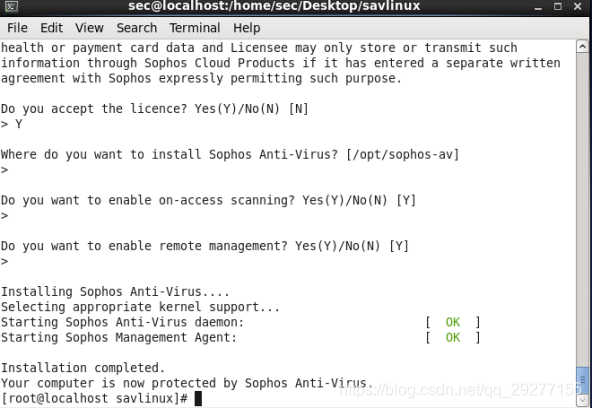

首次安装使用CentOS6.8进行安装,然后再在7.3使用安装包进行安装,因为需要在其他安装的基础上进行打包安装包,当打包好tar或者rpm包后,即可在7.3使用安装包进行安装,需要从服务器从下载一系列文件,整个过程比较久。 本次主要讲述使用体验,不详细介绍安装过程。

安装成功后,即可看到成功的输出信息。

3.2 使用体验

1. 手动检测病毒:

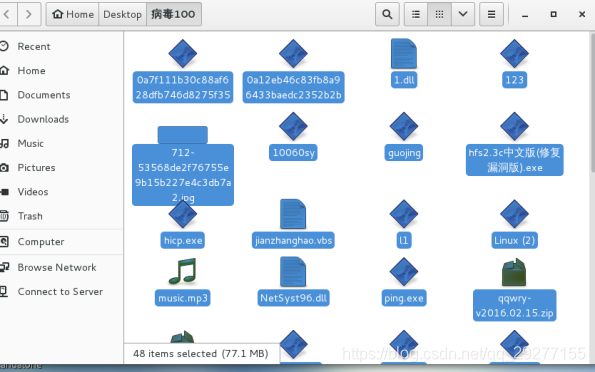

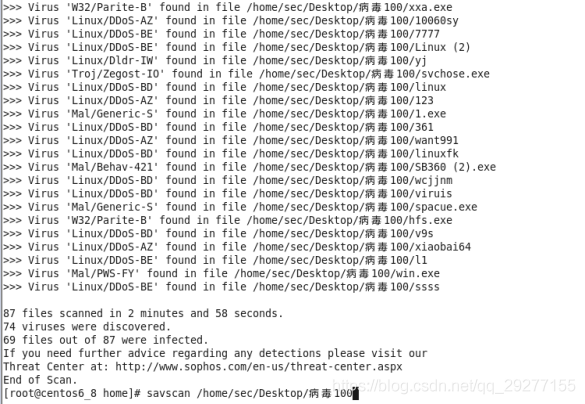

我们可以选择在本地服务器进行手动病毒查杀,注意本次测试为了方便,提前准备好相关的病毒包,以便检查sophos的病毒查杀能力。如下图所示:

本次扫描87个文件,累计100个病毒,检测出74个病毒,查杀69个感染文件

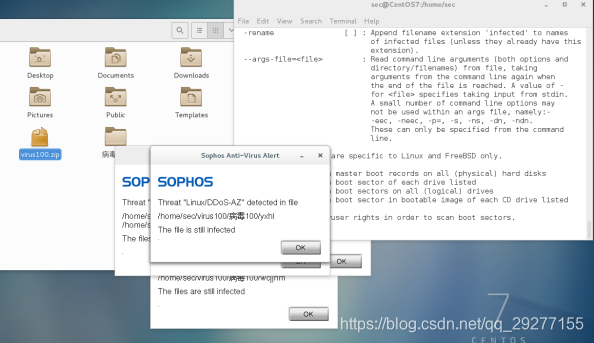

2. 自动检测病毒

对于配置策略后,若使用桌面版本的linux会弹框提示病毒防护;若使用命令行模式,会直接在管理后台提示病毒告警。在这两种情况下,sophos均不会自动把病毒删除,仅是检查和阻断病毒执行。

对于发现的病毒,我们需要进行人工确认和删除,防止误删服务器的文件

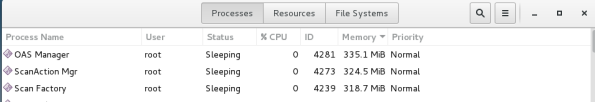

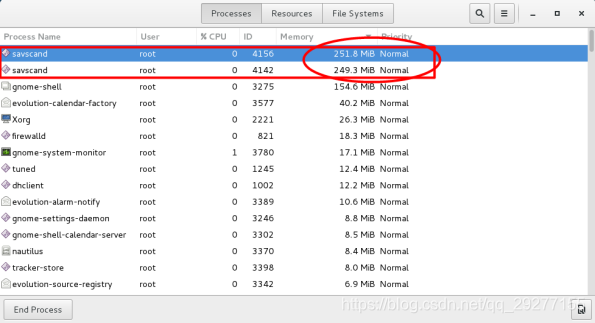

3 性能消耗:

对于内存消耗: 基本在200M以上,经常维持在500M左右.

对于CPU消耗: 动态变化,在0%-20%之间,不执行扫描病毒的话,消耗较小; 若执行扫描病毒,消耗较高. 无论是在界面状态还是命令行模式,消耗的性能指标都是相同的。

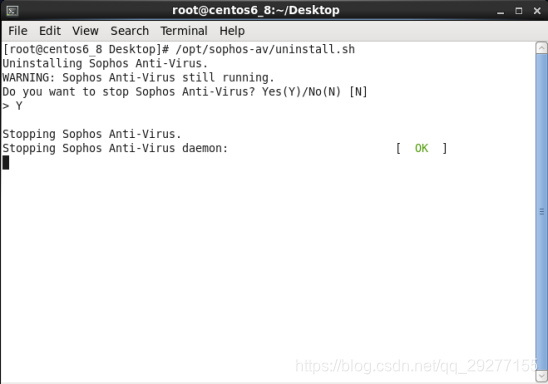

3.3 卸载软件

直接执行命令:/opt/sophos-av/uninstall.sh

0x04 总结

- 从开源软件和收费软件的效果来看,两者不相上下,如无高强度要求,采用开源软件进行一次性扫描,并且开源软件的部署(如无法上外网,可以通过代理临时连接)进行,尤其在服务器应急响应当中,优势明显。

- 商业软件的的扫描效果也不错,可以集中管理,定期出安全报告等,也是很迎合企业信息安全管理需求。

- 鉴于webshell这类病毒的特殊性,建议采取更专业的检查方式,具体情况下回分解。

浙公网安备 33010602011771号

浙公网安备 33010602011771号