Misc_BUUCTF_WriteUp | 面具下的flag

题目

分析

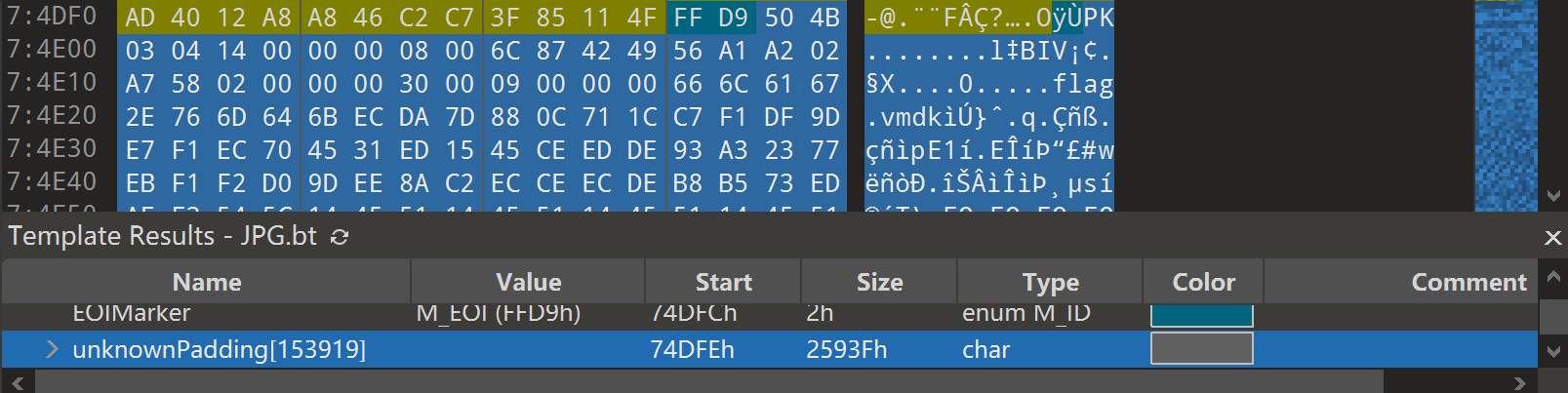

010 Editor 打开图片,发现末尾存在一段 unknownPadding,有明显的 zip 文件特征,复制出来保存为 zip 文件 1.zip。

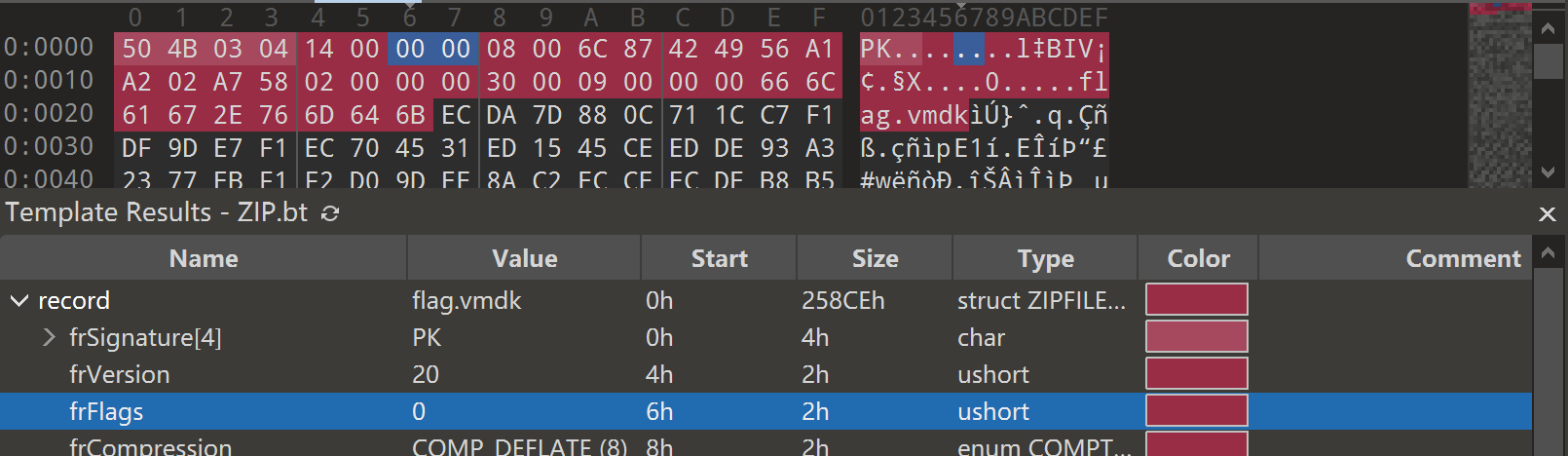

解压缩提示需要密码。

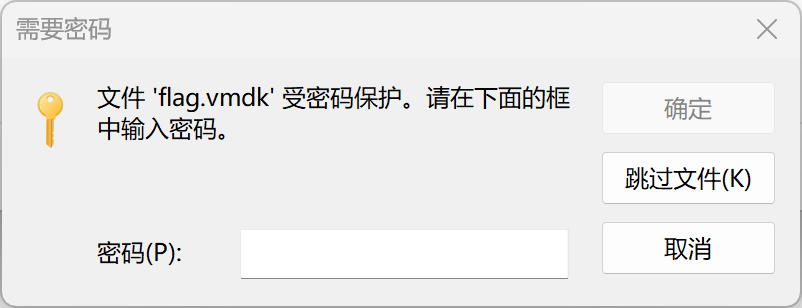

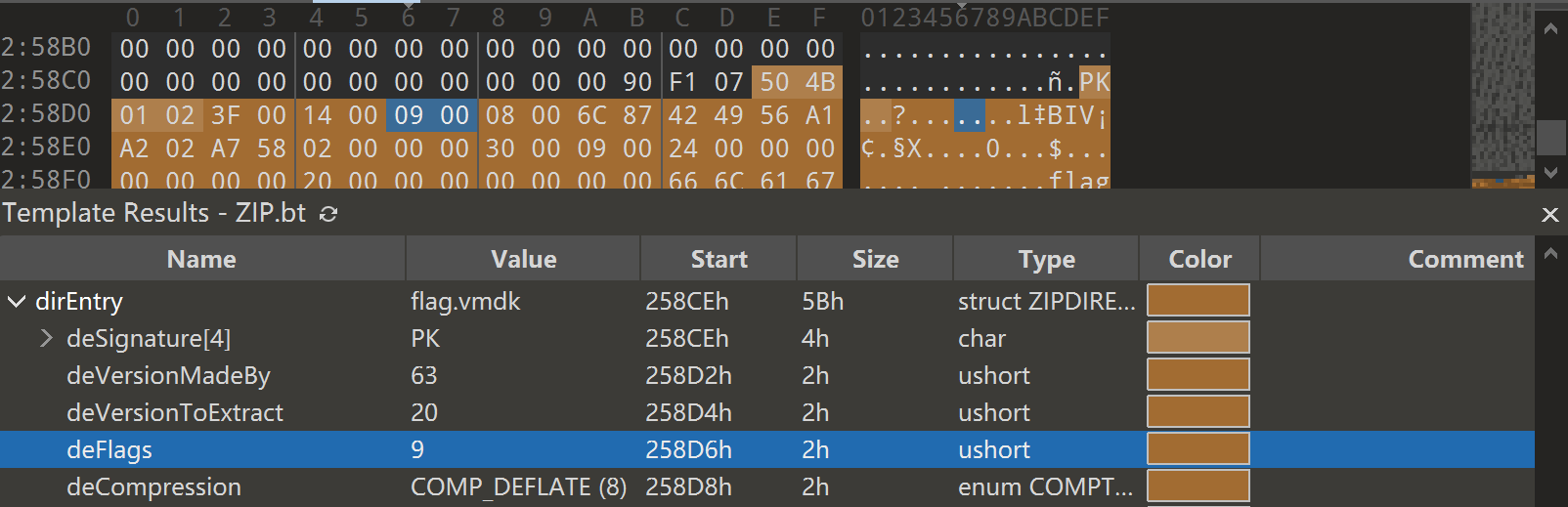

010 Editor 重新查看 1.zip,发现 record(压缩源文件数据区)的 reFlags 为偶数 0000,即未加密,但 dirEntry(压缩源文件目录区)的 deFlags 为奇数 0009,即加密状态,猜测该 zip 文件为伪加密。

将 dirEntry 的 deFlags 更改为 0000,重新对 1.zip 进行解压缩,得到内部文件 flag.vmdk。

有点无从下手,转了一圈了解到可以通过解压缩提取其中内容,这里用到的是 7-Zip,解压缩后得到两个文件夹。

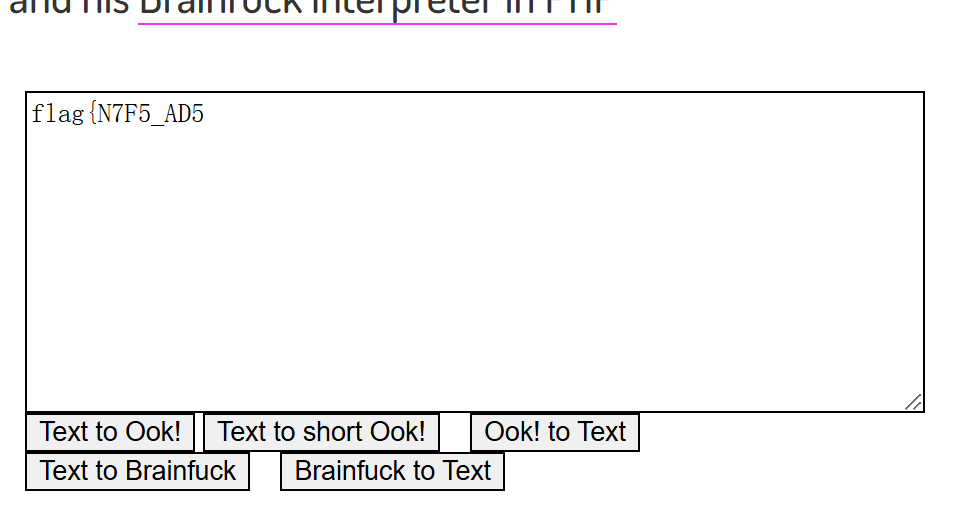

key_part_one 打开是 Brainfuck 语言,转 text 后得到 flag 前半段。

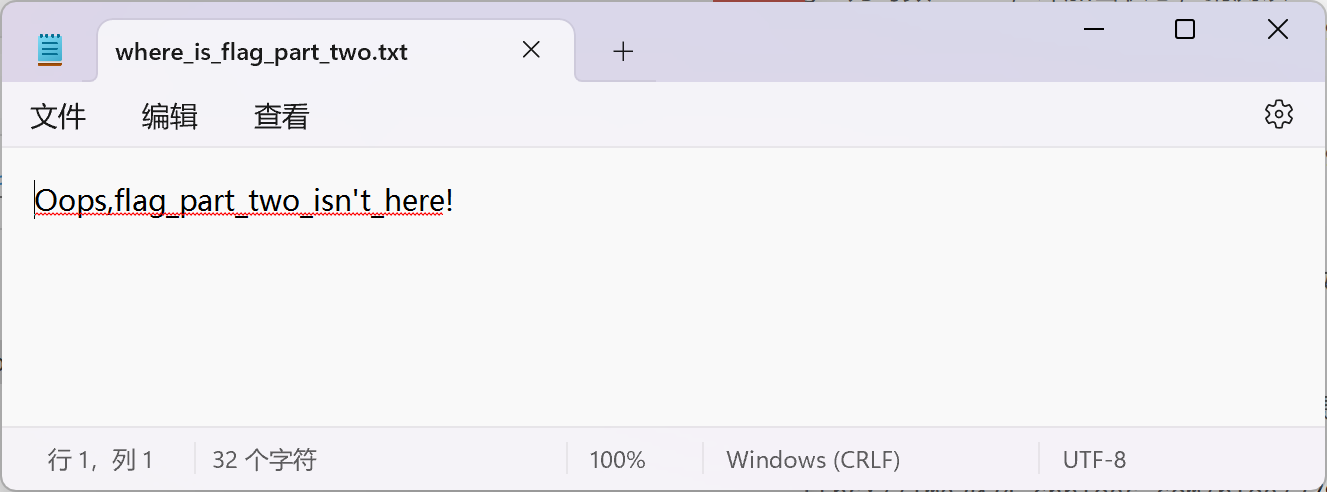

key_part_two 打开只有一个提示文件。

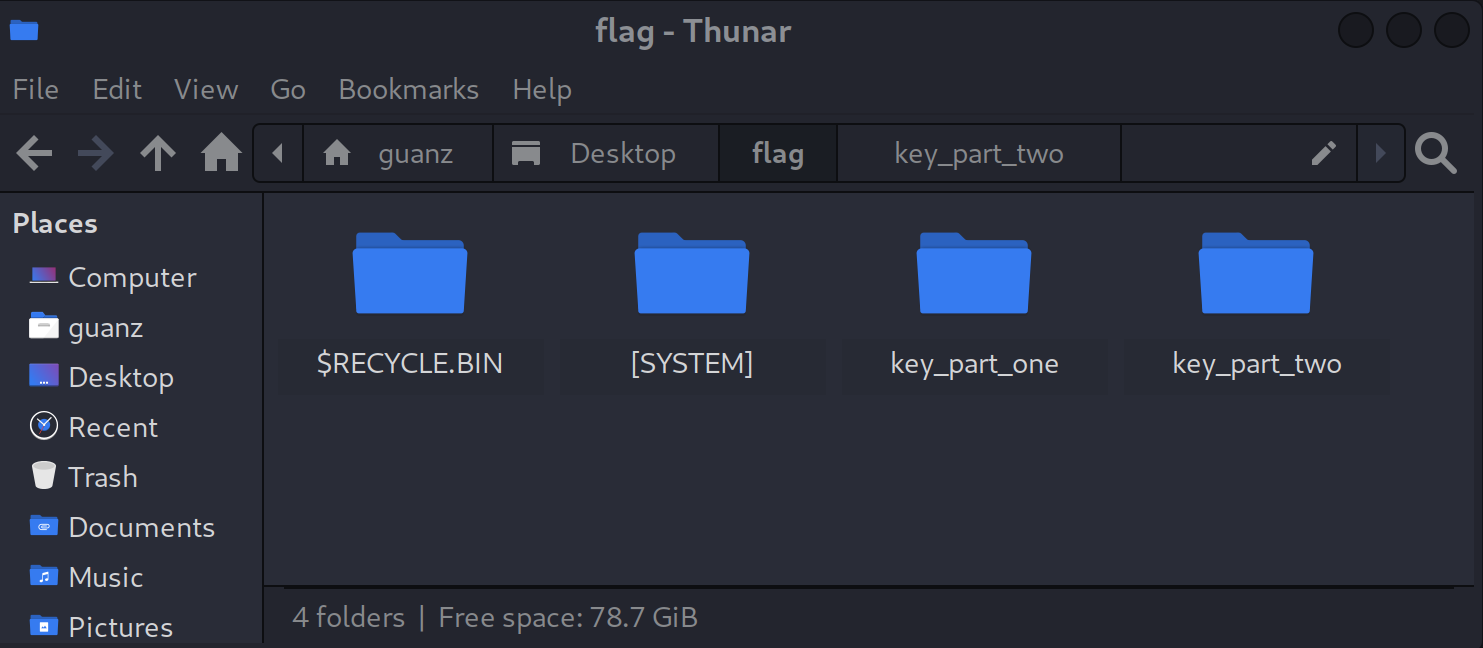

怪,丢进 Kali 看看。7z x flag.vmdk -o./flag 用 7z 解压文件到 flag 文件夹中,得到四个文件夹。

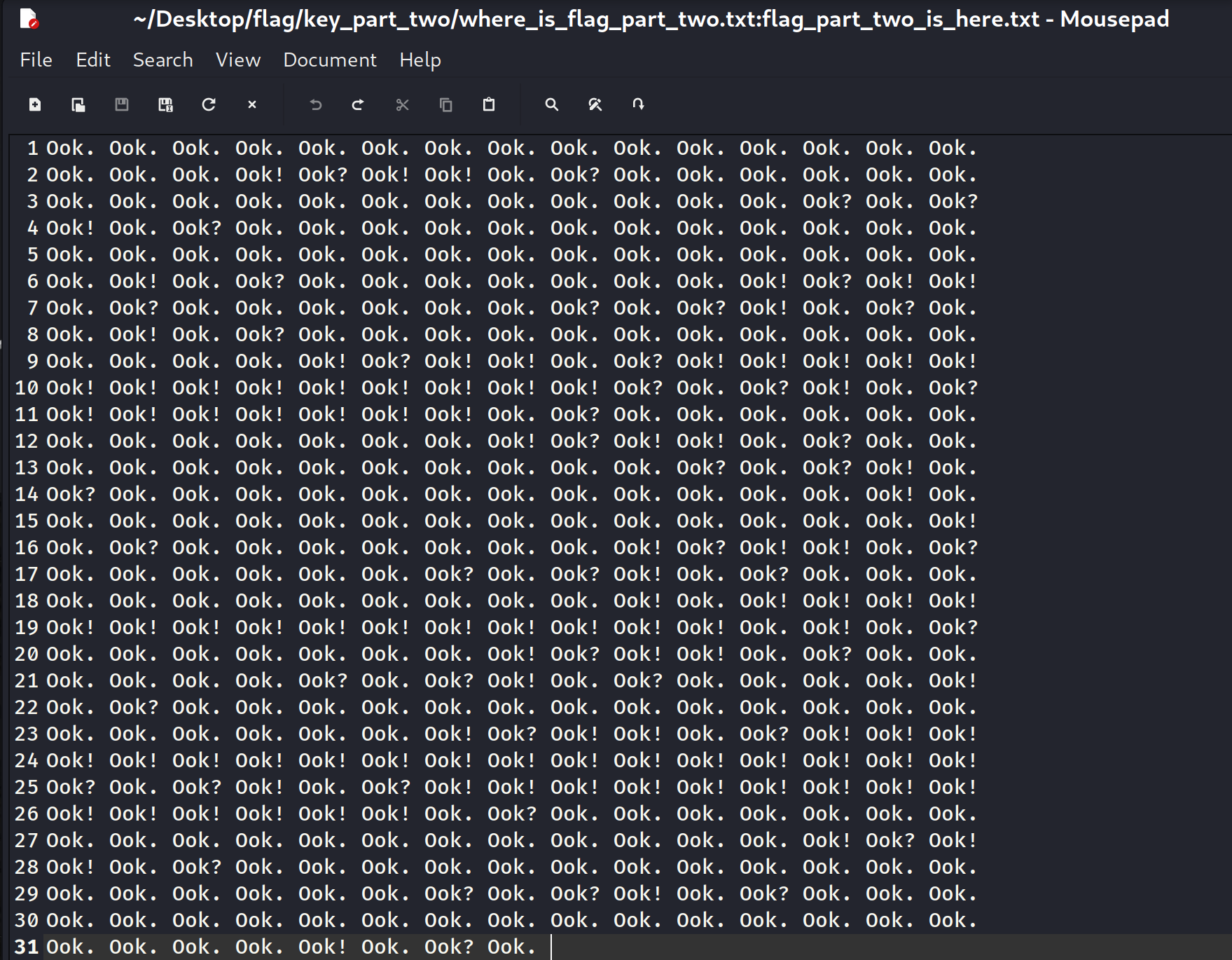

key_part_two 中出现第二个文件,打开是一串 Ook。

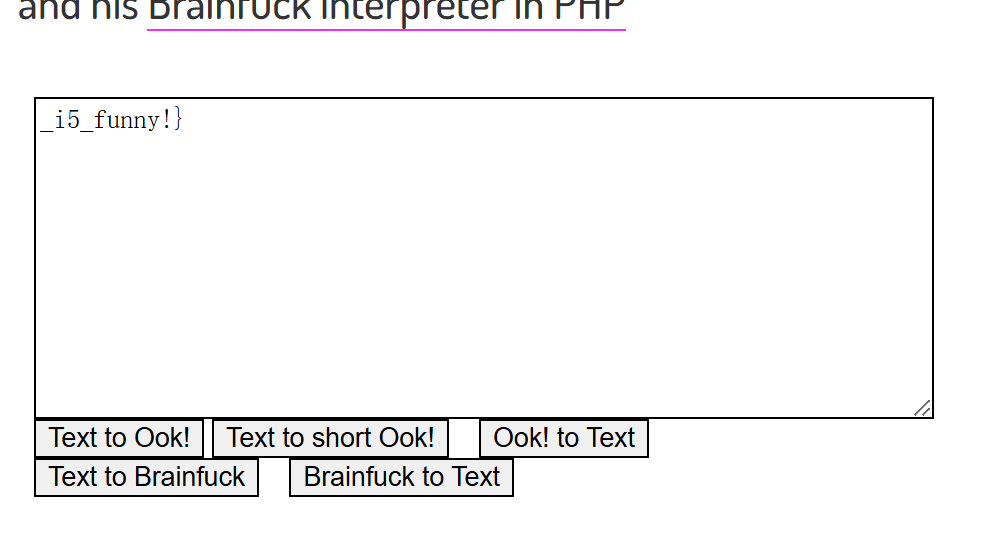

解码得到后半段 flag。

参考

本文作者:Guanz

本文链接:https://www.cnblogs.com/Guanz/p/18515461

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

分类:

标签:

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· AI技术革命,工作效率10个最佳AI工具