xss基础

xss

原理:

攻击者在恶意攻击者在web页面中会插入一些恶意的script代码。当用户浏览该页面的时候,那么嵌入到web页面中script代码会执行,因此会达到恶意攻击用户的目的。

xss分类

反射型

-

特征:恶意代码的输入点是URL

-

即时触发,利用方式是制作钓鱼链接,通过社工方式进行盗取用户cookie等操作,危害小

存储型

- 特征:恶意代码存储在服务器上

- 用户输入的恶意代码会保存到服务器上,危害大且持久,如:网站留言板、评论区、问题反馈等插入xss代码

DOM型

- 特征:输入的恶意代码改变了网页的DOM结构

- 浏览器将html代码解析为DOM树,影响DOM树(html中节点元素)的xss漏洞称为DOM型,DOM型XSS其实是一种特殊的反射型XSS。

基础知识

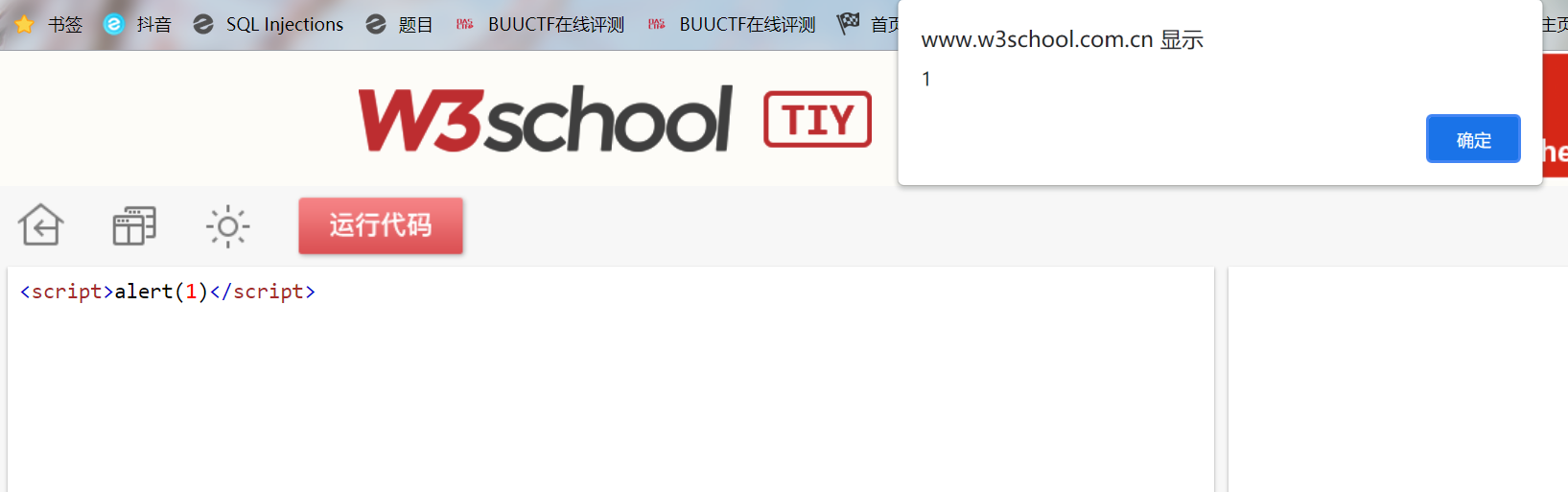

> >是HTML中的标签:script标签中间是写JavaScript代码的地方。浏览器解析到script标签的时候就会调用JavaScript解析器来解释代码

alert(1)是一个javaascript语句其目的是产生一个弹窗。

例如script>

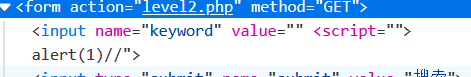

构造闭合符

有些写入的Javascript代码会被闭合在双引号里面,以字符串的形式存在,没有办法运行,只要通过闭合双引号才能够使javascript代码运行;

例如:输入的test

<input name=keyword value="test">

test被当作字符串使用,可以使用“闭合前面的双引号,//注释掉后面的字符,使JavaScript代码运行

"><script>alert(1)</script>// 等于又构造了一个<script>标签

属性中构造闭合触发函数

如果是被放在属性内,我们可以构建闭合,找到闭合字符是单引号还是双引号

i. 闭合属性绑定事件:onclick onerror onload onfocus 触发函数

ii. 闭合标签,加入其它标签添加新的标签执行代码,如img、a标签 "><img src=1 onerror='alert(1)' ><"

onfocus:输入框获取焦点时执行一段 Javascript代码,Onfocus 通常用于 ,