reverse--[HZNUCTF 2023 preliminary]easyAPK

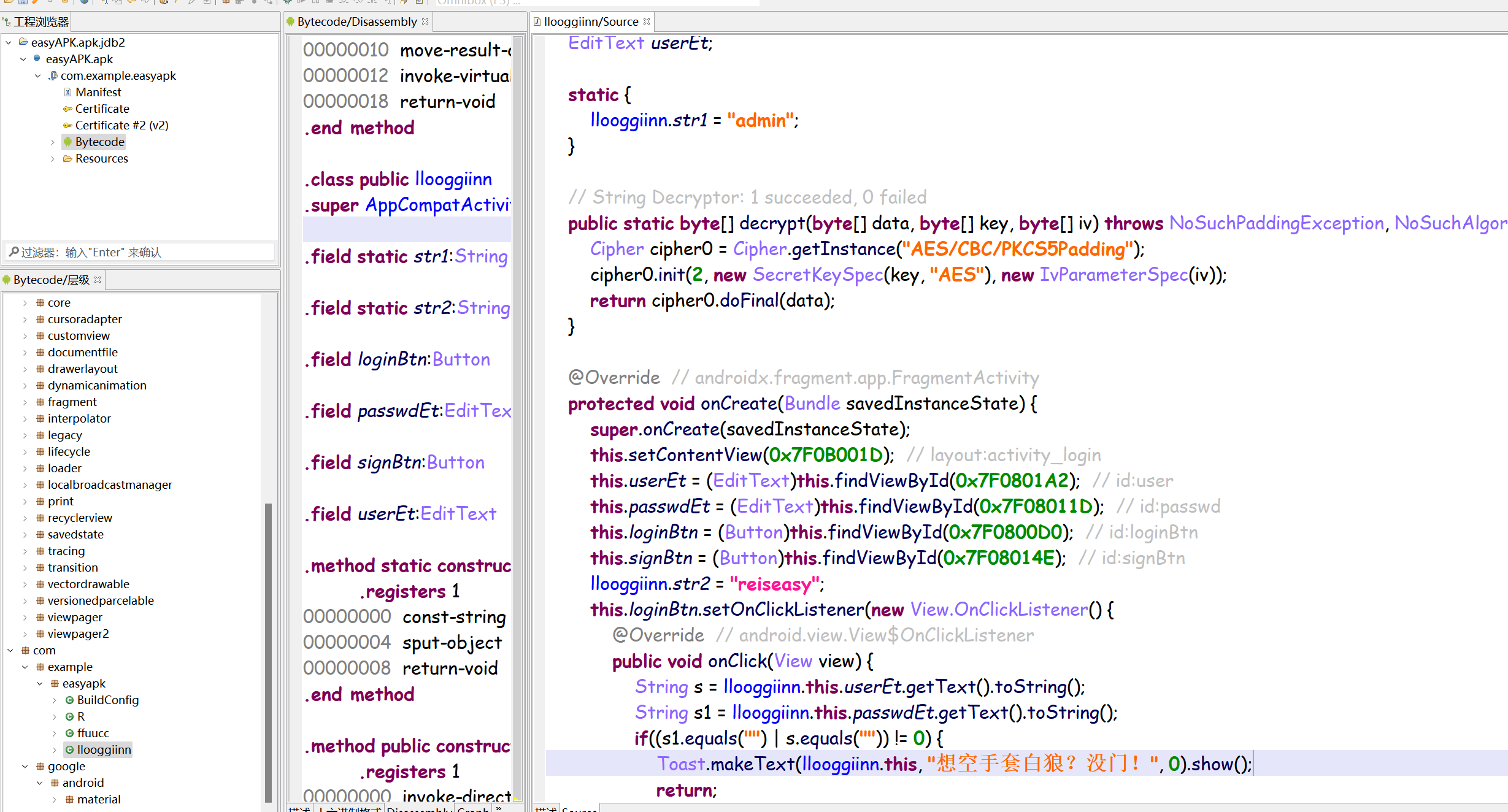

首先这是一个apk文件,一开始我是用jadx打开的,发现要aes加密啥的,后面我用jeb打开,发现账号和密码都已经解密出来了

真的很方便,然后根据代码逻辑判断,这应该是安卓程序的一个登录界面,接下来我们安装一下apk,输入账号admin 和 密码 reiseasy。得到一张图片如下:

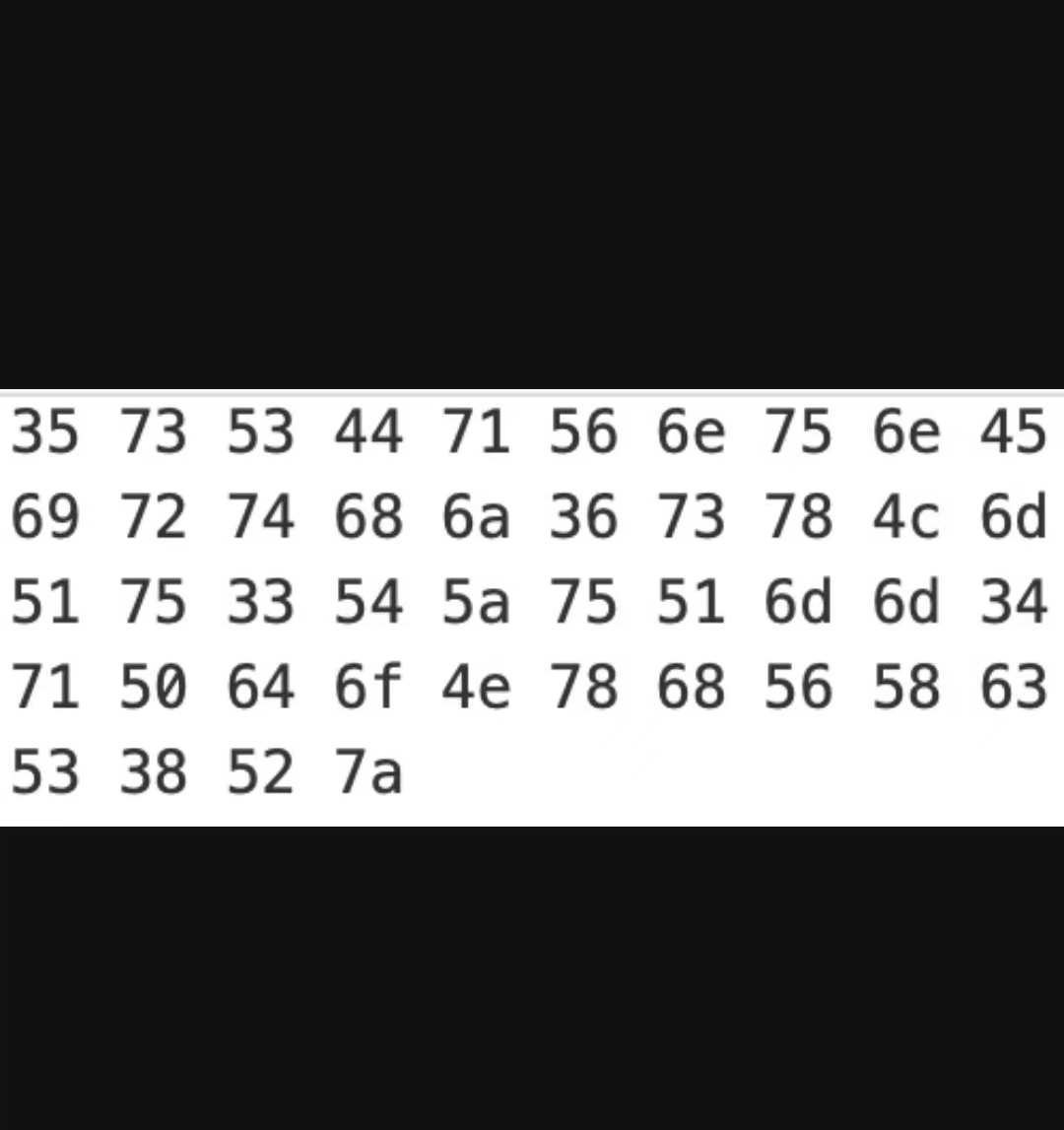

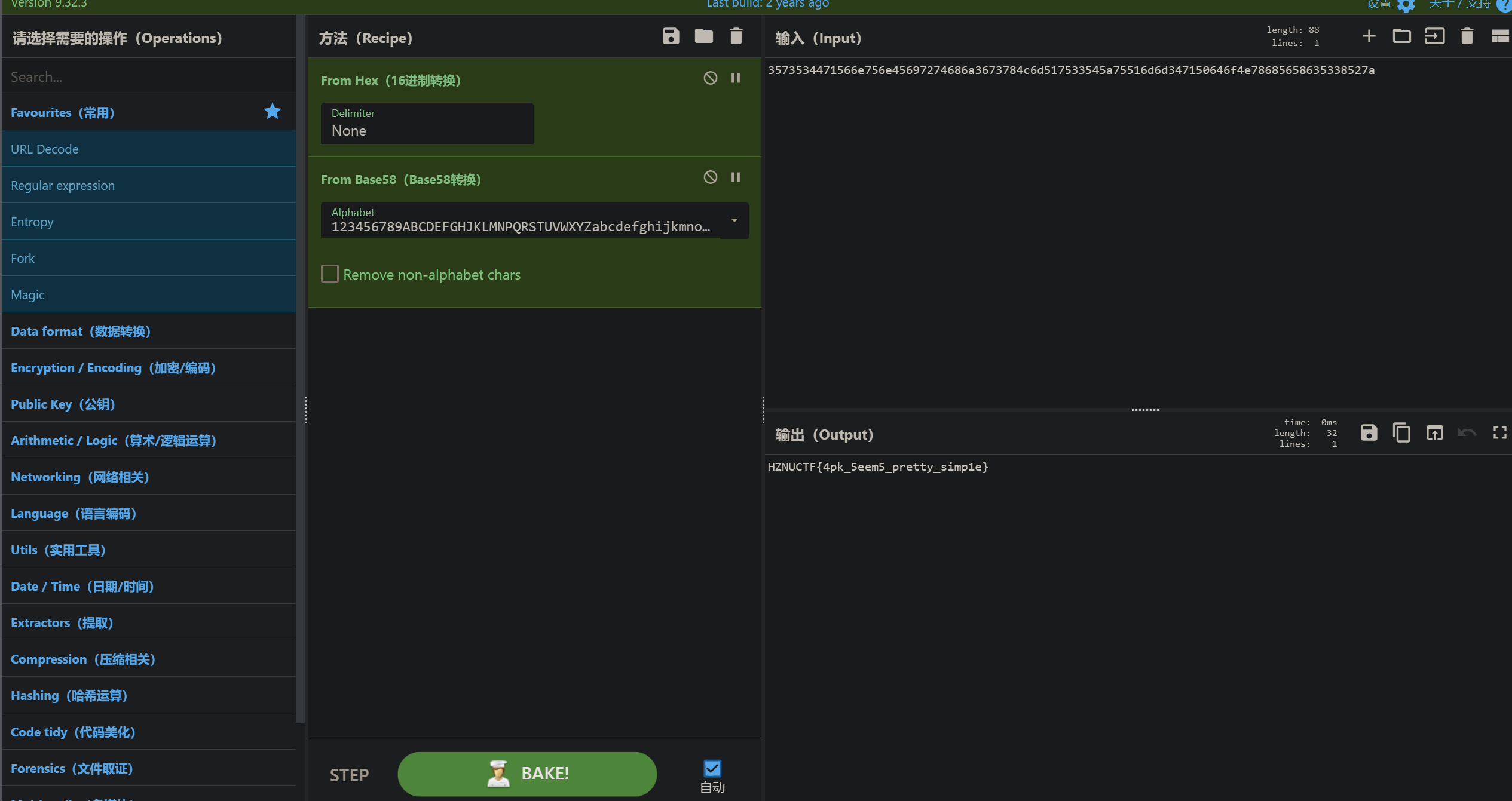

然后我们将数据提取出来,这个是先转字符再base58

得到flag:HZNUCTF{4pk_5eem5_pretty_simp1e}

浙公网安备 33010602011771号

浙公网安备 33010602011771号