《CTFshow-Web入门》02. Web 11~20

@

ctf - web入门

索引

- web11:域名解析查询。

- web12:robots.txt 泄露登录后台,网站信息泄露密码。

- web13:网络文档泄露后台与用户名密码。

- web14:js 代码分析与编辑器漏洞。

- web15:公开信息泄露。

- web16:PHP 探针信息泄露。

- web17:备份文件之 sql 文件泄露。

- web18:js 代码分析与浏览器控制台使用。

- web19:前端信息泄露与简单前端加密。

- web20:access 数据库之 mdb 文件泄露。

web11

题解

提示:域名其实也可以隐藏信息,比如 flag.ctfshow.com 就隐藏了一条信息

原理

dns 检查查询:http://dbcha.com/,输入域名,获取 flag。

(TXT 记录,一般指为某个主机名或域名设置的说明。)

web12

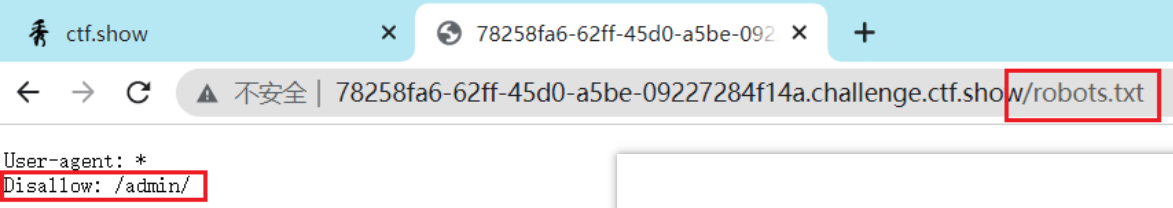

robots.txt 信息泄露。

题解

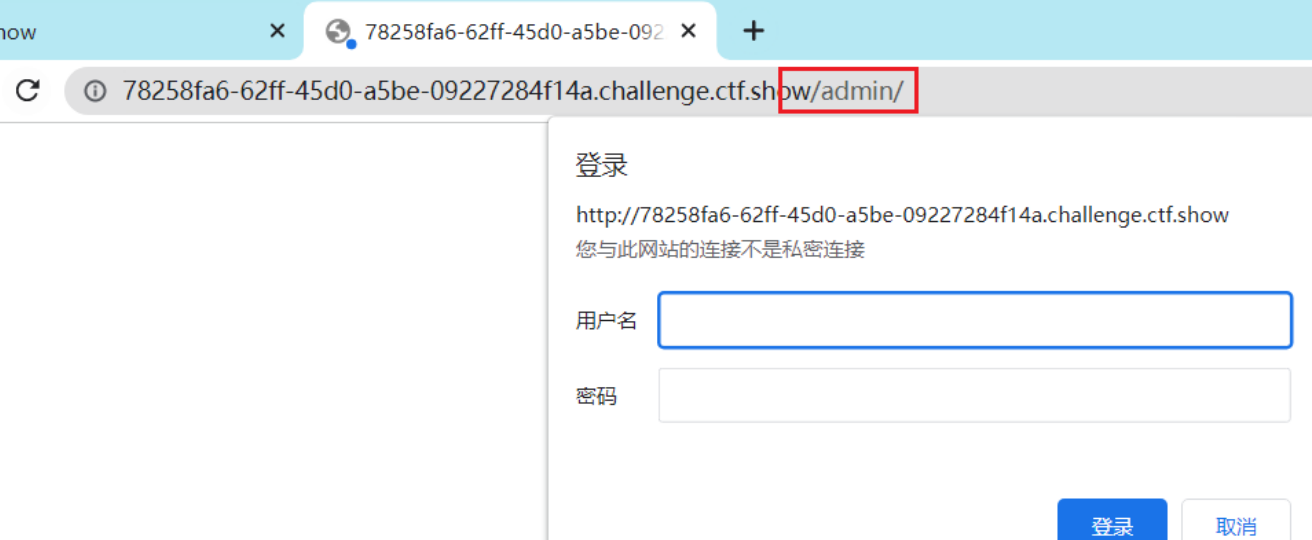

提示:有时候网站上的公开信息,就是管理员常用密码

查看 robots.txt 文件,发现后台登录页面 /admin

管理用户名一般为 admin 等默认名。

查找网页上是否有可能是密码的信息,发现页面下方有串数字,尝试成功。

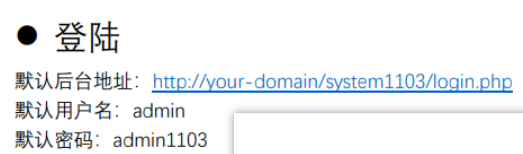

web13

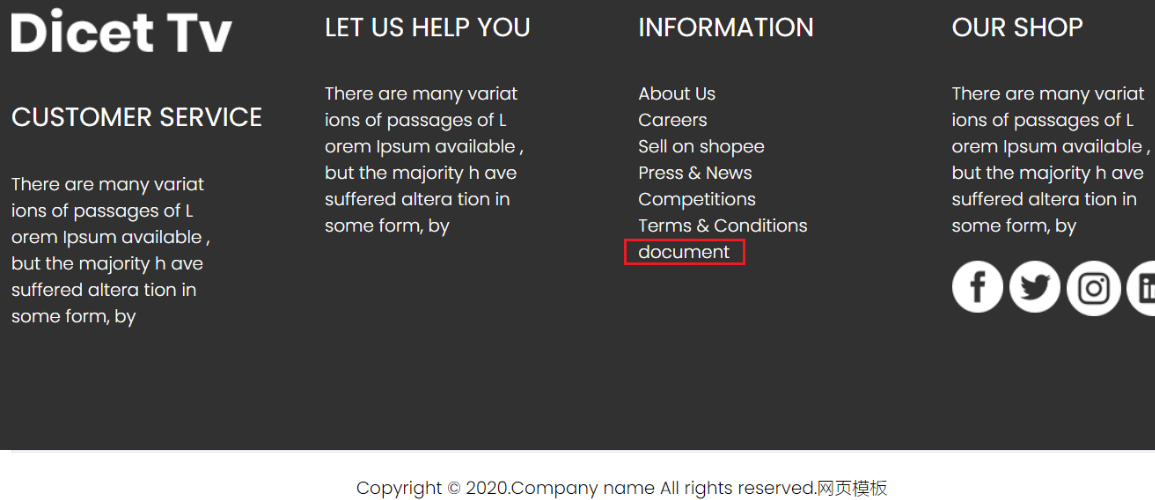

技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码。

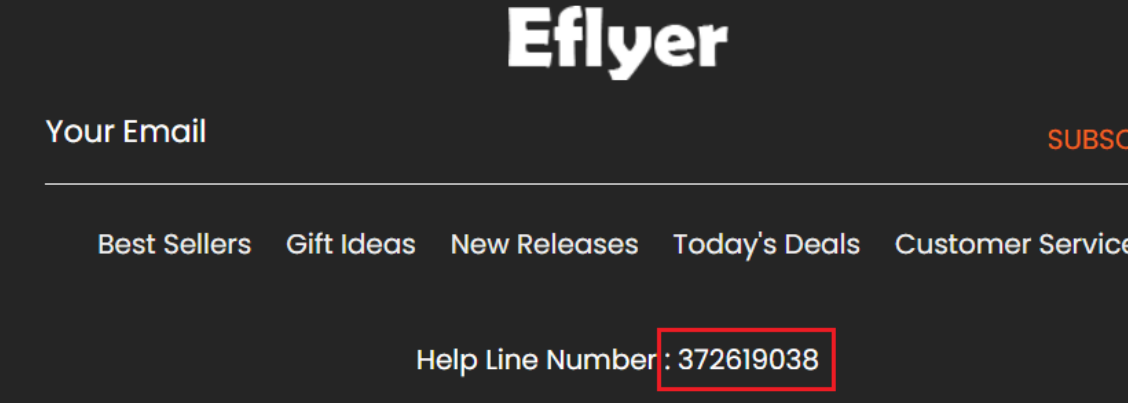

题解

根据题目提示 “ 技术文档 ” 在页面下面发现 document,下载发现里面存在后台地址和用户名密码。登录成功获得 flag。

下载发现里面存在后台地址和用户名密码。

登录成功获得 flag

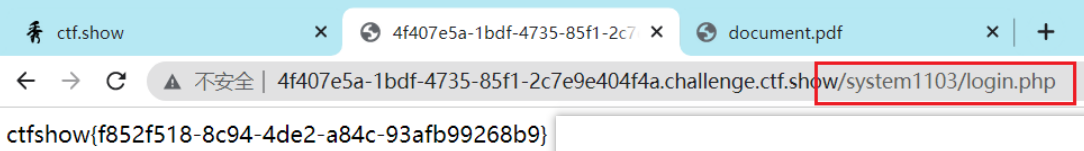

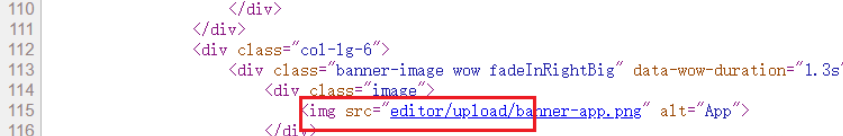

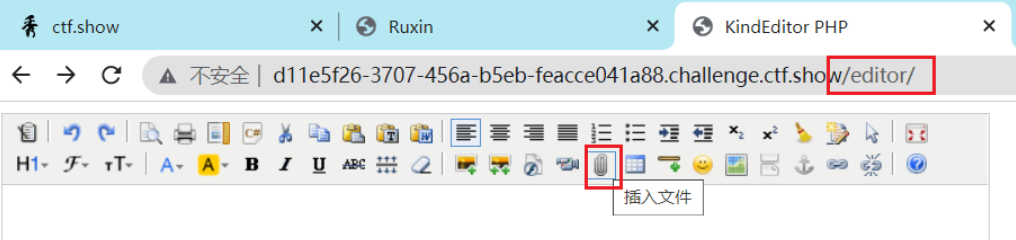

web14

有时候源码里面就能不经意间泄露重要的信息。

题解

提示: 小0day:某编辑器最新版默认配置下,如果目录不存在,则会遍历服务器根目录

有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人

可以根据提示直接在 url 后面添加 /editor,或者在源码里发现信息。

发现一个编辑页面。点击上传文件。

发现 “ 文件空间 ”

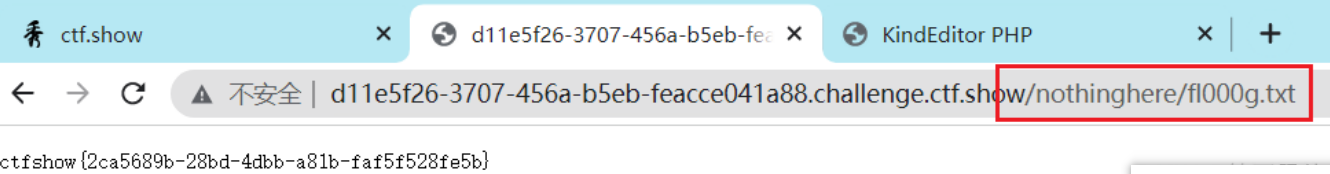

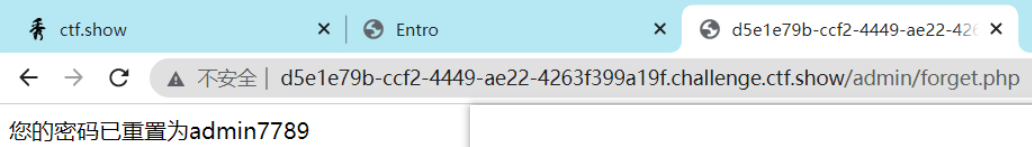

在 /var/www/html/nothinghere/fl000g.txt 发现 flag 文件,访问 url+/nothinghere/fl000g.txt

web15

公开的信息比如邮箱,可能造成信息泄露,产生严重后果

题解

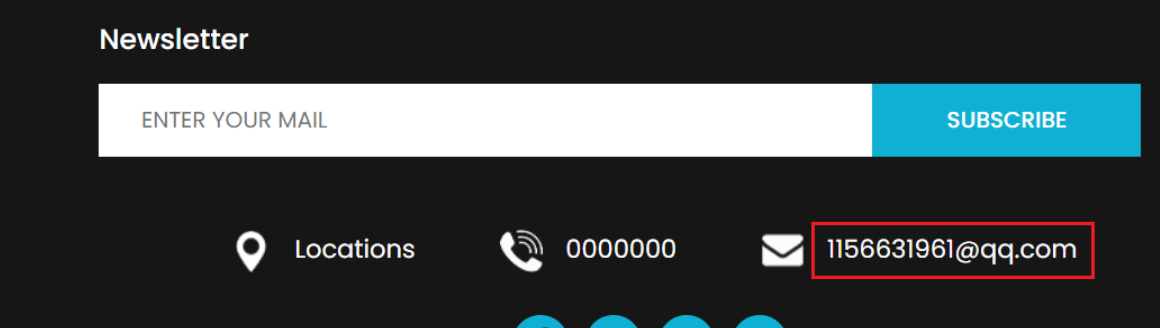

尝试访问 /admin 后台页面。发现有一个忘记密码操作。

需要输入地址。

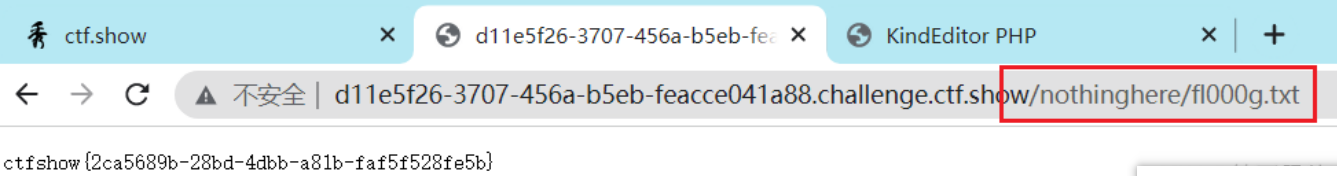

在主页面下面看到 QQ 邮箱。

通过QQ号查询邮箱,发现地址是西安。

成功重置密码,用户名 admin 登录成功获得 flag。

web16

题解

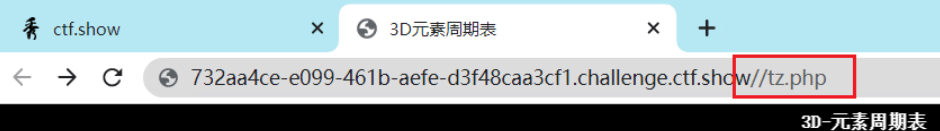

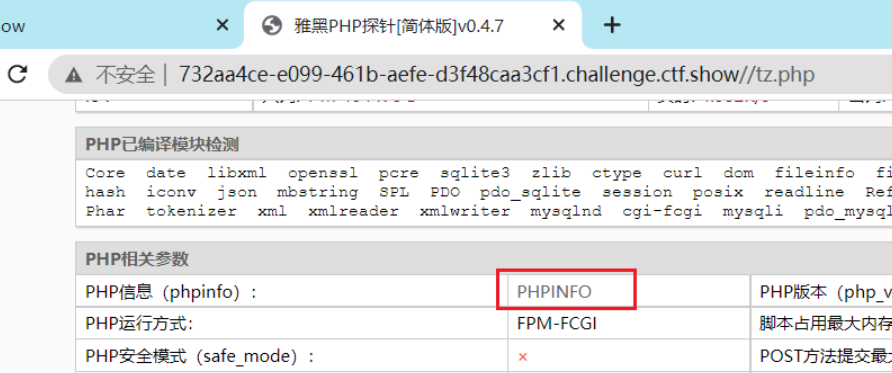

探针路径,可以在url后加上 /tz.php。(雅黑 php 探针)

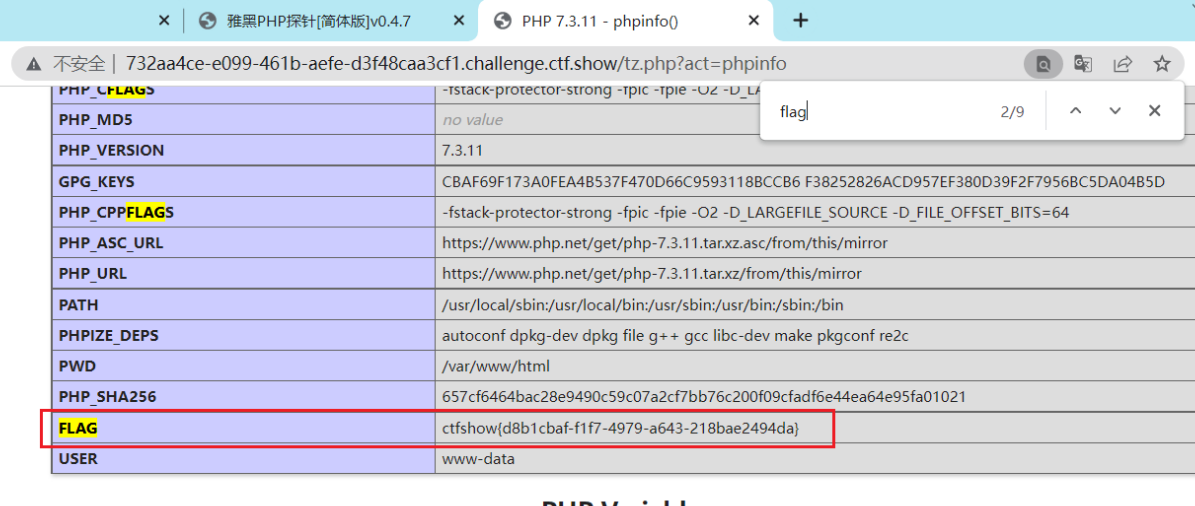

查看 phpinfo 页面。

查找 flag。

原理

PHP 探针:

php 探针是用来探测空间、服务器运行状况和 PHP 信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡 流量、系统负载、服务器时间等信息

雅黑 PHP 探针:url 后缀名添加 /tz.php。

upupw PHP 探针:url 后缀名添加 /u.php。

其他探针:MyProber PHP 探针、9gan PHP 探针、浪点 PHP 探针等。

对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露

web17

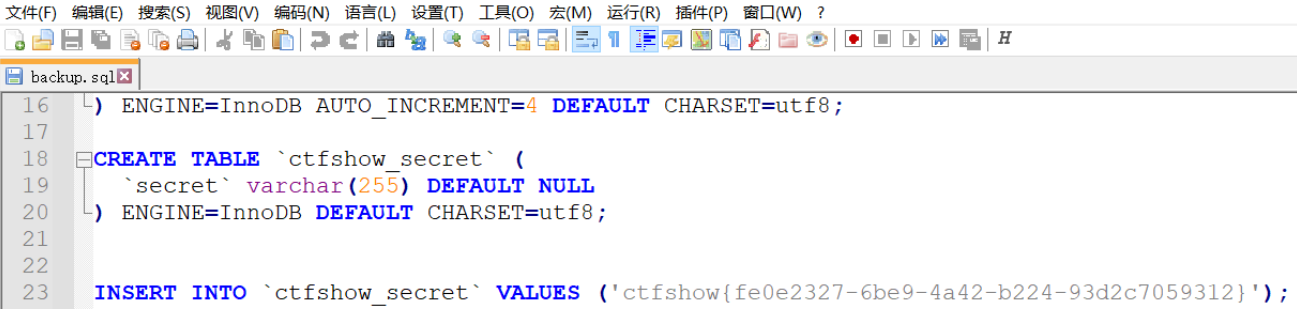

备份的 sql 文件会泄露敏感信息。

题解

根据提示,直接 url + backup.sql 。

在下载的文件中找到 flag。

web18

题解

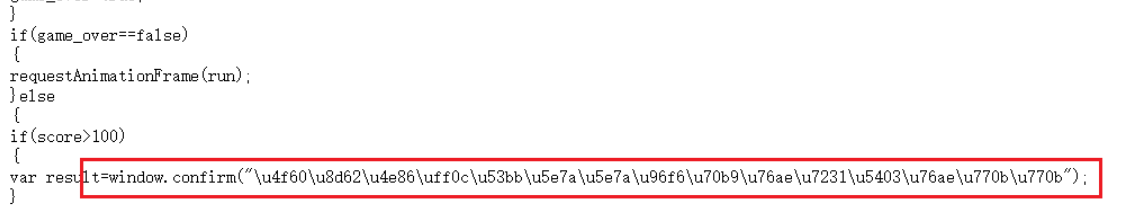

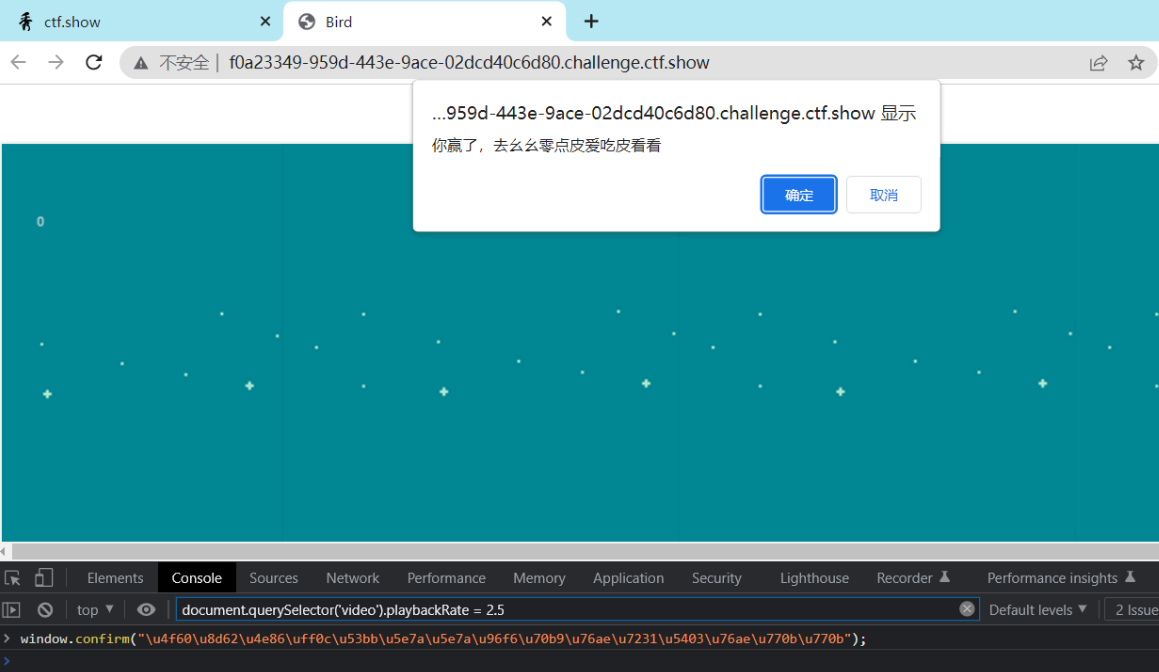

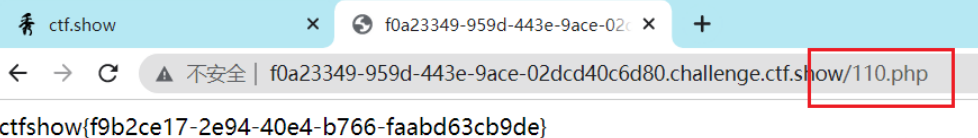

查看源码,查看 js 文件,分析获取 flag 的条件。

查看 js 代码可以看到,当分数超过 100 时,会有一个弹窗。

复制一下信息,在控制台输入,获取到信息提示:110.php

原理

windows.confirm() 方法用于显示一个带有指定消息和确认及取消按钮的对话框。

如果访问者点击 " 确定 ",此方法返回 true,否则返回 false。

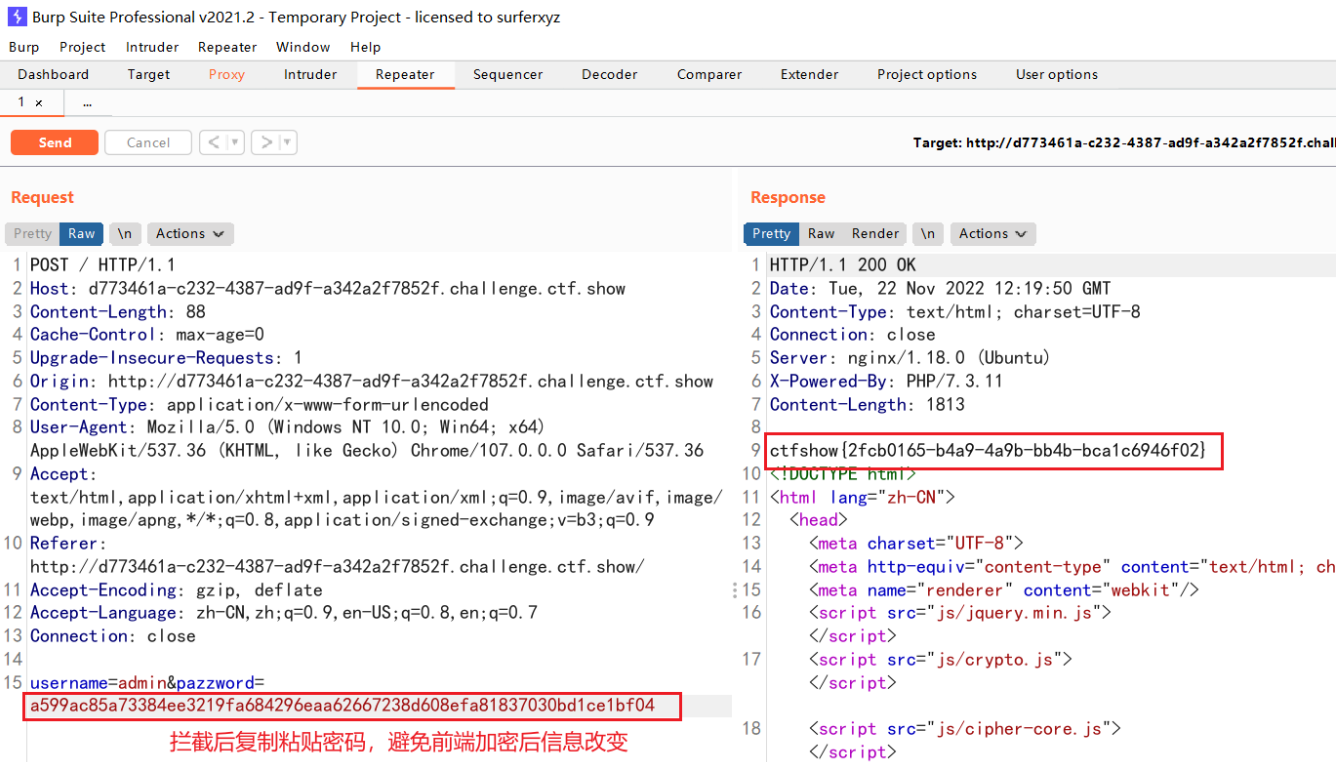

web19

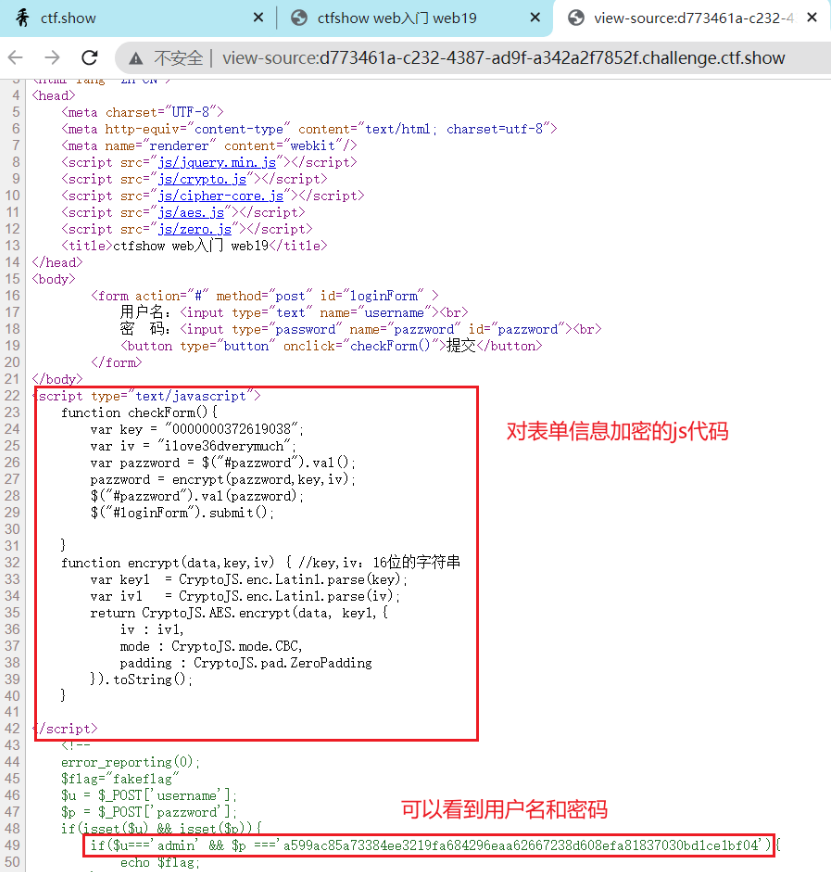

前端信息泄露与简单的前端加密。

题解

提示:密钥什么的,就不要放在前端了。

用户名登录界面。查看源码,发现用户名和密码。

这里不能直接在登录界面输入,因为源码中发现在前端点击按钮后,会对密码进行加密。

可以用 burp 抓包修改,或者使用 harkbar 插件,post 传递。

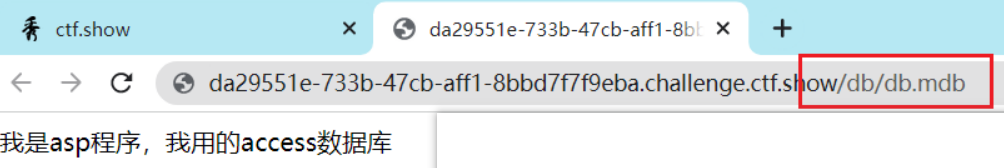

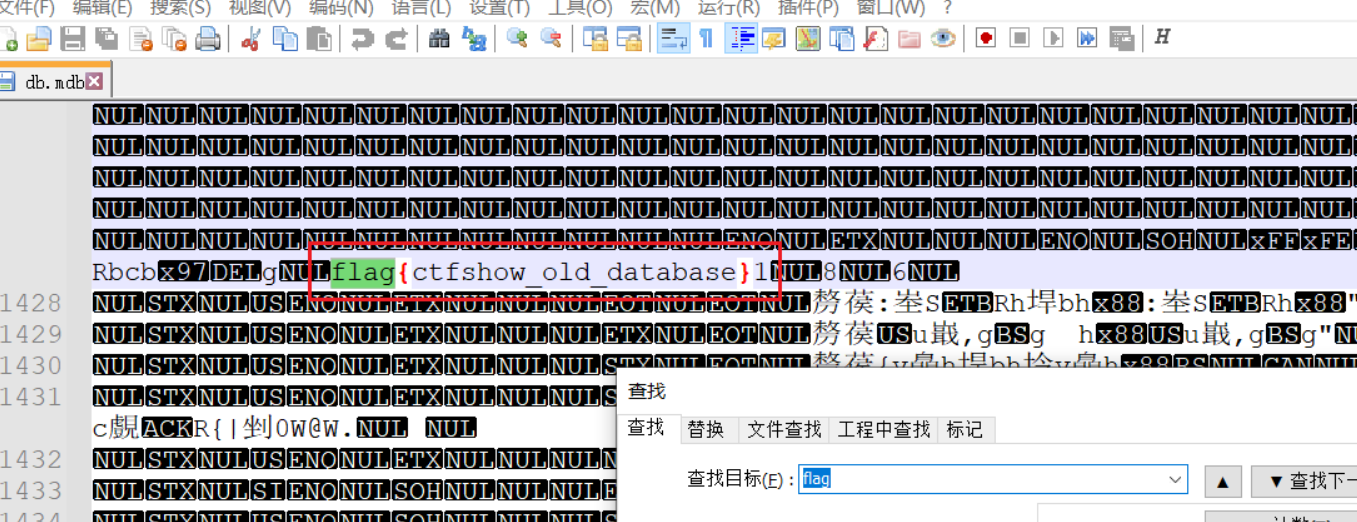

web20

asp + access 数据库。

题解

mdb文件是早期 asp+access 构架的数据库文件,文件泄露相当于数据库被脱库了。

url + /db/db.mdb

下载文件通过 txt 打开搜索 flag。

娶妻无媒毋须恨,书中自有颜如玉。

——《劝学诗》(宋)赵恒

浙公网安备 33010602011771号

浙公网安备 33010602011771号