《网络空间安全导论》第1周学习总结

学期:2023-2024-1 学号:20232402 姓名:王艺瑶

《网络空间安全导论》第1周学习总结

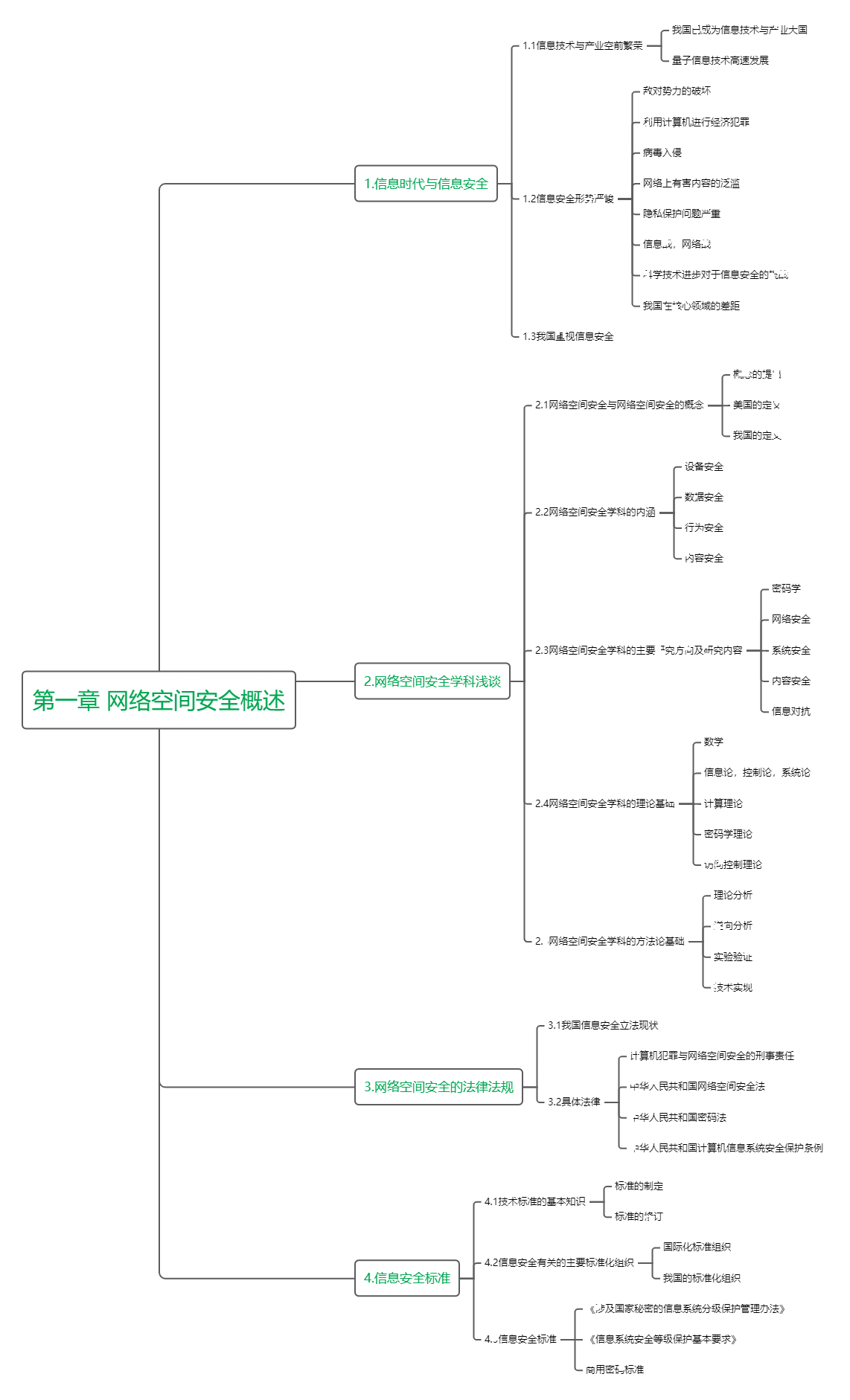

教材学习内容总结

第一节 信息时代与信息安全

1.信息技术与产业空前繁荣

1.1我国已经成为信息技术与产业大国

1.2量子技术高速发展:

加拿大的量子计算机是专用型计算机

美国的量子计算机是通用计算机

2.信息安全形势严峻

2.1.敌对势力破坏:

2.2.黑客攻击:

工业控制系统攻击影响最大

2.3.病毒入侵:

硬件病毒和软件病毒

2.4.利用计算机进行经济犯罪;

钓鱼网站,伪造银行卡,电信诈骗,网络诈骗

2.5.有害内容泛滥

2.6.隐私保护问题严重

2.7.信息战,网络战:

出现了信息战、网络战等新型战法和网军等新型特种兵

2.8.科学技术的进步带来的挑战:

由于量子计算机有并行性,公钥密码将不再安全

2.9.我国在信息领域核心技术的差距:

我国在CPU芯片,操作系统,数据库基础软件以及EDA等关键应用软件使用外国产品

3.我国重视信息安全

“没有网络安全,就没有国家安全。没有信息化,就没有现代化”

第二节:网络空间安全学科浅谈

1.网络空间与网络空间安全概念

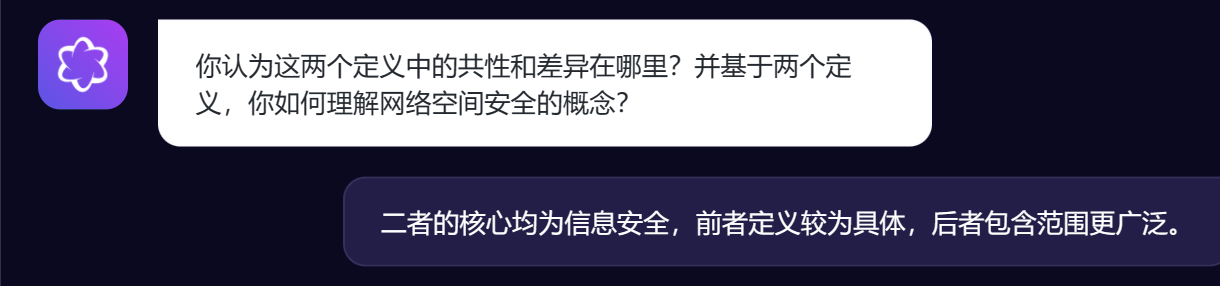

美国的定义:网络空间是信息环境中的一个整体域,它是由独立且相互依存的信息基础设施和网络组成,包括互联网、电信网、计算机系统、嵌入式处理器和控制系统。

中国的定义:网络空间是信息时代人们赖以生存的信息环境,是所有信息系统的集合。

2.网络空间安全学科的内涵

信息安全属性: 秘密性、完整性、可用性

2.1.设备安全:稳定性、可靠性、可用性

2.2.数据安全:秘密性、完整性、可用性

2.3.行为安全:秘密性、完整性、可控性

2.4.内容安全:普遍性定律、中性定律、低性定律(木桶效应)

3.网络空间安全学科的主要研究方向和研究内容

3.1.密码学:

对称密码、公钥密码、哈希函数、密码协议、新型密码、密码管理、密码应用

3.2.网络安全:

网络安全威胁、通信安全、协议安全、网络防护、入侵检测与态势感知、应急响应与灾难恢复、可信网络、网络安全管理

3.3.系统安全:

系统的安全威胁、系统的设备安全、系统的硬件子系统安全、系统的软件子系统安全、访问控制、可信计算、系统安全等级保护、系统安全测评认证、应用信息系统安全

3.4.内容安全:

内容安全的威胁、内容的获取、内容的分析与识别、内容安全管理、信息隐藏、隐私保护、内容安全的法律保障

3.5.信息对抗:

通信对抗、雷达对抗 、光电对抗、计算机网络对抗

4.网络空间安全学科的理论基础

4.1.数学

4.2.信息论、控制论和系统论

4.3.计算理论

4.4.密码学理论

4.5.访问控制理论

5.网络空间安全学科的方法论基础

5.1.理论分析

5.2.逆向分析(特有)

5.3.实验验证

5.4.技术实现

第三节:网络空间安全法律法规

1.我国信息安全立法现状

2.计算机犯罪有关《刑法》的法律条例

3.网络安全的刑事责任

4.中华人民共和国网络安全法

5.中华人民共和国密码法

6.中华人民共和国计算机信息系统安全保护条例

第四节:信息安全标准

1.计算机标准的基本知识:

民主性、权威性、系统性、科学性

国家标准、行业标准均可分为强制性GB和推荐性T

2.信息安全有关的主要标准化组织

2.1.国际标准化组织

IEC,ISA,ISO JTC1(SC(SC27) SGFS)

2.2.我国的标准化组织

全国信息安全标准化协会,密码行业标准化技术委员会

3.信息安全标准

商用密码标准

教材学习中的问题和解决过程

- 我看了这一段文字"本标准适用于使用SM2密码算法进行加密和签名操作时对操作结果的标准化封装”,不理解什么是SM2椭圆曲线公钥密码算法与标准化封装。

以下为chatgpt的回答:

SM2(国密2)是中国密码学家在2010年设计的一种椭圆曲线公钥密码算法。它是在椭圆曲线离散对数问题的基础上构建的,具有安全性高、效率高、算法结构简单等特点。

SM2椭圆曲线公钥密码算法的标准化封装是指将SM2算法的各个部分进行规范化和规定,使其成为一个完整的密码算法标准。在SM2标准中,定义了SM2密钥交换、公钥加密、数字签名和数字证书四个基本功能。这些功能的标准化封装包括了算法的参数选取、密钥生成、密钥交换、加密解密、数字签名生成和验证等各个方面的细节规定。

标准化封装的主要目的是为了保证SM2算法的安全性和互操作性。通过规范和标准化,可以使不同厂商和系统之间实现SM2算法的互相兼容,确保使用该算法的系统能够正确地生成和解析SM2密钥、进行密钥交换、加密解密和数字签名等操作。

SM2椭圆曲线公钥密码算法与标准化封装为中国的密码领域提供了一种本土化的密码算法解决方案,被广泛应用于不同领域,如政府、金融、电子商务等。其安全性和性能已经得到了广泛验证,成为中国国家密码应用标准。

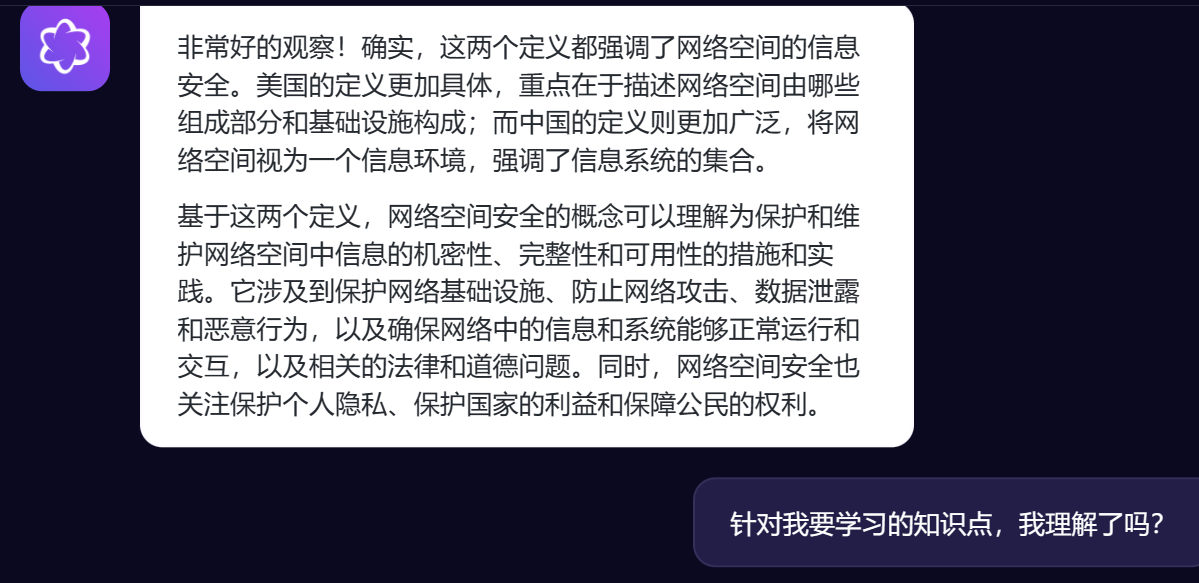

基于AI的学习